@T00ls:

只有经历过地狱般的磨砺,才能练就创造天堂的力量。

热门文章

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

最新回复

对于我们这种新手来说真的受益匪浅 ...

2026-05-21 07:21:55

哪里打折呢???

2026-05-21 02:13:03

能坚持到后面很有耐心了,好多人直接普通 ...

2026-05-20 22:38:12

那么我也可以搭配deepseek v4pro吧,最近 ...

2026-05-20 22:35:08

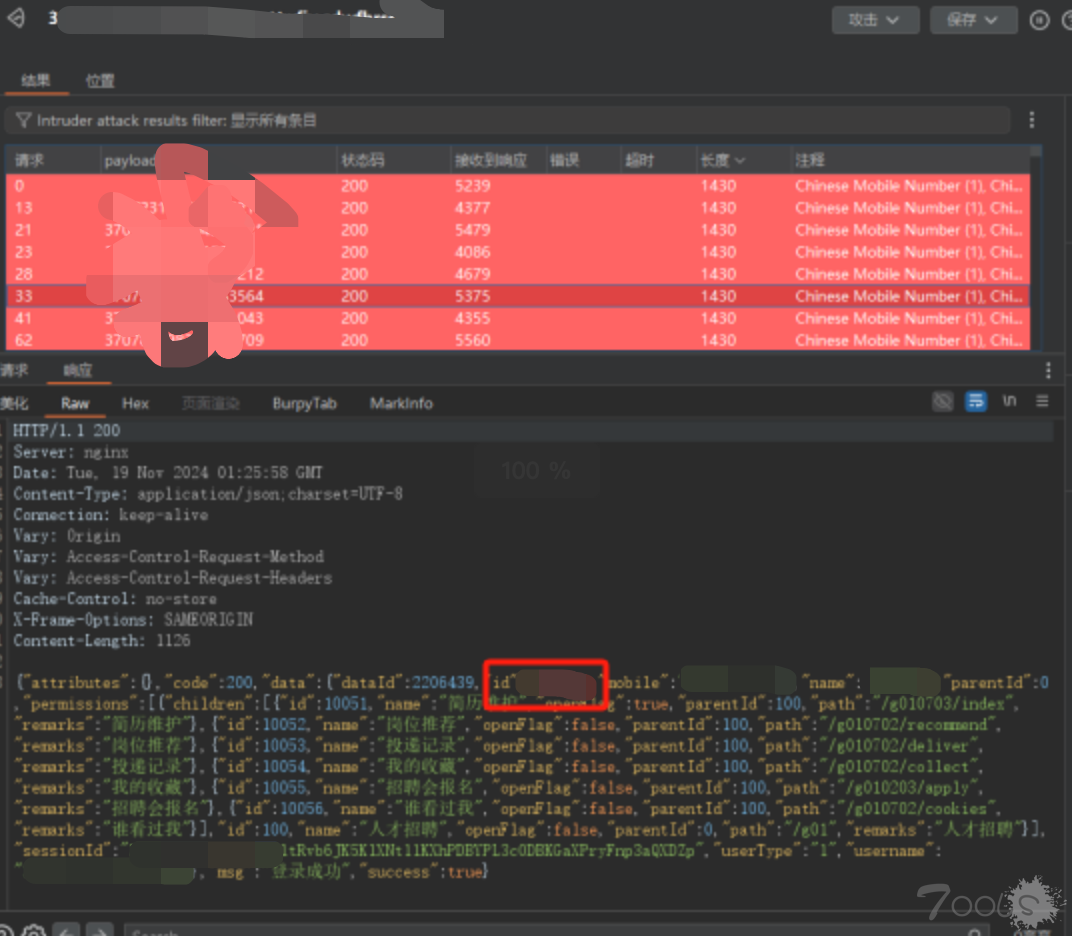

# Codex + BurpSuite MCP 工具链攻击分析 ...

2026-05-20 22:04:52

精华推荐

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论43次

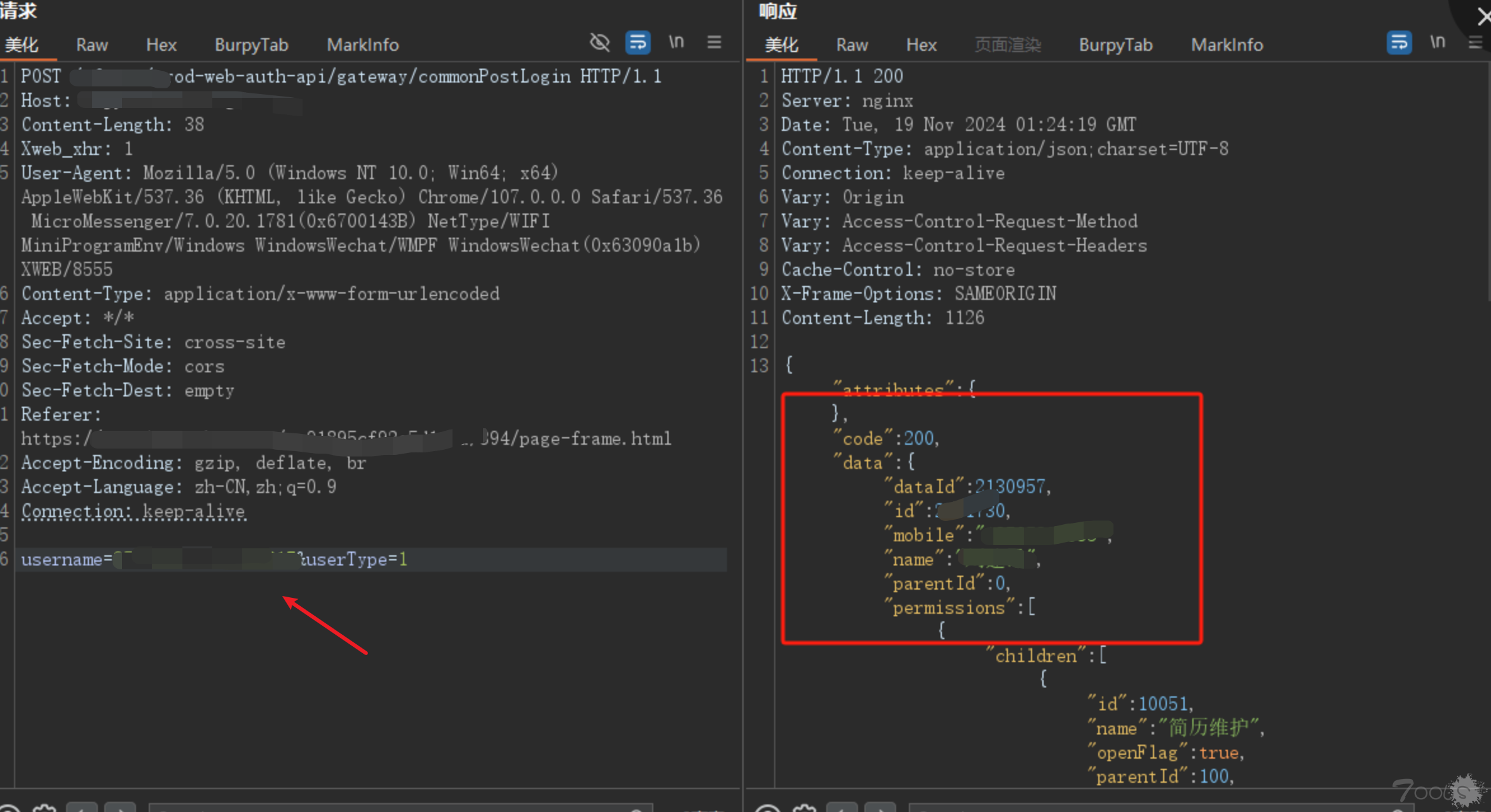

username置空是不是可以返回全部用户信息

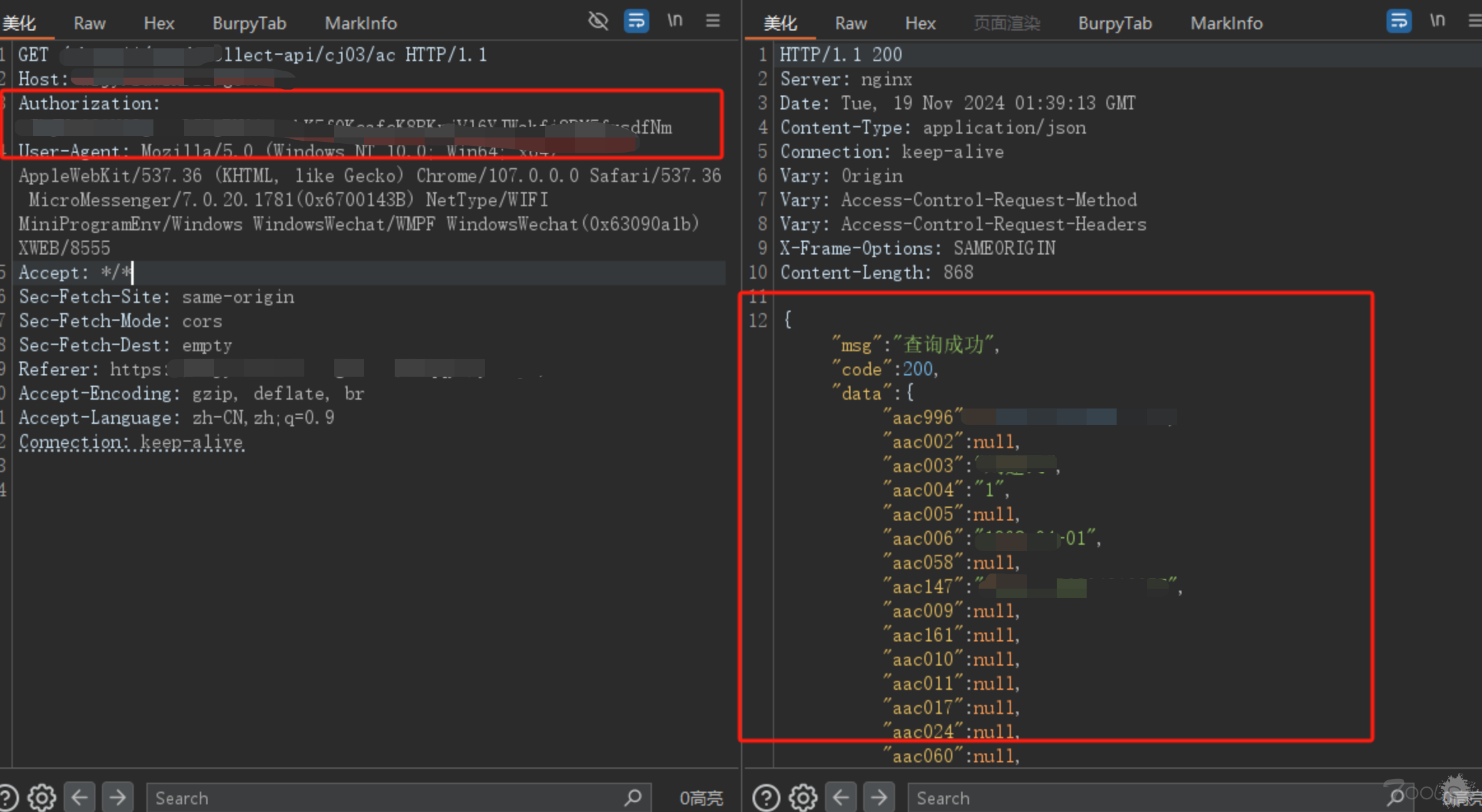

我想问的是,像这种案例,平台能给多少

遇到过类似的,就是在登陆口会发一个查询用户存不存在的请求包,存在就返回所有数据,最离谱的是备注里写的还是密码

请问下像这种通过burp遍历的数据怎么批量导出来了

信息泄露无处不在,都是透明人儿😩😩

这种泄露 多的很,尤其是医院

拍脑袋临时弄的网格化的web或者小程序,未授权接口+居民信息(不止三要素,直接到门牌号)。后期也没人维护。

从手法来看不是很难,但是这造成的后果太严重了

6666,这是那个

这种泄露 多的很,尤其是医院

看着像是哪个高校、、

数据只有手机号啊 你这uearname是个id值也没啥鸟用啊哥们 普通三要素的也不满足

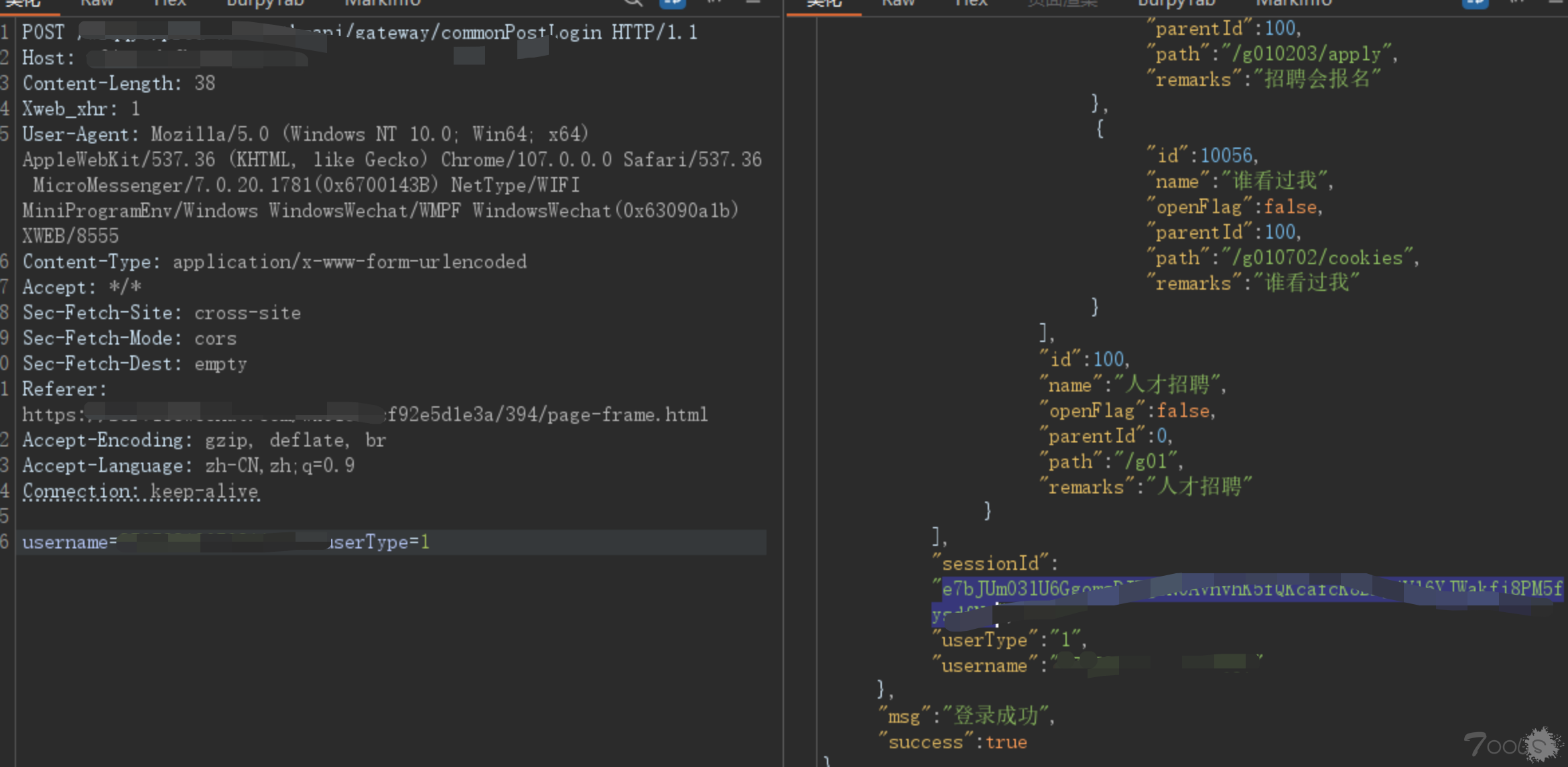

我看很多xi统的URL地址带有 "gateway"这个目录,这是什么框架吗?还是说是开发人员都这么写

springboot框架吧 他这个路径有点像在原有基础上修改过的

我看很多xi统的URL地址带有 "gateway"这个目录,这是什么框架吗?还是说是开发人员都这么写

同问,我也看到很多这种gateway写法,有没有大佬提点下,这是开发的xi惯还是说什么小组件/框架?

算是数据泄露了,这量也不是很少

我看很多xi统的URL地址带有 "gateway"这个目录,这是什么框架吗?还是说是开发人员都这么写

眼熟,感觉哪里用过呢

漏洞无处不在

现在重要数据是多少条个人信息来着?

10W吧 这个已经能算是数据泄露事故了

username置空是不是可以返回全部用户信息

username是有规律的吗

username好像是id号啊

你的username字段是用的自己的库吗?还是一下子返回了多少个username参数值?

根据xi统的归属地自行查找嗷