文章列表

多个 TP-Link 漏洞允许攻击者在系统上执行任意命令

TP-Link 最近发布了一个关键安全公告,针对其 Archer NX 系列路由器存在的多个高严重性漏洞。这些漏洞影响 Archer NX200、NX210、NX500 和 NX600 型号,使设备面临严重风险。如果被利用,攻击者可以绕过授权协议,修改配置文件,并最终在底层操作系统上执行任意命令。安全公告强调了四个不同的漏洞,每

HackerOne数据泄露——Navia遭黑客攻击后员工数据失窃

HackerOne近日披露了一起数据泄露事件,在其美国福利管理机构Navia Benefit Solutions遭受网络攻击后,该公司287名员工的数据受到影响。此次泄露源于Navia API中的一个失效的对象级授权漏洞,该漏洞导致全美约270万人的敏感个人与健康信息暴露。一名身份不明的威胁行为者利用了Navia Benefit Solutions

加拿大电信巨头Telus遭勒索团伙ShinyHunters入侵,有将近1PB 数据恐已泄露

虽然Telus尚未证实盗窃的确切规模,但声称对此负责的组织ShinyHunters敲诈团伙声称已经窃取了大量数据。他们告诉记者,这一数据量至少为700,尽管其他报道认为可能高达整整有将近1PB 数据。客观地说,这些数据大概足够填充一百万部高清故事片。Telus的一位发言人表示,公司内部的所有业务运营仍在全面

511,000+ 即将淘汰的微软 IIS 实例在线暴露,立即加固!

一个涉及过时微软互联网信息服务(IIS)服务器的巨大攻击面。在 2026 年 3 月 23 日,Shadowserver 的日常网络扫描中,研究人员发现超过 511,000 个已结束生命周期的(EOL)IIS 实例正积极连接到互联网。这种广泛的暴露对全球组织构成了严重的安全风险,因为这些过时的服务器不再接收标准的安全补丁。

网络安全专业化的隐性成本:基础技能的丧失

网络安全领域发展迅猛。角色更加专业化,工具也更加先进。理论上,这应该能提升组织的安全性。但实际上,许多团队仍然面临着与几年前相同的基本问题:风险优先级不明确、工具选择不当,以及难以用业务人员能够理解的方式解释安全问题。这些挑战通常并非源于努力不足,而是源于更为微妙的原因——随着专

MicroWARP:一个超轻量、高性能的 Cloudflare WARP SOCKS5 Docker 代理

Github:https://github.com/ccbkkb/MicroWARP一个超轻量、高性能的 Cloudflare WARP SOCKS5 Docker 代理。完美平替 `caomingjun/warp` 的终极方案。### 🌟 为什么选择 MicroWARP?市面上流行的 WARP 镜像(例如 `caomingjun/warp`)绝大多数打包了 Cloudflare 官方的 `warp-cli` 守护进程。这会导致极

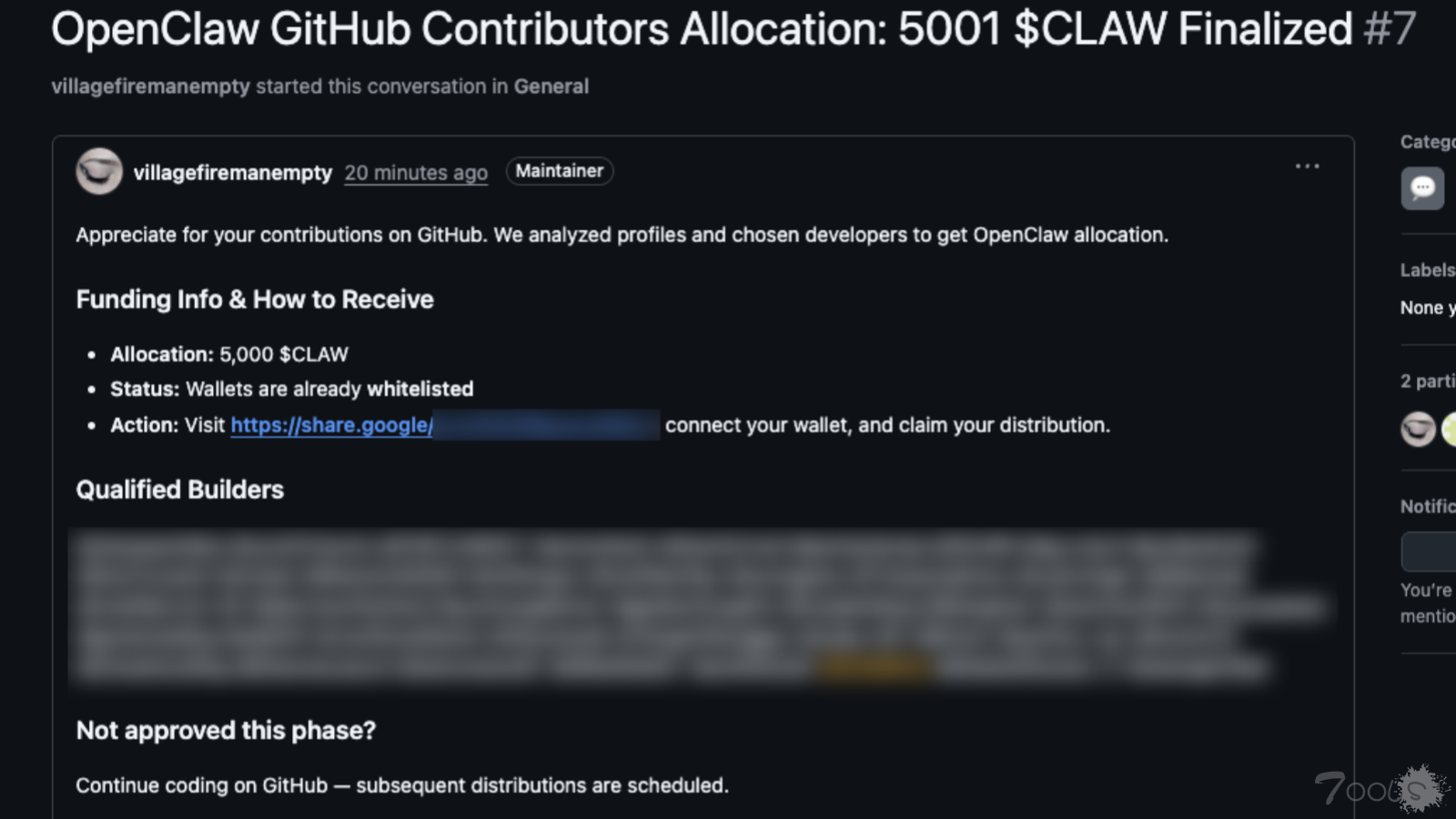

诈骗团伙盯上OpenClaw 声称要赠送5000美元的CLAW代币骗用户授权钱包

网络安全公司 OX 日前发布报告披露针对 OpenClaw AI 机器人项目的加密货币骗局,背后的诈骗团伙盯上关注 OpenClaw AI 项目的用户和开发者,然后声称要发送价值 5,000 美元的 CLAW 加密代币。如果用户点击链接就会进入诈骗团伙仿冒的 OpenClaw 官方网站,在这个网站上用户需要连接自己的加密货币钱包并

高危QNAP QVR Pro漏洞可致远程攻击者获取系统访问权限

QNAP已发布一项关键安全公告,修复其QVR Pro监控软件中的一个严重漏洞。该漏洞被追踪为CVE-2026-22898,允许远程未认证攻击者未经授权访问受影响系统。依赖QVR Pro 2.7.x版本的用户必须立即应用最新补丁,以保护其网络附加存储环境免受潜在入侵。该安全漏洞源于QVR Pro应用程序中一个关键功能缺少身份

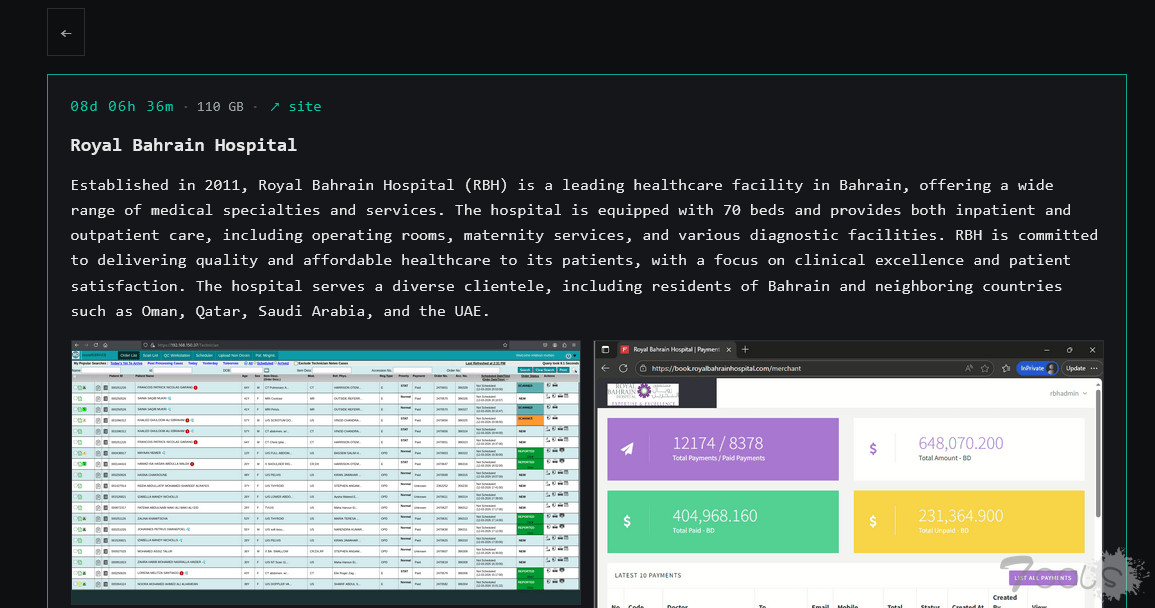

勒索组织Payload它声称已入侵巴林皇家医院,并窃取了110GB的数据

勒索团伙将医疗保健设施添加到其Tor数据泄露网站,并公布了据称被黑客攻击的系统的图像,作为攻击的证据。该组织威胁说,如果在3月23日之前没有支付赎金,他们将公布窃取的数据。它为来自巴林和阿曼、卡塔尔、沙特阿拉伯和阿拉伯联合酋长国等邻国的患者提供服务。它这种勒索软件是一种相对较新的网络犯

Crunchyroll数据泄露:威胁行为者声称窃取100 GB用户数据

一名威胁行为者据称从索尼旗下的动漫流媒体巨头Crunchyroll窃取了约100 GB的个人身份信息,其入侵途径是通过该平台外包合作伙伴Telus的一名受感染员工。据报道,该泄露事件发生于2026年3月12日,截至本文撰写时,Crunchyroll尚未公开承认此事。据联系Cyber Digest的威胁行为者称,此次入侵之所以成为可