文章列表

关于个人挖矿的一个案件【T00ls法律讲堂第六十一期】

关键词行政/行政处理/虚拟货币/“挖矿”/责令整改/司法审查基本案情江西省吉安县发展和改革委员会(以下简称吉安县发改委)因罗某利用家庭宽带在家中进行虚拟货币“挖矿”,多次联系罗某,告知其停止虚拟货币“挖矿”活动,但罗某不同意。2022年8月,吉安县发改委作出《关于责令罗某虚拟货币“挖矿”整

王某剑、马某等集资诈骗、洗钱案——利用虚拟货币进行集资、洗钱行为的认定【T00ls法律讲堂第六十期】

关键词刑事/集资诈骗罪/洗钱罪/虚拟货币/诈骗方法基本案情2020年,被告人王某剑等人以篡改其他虚拟货币代码的方式设计出名为GUCS的虚拟货币和关联软件“Wa11et Pro”APP(GUCS钱包);通过支付相应费用等方式,将GUCS币放在某网络平台公开交易。用户下载“Wa11et Pro”等APP后,在平台APP中注册成为会

PLUS TOKEN传销案——涉虚拟货币网络传销案件的定性【T00ls法律讲堂第五十九期】

关键词刑事/组织、领导传销活动罪/网络传销/虚拟货币基本案情2018年初,被告人陈某以区块链为噱头,聘请被告人郑某、王某虎成立开发团队,伙同被告人丁某清等人成立推广团队,策划设立“某Token”网络平台并进行推广,实际该平台没有任何经营活动。陈某要求参加者通过上线的推荐取得该平台会员账号,缴

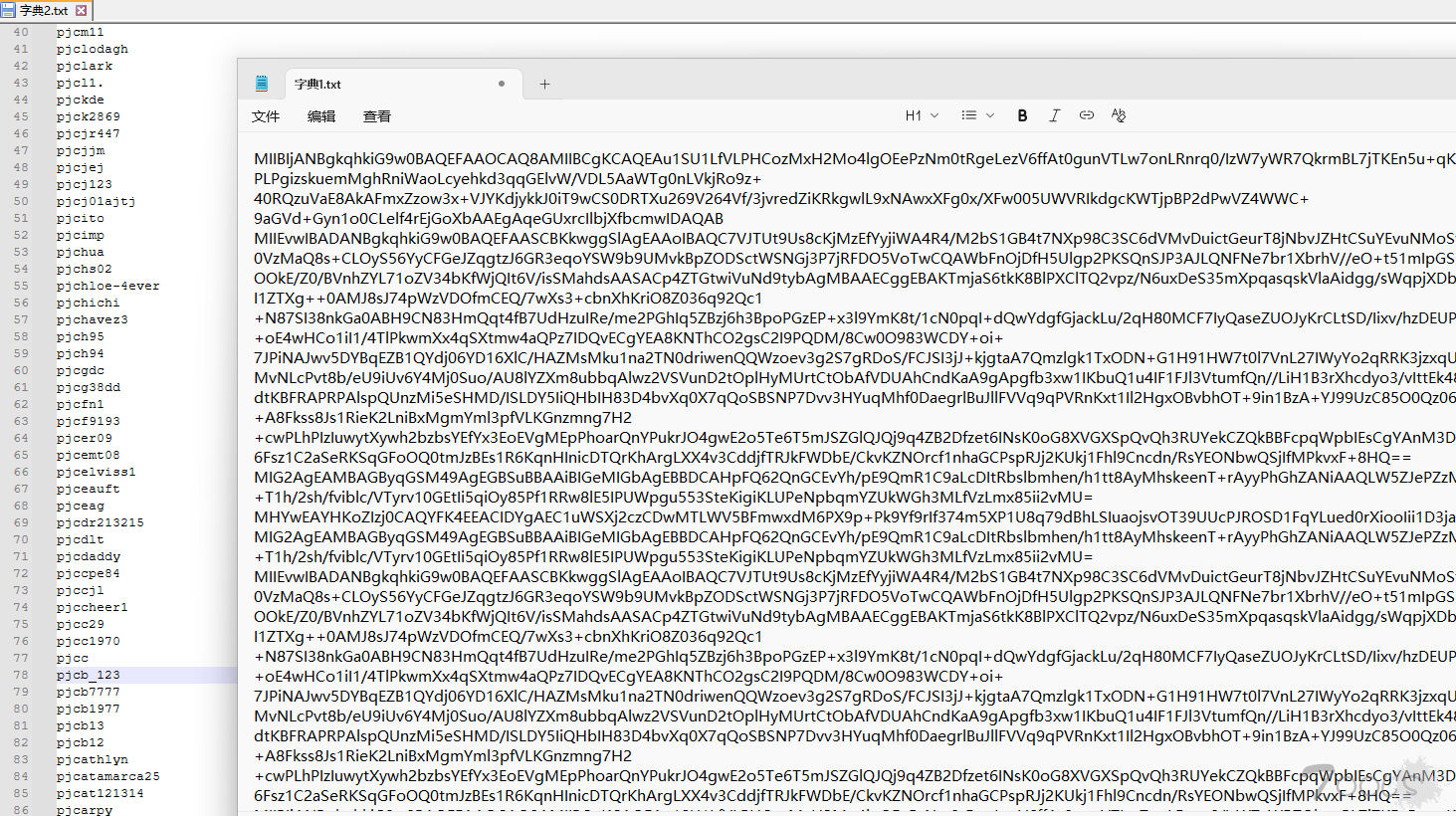

JWT密钥爆破工具--支持PEM证书

JWT_Decode-wuwuJWT密钥爆破工具 (wuwu)支持 HS256,HS384,HS512,RS256,RS384,RS512,ES256,ES384,ES512,PS256,PS384,PS512等算法 (除EdDSA)的 各种 JWT 的密钥 爆破…下载地址GitCode:https://gitcode.com/2503_93467670/JWT_DecodeGitHub:https://github.com/3wdsys-cyber/JWT_Decode-wuw

Claude Opus 4.5 现已集成 GitHub Copilot

GitHub 宣布在其 Copilot 平台上全面推出 Anthropic 的高级 AI 模型 Claude Opus 4.5。此次集成增强了使用 GitHub 代码辅助工具的开发人员的 AI 功能。现在,拥有 Copilot Enterprise、Copilot Business、Copilot Pro 和 Copilot Pro+ 订阅的用户可以使用Claude Opus 4.5模型。开发者可以通过GitHub Co

奇安信发现名为Kimwolf的僵尸网络感染180万台安卓机顶盒 发起超过17亿条DDoS攻击命令

网络安全公司奇安信日前发布报告披露名为 Kimwolf 的新型分布式拒绝服务僵尸网络,这个僵尸网络目前至少已经感染 180 万台设备,主要涉及基于安卓系统的智能电视、机顶盒和平板电脑。Kimwolf 使用原生开发工具包 (NDK) 编译的僵尸网络,除了典型的 DDoS 攻击能力外,还集成包括代理转发、反向 Shell 和

T00ls祝福所有朋友2025🔯冬至快乐❄❄❄⛄⛄⛄

今天是2025年12月21日冬至节气,冬至的暖意已悄然包围我们。作为二十四节气中象征“阴极阳生”的重要日子,冬至自古就有“冬至大如年”的说法,它标志着寒冬最深处,却也预示着阳气初生、春天将至。在这个团圆的季节,北方朋友们记得包一顿热腾腾的饺子,驱寒暖身;南方朋友们别忘了煮一碗甜糯的汤圆,

WatchGuard 警告称,Fireware OS VPN 中的关键漏洞正在被积极利用

被追踪为 CVE-2025-14733(CVSS 分数:9.3)的漏洞被描述为影响 iked 进程的越界写入案例,可能允许远程未认证攻击者执行任意代码。该公司在周四的公告中表示:“这个漏洞影响使用 IKEv2 的移动用户 VPN 和配置为动态网关对等体的分支办公室 VPN。”“如果 Firebox 之前配置了使用 IKEv2 的移动用户 VP

破局者河图:专攻“疑难杂症”的实战派创业逻辑【T00ls人物专访第二十一期】

>追风赶月莫停留,平芜尽处是春山 ### 自我介绍我是河图,香港墨客创始人。在网络安全这个圈子,从最初的接触到实践成功的15年,我算是个典型的“实战派”。早些年我一直在做一线攻防,主导搭建过覆盖网络、应用及数据层的多维度渗透测试体系,亲手挖过上百个高危漏洞。后来创办墨客,我们以“解决实际

按键输入延迟高达110毫秒 亚马逊据此找出伪造资料入职亚马逊的朝鲜黑客

电商科技巨头亚马逊日前透露在打击朝鲜黑客方面采取的积极主动措施,此前已经有诸多消息表明朝鲜黑客通过位于美国亚利桑那州的笔记本农场作为跳板应聘各种美国公司,成功进入公司后再窃取数据并进行勒索。亚马逊此前并未透露过这方面的消息,不过亚马逊称自 2024 年 4 月以来,该公司已经挫败超过 1800