文章列表

匿名攻击者从区块链游戏公司窃取超6亿美刀的虚拟币

Sky Mavis 开发基于区块链的游戏和产品。它的第一款游戏 Axie Infinity 是一个数字宠物世界,玩家可以在其中战斗、饲养和交易被称为 Axies 的可爱生物。每个 Axie 可以拥有数百个可能的身体部位中的 6 个。每个身体部位都有自己的战斗动作,因此创造独特的小战士的组合是无限的。开发商为 Axie Infinit

美的(midea.com) 某分站存在弱口令漏洞

美的(midea.com) 某分站存在弱口令漏洞

黑客被发现正在利用警察邮件窃取苹果、Google等公司的用户数据

一般来说,他们使用被破坏的执法部门电子邮件账户。这种策略还依赖于一种叫做紧急数据请求 (EDR) 的政府调查。通常情况下,技术公司只有在有法院命令的情况下才会交出用户数据或发出传票。然而当局可以在涉及迫在眉睫的伤害或死亡威胁的情况下提出 EDR-- 绕过法院批准的文件或官方审查的需要。据 Krebs

sql注入无法判断

师傅们,能不能让它显示第二条语句执行的结果。延时注入也不行还有一处注入点,不知道怎么控制参数{:7_479:}

谷歌揭露两个朝鲜黑客组织的网络攻击活动

这两个黑客组织的活动分别被称为 Operation Dream Job 和 Operation AppleJeus。这两个组织表面上是分开的,但他们在攻击活动中使用了相同的漏洞利用工具包,这表明他们可能为具有共享供应链的同一实体工作,并且不排除其他朝鲜黑客组织也可以访问相同的漏洞利用工具包的可能。Operation Dream Job针对

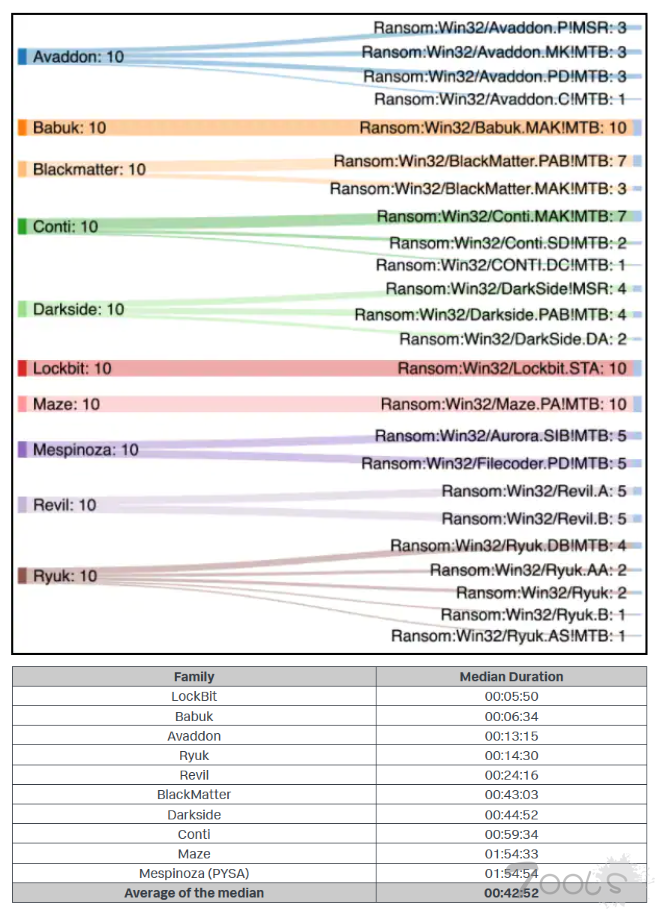

最快的勒索软件被发现仅用4分多钟就加密了53GB的数据

由 Splunk 进行的勒索软件加密速度测试涉及 10 个勒索软件家族的 10 个样本,它们在 4 个不同的模拟计算机 "受害者" 配置上运行。在总共 400 次测试中,在 Windows Server 2019 机器上运行的 LockBit 样本成为最快的勒索软件,仅用 4 分 9 秒就加密了所有 53GB 的测试数据。该测试数据由 98561 个文件

安全专家担忧欧盟DMA会破坏WhatsApp等应用的端到端加密

DMA 的主要关注点是一类被称为 “守门人”(gatekeepers)的大型科技公司,这类公司的定义是其受众或收入的规模,并延伸到他们能够对较小的竞争对手行使的结构性权力。通过新的法规,政府希望 “开放” 这些公司提供的一些服务,以允许小型企业参与竞争。这可能意味着让用户在 App Store 之外安装第三

美欧就新的“跨大西洋数据隐私框架”达成原则性协议

a在美国总统拜登访欧之际,美欧联合公布了其已经原则上同意的一个新的跨大西洋数据隐私框架,这将促进跨大西洋的数据流动,并解决欧盟法院在 2020 年 7 月的 Schrems II 决定中提出的关切。 当地时间 3 月 25 日,欧盟委员会主席冯德莱恩在与美国总统拜登一同出席的记者会上宣布, 欧盟与美国就

揭秘:乌克兰如何在俄乌冲突中保护关基网络安全?

英国金融时报采访了乌克兰和西方官员,披露了乌克兰在俄乌冲突中保护关基网络安全许多未公开的细节;自开战以来,乌克兰的电信网络和能源网络基本上保持了弹性;乌克兰的网络安全体系能力大幅提高,已建立应对网络攻击的流程与行动手册,并能及时从西方获取网络威胁警告和协助支持。1 月 14 日,俄罗斯

雀巢遭Anonymous组织攻击 致10GB敏感资料外泄

近日,国际黑客组织“匿名者”(Anonymous)宣布,他们成功入侵了全球最大食品制造商雀巢(Nestlè)的网络,并披露了10GB的敏感数据,包括公司电子邮件、密码和与商业客户相关的数据,以惩罚其未停止在俄罗斯的业务。不仅是雀巢,近些天“匿名者”组织已经向所有决定继续在俄罗斯运营的公司宣战,因为