文章列表

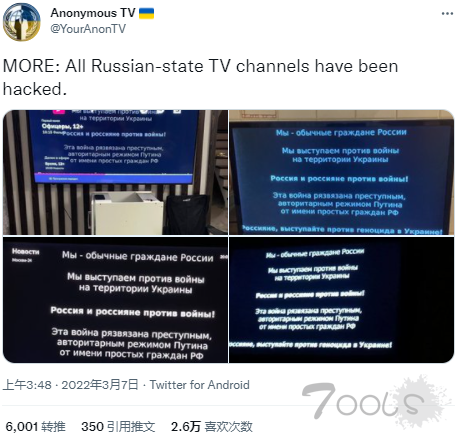

匿名者骇入俄罗斯流媒体平台播放俄乌战争画面

匿名者 Anonymous 黑客组织自宣布加入制裁俄罗斯行列以来,持续针对俄罗斯机构发动网络攻击。3 月 7 日,该组织宣称骇入了俄罗斯最流行的流媒体服务平台,将播放内容篡改为与俄乌战争相关的画面。俄罗斯国内受影响的的流媒体服务包括 Wink 和 Lvi,以及全天电视频道 Russia 24、Channel One 和 Moscow

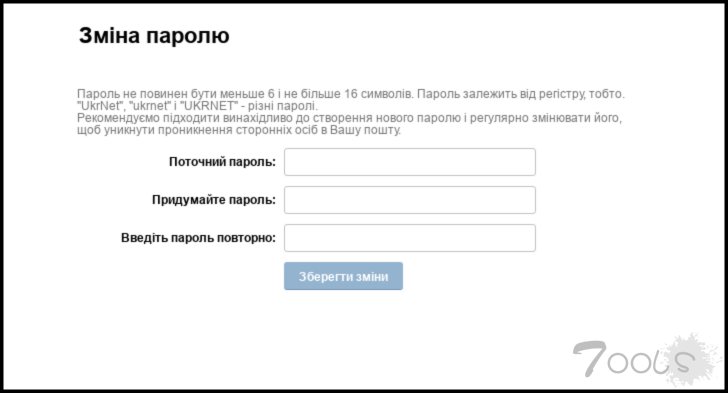

乌克兰和美国在俄对乌采取军事行动前成为网络攻击目标

Google 的威胁分析小组 (TAG) 指出,钓鱼活动的目标是乌克兰媒体公司 UkrNet 的用户以及 “波兰和乌克兰政府和军事组织”。攻击是由包括白俄罗斯团体 Ghostwriter 和俄罗斯威胁行为者 Fancy Bear 在内的团体展开。后者跟俄罗斯军事情报机构 GRU 有关,另外还对 2016 年的美民主党电子邮件黑客攻击负责

Microsoft Edge Bug可能会让黑客窃取任何网站的机密

微软上周发布了Edge浏览器的更新,修复了两个安全问题,其中一个涉及绕过安全漏洞,可利用该漏洞在任何网站的上下文中注入和执行任意代码。该漏洞被追踪为CVE-2021-34506(CVSS分数:5.4),源于一个通用跨站点脚本(UXSS)问题,该问题在通过Microsoft Translator使用浏览器内置功能自动翻译网页时触

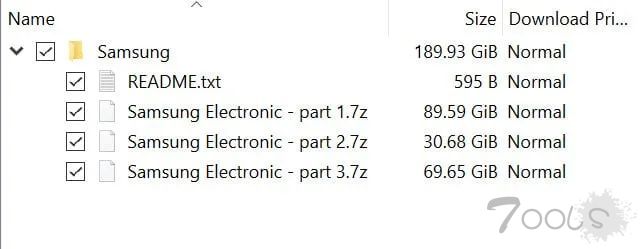

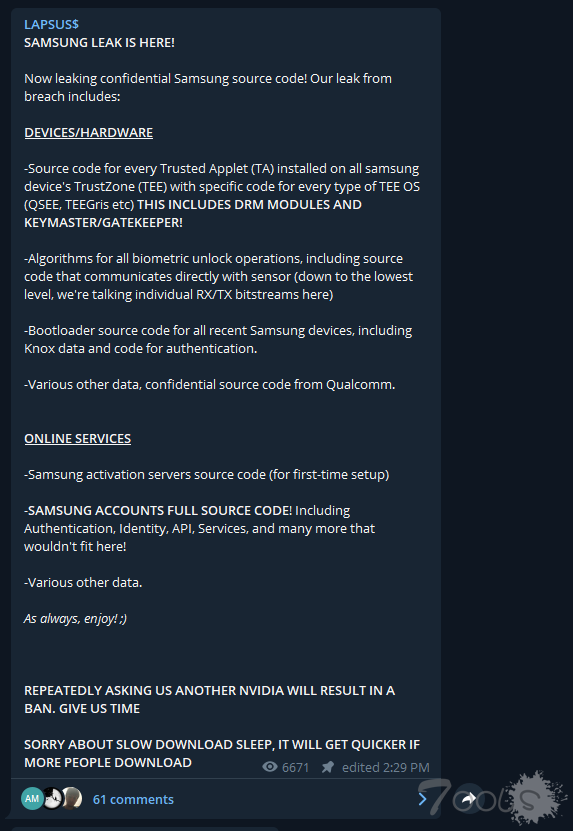

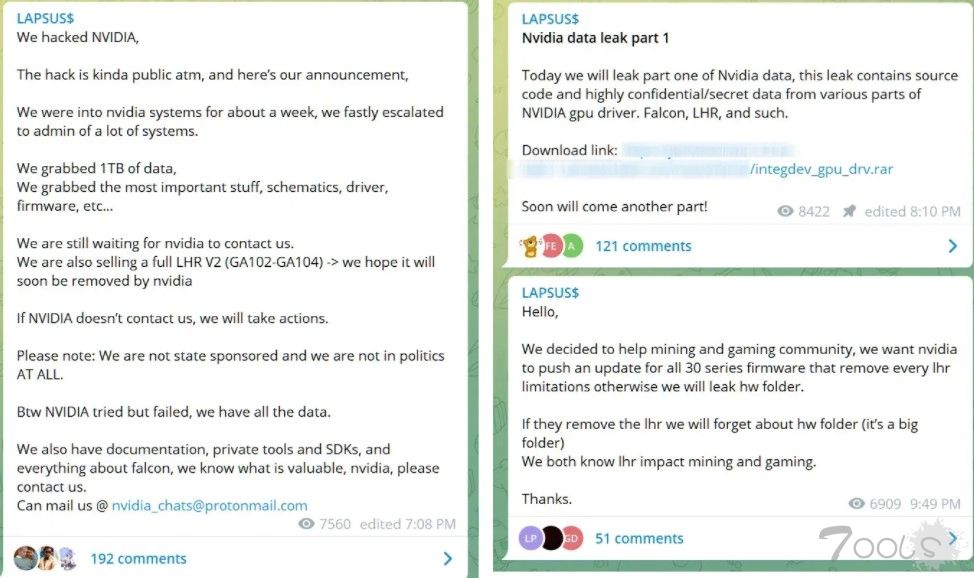

继英伟达后,三星190GB机密数据遭同一黑客组织泄露

Lapsus$ 在 Telegram 上发布了部分盗窃数据截图:据 Lapsus$ 所说,泄露的数据包括:安装在三星 TrustZone(TEE)上的每个受信任小程序 (TA) 的源代码,用于敏感操作(例如硬件加密、二进制加密、访问控制);所有生物识别解锁操作的算法,包括直接与传感器通信的源代码;所有最新三星设备的引导加载

以2019冠状病毒疾病为目标的美国新Android恶意软件

一个2019冠状病毒疾病的恶意软件已经被发现,针对美国和加拿大的Android移动用户,作为一个正在进行的活动的一部分,该活动使用与COVID-19法规和疫苗信息相关的SMS短信诱饵,试图窃取个人和财务数据。Proofpoint的消息安全子公司Cloudmark创造了新出现的恶意软件“TangleBot”研究人员说:“该恶意软件

三星证实遭黑客入侵 Galaxy手机源代码泄露

该组织在他们的Telegram频道上发布了一份190GB的种子文件,声称里面有暴露三星设备安全系统的机密源代码,包括三星智能手机生物认证算法和绕过部分操作系统控制的Bootloader源代码。三星没有透露是谁入侵了公司系统,该公司发言人通过短信表示,已经采取了防止进一步被入侵的措施,客户的个人数据没有

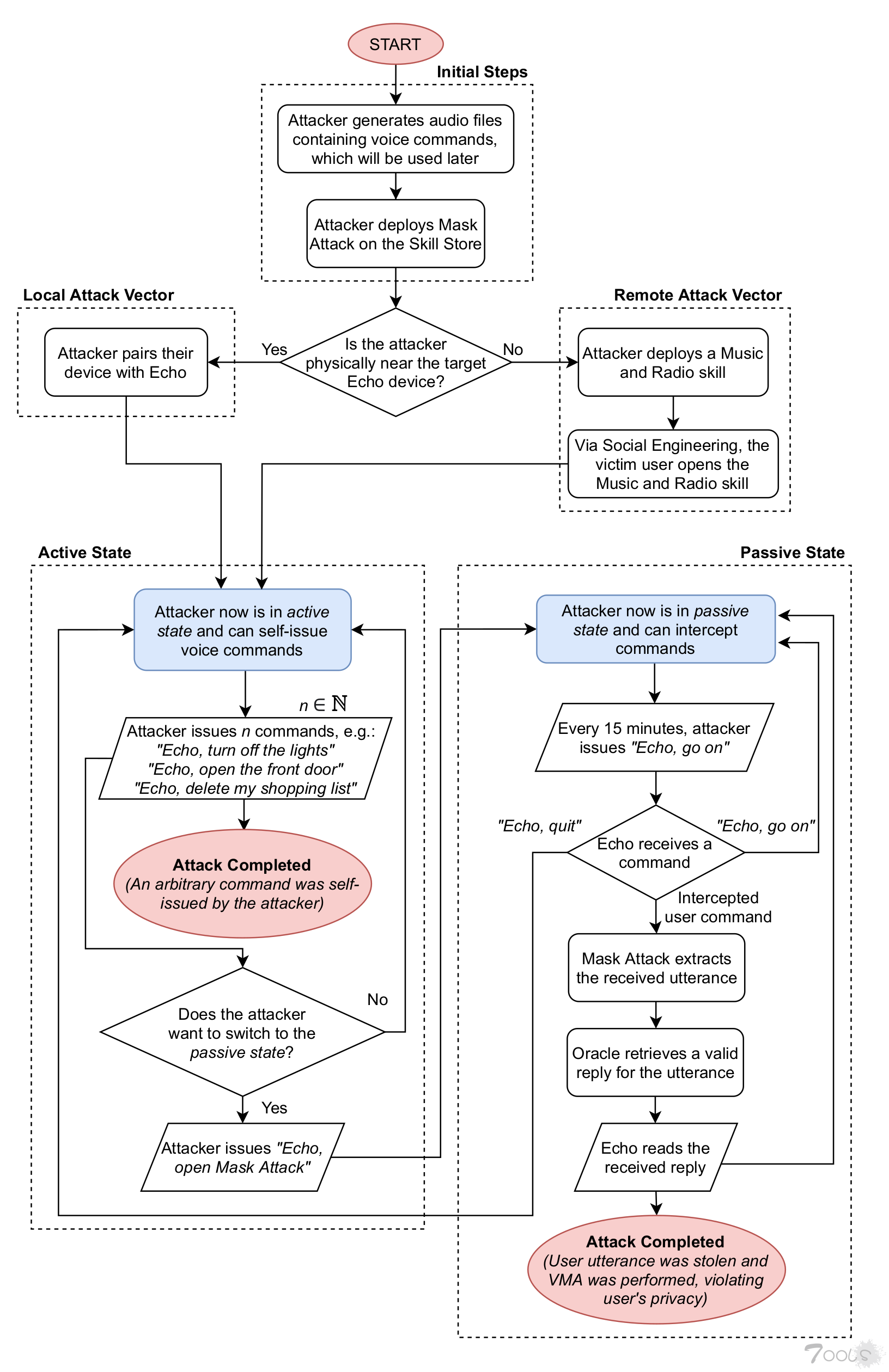

亚马逊 Alexa 可以通过来自自己扬声器的命令被劫持

伦敦大学皇家霍洛威学院的信息安全研究人员表示,如果没有关键更新,亚马逊 Alexa 设备可能会自行唤醒并开始执行远程攻击者发出的音频命令。通过利用现已修补的漏洞,可以访问智能扬声器的恶意人员可以向自己或附近的其他智能扬声器广播命令,从而允许所述不法分子启动“家庭内的智能设备,购买不需要

NVIDIA拒绝支付赎金后 威胁者利用代码签署恶意软件

对本次泄露事件负责的勒索集团 Lapsus$ 表示,他们已经窃取了 1TB 的数据,并在 NVIDIA 拒绝与他们谈判后开始在网上泄露这些数据。泄漏的数据包括 2 份被盗的代码签名证书,这些证书是 NVIDIA 开发人员用来签署其驱动程序和可执行文件的。代码签名证书允许开发人员对可执行文件和驱动程序进行数字签名

中国信通院牵头筹备汽车行业开源社区

近几年更是将开源提升到企业战略地位。使用开源可以降低采购成本,开源软件迭代速度快的特点可以保持科技汽车行业技术先进性。如何进行上下游开源供应链治理、保障开源合规、安全、稳定等痛点问题的探讨和行业内的实践经验交流也日益迫切。汽车行业存在的开源技术应用问题重合度高,但当前缺少一个行业

俄乌冲突:非国家行为体乌“IT志愿军”解码

# 一、事件背景 ●上月23日,绿盟科技伏影实验室对外发布了《乌克兰遭受大规模网络攻击:政府银行中招》报告,文章发出后的第二天,俄罗斯在顿巴斯地区展开军事行动,俄乌战争全面爆发。 ●俄罗斯虽然在现实世界战争中占据优势,但据绿盟科技伏影实验室全球威胁狩猎系统监测,在网络世界中俄罗