文章列表

Struts2远程代码执行漏洞分析(S2-013)

微博看到的所以转来 by 空虚浪子心 http://www.inbreak.net 微博:http://t.qq.com/javasecurity摘要Apache官方的struts2产品,最近出了一个远程代码执行漏洞,编号“S2-013”,目前是0DAY,官方没有修补方案出现。http://struts.apache.org/development/2.x/docs/security-bulletins.html — (公告)

phpcms_v9.3.2某管理模块逻辑校验漏洞

在文件\modules\sms\sms.php中:class sms extends admin { function __construct() { $this->log_db = pc_base::load_model('sms_report_model'); $this->module_db = pc_base::load_model('module_model'); $this->member_db = pc_base::load_model('member_model'); //获取短信平台配置信息 $siteid

Android平台下Mysql注入工具DroidSQLi

吊丝工具DroidSQLi是Android下的第一个自动化MySQL注入工具。它可以让你对基于MySQL的Web应用程序进行SQL注入攻击测试。DroidSQLi支持以下注入技术: - 基于时间注入- 盲注- 基于错误注入- 普通注入它会自动选择使用最好的技术,并采用一些简单的方法躲避滤器。下载地址https://play.google.com/store/

优酷网(youku.com)多个分站 多处反射型XSS跨站漏洞

优酷网(youku.com)多个分站 多处反射型XSS跨站漏洞

从数次at匹配正则的改进谈论坛用户名的混乱与矫正

一、技术问题:对于@的正则,知乎上有个参考,虽然不是php的:像微博中的‘@用户名’和‘#话题#’这个正则表达式怎么写 【一】匹配 @用户名 首先分析下微博中从哪里开始到哪里结束才是一个完整的用户名,按照常规的表现形式,一般是以@开头,以:结尾,中间为用户的名称。 匹配表达式就可写为: @+ 这

去哪儿网(qunar.com) 酒店直销预订系统权限控制不严导致信息泄露漏洞

去哪儿网(qunar.com) 酒店直销预订系统权限控制不严导致信息泄露漏洞

手机乐园(shouji.com.cn)手机游戏分站 相同参数未过滤导致的多处反射型XSS跨站漏洞

手机乐园(shouji.com.cn)手机游戏分站 相同参数未过滤导致的多处反射型XSS跨站漏洞

美国多所大学遭黑客入侵,部分数据泄露

日前,国外黑客组织Ag3nt47成功入侵麻省理工学院、斯坦福大学以及哈佛大学,并且在网络公布了几所大学的详细信息。Ag3nt47在Twitter上宣布了他们发现了这三所大学的SQL注入漏洞,允许黑客破坏服务器以及拖取工作人员和学生的数据。泄露的数据包含了用户名、地址和电子邮件。地址如下: 麻省理工学院htt

关于冰封的《DEDECMS 通杀鸡肋注入一枚》利用exp 原60字符限制突破利用

我这里就直接复制了╮(╯▽╰)╭sorryDedecms 二次注入经典exp构造 原60字符限制突破利用发表回复0×01 前言作者:Tycx2ry@SafeKey TeamLong long ago,[email protected]发现dedecms二次注入的一个经典代码审计中二次攻击的案例,但限于字段大小不能超过60字节而显得比较鸡肋,在safekeyer集体的智慧之

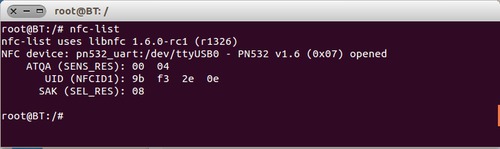

【免费】RFID之linux下利用PN532对M1卡(饭卡,公交卡,水卡,门禁卡等)破解教程

不知道为什么不能在编辑器里面上传图片,可能是禁止了吧,那我就用外部链接吧。大家好,我是Wenien。今天,纪念下我的卡片破解之教程,写下我的第一篇文章。我的座右铭是:既然目标是地平线,留给世界的只能是背影。————————————————————声明,我们只是技术交流,请遵守法律法规—