文章列表

Facebook爆出新的OAuth漏洞

还记得上次Facebook的OAuth漏洞吗?该漏洞允许攻击者不需要与受害者有任何互动即可劫持账户,这个漏洞是由白帽子Nir Goldshlager发现的。在这之后,Facebook安全团队修复了这个漏洞。 昨天Goldshlager绕过Facebook安全团队的补丁,再次攻破了Facebook的OAuth的机制。他在一篇博客中记录了完整的入侵Fac

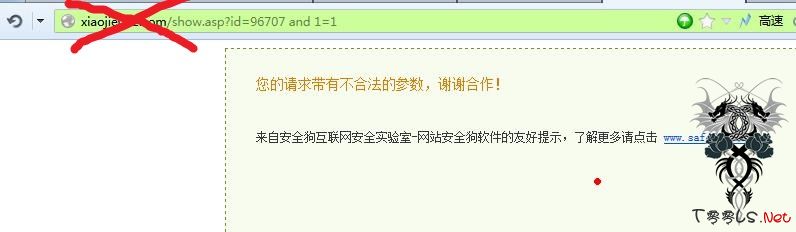

实战这些年咬过我们的安全狗(总结篇)

######################################## Title:实战这些年咬过我们的安全狗(总结篇)# 作者:haxsscker# 时间:2013.03.13# Team:c0deplay#######################################鬼哥曾经以文字总结过,个人感觉较好的方法都在里面了,这里:https://www.t00ls.com/thread-21566-1-1.html

再爆espcms 最新注入漏洞

########################################### # Team:c0deplay######################################### if (is_array($att) && count($att) > 0) { foreach ($att as $key => $value) { if ($value) { $value = $this->fun->codecon($value, 'bg'); $db_where .= ' AND b.' . $key

中国建设银行(ccb.com)胡志明市分行用户登录界面 反射型XSS跨站漏洞

中国建设银行(ccb.com)胡志明市分行用户登录界面 反射型XSS跨站漏洞

京东商城(jd.com)sc分站 URL跳转漏洞

京东商城(jd.com)sc分站 URL跳转漏洞

易思企业系统Espcms注入漏洞+后台拿shell

作者:阿峰博客:www.afeng.org今天下午看到seay发表一篇文章,【Espcms 通杀 SQL注入漏洞分析附EXP+拿下官网】下载了他的exp,找了几个网站,都没有爆出来,成功率很低...,如图我就找他调侃了一会,刚开始他说也不知道是怎么回事,后来听他说知道了…不知道他是否更新了…关于漏洞文件和细节我就不说

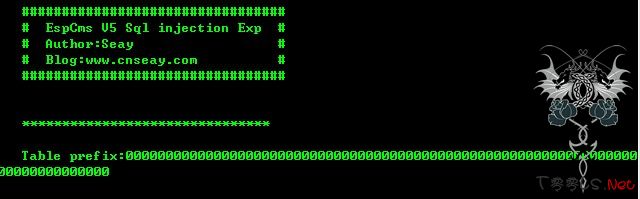

Espcms 通杀 SQL注入漏洞分析附EXP+拿下官网

漏洞:Espcms 通杀 SQL注入漏洞分析附EXP 漏洞作者:Seay 博客:www.cnseay.com 转载请保留以上内容… 官网介绍: 易思ESPCMS企业网站管理系统基于LAMP开发构建的企业网站管理系统,它具有操作简单、功能强大、稳定性好、扩展性及安全性强、二次开发及后期维护方便,可以帮您迅速、轻松地构建起一个强

黑客大会首日:IE10、火狐、Chrome沦陷

【PConline 讯】今年Pwn2Own 2013黑客大赛正在连连上演好戏,在首日,黑客们即已经攻破IE10、Firefox以及Chrome浏览器。黑客们这么卖力当然是有原因的,Pwn2Own从来都以高额奖金闻名业界,重赏之下吸引了很多高手。Pwn2Own是最著名的黑客大赛之一 Chrome一直被认为是最安全的浏览器,但今年Chrome也

六类顶级黑客大盘点

如果说互联网有一个永恒的主题的话,那就是总有某些人在某处被黑客以某种方式攻击了。上个月,针对银行发起的网络攻击再次成为头条新闻,受害者包括BB&T公司、花旗集团(Citigroup)和太阳信托银行(SunTrust)。不过最近由波尼蒙研究所(Ponemon Institute)所做的一项调研显示,各公司每周平均受到两

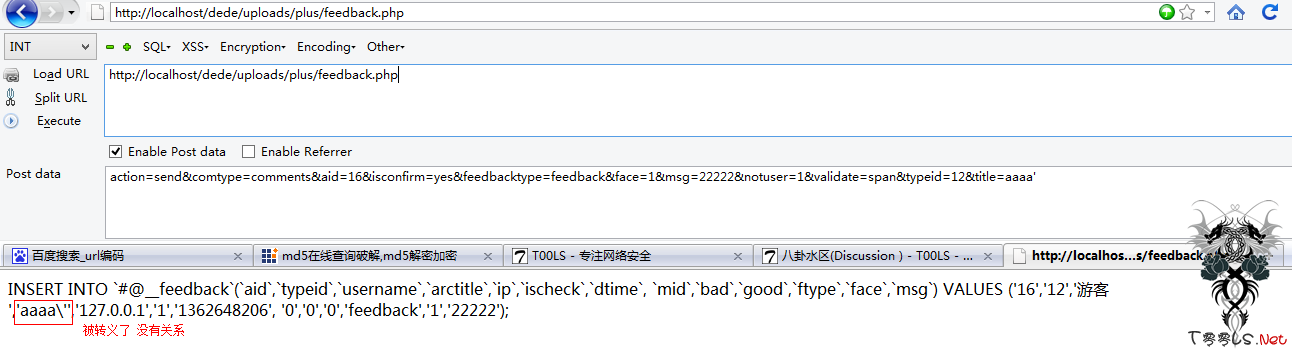

DEDECMS 通杀鸡肋注入一枚

管理员帮忙搬下地方 只能发水区了by:冰封ps:转载请带上 请注意版权看到标题你一定很疑惑 为什么通杀 有鸡肋呢? 接下来看分析吧!漏洞文件:/plus/feedback.php if($comtype == 'comments') //问题从这里开始 { $arctitle = addslashes($title);//$title 是关键 没有初始化 addslashes转