文章列表

京东商城(jd.com)分站 反射型XSS跨站漏洞

京东商城(jd.com)分站 反射型XSS跨站漏洞

phpMyAdmin 官方镜像被发现植入后门

开源PHP管理工具phpMyAdmin软件包的官方镜像被发现植入了后门,开发者已经向用户发出了警 告。开发者称,SourceForge.net镜像之一的cdnetworks-kr-1被用于传播了一个植入后门的phpMyAdmin软件包,后门位 于server_sync.php文件中,允许攻击者远程执行PHP代码,另一个文件 js/cross_framing_protection.

最新MS12-063 POC

最新的MS12-063 IE 漏洞的poc样本,由内存释放引发的use after free漏洞,有兴趣的可以研究。poc.htm<html><body><SCRIPT>var times = 0;var jifud = new Array();while(times < 100) {jifud = window.document.createElement("img");jifud = "a";times++;}</SCRIPT> xxxx <script>docum

黑客成功破解iPhone 5

(綜合報道)(星島日報報道)美國三藩市黑客Grant Paul聲稱,全球「果粉」為之瘋狂的iPhone 5在周五上市後不足八小時,他已經找出其保安漏洞,成功解除蘋果公司為iPhone 5設定的限制,亦即所謂「越獄」(jailbreak)成功。Grant Paul是蘋果iOS作業系統軟件開發人員,他透過其twitter網頁,發布一部被破解

完美世界(wanmei.com)某分站 Fck编辑器上传漏洞

完美世界(wanmei.com)某分站 Fck编辑器上传漏洞

Modoer EXP

声明:本漏洞是t00ls -- 大牛挖的!本菜自己需要用就写了一个!!<html><head><title> Modoer EXP </title><meta http-equiv="Content-Type" content="text/html; charset=utf-8" /></head><script language="javascript"> function expstart() { var url = document.forms.url.value; if(url !

iPhone 5 拆解全过程

今早 iFixit 爆出美国用户拆解 iPhone 5 的全程图片直播,拆解全过程在 Twitter 上进行了更新,各位一睹为快吧!http://guide-images.ifixit.net/igi/El6QfQ4IFThwHHqH.medium两年前面世的 iPhone 4/4S 专用的 5 点 Pentalobe 螺丝刀依然可以用来拆解 iPhone 5,但螺丝和之前发售的 iPhone4/4S 专用拆

360承认使用黑客技术 非法搭便车

9月18日下午,腾讯诉奇虎360不正当竞争一案继续在广东高院开庭审理。腾讯向360索赔1.25亿元。 下午的庭审从3点半开始,到5点半结束,持续了大约2个小时。经过数轮法庭调查与辩论后,审判长宣布休庭,未定未来何时再开庭。 搭便车 360推出扣扣保镖后,点击QQ软件的安全中心,进去的却是360安全

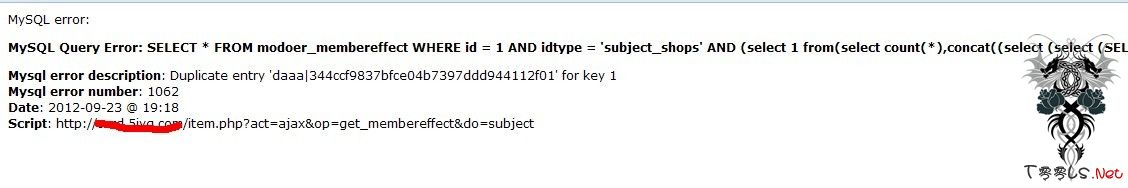

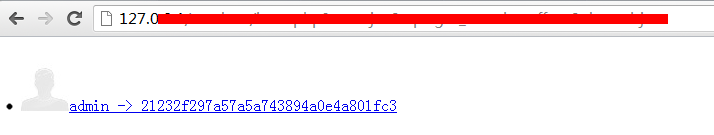

Modoer 点评系统注射 几个版本通杀

不给力的注射, 搞某站挖的, 查了下没什么大站用这个 影响不大 发出来大家交流学习, 废话不多说, 看我们的猪肉点~~~~~{:6_409:}首先\core\modules\item\ajax.php开始调用~$do = trim($_GET);$op = trim($_GET);// 允许的操作行为$allowacs = array( 'respond', 'review', 'subject', 'picture', 'guestb

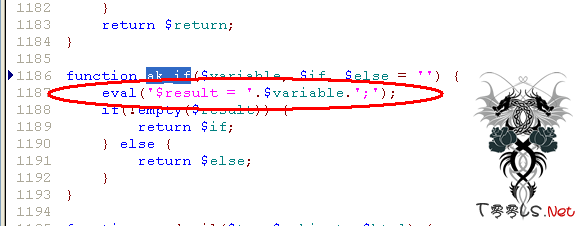

akcms代码执行漏洞

上周挖出的akcms的后台模版getshell感觉没什么新意,然后又仔细看了看代码,发现了一个比较有“前途”的洞,代码执行漏洞,而且出问题函数是作者提供给建站用户进行二次开发时使用的,也就是说这个问题放大的程度也会要大些。 0x01原理分析 漏洞问题主要存在于include\common.func.php文