地板级AI漏洞:Instagram AI账户恢复工具是个智障 可以换绑任何账户邮箱到新邮箱

社交媒体集团 META 旗下的社交网站 Instagram 日前被安全研究爆出重大安全问题,该问题并非后端系统遭到黑客攻击,而是 Instagram 由人工智能驱动的账户恢复工具存在底层逻辑漏洞,这个账户恢复工具在处理用户请求时不会进行身份验证并直接同意用户请求。在漏洞被修复和披露前已经有诸多黑产团伙利用漏洞盗窃高价值用户名例 ...

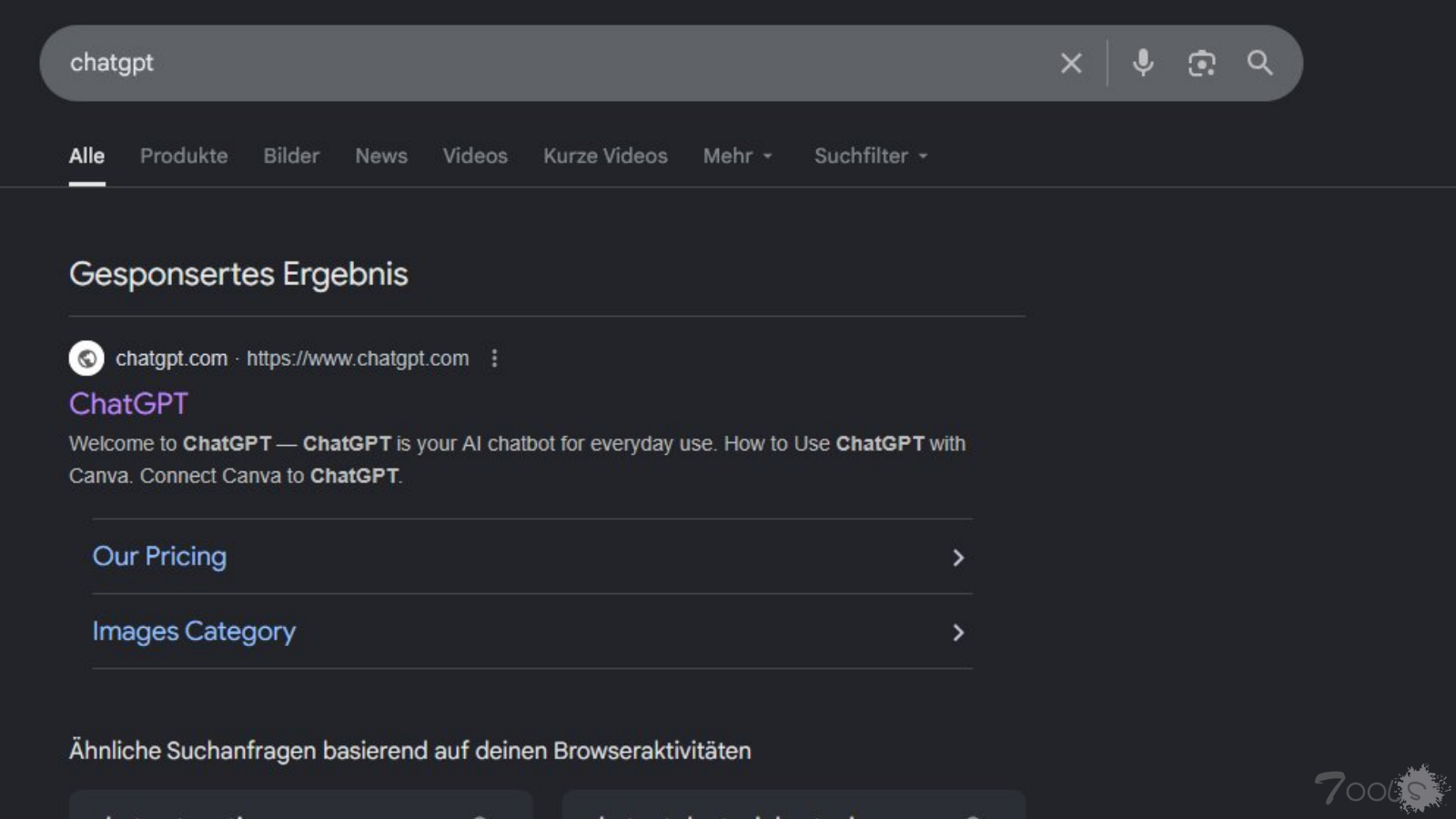

黑客利用ChatGPT功能在谷歌投放钓鱼广告 诱导用户下载恶意安装包

近期黑客正在积极利用 ChatGPT 和 Claude 等流行的人工智能工具进行钓鱼,黑客选择这些工具是因为搜索量高且可以通过插件或内容共享等方式复用官方域名,至少对大多数用户而言直接从谷歌搜索结果的置顶广告里看不出来这是钓鱼网站,因此黑客的钓鱼成功率要显著更高。 恶意利用插件功能进行钓鱼:ChatGPT Canvas 功能可以用 ...

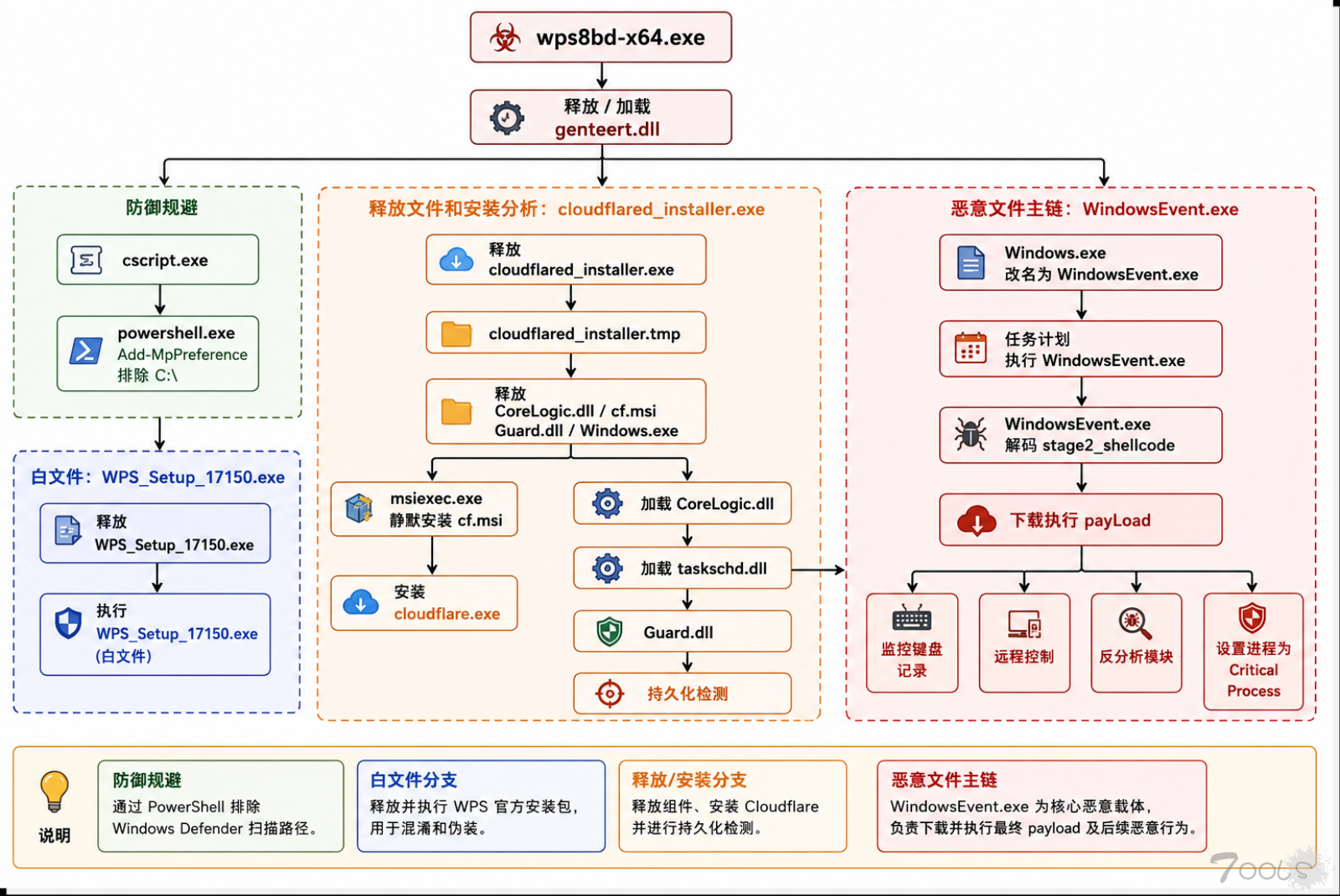

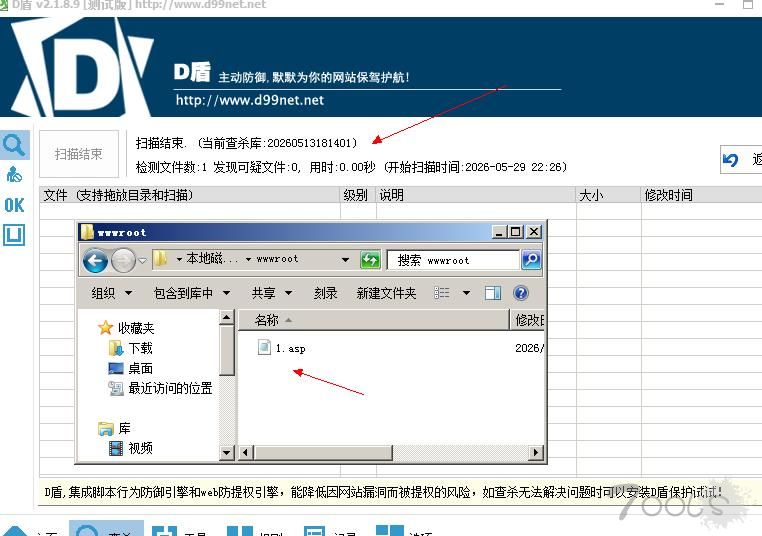

火绒安全揭露新型远控威胁攻击手段 利用WPS带毒版和Cloudflare隧道展开攻击

火绒威胁情报中心日前监测到利用 WPS 办公软件进行投毒的新型远控威胁攻击手段,这种攻击并没有使用传统的黑客工具,而是利用合法的 WPS 办公软件与 Cloudflare 官方的隧道工具进行隐藏,普通用户很难发现自己的设备已经被后门程序感染。当设备被感染后黑客投放的后门程序就会持续在后台运行并将整个 C 盘都添加到 Microsof ...

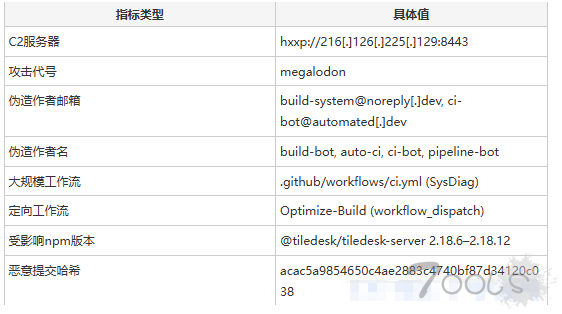

一种名为Megalodon的新GitHub攻击已影响超过5500个仓库

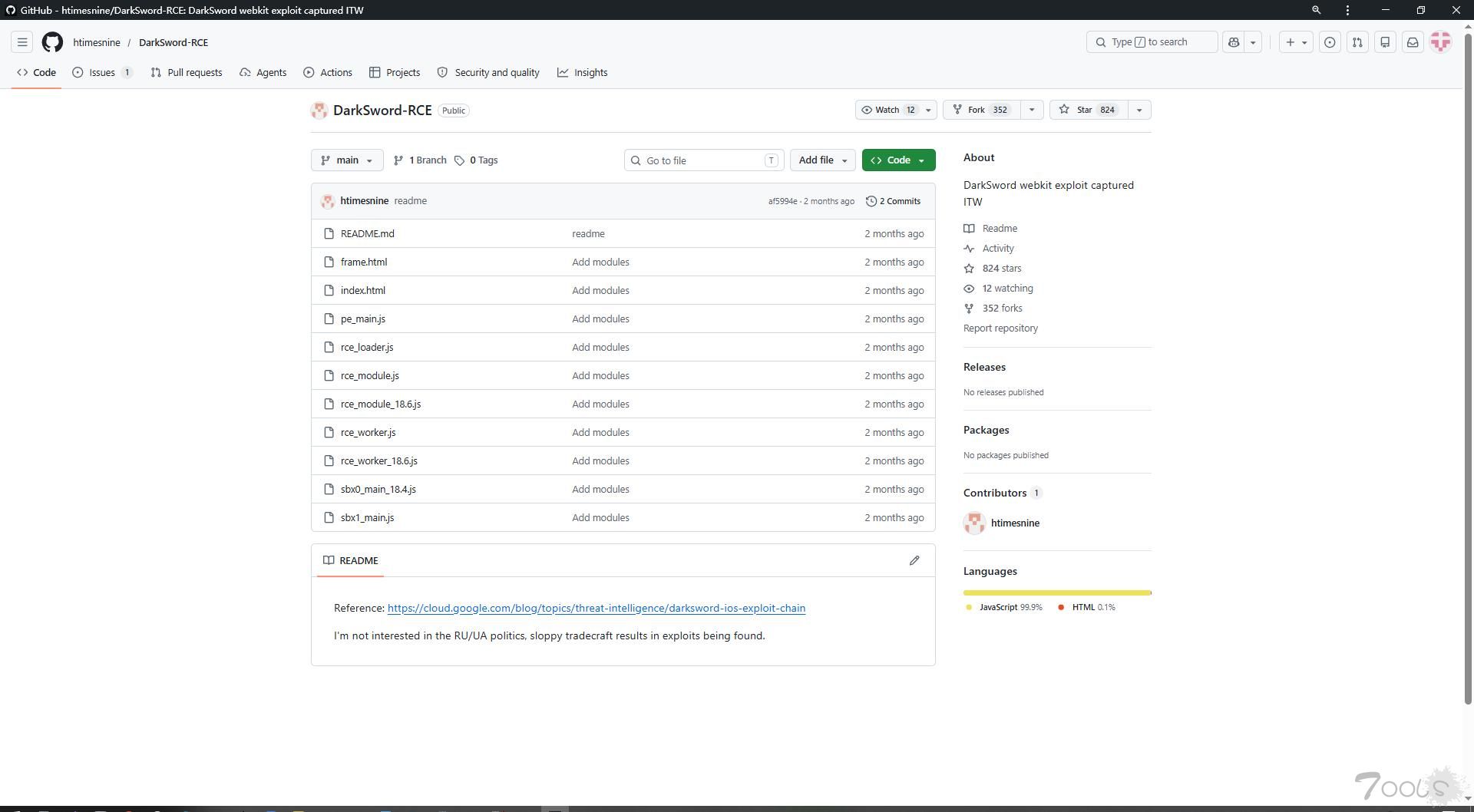

2026年5月18日,代号"巨齿鲨"(Megalodon)的大规模自动化供应链攻击席卷GitHub平台,在不到六小时内向超过5,500个代码库注入了恶意CI/CD后门,创下GitHub Actions投毒攻击的最快扩散纪录。Part01攻击时间线与手法安全公司SafeDep发现,2026年5月18日UTC时间约11:36至17:48期间,"巨齿鲨"行动通过随机八字符用户名的临时账 ...

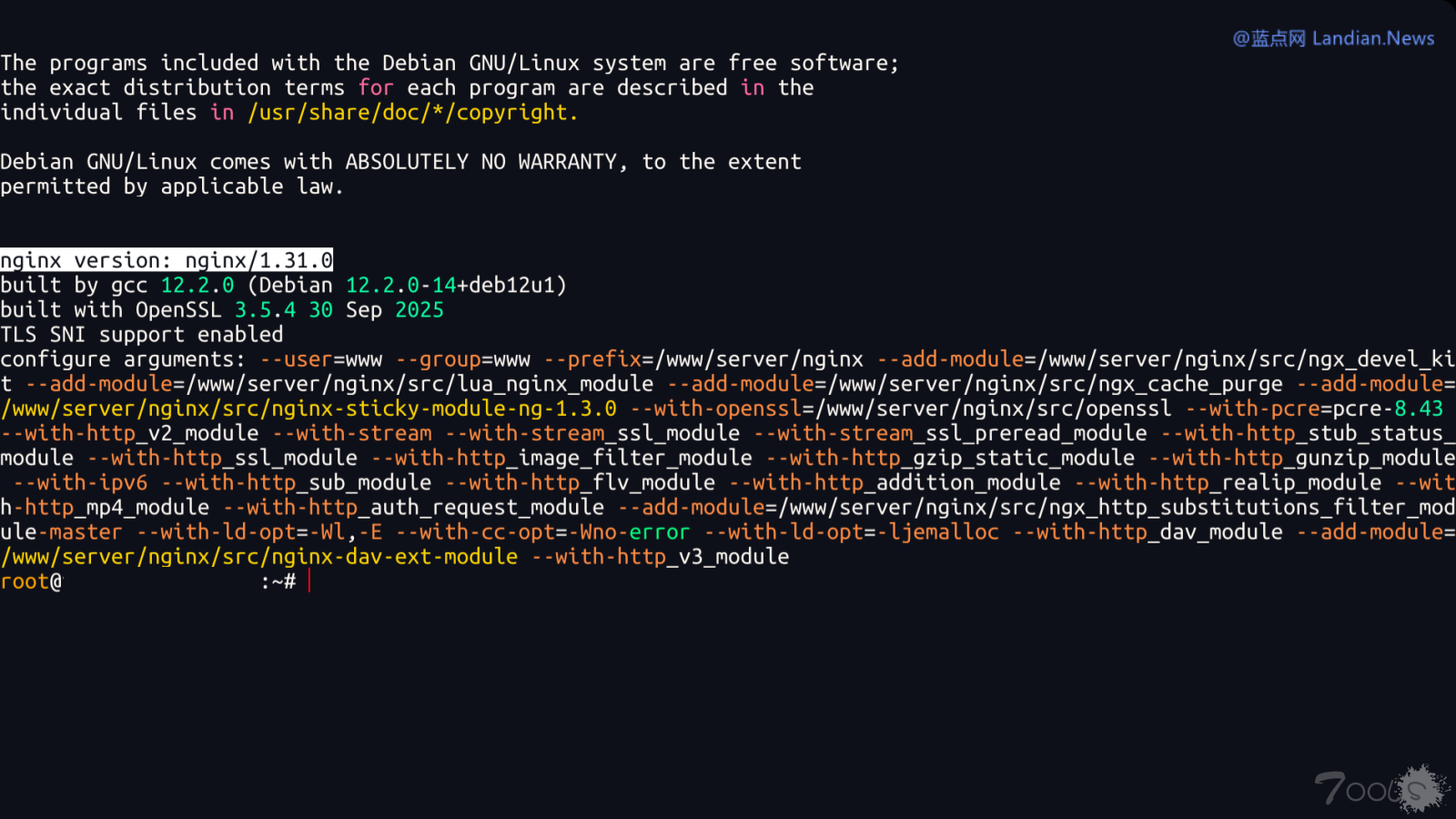

研究人员称NGINX近期爆出的漏洞是AI制造焦虑 因为实际匹配漏洞极少

近期 NGINX 被爆出多个高危级别的安全漏洞,攻击者只需要发送特制的 HTTP 请求即可触发漏洞并进行远程代码执行,不过先决条件是 NGINX 配置必须达成要求,而大多数 NGINX 实例配置都不存在相关要求因此即便没有升级新版本也不会因为这些漏洞而被攻击。 4,000 样本竟然受影响的为 0:安全分析师 @XorNinja 发布的消息称,其 ...

CISA 警告 Drupal 核心 SQL 注入漏洞在攻击中被利用

美国网络安全和基础设施安全局(CISA)发布紧急警报,关于Drupal核心中一个关键的SQL注入漏洞,该漏洞被追踪为CVE-2026-9082,目前正在实际攻击中被积极利用。该漏洞被归类为CWE-89,影响Drupal的数据库抽象API,并可能允许攻击者通过特殊定制的请求执行恶意SQL查询。根据美国网络安全和基础设施安全局(CISA)的说法,成功 ...

Discuz7.x faq.php 注入漏洞分析 取值不当造成的安全隐患

刚回家就看到到处都在讨论这个漏洞, 闲的蛋疼就去看了下怎么形成的. 结果不看不知道, 一看就吓我一跳没有想到在php里面, 如果取值不严谨的话还会有这样一种BUG的情况发生, 其实说来这也不算什么BUG, 只是一个机制问题在分析前先给大家看一个例子, 在GPC开启的状态下假如有这样一段代码:[code="php"]<?php$sql = $_GET[\'sql\'];echo $sql;exit;?>[/code]我们执行下会发现输出如下内容:没有 ...

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.