渗透测试

内网渗透命令大全

1.域常用操作命令:net group /domain //获得所有域用户组列表 net group qq_group /domain //显示域中qq_group组的成员 net group qq_group /del /domain //删除域中qq_group组net group qq_group qq /del /domain //删除域内qq_group 群组中的成员Q

利用phar://协议绕过waf检测拦截

phar:// 数据流包装器自 PHP 5.3.0 起开始有效。利用phar://协议特性可以在渗透过程中帮我们绕过一些waf检测。现在一些waf会检测文件的内容,我们可以通过包含的方式,包含zip后缀或者phar后缀里面的文件达到绕过防护的目的。实测:PhpSpy 2010 过安全狗4.0 云锁 拦截php内容:<?phpinclude 'phar://20

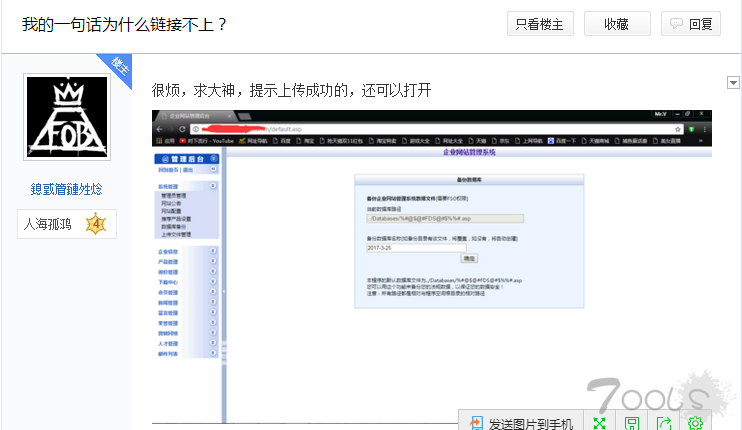

权限设置的重要性,一个小站的渗透之旅

今天在百度吧里面逛看见一个比我还菜的菜鸟说他的菜刀无法连接,看了一下,一群人都在笑他,拿个图片就用菜刀连接,底下还有人说图片如果能菜刀那可以黑百度了,我看了一下,既然他能进后台应该难度不大,乘机装一下B还是可以的,呵呵,怎么说咱也是土司的会员吧接下来就有了下面的渗透了一看网站呵呵

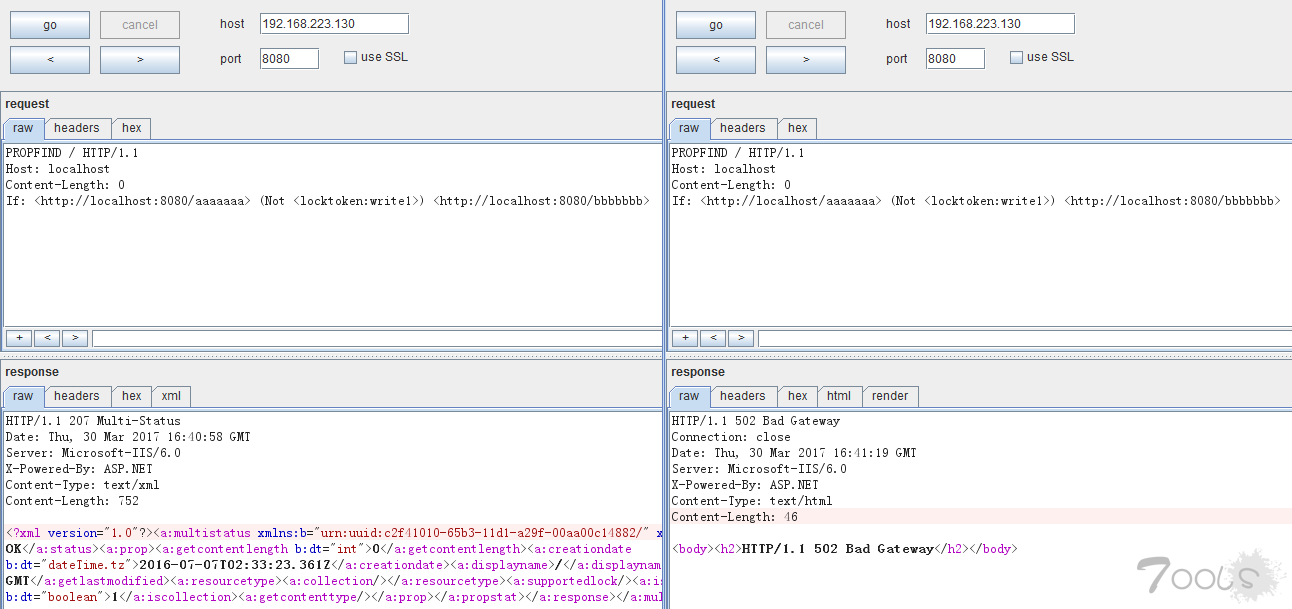

CVE-2017-7269的几个技巧及BUG修正

看过了分析,来说说利用的几个小技巧。1. 漏洞适用范围原poc上面只写了适用于03 r2,实际上最常见的03 sp2也可以直接复现,这样子看来攻击范围是很大的,毕竟国内卖的大部分03都是企业版sp2。测试了英文版03 sp2同样成功,更多的版本没环境测试。2.漏洞不成功的问题抛去所有不能利用的问题不谈,当条件

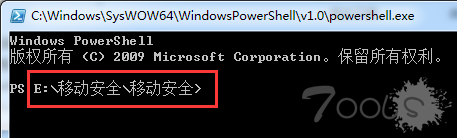

PowerShell设置右键快捷方式

如题,操作如下:文件夹上右键打开Powershell打开注册表win+R:regedit进入:HKEY_CLASSES_ROOT\Folder\shell 或者 HKEY_CLASSES_ROOT\Directory\shell目录下。右击新建–项:open_powershell(名称随便取)再在该项中新建–项:command(名称固定)双击默认,填写值:C:\Windows\SysWOW64\WindowsPowe

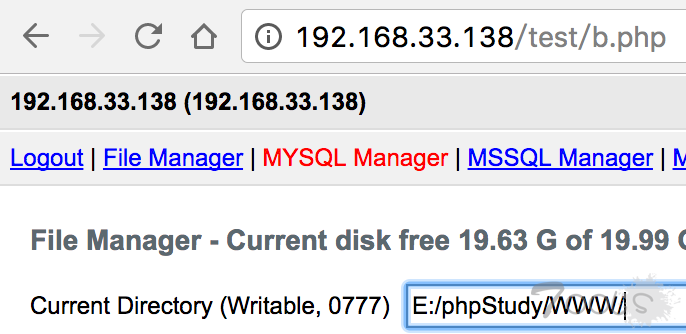

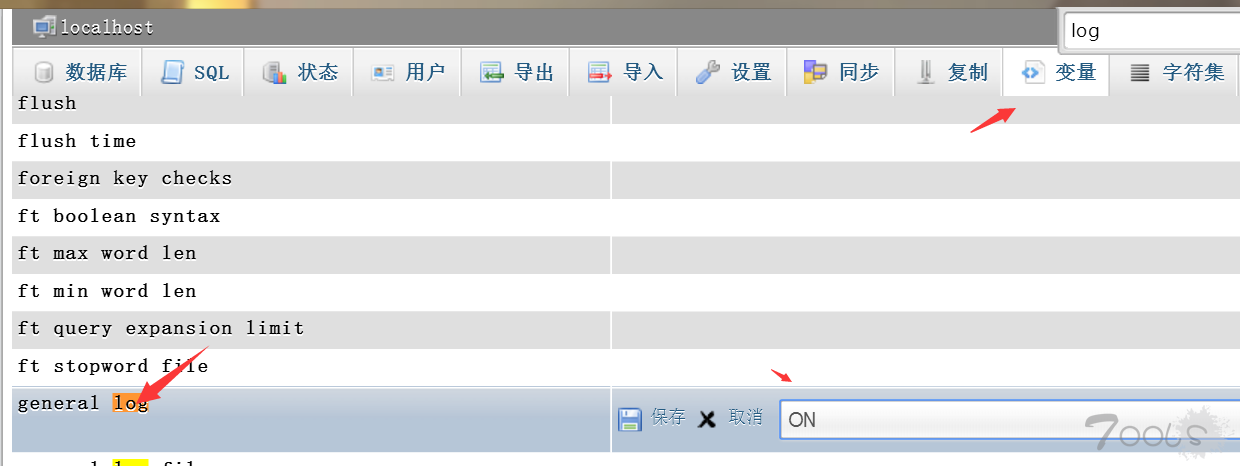

phpmyadmin通过日志文件拿webshell

该方法非原创。只是给大家分享一下姿势。如果知道得就当复习了,不知道的就捣鼓捣鼓。前提:条件是root用户。思路:就是利用mysql的一个日志文件。这个日志文件每执行一个sql语句就会将其执行的保存。我们将这个日志文件重命名为我们的shell.php然后执行一条sql带一句话木马的命令。然后执行菜刀连接之

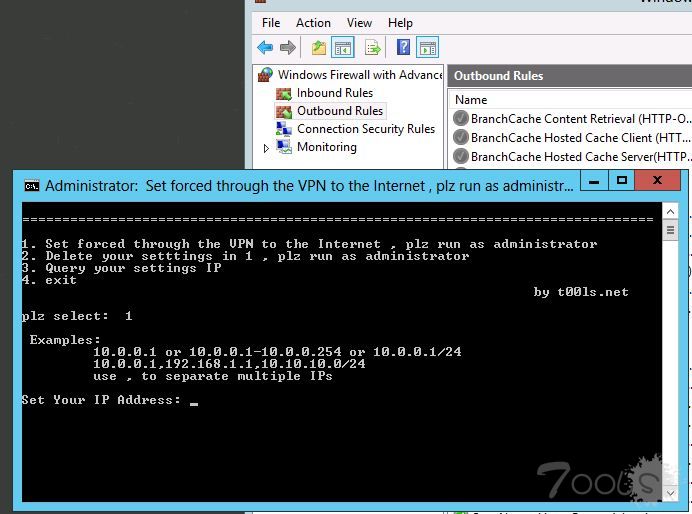

一键实现--强制通过VPN上网,VPN断线就断网

原帖是这里:强制通过VPN上网,VPN断线就断网https://www.t00ls.com/thread-38739-1-1.html看了之后好碉堡啊,以前还是通过监控网卡状态来判断VPN是否掉了然后禁用本地网卡,监控网卡状态总还是有延迟的!!!BUT,现在GFW什么的很坑啊,时不时的给你掐断一下你的VPN通道,然而你本地VPN还在尝试重连,

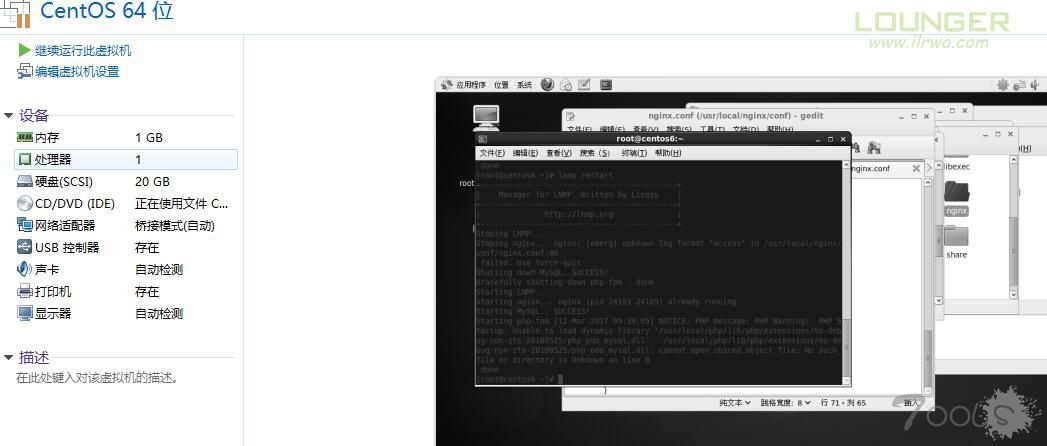

投稿文章:对某开源免费电商公司网站的渗透

故事起因起因是有个客户想让我在Linux下帮他搭建出这套开源CMS,然后把Linux的环境配置以及CMS搭建安装配置的过程详细的写一份文档给他,前面Linux环境配置很简单,这里也就不多说了,网上一搜一大堆,本地虚拟机下使用centos6.4搭建完成接下来就是说说这套CMS了,这套CMS是用thinkphp3.2.3框架做的,

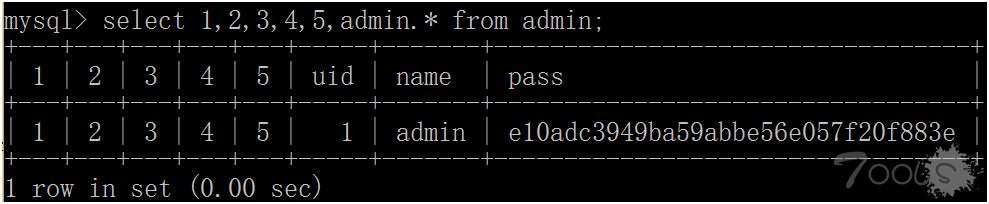

移位溢注:告别依靠人品的偏移注入时代

介绍:在Access数据库类型注入的时候,我们获取不到列名(前提是有表名),一般会选择使用偏移注入,但是这种注入方式往往借助的是个人的人品,且步骤繁琐。本文中我们研究了一种新的注入技术让“偏移注入不在需要人品”。在这里定义这种注入技术为:“移位溢注技术”。它适用于ACCESS和MYSQL(任何版本

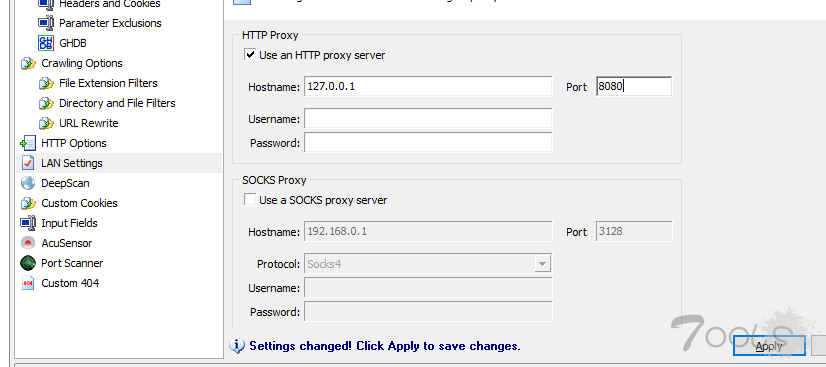

利用burpsuite去掉AWVS标识

好久没来论坛了发个帖子冒个泡泡.....Tips: 在用AWVS扫描的时候,有时候网站有防火墙或者WAF的时候,AWVS就扫不出来任何东西了或者直接就死掉了。这时候也就是说WAF或者防火墙的规则中有能识别AWVS的标识,于是设置了一下AWVS的代理抓取下数据包看看数据包中有哪些特征字段: (1)AWVS设置代理Configur