渗透测试

PHP安全之LFI漏洞GetShell方法大阅兵

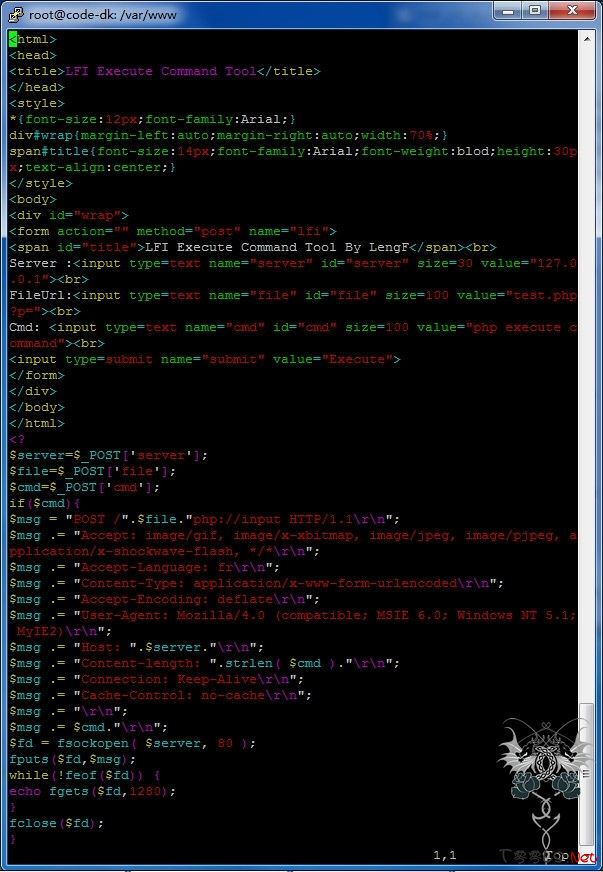

Author:LengF Blog:www.81sec.com 0x00 题外话关于PHP中LFI(Local File Include,本地文件包含)漏洞很多朋友都不是很熟悉,其实网络上有很多这方面的资料,特别说国外的paper。虽然很多资料讲得不是很详细,但是大家都懒得去测试,本文就给大家总结下,并讲述完整的利用方法。0x01 LFI的GETSHELL

phpMyAdmin3 remote code execute php版本 exploit

最近在家做专职奶爸,不谙圈内事很多months了,博客也无更新。昨夜带孩子整夜未眠,看到黑哥在php security群里关于phpmyadmin3漏洞的讨论,虽然之前没看过漏洞代码,不过前段时间还是在微博上看到wofeiwo的exp了,不过据黑哥说有不鸡肋的利用方法,于是夜里翻代码出来研究了翻,写出了这个冷饭exp,由

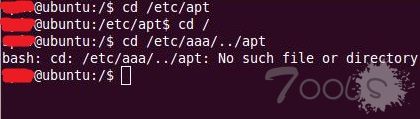

open_basedir后可能存在的安全隐患

目前php站点的安全配置基本是open_basedir+safemode,确实很无敌、很安全,即使在权限没有很好设置的环境中,这样配置都是相当安全的,当然了,不考虑某些可以绕过的情况。本文讨论两点开启open_basedir后可能导致的安全隐患(现实遇到的),一个也许属于php的一个小bug,另外一个可能是由于配置不当产

铱迅Web应用防护系统(新兴web安全公司-铱迅信息)

注:曾经在HI群里讨论WAF的时候,某大牛一语道破国内WAF的本质:“现在的waf整一个Mod-security修改版 然后前端加加 就哦了”...于是我立即反驳:“不是整一个,也有不是的”。至少铱迅的Waf不是!其实很久之前我也这么看:国内的ids基本就是snort,国内的waf基本就是ModSecurity...当初我见到几个snor

有关blog与t00ls的各种被黑

必须承认,在过去的一个月时间里,发生了太多的针对本blog或者t00ls的一些事件。其实本不想说什么,拖着这么久还是忍不住来写篇博文。虽然我在这篇博文里:http://www.oldjun.com/blog/index.php/archives/69/已经态度很明显了。对于被黑的方法,我在t00ls里提过,这里重复下吧。无论是t00ls还是我blog

IIS写权限利用续以及写权限漏洞来由解释

三年半前写了一篇文章:《再试IIS写权限以及move为asp的问题》,当时还留下一点问题,此文就是用来解决当年遗留的问题的。很多人也许觉得IIS PUT这玩意不值一提啊...其实不然,身在乙方,给客户做安服的时候总是遇到IIS写权限的问题,一方面WVS7.0已经可以扫描并且使用POC成功写入漏洞目标,另一方面无

Discuz! 7.2及以下版本及各uc产品api接口Get webshell漏洞

对于dz,我们比较关心的是拿shell,但dz的东西想拿shell太难太难了,上一篇文章的末尾铺垫了下,所以这篇文章也算不上马后炮了...这个漏洞已经在discuz! x1版本悄悄给补上了,但是7.2及以下含有uc接口的版本的均没有补。这个漏洞其实也是老漏洞,去年大家就已经知道了,是二次写配置文件的漏洞,就是年

Discuz! 7.1 & 7.2 后台远程代码执行漏洞

年初跟那个前台代码执行一起看到的,这个清晰明朗的代码执行,看到的人估计也不少,好在坚持了这么久一直没人公布,这大半年还用了很多次,可是...可是,最终还是有人忍不住要公布,要知道公布一个就少一个,以后的以后,你们靠什么去拿站呢?这个后台执行也算对当时那个前台执行遗失的慰藉吧...好歹也

庆祝东南网安五岁,纪念原就业办站点的逝去

东南大学网络安全联盟是由当年活跃于东南之音(当年东南大学浦口校区数一数二的大论坛)上网络安全版块的数位网友创办的校级社团,成立于2005年9月...转眼5年过去了,东南网安发展的很不错,无论是技术含量与新老力量。5年时光飞逝,时至今日,我对当年用动易搭建的现在想起来很傻的只有校内能访问网安

Phpcms2008本地文件包含漏洞及利用:任意SQL语句执行

最近一直做马后炮了,于是被人鄙视;但没办法,做出头鸟也被人嘲笑!反正这些玩意丢我这里也没啥用,只会烂在硬盘里!于是,只要有点风吹草动,我就公布吧。乌云的文章在此:http://www.wooyun.org/bug.php?action=view&id=497,文章暂时还没有公布详情...于是...我说一下。Phpcms2008之前已经暴过很多