渗透进内网后的一些信息收集脚本

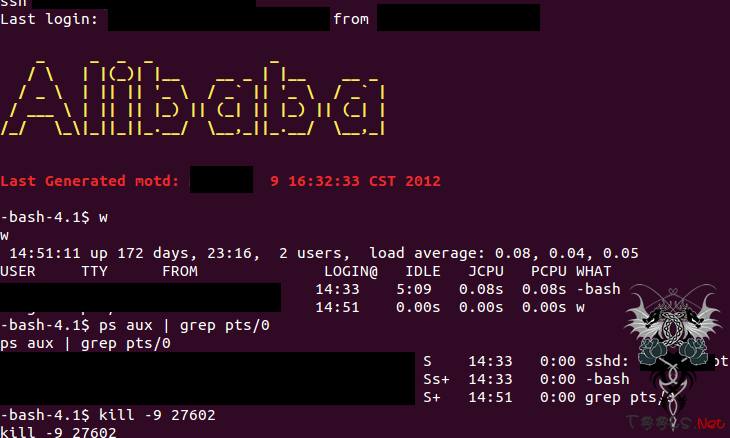

前段时间路过了一个小站,发现内部结果及其复杂。所以自己写了个小脚本来帮助信息收集。由于跳板主机是linux,所以使用python和shell脚本异常方便了。

首先ping存活主机,并将主机结果导入文件中,然后使用端口扫描脚本读取该文件,并进行端口扫描。

1、扫描存活主机脚本

使用方法 ./xxx.sh 192.168.10 > IP

is_alive_ping()

{

ping -c 1 $1 > /dev/null

[ $? -eq 0 ] && echo $i

}

read -p "IP[1.2.3]" IP

for i in $IP.{1..254}

do

is_alive_ping $i & disown

done使用方法是直接运行该python程序, 比如保存为test.py ,直接运行 python test.py ,不过前提是你需要有IP文件,即就是第一步中你用shell脚本生成的IP列表

import threading,os,time

def ncDetect(IP):

command = "nc -v -z " + IP +" 21-9000 2>&1| grep succeed"

f = os.system(command)

IPHandle = open("IP","r")

test = IPHandle.readline()

test = test.strip('\n')

while test:

for i in range(5):

t = threading.Thread(target=ncDetect,args=(test,))

t.start()

test = IPHandle.readline()

test = test.strip('\n')

time.sleep(5)

test = IPHandle.readline()

test = test.strip('\n')

exit(0)

评论69次

学xi了,谢谢

这套xi统我们公司也搭建过(做单点登录用),我比较熟悉。

收藏一下!!!

不明觉厉!唯一的疑问是:在linux主机中,一定支持py脚本吗?

收藏下,不用nmap的情况下确实方便

不错 从linux做跳板、、、

收藏了 谢谢分享!

谢谢了 收藏了。

恩。我也以为是,所以才写了脚本不安装任何工具,后来的事情证明我多虑了。 我很想知道大哥你如何目测出是堡垒机的。

目测楼主连的是一台堡垒机,而且像是chroot环境。 一般这种机器会装个EASxi统做审计,楼主保重。

alibaba - - 吓尿,不管了还是先收藏

收了,谢谢

相当不错,果断收藏,谢谢楼主~

alibaba......

被alibaba吓鸟了,求详情

挺有用的小工具

收藏了会有用到的时候

支持鼓励一下。还是能用的着的么

收藏了!

好思路,来给你顶下。随便收藏了