文章列表

“锁定盾牌”—中国可借鉴的网络战攻防演习

随着黑客活动的日益猖獗,网络安全逐渐被各国政府和组织提上日程,由此引发的关于“网络战”的讨论也越来越多,“网络空间”已经成为继“陆、海、空、天、电”这五大传统安全领域之后的又一个新领域。 美国、北约等国家和实体针对日渐严峻的网络安全问题,通过制定网络立法、展开网络演习和组建网军部

WHMCS 5.2.8 Vulnerability

Here We Go again Po0r WHMCS new version again got exploited!THIS TIME IT'S again the same mistake in /includes/dbfunctions.phpWE Can manipulate the GET/POST variables and end up with something like $key = array('sqltype' => 'TABLEJOIN', 'value' = '');FROM THIS VULNERABILITYWE CAN

WordPress WP Realty Blind SQL Injection

$$$$$$\ $$\ $$\ $$$$$$\ $$ __$$\ $$ | $$ | $$ __$$\$$ / \__| $$ | $$ | $$ / \__|$$ |$$$$\ $$$$$$$$ | \$$$$$$\ $$ |\_$$ | $$ __$$ | \____$$\$$ | $$ | $$ | $$ | $$\ $$ |\$$$$$$ |$$\ $$ | $$ |$$\\$$$$$$ | \______/ \__|\__| \__|\_

WordPress WooCommerce 2.0.17跨站脚本

Wordpress WooCommerce Plugin 2.0.17 Cross-Site Scripting Vulnerability Vendor: WooThemesProduct web page: http://www.woothemes.comAffected version: 2.0.17 and 2.0.14 Summary: WooCommerce is an open source e-commerce plugin for WordPress. Desc: The plugin suffers from a XSS issue

WordPress awesome-support插件任意文件上传漏洞

Code:1-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=00 _ __ __ __ 11 /' \ __ /'__`\ /\ \__ /'__`\ 00 /\_, \ ___ /\_\/\_\ \ \ ___\ \ ,_\/\ \/\ \ _ __

新浪(sina.com.cn)财经 反射型XSS跨站漏洞

新浪(sina.com.cn)财经 反射型XSS跨站漏洞

ASP在stream以及fso组件被清除后的一点突破

路遇一站,webdav打开着,可以put,可以move,于是很容易拿到了webshell,但是发现菜刀连不上。仔细一看ADODB.Stream组件无法CreateObject,Scripting.FileSystemObject也一样无法CreateObject。服务器支持aspx,可是无法上传文件,也无法查看目录。测试了下,发现SHELL.APPLICATION还在,SHELL.APPLIC

社工继【标题:社工----只是为了狗屎的“备胎”爱情! 】

看到love403的帖子见love403迟迟未更新一时兴起闲来无事就狗拿耗子了。。勿喷微博上的id为fugumeigui正是蓝色沸点上的复古玫瑰。。1982年6月17日另外微博里还有跟某黑客的对话。。信息量很大34160****为此人QQ 名字为邢婉 另外其手机号码18637551788只能确定12年上半年正常使用破得一组密码为xingwan就

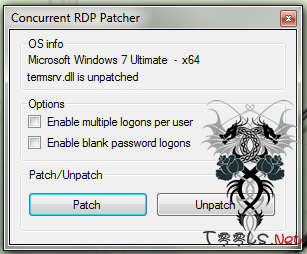

【转载】win7的多用户登录方法和补丁收集

分享发帖,大牛勿踩。之前遇到一台英文win7主机,想给它多开,四处搜刮了一下。win7的多用户登录方法和补丁,几乎所有方法原理都差不多,就是替换C:\Windows\System32\termsrv.dll收集了以下,大概有以下这么几种:先分享老外的两个补丁,原帖http://www.techjam.gr/2012/os-tricks/enable-multiple-re

PHPCMS SQL注入漏洞

edit_content方法位于: content_model.class.php 代码如下: //主表 $this->table_name = $this->db_tablepre.$model_tablename; $this->update($systeminfo,array('id'=>$id)); //附属表 $this->table_name = $this->table_name.'_data'; $this->update($modelinfo,array('id'=>$id)); $this->