文章列表

黑客亲述《不能不说的秘密》

仍在发酵的棱镜事件,再次催热维基解密创始人朱利安·阿桑奇。昨日,成都晚报记者从译林出版社获悉,维基解密创始人朱利安·阿桑奇唯一亲述自传《不能不说的秘密》由该社独家引进出版,正式上市。译林出版社的编辑韩洁琦告诉成都晚报记者,阿桑奇在书中追忆了他传奇的一生。在她看来,阿桑奇就像电影《

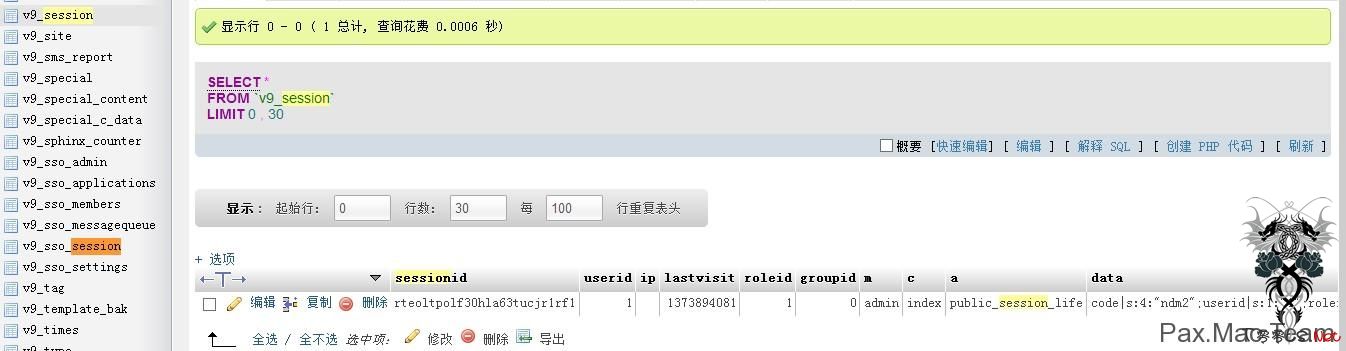

phpcmsv9后台登录绕过

转载于:http://huakai.paxmac.org/?p=600这个乌云上已经发了,但是木有公布。经过我老大flyh4t的指点,找到了其他的利用方法。http://www.wooyun.org/bugs/wooyun-2013-026915(在注入出的hash无法破解的情况下)phpcmsv9在数据库中存储着session<?phpreturn array(//网站路径'web_path' => '/phpcms/inst

Dedecms通杀重装漏洞的一次分析

漏洞发布原地址:http://www.cnseay.com/2956/漏洞出现在index.php.bak,值得一提的是名字是index.php.bak,如果是apache,就能当做php执行,所以给了我我们下手的机会部分代码分析:...$insLockfile = dirname(__FILE__).'/install_lock.txt';//初始化$insLockfile,防止register_globals= on,初始化的

浙江衢州一考生因电脑中毒 中考志愿被黑客篡改

记者 胡昊 本报讯 一个报考志愿可能改变自己的一生,这事儿可千万别让黑客给搅和了。 衢州的小李今年参加中考,成绩出来还不错,571.5分。 6月21日和22日,小李通过衢州教育网进入中考志愿填报网填报志愿。22日晚上12点,网上填报志愿系统关闭。 她没有填报分数最高的衢州二中,而是按照志

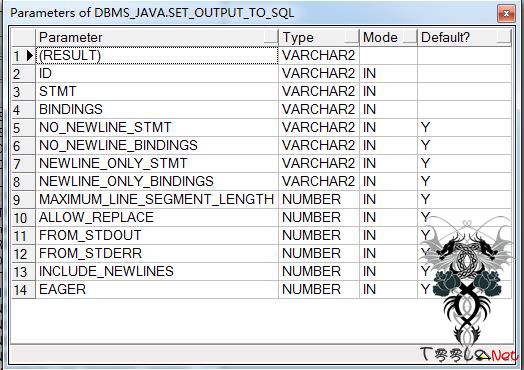

渗透Oracle 11g(续)

刚发的文章竟然自己没权限访问了,麻烦版主给我升个级{:7_483:} 接上回,继续分析。一. 漏洞概要漏洞描述: Oralce内部的一些存储过程或是函数存在SQL注入漏洞,利用这些漏洞我们可以将我们要执行的SQL语句或是危险函数注入到存储过程当中执行。受影响版本:Oracle 9i/10gR1/10gR2/11gR1二. 原理分析

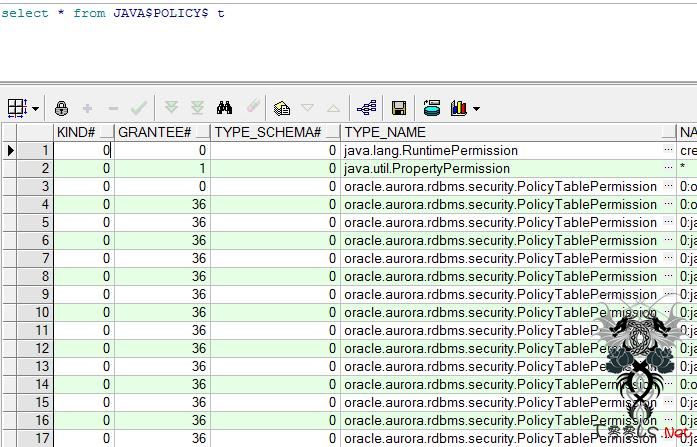

渗透oracle11g

我曾经在90sec论坛里发过这两篇文章,目测t00ls里关于oracle攻防方面的文档很少,算是科普一下,再次拿出来分享,也给自己攒点积分好能看别人发的帖子{:6_446:} 一. 漏洞概要漏洞描述: Oracle11g自身权限配置的缺陷,导致只拥有CREATE SESSION权限的用户能够完全控制整个系统。受影响版本:Oracle Da

ecmall后台getshell

后台专题管理》模板编辑》插入一句话》前台访问页面就可以了那天下了个struts2的工具,扣了两个金币,现在剩3个了,又无法进脚本安全检测板块了。求金币啊!哪个前辈给点看家钱吧!

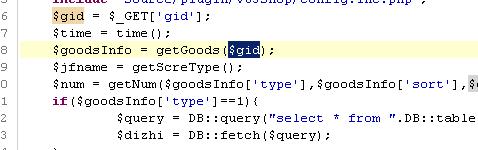

几种通用防注入系统的绕过技巧

几个月未登录,竟然发现t00ls把我的账号封了,费了半天劲弄了个返还码有激活了,坑爹的很多东西也看不了,没办法发几篇文章凑点积分,好久之前写的文章了,现在发出来回回锅。大家就凑活着看吧。一. 前言目前主流的CMS系统当中都会内置一些防注入的程序,例如Discuz、dedeCMS等,本篇主要介绍绕过方法

赛门铁克(symantec.com)某分站 最新struts2命令执行漏洞 腥风血雨之十三

赛门铁克(symantec.com)某分站 最新struts2命令执行漏洞 腥风血雨之十三

TOM(tom.com)某分站 最新struts2命令执行漏洞 腥风血雨之十二

TOM(tom.com)某分站 最新struts2命令执行漏洞 腥风血雨之十二