文章列表

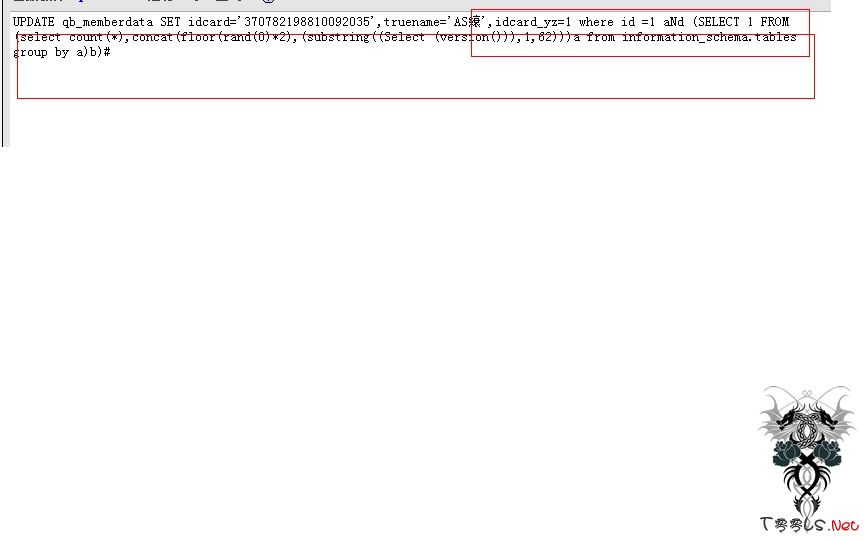

qibocms member/yz.php 文件最新漏洞

为了保持和谐的环境,不被踢出去!c0deplay Team j8g 人家知道创宇那么火,俺也跟着屁股追可以么。开始。直接上代码 yz.php文件:elseif($action=='idcard'){if(!$truename){showerr("真实姓名不能为空!");}if(!$idcard){showerr("身份证号码不能为空!");}if(!ereg("^{15}",$idcard)){showerr("身份证

前程无忧(51job.com) 存储型XSS跨站漏洞

前程无忧(51job.com) 存储型XSS跨站漏洞

商都网(shangdu.com)show分站 远程代码执行漏洞

商都网(shangdu.com)show分站 远程代码执行漏洞

FBI“十大通缉犯”之一泰国落网 24岁黑客大盗笑容满面(高清组图)

国际在线消息:当地时间2013年1月7日,泰国曼谷,被美国联邦调查局(FBI)列为“十大通缉犯”之一的24岁电脑黑客Hamza Bendelladj在警方押送下出席新闻发布会,满脸笑容表情轻松。Hamza Bendelladj是阿尔及利亚人,涉嫌通过网络犯罪赚取大量金钱,于6日在泰国被捕。2013年1月7日,泰国曼谷,被美国联邦调

Ecshop 后台getshell

朋友说拿不到shell,就看了下,{:6_436:} 禁止转载首先 ecshop用的是smarty 这样就可以通过它的fetch函数来执行模板而模板里面可以执行他定义的php代码,这样只要可以写出模板 然后找到调用就可以拿到shell了但是ecshop似乎不支持{php}{/php}这个标签来执行php代码admin/template.phpif ($_REQUEST ==

dzNT3.5两处鸡肋xss

别的版本还没测试找了个站做例子两处参数direct:http://www.spark.com.cn/bbs/showtopiclist.aspx?direct=000" onclick=alert(document.cookie) a="&forumid=-1&order=1&page=1&search=1&type=order:http://www.spark.com.cn/bbs/showtopiclist.aspx?direct=000&forumid=-1&order=1" onclick=alert(/

破解MS120906,DOC EXP 样本

前些天抓了个DOC EXP样本,破解了下,然后写了个生成器。提供喜欢的朋友分享下。aaaaaaaaexe文件大小,实际大小bbbbbbbbdoc文件大小,实际大小xxxxxxxx总大小yyyyyyyy第二段shellcode偏移zzzzzzzz文件开始偏移看压缩包里DAT文件夹子下的文件。测试环境:win xp3 office2003sp0 sp1 sp2 sp3成功win xp3

国际著名黑客大赛介绍与比较

本文整理自IDF实验室黑客文化沙龙活动,同时参考了多方资料,目的在于普及黑客知识、文化,推广业界相关领域信息。名词介P绍:CTF:全称Capture The Flag,即夺旗比赛,衍生自古代军事战争模式,两队人马前往对方基地夺旗,每队人马须在保护好己方旗帜的情况下将对方旗帜带回基地。绵羊墙:Wall of she

新浪(sina.com.cn)旅游 反射型XSS跨站漏洞

新浪(sina.com.cn)旅游 反射型XSS跨站漏洞

爱词霸(iciba.com)小说分站 反射型跨站漏洞

爱词霸(iciba.com)小说分站 反射型跨站漏洞