渗透测试

内网渗透的小小小技巧

再不冒泡ID被封了,发点小小小的技巧,平时工作中所遇到的。大牛勿喷。看过大牛发过CMD开远程桌面,我再补充一条 :开启远程桌面,适用环境 WIN2K3 -- WIN2012wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTSConnections 1XP链接高版本远程桌面显示:远程计算机需要网络级别身份验证,而

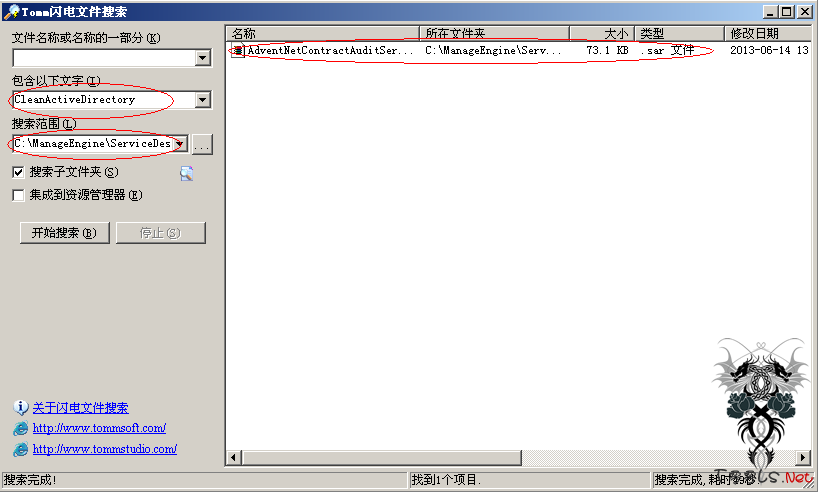

ManageEngine ServiceDesk加密解密研究

ManageEngine ServiceDesk加密解密研究Author : robot # sec-lab.org & bhst.org Data : 2013/06/25 PS: 好久没在t00ls发文章了,支持t00ls,首发 概 述 ManageEngine 主要应用于IT运维管理解决方案,包含着很多子系统,能够满足各种IT管理需求.常应用于大型企业的IT运维管理.在国外应用较多,在国内也

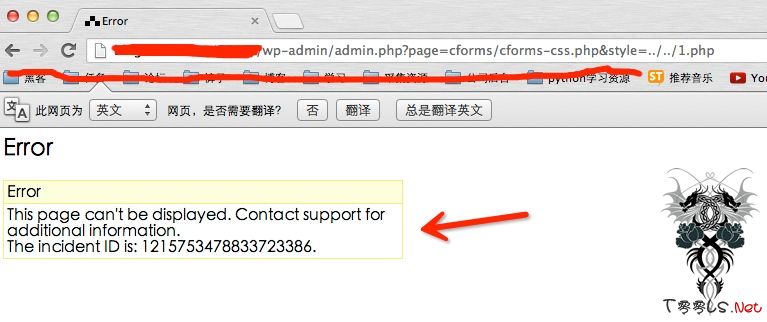

PHP加溢出 弄死WAF.

...今天遇到一个很奇葩的WAF.顺问这个是什么WAF.. 搞台湾的站经常出现这个,而且搜索发现EMS也是用这个防火墙.应该算是知名的.url 格式 http://www.xxx.com/123.php?style=../../wp-config.php&edit 当url 出现2个../../的时候就会被拦载,试过变换为 .././../也拦了.根据php说明环境是php apache 只取

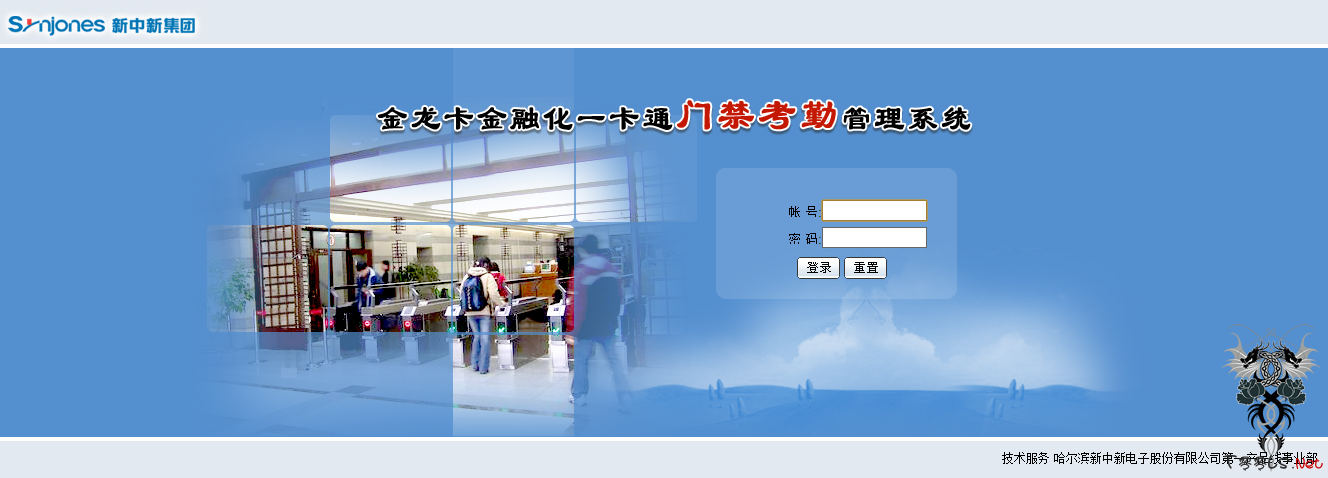

实体入侵--门禁系统部分

说到物理入侵,写个很奇葩的入侵。仅仅写个思路,当然谁有胆量也可以去做。理论上是完全可行的,而且我也做过部分测试。首先交代下背景,有很多核心服务器是外网无法接触到的,而入侵VPN又不是那么的容易。更有甚者服务器只接入很小规模的局域网,这种服务器一般都是很高机密级别的的服务器。而入侵它

分享下自己用vps搭建vpn,并用radius做认证的操作步骤

不想写太多的文字说明,能看懂的自然也不需要说明,命令规范可用。如果有空的话,我还是尽量整理清晰点,这是给自己看的。我只摘录了重点配置,如果你想搭建一个,下面的配置你肯定需要这个玩意能实现,用户自动注册帐号并且自动开通vpn服务,如果想增加vpn节点,上新的vps上部署一个radius client就行

科普第二篇:%00文件上传漏洞

在讲%00上传之前有必要提一下BS双方数据交换的四种方式一:get方式,比如在地址栏访问:http://127.0.0.1/x.asp?&aaa=bbbGET /1.asp?aaa=bbb HTTP/1.1Accept: image/gifAccept-Language: zh-cnUA-CPU: x86Accept-Encoding: gzip, deflateUser-Agent: Mozilla/4.0 (compatible; MSIE 7.0;)Host: 127.0.0.1C

不要随便和别人交换图片链接

好像帖子只能发在这...小菜文章 大牛可以飘过了 就一个nginx解析 就当娱乐文章看吧 但是分享是成长的过程 {:7_476:} 这篇文章没什么技术性,用到的方法也没什么独特的,凑合看吧但是告诉我们 不要随便与别人交换图片连接看到管理说把内容贴出来 其实我就怕的是有时候图片多 网速又不好再加上难编辑

科普第一篇:access注入中%00作为截断符的原理

话说笔者已经有七八年的时间没有搞站了最近比较悠闲,跟朋友聊起来觉得有必要复习下,于是写了几篇科普的文章,欢迎大家拍砖。(由末日代发)-----powered by hi_heige第一篇:access注入中%00作为截断符的原理%00其实有两种方式一种是二进制的0x00一个字节,还有一种是字符串"%00"三个字节.在asp中requ

付出惨重代价的一次渗透

文章是写在word的图片有点多 所以就不往论坛上贴了 直接付地址 格式是wps的 或者下载该后缀为doc的即可http://pan.baidu.com/share/link?shareid=667573306&uk=506224987里面有个小问题哦 就是最后那个提权 服务器居然出现那个调试 不知道怎么回事 还有里面那个所谓的提权工具 就是Churraskito.ex

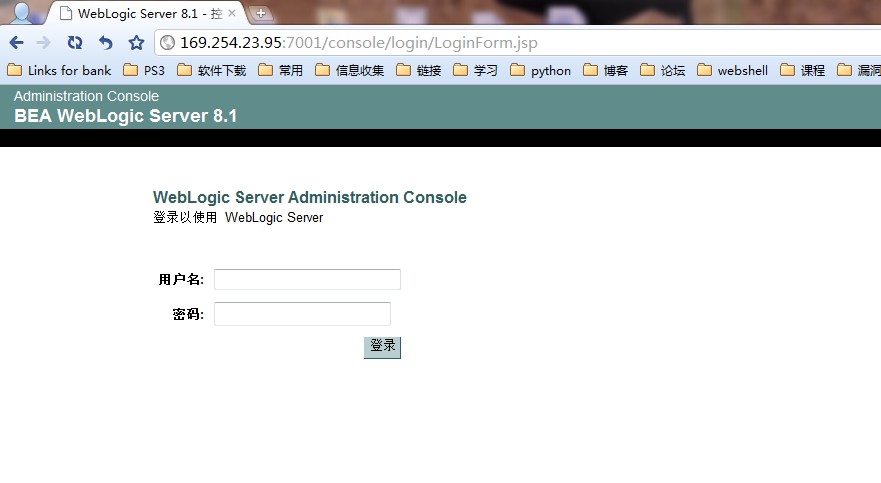

常见web中间件拿shell

中间件(英语:Middleware)是提供系统软件和应用软件之间连接的软件,以便于软件各部件之间的沟通,特别是应用软件对于系统软件的集中的逻辑,在现代信息技术应用框架如Web服务、面向服务的体系结构等中应用比较广泛。 其中用Java实现的中间件,统称Java中间件。From:http://blog.paxmac.org/?p=1211.