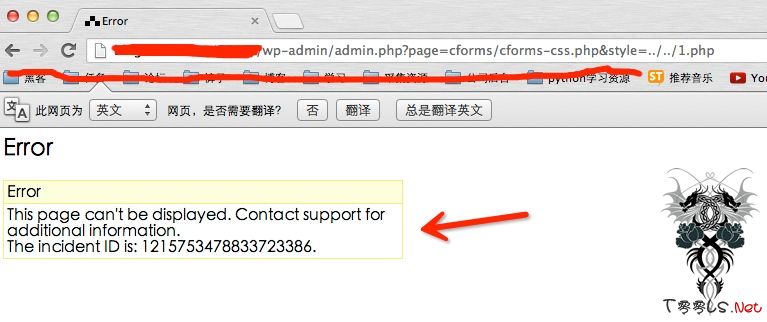

PHP加溢出 弄死WAF.

...今天遇到一个很奇葩的WAF.

顺问这个是什么WAF.. 搞台湾的站经常出现这个,而且搜索发现EMS也是用这个防火墙.应该算是知名的.

url 格式 http://www.xxx.com/123.php?style=../../wp-config.php&edit

当url 出现2个../../的时候就会被拦载,试过变换为 .././../也拦了.

根据php说明环境是php apache 只取最后出现的.

突破办法 http://www.xxx.com/123.php?style=0xAAAAAAAAAAA.(N个AAA).&style=../../wp-config.php&edit

网上推荐一般用1000个A以上,但我测试 需要用到2000多个.

猜想应该跟防火墙性能有关.无限加A就是,直到溢死.

会被踩么,最近t00ls被踩的N多.

顺问这个是什么WAF.. 搞台湾的站经常出现这个,而且搜索发现EMS也是用这个防火墙.应该算是知名的.

url 格式 http://www.xxx.com/123.php?style=../../wp-config.php&edit

当url 出现2个../../的时候就会被拦载,试过变换为 .././../也拦了.

根据php说明环境是php apache 只取最后出现的.

突破办法 http://www.xxx.com/123.php?style=0xAAAAAAAAAAA.(N个AAA).&style=../../wp-config.php&edit

网上推荐一般用1000个A以上,但我测试 需要用到2000多个.

猜想应该跟防火墙性能有关.无限加A就是,直到溢死.

会被踩么,最近t00ls被踩的N多.

评论27次

也不知道这些牛人是怎么发现这些奇葩的漏洞的.gif)

23楼 原因似乎不止如此吧

为什么是A呢?

牛逼了啊,哈哈

没碰见过这个 waf

这个是一般防火墙都考虑到的问题,因为如果包太大的话,超过检测内容长度会bypass掉.比如正常用户上传上传一些大的文件,waf每个都检测的话 性能就会被耗光,正如之前bypass 一流监控和护卫神原理一样,他们都设置检测大小.

见识下

进了WEB也没关xi啊,因为相同的参数 apache下 只取最后一个.

为啥跟性能有关?如果是imperva的话处理这些还是没问题的

凉xi啊

没见过。 长见识了

第一个style溢出防火墙,第二个style进web?成功了?既然进了防火墙,那也肯定进web了啊

看看 貌似没遇到这样的防火墙

脚本呗

2k个a怎么提交的啊,肯定不是手写……

用hydra啊 字典收集一些弱密码而已.

呵呵,收下了、、、

台湾市场要被你们搞乱了。。擦@!

哦 板凳

imperva 老外waf