部分nginx解析漏洞修补不完整的利用(鸡肋)

我表达能力不强,大家凑合看吧~

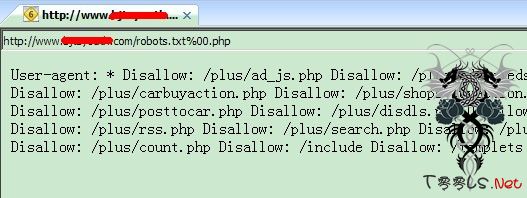

大家应该遇到过这样的情况(反正我遇到了很多次),站点是nginx的,而且有解析漏洞,通常都是看根目录robots.txt/.php robots.ttx%00.php 这样测试.

明明存在解析漏洞,可是当上传图片的时候却不解析。如图:

这应该是管理修补方法有问题,具体怎么修的我也不清楚。

有的管理直接把上传目录的脚本执行权限去掉。那样用1.jpg/123.php or 1.jpg%00.php会直接返回403(这个不在讨论范围之内)

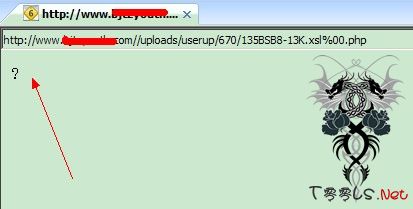

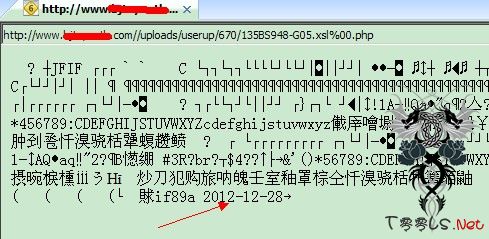

而针对这种,没取消脚本执行权限,又有解析漏洞的情况,我尝试了多次。终于拿到shell。

如图,

最后得出结论。用edjpgcom.exe 合成 或者cmd copy命令合成的文件都不行。需要用记事本打开文件插入代码即可。有的cms会检

测文件是否完整,如果直接插入php代码再上传会提示“文件损坏” 或“上传文件类型不允许”。这时可以试试别的文件后缀

“ swf|mpg|mp3|rm|rmvb|wmv|wma|wav|mid|mov|zip|rar|doc|xsl|ppt|wps” 文中我用改好的jpg上传提示类型不正确。后来

用“xsl” “doc” 测试均可以~这方法局限性大,比较鸡肋。大牛不要嘲笑就行~

PS 小菜文章,不喜勿喷。

大家应该遇到过这样的情况(反正我遇到了很多次),站点是nginx的,而且有解析漏洞,通常都是看根目录robots.txt/.php robots.ttx%00.php 这样测试.

明明存在解析漏洞,可是当上传图片的时候却不解析。如图:

这应该是管理修补方法有问题,具体怎么修的我也不清楚。

有的管理直接把上传目录的脚本执行权限去掉。那样用1.jpg/123.php or 1.jpg%00.php会直接返回403(这个不在讨论范围之内)

而针对这种,没取消脚本执行权限,又有解析漏洞的情况,我尝试了多次。终于拿到shell。

如图,

<?echo date('Y-m-j');?>最后得出结论。用edjpgcom.exe 合成 或者cmd copy命令合成的文件都不行。需要用记事本打开文件插入代码即可。有的cms会检

测文件是否完整,如果直接插入php代码再上传会提示“文件损坏” 或“上传文件类型不允许”。这时可以试试别的文件后缀

“ swf|mpg|mp3|rm|rmvb|wmv|wma|wav|mid|mov|zip|rar|doc|xsl|ppt|wps” 文中我用改好的jpg上传提示类型不正确。后来

用“xsl” “doc” 测试均可以~这方法局限性大,比较鸡肋。大牛不要嘲笑就行~

PS 小菜文章,不喜勿喷。

评论18次

感觉至今还没见到过这种情况 ... 一般都是直接补好了的

我说呢 之前不晓得 都用IE 结果通通403 囧

。。。.没仔细看帖吧?

多谢分享

这个真的没在意,找机器试试。。

楼主精神可嘉啊~~~~~

支持。这得要蛋疼很久才能发现。 谢谢分享。

有没有文章说明这个00%在不同内核浏览器的传递过程的

支持

火狐可以 还有IE6 高版本IE不行

除了ie内核。差不多都可以%00吧?

我很想知道哪些浏览器支持%00 因为我用IE 啊狗 %00都是不能打开的

支持

403也不是取消脚本执行权限吧,就是一个url正则匹配,匹配到了就返回403

你没仔细看帖子。

如果我没猜错 你是在说http://sebug.net/vuldb/ssvid-20898 =。= 老漏洞了

顶,楼主的研究精神不错~

感谢分享