一条命令揪出ssh登录者物理地址

查看个人博客服务器发现有异常网络连接

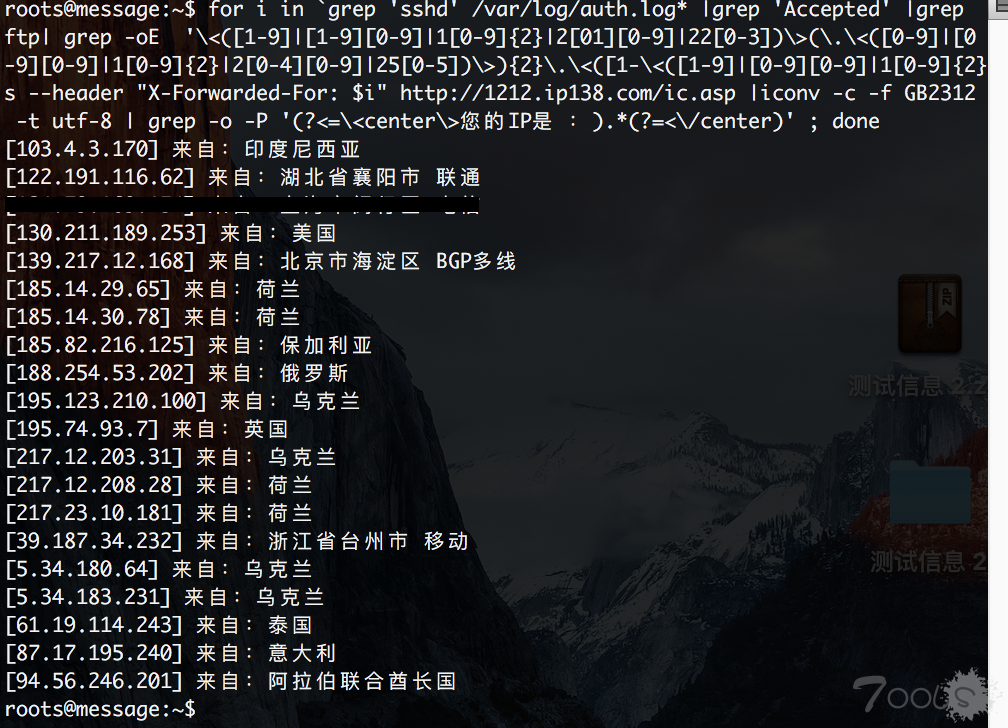

看看究竟是谁ssh登录成功了

for i in `grep 'sshd' /var/log/auth.log* |grep 'Accepted' |grep ftp| grep -oE '\<([1-9]|[1-9][0-9]|1[0-9]{2}|2[01][0-9]|22[0-3])\>(\.\<([0-9]|[0-9][0-9]|1[0-9]{2}|2[0-4][0-9]|25[0-5])\>){2}\.\<([1-9]|[0-9][0-9]|1[0-9]{2}|2[0-4][0-9]|25[0-4])\>' | sort | uniq`; do curl -s --header "X-Forwarded-For: $i" http://1212.ip138.com/ic.asp |iconv -c -f GB2312 -t utf-8 | grep -o -P '(?<=\<center\>您的IP是:).*(?=<\/center)' ; donegrep ftp #ftp为通过ssh登录成功者用户

之前查出是该用户配置有安全隐患 故过滤出该用户登录情况

ps:老外黑客太坏了 没日没夜到扫肉鸡 ->ddos...

评论47次

这个很实用,GET收藏了,准备干一波,刚刚哪些人在活动。

感谢,对我等linux小白大有帮助

mark,感谢了

/var/log/auth.log* 测试的时候,没有这个,报错了。 楼主,@你帮我上课 ,还有没有其他的配置或者加固脚本,分享一下的?

不错 666 值得参考

谢谢分享

不错,计下来

原来外国黑客也在扫。。。

grep配合for 命令用来查询登陆日志确实挺好用的,又加了一个ip地址识别,赞一下

强大的linux命令,谢谢分享 学xi了

last命令不也可以吗?

last不是可以吗?

很实用啊,收藏了。

之前開放ssh也是被掃到怕,後來就限制來源ip了

很好 用的很巧妙 赞!

修改了一下,在centos中日志在/var/log/secure*这里每日每夜的被人扫,修改默认ssh端口能解决吗for i in `grep 'sshd' /var/log/secure* | grep -oE '\<(||1{2}|2|22)\>(\.\<(||1{2}|2|25)\>){2}\.\<(||1{2}|2|25)\>' | sort | uniq`; do curl -s --header "X-Forwarded-For: $i" http://1212.ip138.com/ic.asp |iconv -c -f GB2312 -t utf-8 | grep -o -P '(?<=\<center\>您的IP是:).*(?=<\/center)' ; done

改端口还是被人找到的..

linux下不是有一个last命令吗 为什么要这个呢?

试了真的可以,物理地址是ip138改header查出来的,一直以为只能回显自己的IP

或者上个蜜罐收集字典哈哈哈哈哈

把ssh端口改了,只允许指定ip登陆