Nmap扫描截图 服务

渗透测试时,您可以发现许多甚至不运行Web 应用程序的服务。为了解决此问题并仅查看特定服务正在运行的应用程序Trustwave SpiderLabs创建了一个Nmap脚本,允许您截取正在运行的Web服务。

这个脚本依赖于wkhtmltoimage工具以提高工作效率。因此,第一步是下载它,解压缩并将其复制到/ usr/local/bin 文件夹中。为了实现这一目标,我们需要执行以下命令我们的终端。

wget http://wkhtmltopdf.googlecode.com/files/wkhtmltoimage-0.11.0_rc1-static-i386.tar.bz2

tar -jxvf wkhtmltoimage-0.11.0_rc1-static-i386.tar.bz2

cp wkhtmltoimage-i386/usr/local/bin/

现在该下载http-screenshot脚本,并将其放在所有nmap脚本所在的路径下。

在/usr/local/share下/NMAP/scripts/

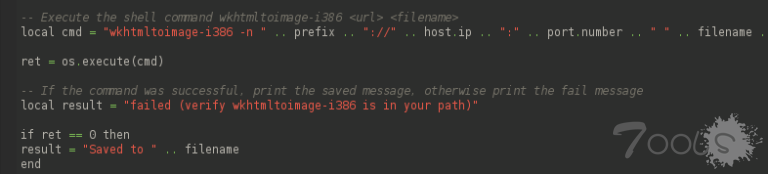

这个脚本会调用wkhtmltoimage可执行文件来截取屏幕截图。因此它基本上将这个工具集成到nmap中。

现在是时候运行命令nmap -script-updatedb以便用新脚本更新我们的nmap脚本引擎。

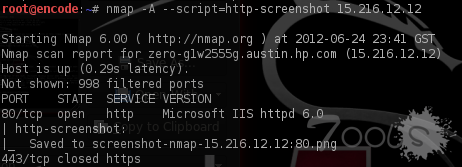

如果我们想测试这个脚本,我们所要做的就是在我们的nmap 扫描中调用脚本。例如:

正如您从示例中所看到的那样,它会将映像与主机的IP以及服务正在运行的端口一起保存。

如果你觉得有用请打赏一点论坛币啊

这个脚本依赖于wkhtmltoimage工具以提高工作效率。因此,第一步是下载它,解压缩并将其复制到/ usr/local/bin 文件夹中。为了实现这一目标,我们需要执行以下命令我们的终端。

wget http://wkhtmltopdf.googlecode.com/files/wkhtmltoimage-0.11.0_rc1-static-i386.tar.bz2

tar -jxvf wkhtmltoimage-0.11.0_rc1-static-i386.tar.bz2

cp wkhtmltoimage-i386/usr/local/bin/

现在该下载http-screenshot脚本,并将其放在所有nmap脚本所在的路径下。

在/usr/local/share下/NMAP/scripts/

这个脚本会调用wkhtmltoimage可执行文件来截取屏幕截图。因此它基本上将这个工具集成到nmap中。

现在是时候运行命令nmap -script-updatedb以便用新脚本更新我们的nmap脚本引擎。

如果我们想测试这个脚本,我们所要做的就是在我们的nmap 扫描中调用脚本。例如:

正如您从示例中所看到的那样,它会将映像与主机的IP以及服务正在运行的端口一起保存。

如果你觉得有用请打赏一点论坛币啊

评论18次

还是xi惯用 -oX 输出xml文件看结果

用-oX 输出xml文件,然后github上面有nmap 结果处理脚本,找一个,执行一下就成了cvs的结果了,好看还好用。

感谢分享,这工具还是不错的

用翻译软件翻译的吧 好生硬~~

没什么 实际作用吗

测试过程中发现截图不完整,nmap任意版本都可以使用 测试环境:7.60 root@kali:/opt# nmap --script=http-screenshot-html -p80 10.10.10.1 Starting Nmap 7.60 ( https://nmap.org ) at 2018-04-20 03:29 EDT Loading page (1/2) Rendering (2/2) Done Nmap scan report for 10.10.10.1 Host is up (0.00037s latency). PORT STATE SERVICE 80/tcp open http | http-screenshot-html: |_ Saved to 10.10.10.1-80.png MAC Address: B0:F9:63:F0:25:68 (Hangzhou H3C Technologies, Limited) Nmap done: 1 IP address (1 host up) scanned in 1.30 seconds

HTTP快照 Nmap的NSE脚本,如果它运行Web服务器,它将尝试拍摄远程主机的快照。基于原始的SpiderLabs http-screenshot.nse,包含修复程序。需要安装wkhtmltoimage并在$ PATH中。OSX wkhtmltoimage安装程序包包含在此存储库中。 安装 首先,为您的操作xi统安装正确的wkhtmltoimage二进制文件,然后: wget https://raw.githubusercontent.com/v00d00sec/http-snapshot/master/http-snapshot.nse cp http-snapshot.nse /usr/local/share/nmap/scripts/ nmap --script-updatedb 用法 nmap -sV --script=http-snapshot -p80,443 google.vn 示例输出 Starting Nmap 7.12 ( https://nmap.org ) at 2016-08-25 09:43 ICT Nmap scan report for google.vn (216.58.199.3) Host is up (0.00045s latency). Other addresses for google.vn (not scanned): 2404:6800:4005:801::2003 rDNS record for 216.58.199.3: hkg12s02-in-f3.1e100.net PORT STATE SERVICE 80/tcp open http | http-snapshot: |_ Snapshot saved to snap-216.58.199.3:80.png 443/tcp open https | http-snapshot: |_ Snapshot saved to snap-216.58.199.3:443.png Nmap done: 1 IP address (1 host up) scanned in 5.05 seconds 已知的问题 如果该网站从HTTP重定向到HTTPS或接收到任何301代码,则捕获的快照将为空白。这是wkhtmltoimage的一个已知问题。 有时脚本永远循环,可能通过使用超时来修复。 HTTP的快照PJS 需要安装Pierre LALET [email protected]的 phantomjs和screenshot.js,并在$ PATH中安装。 安装 brew install phantomjs wget https://raw.githubusercontent.com/v00d00sec/http-snapshot/master/screenshot.js wget https://raw.githubusercontent.com/v00d00sec/http-snapshot/master/http-snapshot-pjs.nse cp screenshot.js /usr/local/bin/ cp http-snapshot-pjs.nse /usr/local/share/nmap/scripts/ nmap --script-updatedb 用法 nmap -sV --script=http-snapshot-pjs -p80,443 google.vn 示例输出 Starting Nmap 7.12 ( https://nmap.org ) at 2016-08-25 11:53 ICT Nmap scan report for google.vn (216.58.199.3) Host is up (0.00055s latency). Other addresses for google.vn (not scanned): 2404:6800:4005:802::2003 rDNS record for 216.58.199.3: hkg12s02-in-f3.1e100.net PORT STATE SERVICE 80/tcp open http | http-snapshot-pjs: |_ Snapshot saved to snap-216.58.199.3:80.png 443/tcp open https | http-snapshot-pjs: |_ Snapshot saved to snap-216.58.199.3:443.png 已知的问题 有时捕获的快照将为空白。 HTTP的快照-CC 需要安装CutyCapt并安装在$ PATH中。 安装 brew install Cuty_Capt wget https://raw.githubusercontent.com/v00d00sec/http-snapshot/master/http-snapshot-cc.nse cp http-snapshot-cc.nse /usr/local/share/nmap/scripts/ nmap --script-updatedb 用法 nmap -sV --script=http-snapshot-cc -p80,443 google.vn 示例输出 Starting Nmap 7.12 ( https://nmap.org ) at 2016-08-25 16:16 ICT Nmap scan report for google.vn (216.58.199.3) Host is up (0.00074s latency). Other addresses for google.vn (not scanned): 2404:6800:4005:802::2003 rDNS record for 216.58.199.3: hkg12s02-in-f3.1e100.net Not shown: 998 filtered ports PORT STATE SERVICE 80/tcp open http | http-snapshot-cc: |_ Snapshot saved to cc-snap-216.58.199.3:80.png 443/tcp open https | http-snapshot-cc: |_ Completed with errors Nmap done: 1 IP address (1 host up) scanned in 58.56 seconds 已知的问题 有时脚本会挂在HTTPS端口上(添加--max-wait = 15000)

github有介绍 https://github.com/v00d00sec/http-snapshot

nmap一扫ids就报,真操蛋....

意义不大!

全文看着怎么这么别扭,应该是从哪里复制过来的吧,看下来 也没看明白整个脚本要表达啥意思,还是自己试试去吧

windows的nmap目前的版本已经支持自动化模式,不需要手动输入命令,linux下目前还需要手动输入命令

我记得这个只有老版本的nmap才能用吧。 我用httpscreenshot + masscan,可以在黑客秘笈里看一下

脚本在两个路径刚在虚拟机测试下调用不成功不知是什么问题

我怎么 感觉这像是一篇翻译的文章,语风挺奇怪的。

请注意转载版权及出处!

楼主刷帖有点多了哈,要好好看看坛规,珍惜账号

还是xi惯用 -oX 输出xml文件看结果