pipePotato复现

今天见安全客发了篇"首发披露!pipePotato:一种新型的通用提权漏洞"的文章,找了找资料复现了一下

这里是原文对于漏洞的简介,废话不多说直接起环境开始复现。

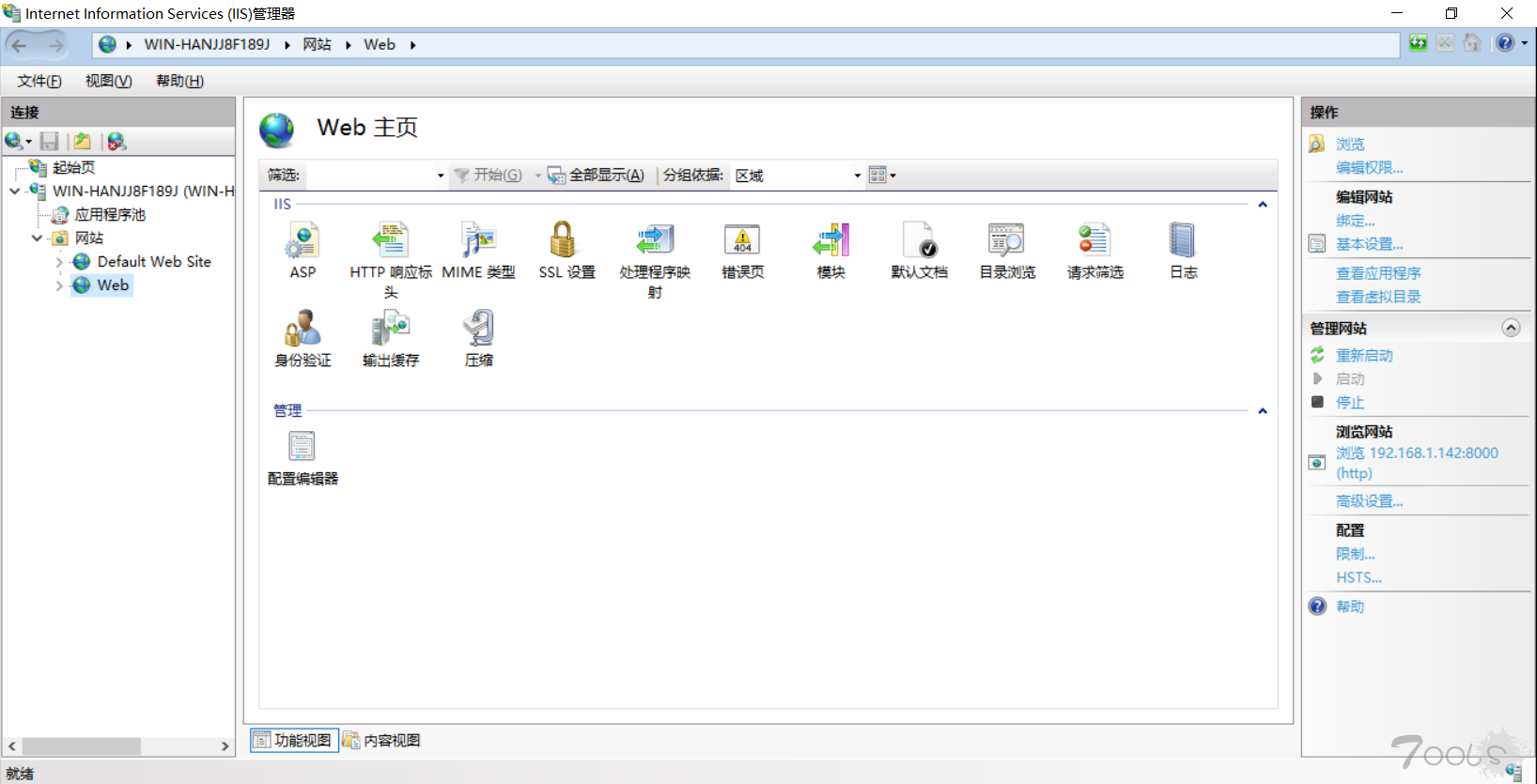

这里用到的环境是Windows Server 2019 Datacenter,起一个iis,做个简单的web

随便挂个asp的shell上去,蚁剑直接连上

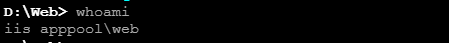

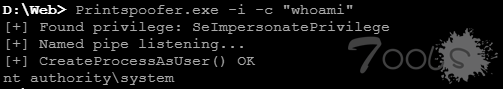

当前webshell权限是iis apppool\web,也就是现在这个应用池的权限,很低。实战里面这个权限基本上什么也干不了,相信很多人在一顿操作之后把webshell挂上去之后一看权限只有个iis apppool权限心里应该难受的一批吧

重头戏:这里我引用了国外一个表哥关于利用spoolsv.exe进程的RPC服务强制Windows主机向其他计算机进行身份验证的一篇文章中提到的技术内容进行复现原文连接PrintSpoofer - Abusing Impersonation Privileges on Windows 10 and Server 2019

国外的表哥也是很贴心的直接在github上放出了利用工具的源代码,这里给出链接https://github.com/itm4n/PrintSpoofer,不得不感慨下国内的安全环境.......捂脸

工具下载下来之后直接编译出来放进目标环境

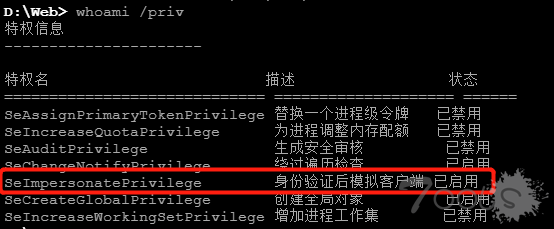

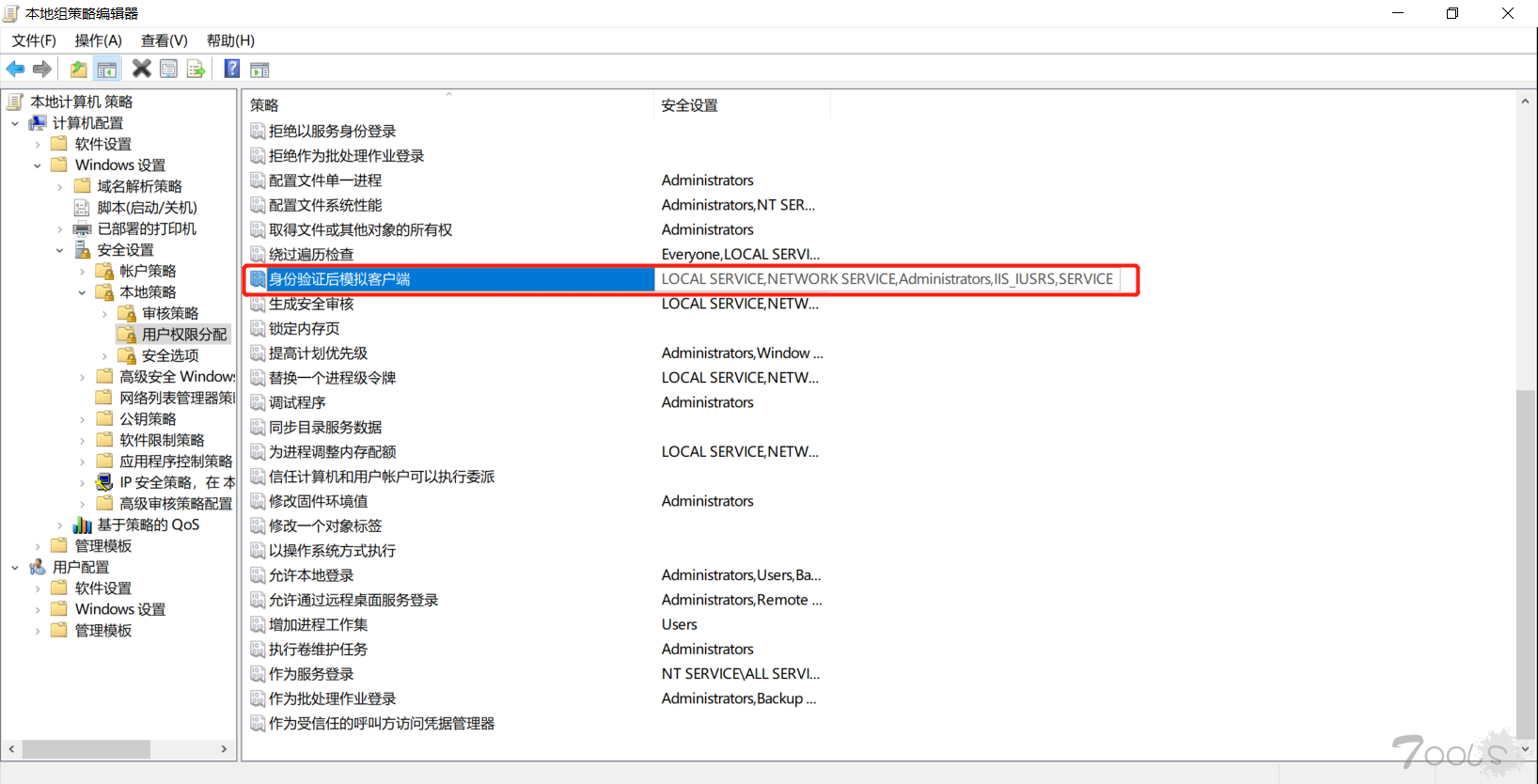

这里有一个关键条件,在表哥的文章中提到,我们需要有SeImpersonatePrivileg这个权限

查阅微软官方给出的相关资料后发现,默认情况下,除普通用户外,基本上管理员,服务用户都有这个权限

运行exp

defender暂时是不杀的

实战常见利用场景:iis权限下本地提权

另外再给大家推荐一篇关于Windows Token权限利用的文章,配合食用,效果更佳,连接

评论57次

暂时不杀还好,赶紧尝试一波,谢谢大佬分享

这个提权具体是利用得那个CVE还是多个漏洞组合拳?:作为脚本小子的好奇

2012测试失败

2008 复现失败。

老歌 我在win10正常,在08和2012执行提示缺失vcruntime140.dll,我自己编译也一样,这啥情况啊

....没编译的 还收费的 github上刚刚下载了 结果到这里下载又是没编译的。本地自己环境问题编译出错 头大

附件是没编译的 别买那个啊 各位亲

和烂土豆 原理差不多吧

链接:https://pan.baidu.com/s/1lRsUfWeUms-TT4ZvnhLghA 提取码:s1dy 我编译了一个在本地win10成功了

如果支持08就好,目前大部分xi统都还是08环境。

为啥叫potato呢

因为最开始利用这个权限提权的工具叫rottern potato,沿用了

Cmake编译总是报错,我去装VC环境了....编译出来试试,本机vmware 2008 r2 64镜像默认服务开启的。

server 2019测试成功。

为啥我试 2008 2012都失败了呢

貌似不是很稳定,有的可以,有的不行,看运气了 O(∩_∩)O。。。

我塞门铁克可不是吃素的。

感觉可以用一段时间

我测试结果是 Windows Server 2012 R2 Standard Windows Server 2016 R2成功

你好 能吧编译好的exe分享一下么!

下vs 自己编译就行了

你这个是编译好的了吗!

测试失败。有些默认无SeImpersonatePrivileg 最终果然还是运气最重要

搭建个环境去测试下

先收藏备用,谢谢大佬分享