专家警告黑客组织针对航空和国防部门

专家警告黑客组织针对航空和国防部门

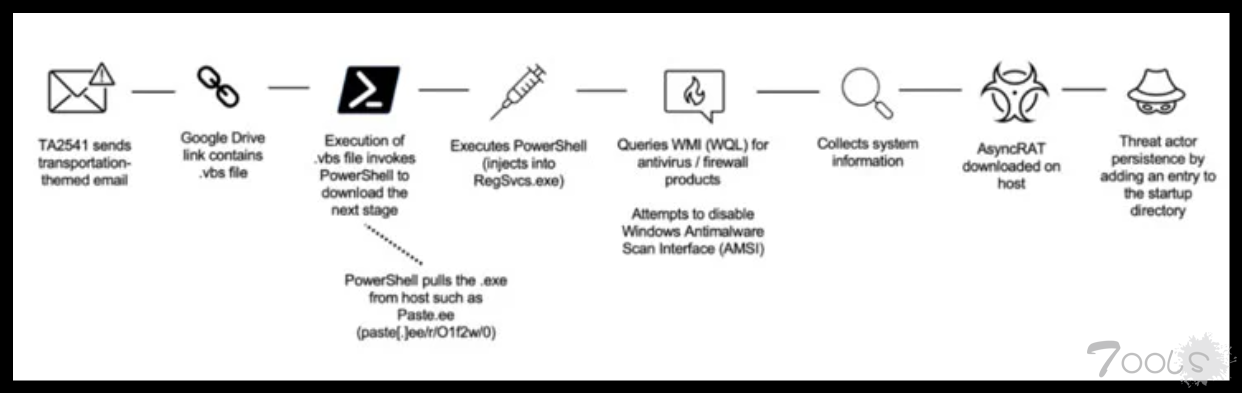

至少自2017年以来,航空,航天,运输,制造和国防行业的实体一直是持续威胁组织的目标,这是一系列鱼叉式网络钓鱼活动的一部分,该活动旨在在受感染的系统上提供各种远程访问特洛伊木马(RAT)。

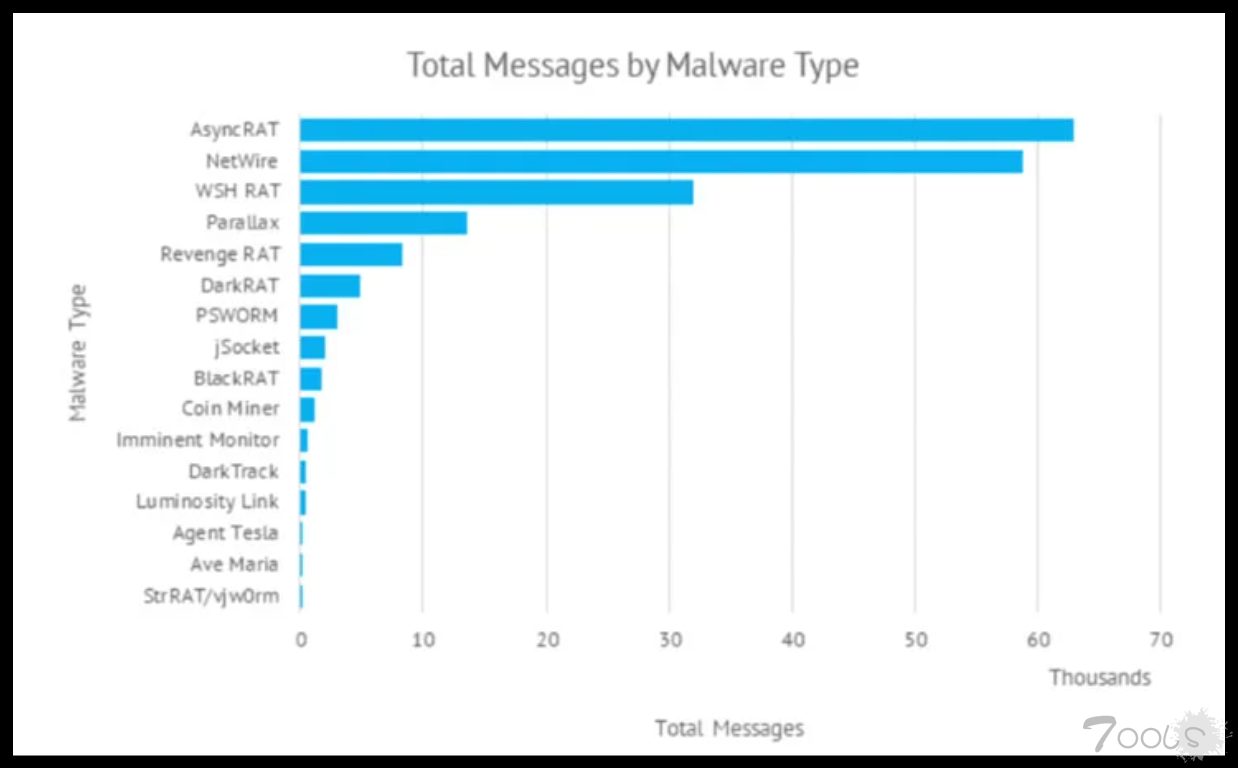

AsyncRAT和NetWire等商品恶意软件的使用导致企业安全公司Proofpoint成为代号为TA2541的"网络犯罪威胁行为者",该行为者采用"大量消息的广泛定位"。入侵的最终目的尚不清楚。

该小组使用的社会工程诱饵不依赖于主题,而是利用与航空,物流,运输和旅行相关的诱饵信息。也就是说,TA2541确实在2020年春季短暂转向了以COVID-19为主题的诱饵,分发了有关个人防护装备(PPE)或检测试剂盒货物运输的电子邮件。

"虽然TA2541在某些行为上是一致的,例如使用伪装成航空公司的电子邮件来分发远程访问木马,但其他策略,如交付方式,附件,URL,基础设施和恶意软件类型已经改变,"Proofpoint威胁研究和检测副总裁Sherrod DeGrippo告诉黑客新闻。

这些活动历来利用宏负载的Microsoft Word附件来丢弃RAT有效载荷,尽管最近的变体包括指向托管恶意软件的云服务的链接。据说网络钓鱼攻击袭击了全球数百个组织,在北美,欧洲和中东观察到反复出现的目标。

除了重复使用相同的主题之外,选定的感染链还涉及使用Discord应用程序URL,这些URL指向包含AgentTesla或Imstant Monitor恶意软件的压缩文件,这表明恶意使用内容交付网络来分发信息收集植入物以远程控制受感染的计算机。

DeGrippo说:"缓解合法服务上托管的威胁仍然是一个难以防御的向量,因为它可能涉及实施强大的检测堆栈或基于策略的阻止可能与业务相关的服务。

TA2541采用的其他感兴趣的技术包括使用虚拟专用服务器(VPS)作为其电子邮件发送基础设施和动态DNS用于命令和控制(C2)活动。

随着微软宣布计划从2022年4月开始默认关闭互联网下载文件的宏,如果宏成为一种低效的交付方法,预计此举将导致威胁参与者加强并转向其他方法。

"虽然宏负载的Office文档是导致下载和执行恶意有效负载的最常用技术之一,但滥用合法托管服务也已经很普遍,"DeGrippo解释说。

"此外,我们经常使用存档和图像文件(例如,.邮编, .ISO 等)这也会影响在某些环境中进行检测和分析的能力。与往常一样,威胁参与者将转向使用有效的东西。

评论1次

对着两部门就相当于是宣战了吧