黑客撤回勒索诉求并道歉-FBI出手协助调查!澳大利亚Optus电信大规模数据泄露事件有点诡异!

澳大利亚电信巨头 Optus 正在接受美国联邦调查局 (FBI) 的帮助,以调查这起似乎很容易预防的泄露事件,该事件最终导致近 1000 多万用户的敏感数据暴露。 与此同时,此次黑客事件的幕后黑手当地时间 9 月 27 日(周二)撤回了他们提出的 100 万美元赎金及威胁在支付赎金之前将公布大量被盗数据的诉求。

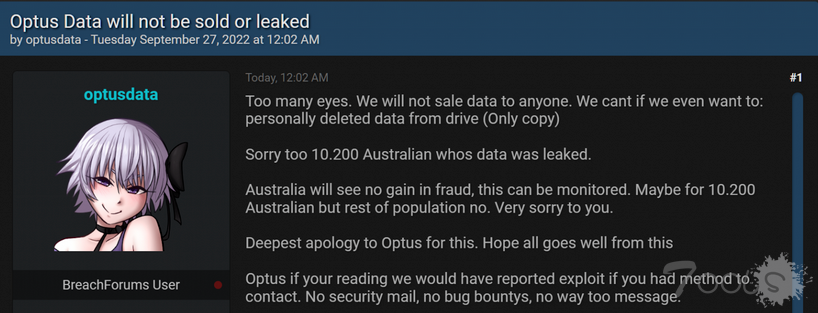

澳大利亚电信巨头 Optus 正在接受美国联邦调查局 (FBI) 的帮助,以调查这起似乎很容易预防的泄露事件,该事件最终导致近 1000 多万用户的敏感数据暴露。 与此同时,此次黑客事件的幕后黑手当地时间 9 月 27 日(周二)撤回了他们提出的 100 万美元赎金及威胁在支付赎金之前将公布大量被盗数据的诉求。该威胁行为者还向 10200 名个人数据已经在黑客论坛上泄露的人道歉。威胁行为者还声称,他或她删除了从 Optus 窃取的所有数据。然而,在攻击者明显改变主意之前,他们已经公布了约 1.02 万份客户记录的样本,似乎是为了证明自己的意图。目前尚不清楚攻击者是迫于执法机构的强大威慑,还是出于良心发现,做出撤回赎金的表态!Optus 糟糕的网络安全实践,是导致此次事件的主要原因,这也招致该国监管部门的严厉指责和批评!

良心发现?

澳大利亚第二大移动运营商 Optus 在 2022 年 9 月 22 日首次披露了这一安全漏洞,称攻击者可能获得了客户的个人信息。2022 年 9 月 23 日,一名化名为 “optusdata” 的黑客在攻破黑客论坛上发布了一小部分被盗数据样本,并要求该公司支付 100 万美元 (美元) 的赎金,否则 1100 万客户的数据将被公开泄露。这些信息包括客户的姓名、出生日期、电话号码、电子邮件地址、物理地址、驾照和护照号码,但不包括账户密码或财务信息。Optus 没有向敲诈勒索的要求让步,而是与执法部门合作调查这一事件。

27 日,被指控的 Optus 黑客在 breach 上发布了一条新消息,称由于对数据泄露的审查加强,被窃取的数据将不再出售或泄露给任何人。该威胁行为人还声称,窃取的数据已经从他们保存唯一副本的设备中删除,并向暴露的 Optus 客户和公司道歉。“太多的眼睛。我们不会将数据出售给任何人。即使我们想,我们也做不到:亲自从硬盘删除数据 (只有副本),” 威胁行为者声称。 值得注意的是,该用户从未被正式确认为对 Optus 入侵事件负责的个人或组织。然而,停止勒索该公司的决定可能是对澳大利亚联邦警察(AFP)昨天宣布的 “飓风行动” 的回应,他们发起了 “飓风行动”,以确定入侵和勒索要求背后的威胁行为者。AFP 宣布:“我们知道有报告称,窃取的数据在暗网上出售,这就是为什么 AFP 正在使用一系列专业功能监控暗网。”“使用假名和匿名技术的罪犯看不到我们,但我可以告诉你,我们可以看到他们。” 作为这次行动的一部分,AFP 正与海外执法部门密切合作,以确定和逮捕袭击的幕后黑手。如果 AFP 查明 Optus 入侵事件的责任人,他们将面临最高 10 年的监禁。

目前尚不清楚攻击者撤销赎金要求和数据泄露威胁的原因。道歉和攻击者声称已删除被盗数据的说法不太可能缓解外界对此次攻击的担忧。此次攻击被称为澳大利亚有史以来规模最大的黑客事件。

Optus 于 9 月 21 日首次披露了此次入侵事件,并在随后的一系列更新中称,该事件将影响该公司的宽带、移动和商务客户的当前和以前的客户。 据该公司称,此次泄露可能暴露了客户的姓名、出生日期、电话号码、电子邮件地址,对一部分客户来说,还可能暴露了他们的完整地址、驾照信息或护照号码。

27 日,澳大利亚基础设施、交通、能源和矿业部长汤姆・库特桑托尼斯 (Tom Koutsantonis) 宣布,Optus 数据泄露的受害者将免费获得新驾照。攻击者窃取的驾照将会失效,因为威胁行为者可以利用这些驾照伪造与该州系统中的条目相匹配的伪造文件。网络安全部长克莱尔・奥尼尔在接受 ABC 采访时表示,澳大利亚目前的监管框架不够严格,企业需要加大力度保护客户数据,就像欧洲的 GDPR 一样。这名官员批评了 Optus 的安全态势,称它为黑客 “敞开了大门”,所以这起事件可能会引发该国的监管改革。

Optus 糟糕的安全实践

这一事件引发了人们对广泛存在的身份欺诈的担忧,并促使 Optus 采取了多种措施,其中包括与澳大利亚不同的州政府合作,讨论由公司自费更改受影响个人驾照细节的可能性。“当我们与您取得联系时,我们会在您的账户上存入一笔信用证,以支付相关的更换费用。我们会自动完成,所以你不需要联系我们,”Optus 告诉客户。“如果你没收到我们的消息,就意味着你的驾照不用换了。”

此次数据泄露事件将 Optus 的安全实践直接置于聚光灯下,尤其是因为它似乎是由一个根本性错误造成的。澳大利亚广播公司 (ABC) 9 月 22 日援引 Optus 内部一位未透露身份的 “高级人士” 的话说,攻击者基本上可以通过未经认证的应用程序编程接口 (API) 访问数据库。

据称,该内部人士告诉 ABC,攻击者访问的实时客户身份数据库是通过一个不受保护的 API 连接到互联网的。假设只有经过授权的 Optus 系统才会使用 API。但不知怎么的,它最终暴露在一个测试网络中,而这个测试网络恰好直接连接到互联网,ABC 援引知情人士的话称。

ABC 和其他媒体称,Optus 首席执行官凯利・拜耳・罗斯马林坚称,该公司是一场复杂攻击的受害者,攻击者声称访问的数据是加密的。

如果关于暴露 API 的报告是真实的,那么 Optus 是其他许多人都犯的安全错误的受害者。Salt Security 的解决方案架构师 Adam Fisher 说:“用户身份验证错误是最常见的 API 漏洞之一。”“攻击者首先寻找它们,因为未经身份验证的 API 不需要太大技术难度即可攻陷。”

开放或未经身份验证的 API 通常是基础设施团队或管理身份验证的团队配置错误的结果。Fisher 说:“因为需要不止一个团队来运行一个应用程序,所以经常会发生沟通错误。” 他指出,在 OWASP 列出的十大 API 安全漏洞中,未经验证的 API 位居第二。

今年早些时候,imperva 公司委托做出的一份报告指出,仅在 2022 年,美国企业就因 API 相关的妥协而遭受了 120 亿至 230 亿美元的损失。Cloudentity 去年进行的另一项基于调查的研究发现,44% 的受访者表示,他们的组织经历过数据泄露和其他由 API 安全漏洞引起的问题。

执法行动惊吓了攻击者?

FBI 没有立即通过其国家新闻办公室的电子邮件地址回应 Darkreading 的置评请求,但《卫报》和其他媒体报道称,美国执法机构已被召来协助调查。正在调查 Optus 事件的澳大利亚联邦警察局 (Australian Federal Police,AFP) 表示,它正在与海外执法部门合作,追查应对此事负责的个人或组织。

漏洞赏金公司 Bugcrowd 的创始人兼首席技术官凯西・埃利斯 (Casey Ellis) 表示,澳大利亚政府、公众和执法部门对入侵事件的严密审查可能吓到了攻击者。“这种类型的相互作用是相当罕见的,像这次这样壮观,” 他说。“危及一个国家近一半的人口将会获得大量非常强烈和非常强大的关注,而这里涉及的袭击者显然低估了这一点。”

他指出,他们的反应表明,威胁行为者非常年轻,可能对犯罪行为非常陌生,至少在这种规模上是这样。

Fisher 补充道:“很明显,澳大利亚政府已经非常严肃地对待这次入侵,并且正在执着地追捕攻击者。”“这种强烈的反应可能让袭击者措手不及,” 并可能促使他们三思而后行。“然而,不幸的是,数据已经公开了。一旦一家公司发现自己出现在这样的新闻中,每个黑客都会关注。”

良心发现?

澳大利亚第二大移动运营商 Optus 在 2022 年 9 月 22 日首次披露了这一安全漏洞,称攻击者可能获得了客户的个人信息。2022 年 9 月 23 日,一名化名为 “optusdata” 的黑客在攻破黑客论坛上发布了一小部分被盗数据样本,并要求该公司支付 100 万美元 (美元) 的赎金,否则 1100 万客户的数据将被公开泄露。这些信息包括客户的姓名、出生日期、电话号码、电子邮件地址、物理地址、驾照和护照号码,但不包括账户密码或财务信息。Optus 没有向敲诈勒索的要求让步,而是与执法部门合作调查这一事件。

27 日,被指控的 Optus 黑客在 breach 上发布了一条新消息,称由于对数据泄露的审查加强,被窃取的数据将不再出售或泄露给任何人。该威胁行为人还声称,窃取的数据已经从他们保存唯一副本的设备中删除,并向暴露的 Optus 客户和公司道歉。“太多的眼睛。我们不会将数据出售给任何人。即使我们想,我们也做不到:亲自从硬盘删除数据 (只有副本),” 威胁行为者声称。 值得注意的是,该用户从未被正式确认为对 Optus 入侵事件负责的个人或组织。然而,停止勒索该公司的决定可能是对澳大利亚联邦警察(AFP)昨天宣布的 “飓风行动” 的回应,他们发起了 “飓风行动”,以确定入侵和勒索要求背后的威胁行为者。AFP 宣布:“我们知道有报告称,窃取的数据在暗网上出售,这就是为什么 AFP 正在使用一系列专业功能监控暗网。”“使用假名和匿名技术的罪犯看不到我们,但我可以告诉你,我们可以看到他们。” 作为这次行动的一部分,AFP 正与海外执法部门密切合作,以确定和逮捕袭击的幕后黑手。如果 AFP 查明 Optus 入侵事件的责任人,他们将面临最高 10 年的监禁。

目前尚不清楚攻击者撤销赎金要求和数据泄露威胁的原因。道歉和攻击者声称已删除被盗数据的说法不太可能缓解外界对此次攻击的担忧。此次攻击被称为澳大利亚有史以来规模最大的黑客事件。

Optus 于 9 月 21 日首次披露了此次入侵事件,并在随后的一系列更新中称,该事件将影响该公司的宽带、移动和商务客户的当前和以前的客户。 据该公司称,此次泄露可能暴露了客户的姓名、出生日期、电话号码、电子邮件地址,对一部分客户来说,还可能暴露了他们的完整地址、驾照信息或护照号码。

27 日,澳大利亚基础设施、交通、能源和矿业部长汤姆・库特桑托尼斯 (Tom Koutsantonis) 宣布,Optus 数据泄露的受害者将免费获得新驾照。攻击者窃取的驾照将会失效,因为威胁行为者可以利用这些驾照伪造与该州系统中的条目相匹配的伪造文件。网络安全部长克莱尔・奥尼尔在接受 ABC 采访时表示,澳大利亚目前的监管框架不够严格,企业需要加大力度保护客户数据,就像欧洲的 GDPR 一样。这名官员批评了 Optus 的安全态势,称它为黑客 “敞开了大门”,所以这起事件可能会引发该国的监管改革。

Optus 糟糕的安全实践

这一事件引发了人们对广泛存在的身份欺诈的担忧,并促使 Optus 采取了多种措施,其中包括与澳大利亚不同的州政府合作,讨论由公司自费更改受影响个人驾照细节的可能性。“当我们与您取得联系时,我们会在您的账户上存入一笔信用证,以支付相关的更换费用。我们会自动完成,所以你不需要联系我们,”Optus 告诉客户。“如果你没收到我们的消息,就意味着你的驾照不用换了。”

此次数据泄露事件将 Optus 的安全实践直接置于聚光灯下,尤其是因为它似乎是由一个根本性错误造成的。澳大利亚广播公司 (ABC) 9 月 22 日援引 Optus 内部一位未透露身份的 “高级人士” 的话说,攻击者基本上可以通过未经认证的应用程序编程接口 (API) 访问数据库。

据称,该内部人士告诉 ABC,攻击者访问的实时客户身份数据库是通过一个不受保护的 API 连接到互联网的。假设只有经过授权的 Optus 系统才会使用 API。但不知怎么的,它最终暴露在一个测试网络中,而这个测试网络恰好直接连接到互联网,ABC 援引知情人士的话称。

ABC 和其他媒体称,Optus 首席执行官凯利・拜耳・罗斯马林坚称,该公司是一场复杂攻击的受害者,攻击者声称访问的数据是加密的。

如果关于暴露 API 的报告是真实的,那么 Optus 是其他许多人都犯的安全错误的受害者。Salt Security 的解决方案架构师 Adam Fisher 说:“用户身份验证错误是最常见的 API 漏洞之一。”“攻击者首先寻找它们,因为未经身份验证的 API 不需要太大技术难度即可攻陷。”

开放或未经身份验证的 API 通常是基础设施团队或管理身份验证的团队配置错误的结果。Fisher 说:“因为需要不止一个团队来运行一个应用程序,所以经常会发生沟通错误。” 他指出,在 OWASP 列出的十大 API 安全漏洞中,未经验证的 API 位居第二。

今年早些时候,imperva 公司委托做出的一份报告指出,仅在 2022 年,美国企业就因 API 相关的妥协而遭受了 120 亿至 230 亿美元的损失。Cloudentity 去年进行的另一项基于调查的研究发现,44% 的受访者表示,他们的组织经历过数据泄露和其他由 API 安全漏洞引起的问题。

执法行动惊吓了攻击者?

FBI 没有立即通过其国家新闻办公室的电子邮件地址回应 Darkreading 的置评请求,但《卫报》和其他媒体报道称,美国执法机构已被召来协助调查。正在调查 Optus 事件的澳大利亚联邦警察局 (Australian Federal Police,AFP) 表示,它正在与海外执法部门合作,追查应对此事负责的个人或组织。

漏洞赏金公司 Bugcrowd 的创始人兼首席技术官凯西・埃利斯 (Casey Ellis) 表示,澳大利亚政府、公众和执法部门对入侵事件的严密审查可能吓到了攻击者。“这种类型的相互作用是相当罕见的,像这次这样壮观,” 他说。“危及一个国家近一半的人口将会获得大量非常强烈和非常强大的关注,而这里涉及的袭击者显然低估了这一点。”

他指出,他们的反应表明,威胁行为者非常年轻,可能对犯罪行为非常陌生,至少在这种规模上是这样。

Fisher 补充道:“很明显,澳大利亚政府已经非常严肃地对待这次入侵,并且正在执着地追捕攻击者。”“这种强烈的反应可能让袭击者措手不及,” 并可能促使他们三思而后行。“然而,不幸的是,数据已经公开了。一旦一家公司发现自己出现在这样的新闻中,每个黑客都会关注。”

评论1次

排版有问题,看着有点奇怪