在 Google Play 上发现安装量为 1M+ 的恶意安卓应用

目前在Android系统的官方商店Google Play中可用的一组四个恶意应用程序正在引导窃取敏感信息或为运营商产生“按点击付费”收入的用户网站。

目前在Android系统的官方商店Google Play中可用的一组四个恶意应用程序正在引导窃取敏感信息或为运营商产生“按点击付费”收入的用户网站。

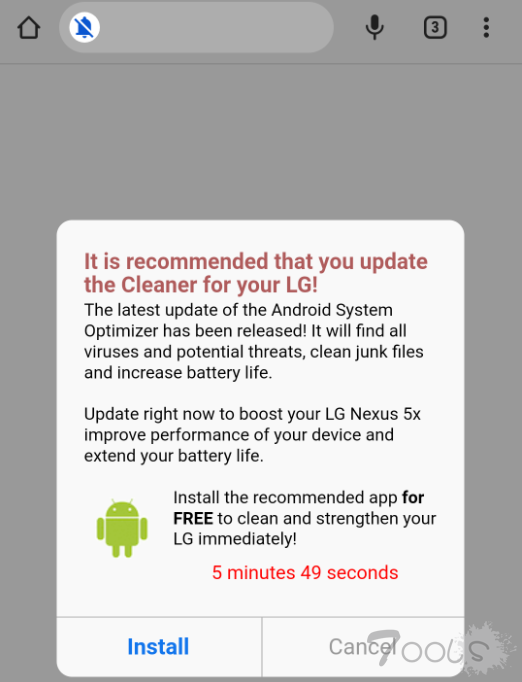

其中一些网站为受害者提供下载虚假安全工具或更新的机会,以诱骗用户手动安装恶意文件。

新版 Chrome 标签页上的虚假更新通知

新版 Chrome 标签页上的虚假更新通知(恶意软件字节)

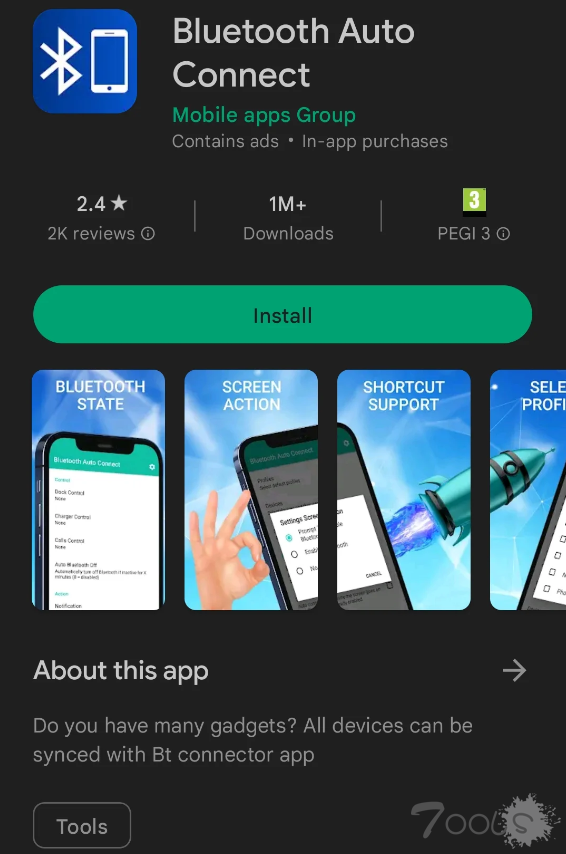

在发布时,这些应用仍以名为“移动应用组”的开发者帐户存在于Google Play上,并且总安装量超过一百万。

根据Malwarebytes的一份报告,同一开发人员过去曾两次因在Google Play上分发广告软件而被曝光,但在提交清理版本后被允许继续发布应用程序。

这次发现的四个恶意应用程序是:

蓝牙自动连接,安装量超过 1,000,000 次

蓝牙应用发送器,安装量超过 50,000 次

驱动程序:蓝牙,Wi-Fi,USB,安装量超过10,000次

移动传输:智能交换机,安装量超过 1,000 次

蓝牙自动连接在谷歌播放

蓝牙自动连接在谷歌播放

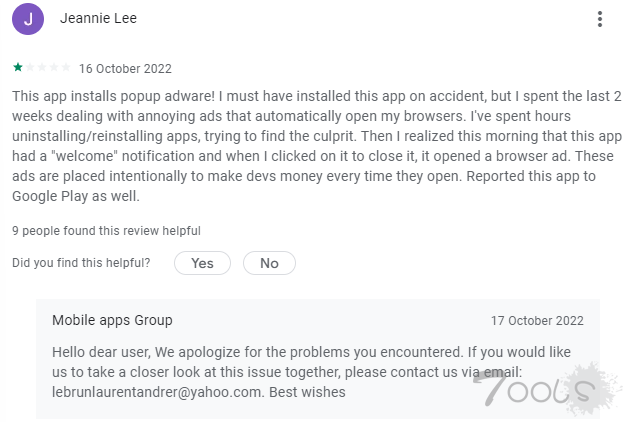

这些应用程序在Google Play上没有好评,许多用户对在新浏览器标签中自动打开的侵入性广告发表了评论。

有趣的是,开发人员回应了其中一些评论,提出帮助解决广告问题。

用户对Google Play的评论和开发者的回应

用户对Google Play的评论和开发者的回应

BleepingComputer已联系“移动应用程序组”,要求对Malwarebytes研究人员的发现发表评论,但我们尚未收到回复。

延迟 72 小时

通过监控移动应用程序组的软件活动,Malwarebytes 发现应用程序在显示第一个广告或在 Web 浏览器中打开网络钓鱼链接之前有 72 小时的延迟,然后继续每两小时启动更多具有类似内容的选项卡。

研究人员指出,即使设备被锁定,新的浏览器标签也会打开,因此当用户在一段时间后返回手机时,他们会发现打开了多个网络钓鱼和广告网站。

对清单文件的分析显示,开发人员试图使用无意义的日志描述符(如“sdfsdf”)对执行的操作的日志进行模糊处理。

虽然这种方法对自动代码扫描器有效,但它帮助研究人员更容易发现这些操作。

为了使广告软件远离您的设备,请避免从非官方 Android 商店安装应用程序。阅读用户评论、监控电池使用情况和网络数据活动也有助于确定设备是否正在运行可疑软件。保持Google的Play Protect功能处于活动状态也是保持设备安全性的好方法。

如果您的Android设备上存在上述应用程序之一,建议您删除它们并使用Play Protect或信誉良好的供应商提供的移动防病毒套件运行完整的系统扫描。

BleepingComputer还联系了Google,以获取有关开发人员的历史和当前应用程序的评论,我们将在收到回复后立即更新此故事。

评论2次

挺可怕的

估计是有很多人中招了