OPERA1ER黑客从银行和电信公司窃取了超过1100万美元

研究人员称之为OPERA1ER的威胁组织使用现成的黑客工具从非洲的银行和电信服务提供商那里窃取了至少1100万美元。

研究人员称之为OPERA1ER的威胁组织使用现成的黑客工具从非洲的银行和电信服务提供商那里窃取了至少1100万美元。

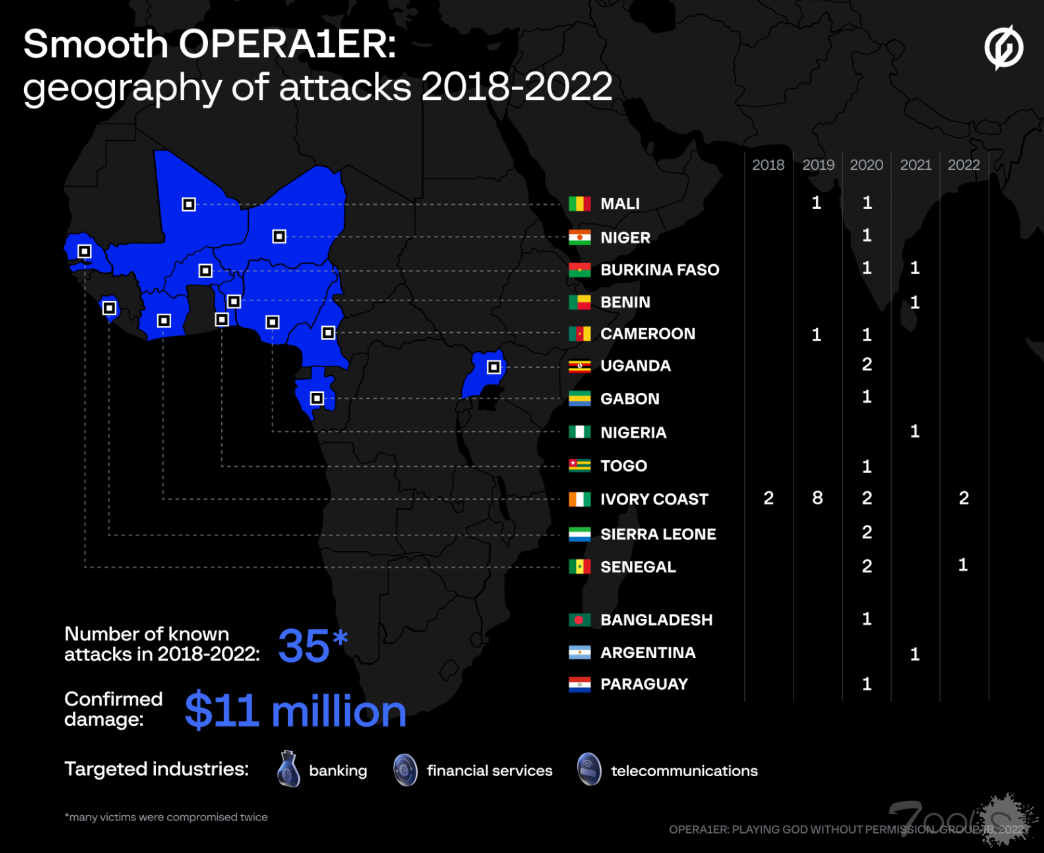

在 2018 年至 2022 年期间,黑客发起了超过 35 次成功的攻击,其中约 1/3 是在 2020 年进行的。

Group-IB的分析师与Orange的CERT-CC部门合作,自2019年以来一直在跟踪OPERA1ER,并注意到该集团去年改变了其技术,战术和程序(TTP)。

由于担心失去威胁行为者的踪迹,这家网络安全公司等待该组织重新浮出水面以发布更新的报告。今年,Group-IB观察到黑客再次活跃。

OPERA1ER活动概述

OPERA1ER活动概述(IB组)

OPERA1ER 攻击详情

该黑客组织由据信在非洲运作的讲法语的成员组成。除了针对非洲的公司外,该团伙还袭击了阿根廷、巴拉圭和孟加拉国的组织。

OPERA1ER依靠开源工具,商品恶意软件以及Metasploit和Cobalt Strike等框架来破坏公司服务器。

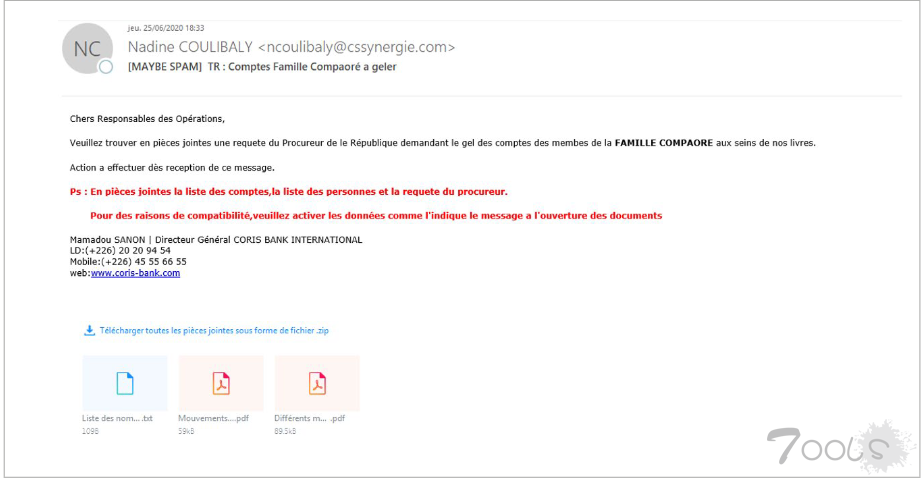

他们通过鱼叉式网络钓鱼电子邮件获得初始访问权限,这些电子邮件利用发票或邮政递送通知等热门主题。

这些电子邮件包含传递第一阶段恶意软件的附件,其中包括Netwire,bitrat,venomRAT,AgentTesla,Remcos,Neutrino,BlackNET和Venom RAT。Group-IB还表示,黑客分发了密码嗅探器和转储器。

据研究人员称,OPERA1ER可以在受感染的网络中花费三到十二个月的时间,有时他们会攻击同一家公司两次。

研究人员表示,在访问受害者网络后,黑客也可能使用该基础设施作为其他目标的支点。

Group-IB表示,威胁行为者创建了用法语编写的“高质量”鱼叉式网络钓鱼电子邮件。大多数情况下,这些消息冒充政府税务局或西非国家中央银行 (BCEAO) 的招聘代理。

黑客使用的网络钓鱼电子邮件之一

黑客

使用的网络钓鱼电子邮件之一来源:Group-IB

使用被盗的凭据,OPERA1ER访问电子邮件帐户并执行横向网络钓鱼,研究内部文档以了解汇款程序和保护机制,并仔细计划最后的兑现步骤。

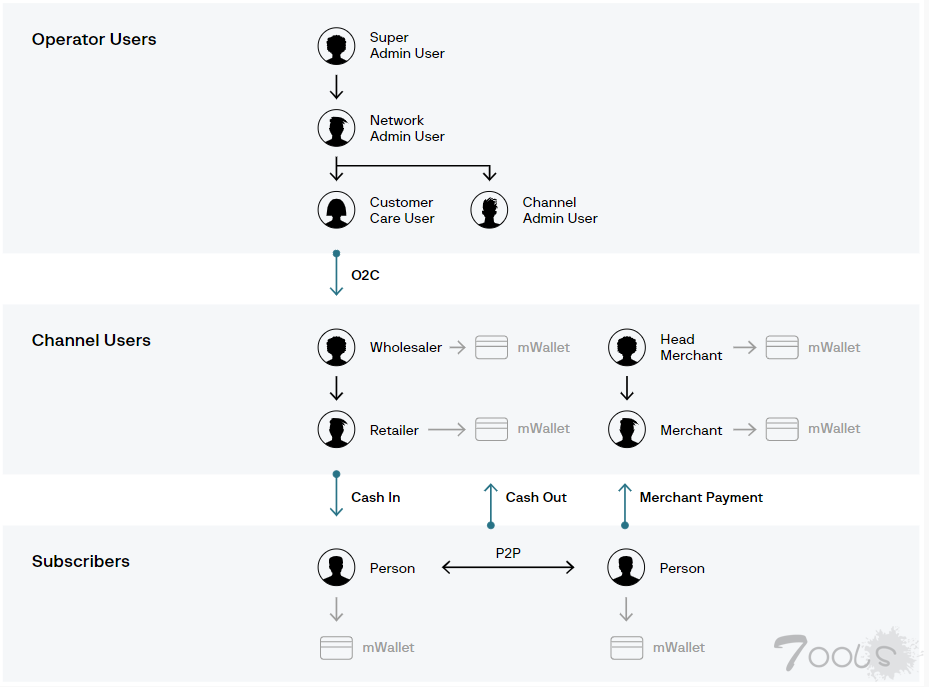

通常,黑客的目标是控制大量资金并使用被盗凭据将资金转移到渠道用户帐户中的运营商帐户,最终将它们转移到他们控制下的订阅者帐户中。

套现程序

OPERA1ER的套现程序(IB组)

在今天的一份报告中,Group-IB解释说,该团伙通过ATM网络提取现金。

“在研究人员研究的一个案例中,一个由OPERA1ER雇用的钱骡子控制的400多个用户账户的网络被用来兑现被盗资金,大部分是通过ATM机在一夜之间完成的” - Group-IB

通常,兑现活动发生在假期或周末,以尽量减少受感染组织及时响应情况的机会。

在受害银行上,OPERA1ER 瞄准了 SWIFT 报文传送接口软件,该软件传达了金融交易的所有细节,并窃取了他们需要绕过的反欺诈系统的关键信息。

有关OPERA1ER攻击的入侵指标(IoC)和技术细节的完整列表,Group-IB发布了一份75页的技术报告。

在 2018 年至 2022 年期间,黑客发起了超过 35 次成功的攻击,其中约 1/3 是在 2020 年进行的。

Group-IB的分析师与Orange的CERT-CC部门合作,自2019年以来一直在跟踪OPERA1ER,并注意到该集团去年改变了其技术,战术和程序(TTP)。

由于担心失去威胁行为者的踪迹,这家网络安全公司等待该组织重新浮出水面以发布更新的报告。今年,Group-IB观察到黑客再次活跃。

OPERA1ER活动概述

OPERA1ER活动概述(IB组)

OPERA1ER 攻击详情

该黑客组织由据信在非洲运作的讲法语的成员组成。除了针对非洲的公司外,该团伙还袭击了阿根廷、巴拉圭和孟加拉国的组织。

OPERA1ER依靠开源工具,商品恶意软件以及Metasploit和Cobalt Strike等框架来破坏公司服务器。

他们通过鱼叉式网络钓鱼电子邮件获得初始访问权限,这些电子邮件利用发票或邮政递送通知等热门主题。

这些电子邮件包含传递第一阶段恶意软件的附件,其中包括Netwire,bitrat,venomRAT,AgentTesla,Remcos,Neutrino,BlackNET和Venom RAT。Group-IB还表示,黑客分发了密码嗅探器和转储器。

据研究人员称,OPERA1ER可以在受感染的网络中花费三到十二个月的时间,有时他们会攻击同一家公司两次。

研究人员表示,在访问受害者网络后,黑客也可能使用该基础设施作为其他目标的支点。

Group-IB表示,威胁行为者创建了用法语编写的“高质量”鱼叉式网络钓鱼电子邮件。大多数情况下,这些消息冒充政府税务局或西非国家中央银行 (BCEAO) 的招聘代理。

黑客使用的网络钓鱼电子邮件之一

黑客

使用的网络钓鱼电子邮件之一来源:Group-IB

使用被盗的凭据,OPERA1ER访问电子邮件帐户并执行横向网络钓鱼,研究内部文档以了解汇款程序和保护机制,并仔细计划最后的兑现步骤。

通常,黑客的目标是控制大量资金并使用被盗凭据将资金转移到渠道用户帐户中的运营商帐户,最终将它们转移到他们控制下的订阅者帐户中。

套现程序

OPERA1ER的套现程序(IB组)

在今天的一份报告中,Group-IB解释说,该团伙通过ATM网络提取现金。

“在研究人员研究的一个案例中,一个由OPERA1ER雇用的钱骡子控制的400多个用户账户的网络被用来兑现被盗资金,大部分是通过ATM机在一夜之间完成的” - Group-IB

通常,兑现活动发生在假期或周末,以尽量减少受感染组织及时响应情况的机会。

在受害银行上,OPERA1ER 瞄准了 SWIFT 报文传送接口软件,该软件传达了金融交易的所有细节,并窃取了他们需要绕过的反欺诈系统的关键信息。

有关OPERA1ER攻击的入侵指标(IoC)和技术细节的完整列表,Group-IB发布了一份75页的技术报告。

评论2次

真的强,赚麻了呀

太强了吧 赚发了