乌克兰称俄罗斯黑客行动主义者使用新的 Somnia 勒索软件

俄罗斯黑客活动家用一种名为“Somnia”的新勒索软件感染了乌克兰的多个组织,对他们的系统进行加密并导致操作问题。

俄罗斯黑客活动家用一种名为“Somnia”的新勒索软件感染了乌克兰的多个组织,对他们的系统进行加密并导致操作问题。

乌克兰计算机应急响应小组 (CERT-UA) 已通过其门户网站上的公告确认了疫情,将攻击归因于 “From Russia with Love” (FRwL),也称为 “Z-Team”,他们追踪为 UAC-0118。

该组织此前在 Telegram 上披露了创建 Somnia 勒索软件,甚至发布了针对乌克兰坦克生产商的攻击证据。

FRwL 在电报上发布有关 Somnia 勒索软件的帖子

FRwL在Telegram

但是,直到今天,乌克兰尚未确认黑客组织的任何成功加密攻击。

FRwL 攻击详细信息

根据CERT-UA的说法,黑客组织使用模仿“高级IP扫描仪”软件的虚假网站来诱骗乌克兰组织员工下载安装程序。

用于丢弃维达尔窃取者的虚假网站

用于丢弃Vidar Stealer(CERT-UA)的虚假网站

实际上,安装程序使用 Vidar 窃取程序感染系统,该窃取程序窃取受害者的 Telegram 会话数据以控制他们的帐户。

接下来,CERT-UA表示,威胁行为者以某种未指定的方式滥用受害者的Telegram帐户来窃取VPN连接数据(身份验证和证书)。

如果VPN帐户不受双因素身份验证的保护,黑客会使用它来未经授权访问受害者雇主的公司网络。

接下来,入侵者部署Cobalt Strike信标,泄露数据,并使用Netscan,Rclone,Anydesk和Ngrok执行各种监视和远程访问活动。

CERT-UA 报告说,自 2022 年春季以来,在初始访问代理的帮助下,FRwL 对属于乌克兰组织的计算机进行了多次攻击。

该机构还指出,这些攻击中使用的Somnia勒索软件的最新样本依赖于AES算法,而Somnia最初使用对称的3DES。

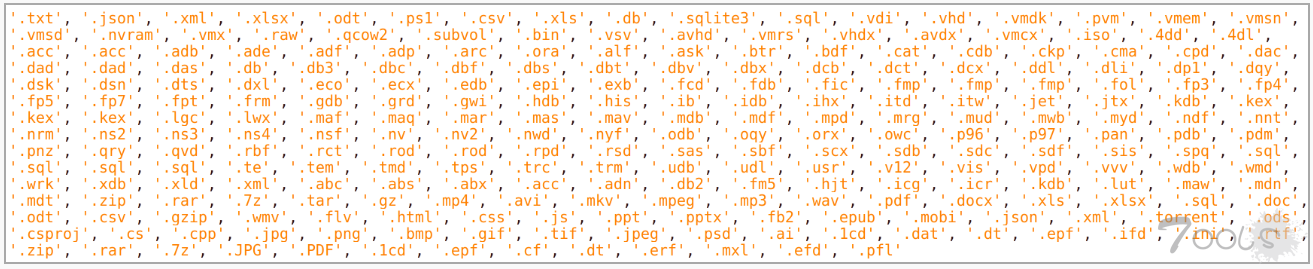

Somnia 勒索软件针对的文件类型(扩展名)如下所示,包括文档、图像、数据库、档案、视频文件等,反映了该菌株旨在造成的破坏。

由 Somnia 勒索软件加密的文件类型

由 Somnia 勒索软件 (CERT-UA) 加密的文件类型

加密文件时,勒索软件会将 .somnia 扩展名附加到加密文件的名称中。

Somnia 不要求受害者支付赎金以换取有效的解密器,因为其运营商更感兴趣的是破坏目标的运营而不是创造收入。

因此,这种恶意软件应被视为数据擦除器,而不是传统的勒索软件攻击。

评论0次