Spotify后台软件目录和开发人员平台中报告的关键RCE漏洞

Spotify的Backstage被发现容易受到严重安全漏洞的影响,该漏洞可以通过利用第三方模块中最近披露的错误来获得远程代码执行。

Spotify的Backstage被发现容易受到严重安全漏洞的影响,该漏洞可以通过利用第三方模块中最近披露的错误来获得远程代码执行。

该漏洞(CVSS 分数:9.8)的核心是利用上个月曝光的流行的 JavaScript 沙盒库 (CVE-2022-36067又名 Sandbreak) vm2 中的关键沙盒逃逸。

“未经身份验证的威胁参与者可以通过利用Scaffolder核心插件中的vm2沙箱逃逸在Backstage应用程序上执行任意系统命令,”应用程序安全公司Oxeye在与The Hacker News共享的一份报告中表示。

Backstage是Spotify的开源开发人员门户,允许用户从统一的“前门”创建,管理和探索软件组件。它被许多公司使用,如Netflix,DoorDash,Roku和Expedia等。

根据Oxeye的说法,该漏洞的根源在于一种称为软件模板的工具,该工具可用于在Backstage中创建组件。

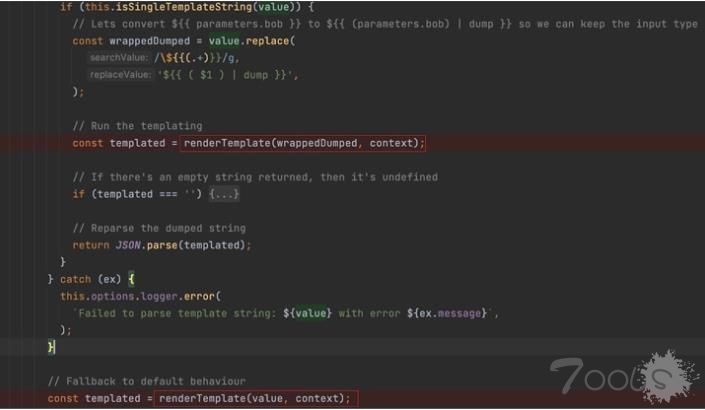

屏幕截图显示了 Backstage 在发生错误时调用 renderTemplate 函数(调用 renderString2)两次。

虽然模板引擎利用 vm2 来降低与运行不受信任的代码相关的风险,但后者中的沙盒转义缺陷使得在安全外围之外执行任意系统命令成为可能。

Oxeye表示,它能够在互联网上识别出500多个公开暴露的Backstage实例,然后对手可以在不需要任何授权的情况下将其远程武器化。

在 8 月 18 日负责任地披露之后,项目维护人员在 2022 年 8 月 29 日发布的1.5.1 版中解决了该问题。

“任何基于模板的虚拟机逃逸的根源都是在模板内获得JavaScript执行权限,”这家以色列公司指出。“通过使用'无逻辑'模板引擎(如Mustache),您可以避免引入服务器端模板注入漏洞。

“尽可能将逻辑与演示文稿分开可以大大减少您遭受最危险的基于模板的攻击的风险,”它进一步补充说。

该漏洞(CVSS 分数:9.8)的核心是利用上个月曝光的流行的 JavaScript 沙盒库 (CVE-2022-36067又名 Sandbreak) vm2 中的关键沙盒逃逸。

“未经身份验证的威胁参与者可以通过利用Scaffolder核心插件中的vm2沙箱逃逸在Backstage应用程序上执行任意系统命令,”应用程序安全公司Oxeye在与The Hacker News共享的一份报告中表示。

Backstage是Spotify的开源开发人员门户,允许用户从统一的“前门”创建,管理和探索软件组件。它被许多公司使用,如Netflix,DoorDash,Roku和Expedia等。

根据Oxeye的说法,该漏洞的根源在于一种称为软件模板的工具,该工具可用于在Backstage中创建组件。

屏幕截图显示了 Backstage 在发生错误时调用 renderTemplate 函数(调用 renderString2)两次。

虽然模板引擎利用 vm2 来降低与运行不受信任的代码相关的风险,但后者中的沙盒转义缺陷使得在安全外围之外执行任意系统命令成为可能。

Oxeye表示,它能够在互联网上识别出500多个公开暴露的Backstage实例,然后对手可以在不需要任何授权的情况下将其远程武器化。

在 8 月 18 日负责任地披露之后,项目维护人员在 2022 年 8 月 29 日发布的1.5.1 版中解决了该问题。

“任何基于模板的虚拟机逃逸的根源都是在模板内获得JavaScript执行权限,”这家以色列公司指出。“通过使用'无逻辑'模板引擎(如Mustache),您可以避免引入服务器端模板注入漏洞。

“尽可能将逻辑与演示文稿分开可以大大减少您遭受最危险的基于模板的攻击的风险,”它进一步补充说。

评论0次