Hive勒索软件攻击者从全球 1300 多家公司勒索1亿美元

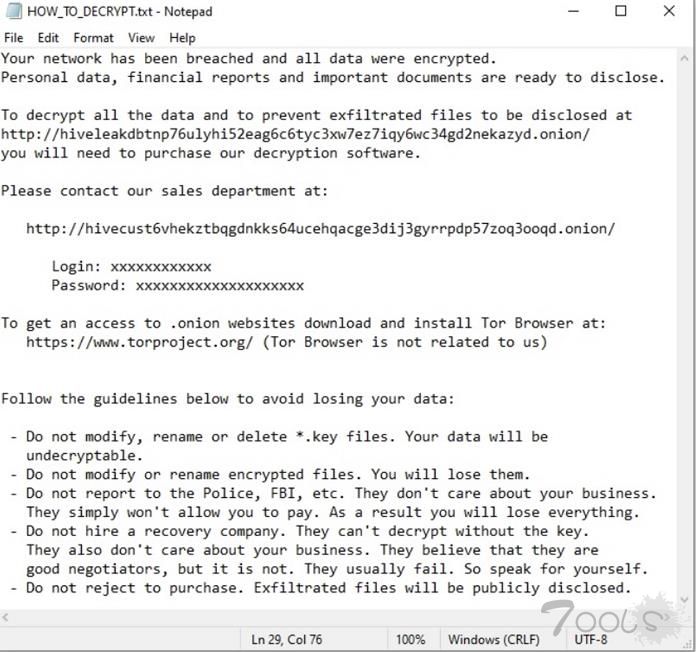

截至 2022 年 11 月,Hive 勒索软件即服务 (RaaS) 计划背后的威胁行为者已对全球 1,300 多家公司发起攻击,该团伙非法支付了 1 亿美元。

截至 2022 年 11 月,Hive 勒索软件即服务 (RaaS) 计划背后的威胁行为者已对全球 1300 多家公司发起攻击,该团伙非法支付了 1 亿美元。

美国网络安全和情报当局在一份警报中表示:“Hive勒索软件针对广泛的企业和关键基础设施部门,包括政府设施,通信,关键制造,信息技术,尤其是医疗保健和公共卫生(HPH)。

Hive 的 RaaS 操作自 2021 年 6 月以来一直活跃,涉及创建和管理恶意软件的开发人员和附属公司,他们负责通过经常从初始访问代理 (IAB) 购买初始访问权限来对目标网络进行攻击。

在大多数情况下,站稳脚跟涉及利用Microsoft Exchange Server中的ProxyShell漏洞,然后采取措施终止与防病毒引擎和数据备份相关的进程以及删除Windows事件日志。

威胁行为者最近将其恶意软件升级到Rust 作为检测逃避措施,众所周知,它会在加密之前删除病毒定义。

美国网络安全和基础设施安全局(CISA)表示:“众所周知,Hive行为者会用Hive勒索软件或其他勒索软件变种重新感染受害者组织的网络,这些组织在没有支付赎金的情况下恢复了他们的网络。

根据网络安全公司 Malwarebytes 共享的数据,Hive 在 2022 年 8 月、9 月分别感染了大约 7 名受害者、14 名受害者和 10 月的另外两个实体,这标志着活动比 7 月有所下降,当时该组织针对 26 名受害者。

美国网络安全和情报当局在一份警报中表示:“Hive勒索软件针对广泛的企业和关键基础设施部门,包括政府设施,通信,关键制造,信息技术,尤其是医疗保健和公共卫生(HPH)。

Hive 的 RaaS 操作自 2021 年 6 月以来一直活跃,涉及创建和管理恶意软件的开发人员和附属公司,他们负责通过经常从初始访问代理 (IAB) 购买初始访问权限来对目标网络进行攻击。

在大多数情况下,站稳脚跟涉及利用Microsoft Exchange Server中的ProxyShell漏洞,然后采取措施终止与防病毒引擎和数据备份相关的进程以及删除Windows事件日志。

威胁行为者最近将其恶意软件升级到Rust 作为检测逃避措施,众所周知,它会在加密之前删除病毒定义。

美国网络安全和基础设施安全局(CISA)表示:“众所周知,Hive行为者会用Hive勒索软件或其他勒索软件变种重新感染受害者组织的网络,这些组织在没有支付赎金的情况下恢复了他们的网络。

根据网络安全公司 Malwarebytes 共享的数据,Hive 在 2022 年 8 月、9 月分别感染了大约 7 名受害者、14 名受害者和 10 月的另外两个实体,这标志着活动比 7 月有所下降,当时该组织针对 26 名受害者。

评论0次