中国黑客使用谷歌云端硬盘在政府网络上投放恶意软件

文章指出中国黑客发起了鱼叉式网络钓鱼活动,将存储在Google云端硬盘中的自定义恶意软件提供给全球的政府,研究和学术组织。

文章指出中国黑客发起了鱼叉式网络钓鱼活动,将存储在Google云端硬盘中的自定义恶意软件提供给全球的政府,研究和学术组织。

这些攻击是在 2022 年 3 月至 10 月之间观察到的,研究人员将其归因于网络间谍组织野马熊猫(TA416)。

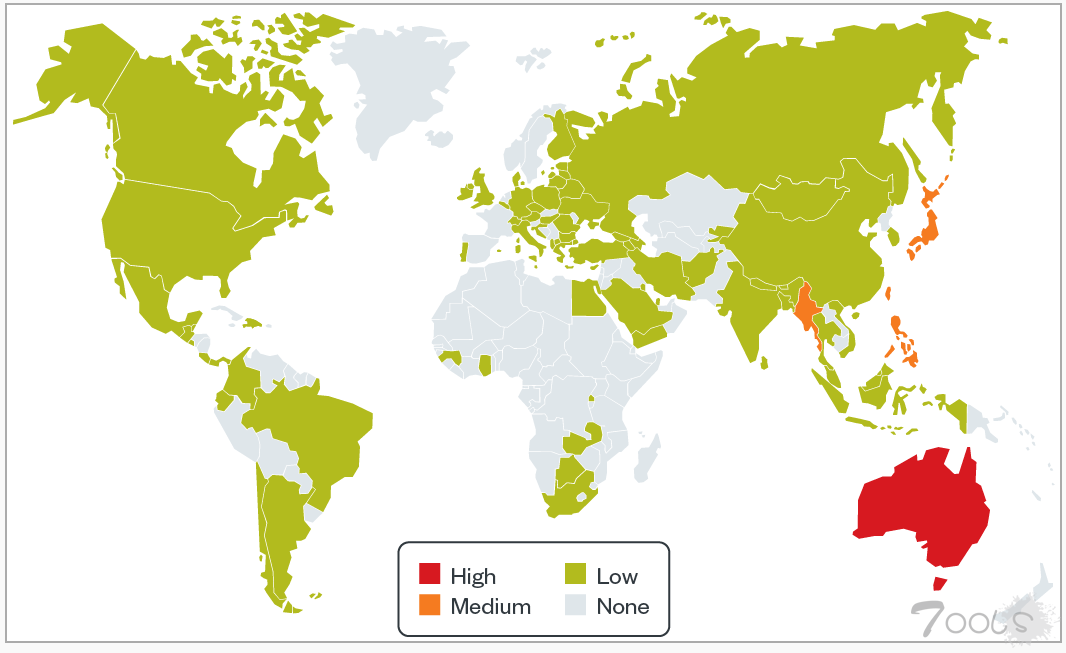

据趋势科技研究人员称,该威胁组织主要针对澳大利亚、日本、台湾、缅甸和菲律宾的组织。

最新广告系列中目标的热图

最新广告系列中目标的热图(趋势科技)

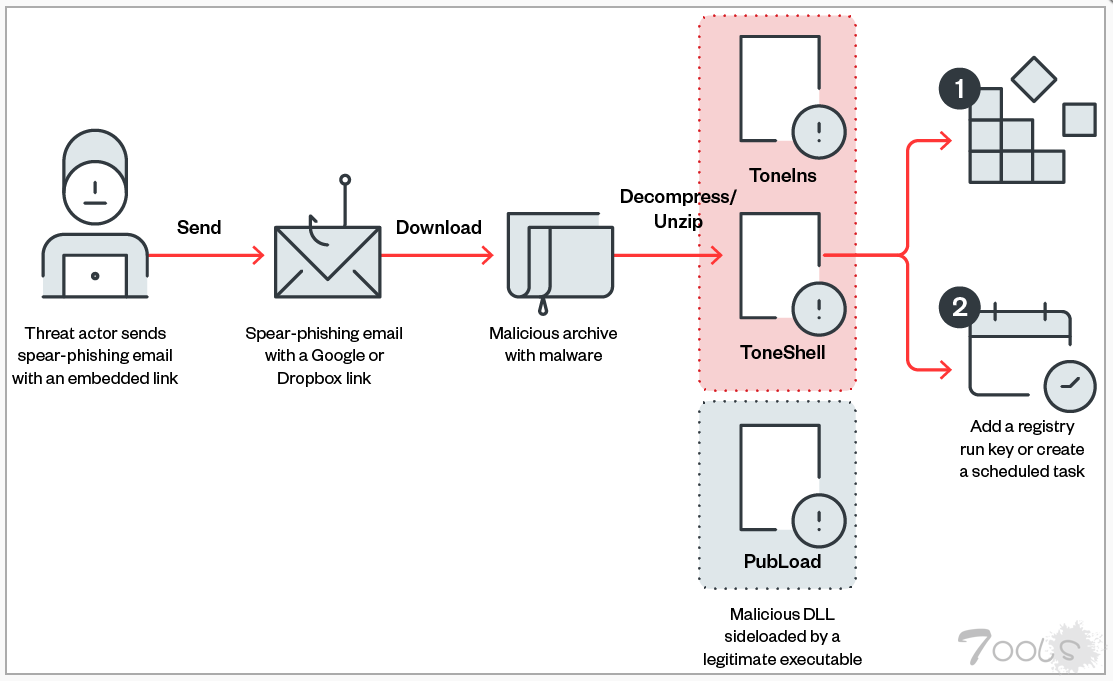

中国黑客使用Google帐户向目标发送电子邮件,诱使他们从Google云端硬盘链接下载自定义恶意软件。

感染详情

在今天的一份报告中,趋势科技研究人员表示,黑客使用带有地缘政治主题的信息,其中大多数(84%)针对政府/法律组织。

为了绕过安全机制,嵌入式链接指向Google云端硬盘或Dropbox文件夹,这两个合法平台都具有良好的声誉,通常不太可疑。

这些链接导致下载带有自定义恶意软件应变(如ToneShell,ToneIn和PubLoad)的压缩文件(RAR,ZIP,JAR)。

野马熊猫感染过程

野马熊猫感染过程(趋势科技)

“电子邮件的主题可能为空,或者可能与恶意存档具有相同的名称,”报告解释说。

“威胁行为者没有将受害者的地址添加到电子邮件的”收件人“标题中,而是使用了虚假电子邮件。同时,真实受害者的地址写在“CC”标题中,可能会逃避安全分析并减慢调查速度。

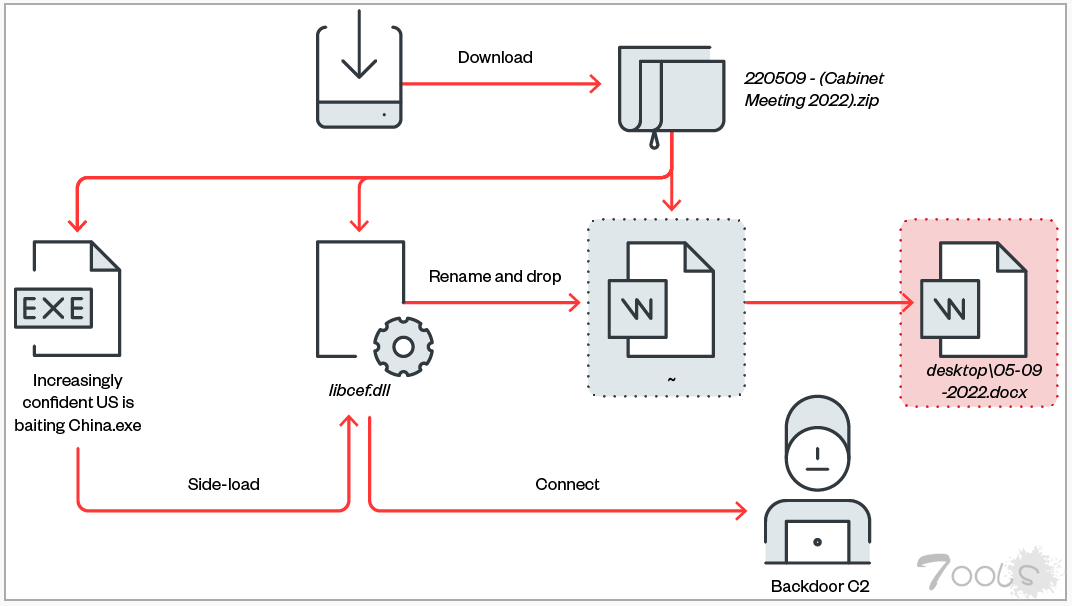

尽管黑客使用了各种恶意软件加载例程,但该过程通常涉及受害者启动存档中存在的可执行文件后的 DLL 旁加载。诱饵文档显示在前景中,以最大程度地减少怀疑。

感染常规之一

最新活动中使用的感染例程之一(趋势科技)

恶意软件演变

此活动中使用的三种恶意软件是PubLoad,ToneIn和ToneShell。

在该活动中使用的三个自定义恶意软件中,只有 PubLoad 之前记录在 2022 年 5 月的思科 Talos 报告中,该报告描述了针对欧洲目标的活动。

PubLoad 是一个暂存器,负责通过添加注册表项和创建计划任务、解密外壳代码以及处理命令和控制 (C2) 通信来创建持久性。

趋势科技表示,更高版本的PubLoad具有更复杂的反分析机制,这意味着野马熊猫正在积极努力改进该工具。

ToneIns是ToneShell的安装程序,ToneShell是最近活动中使用的主后门。它使用混淆来逃避检测并加载 ToneShell,同时还在受感染的系统上建立持久性。

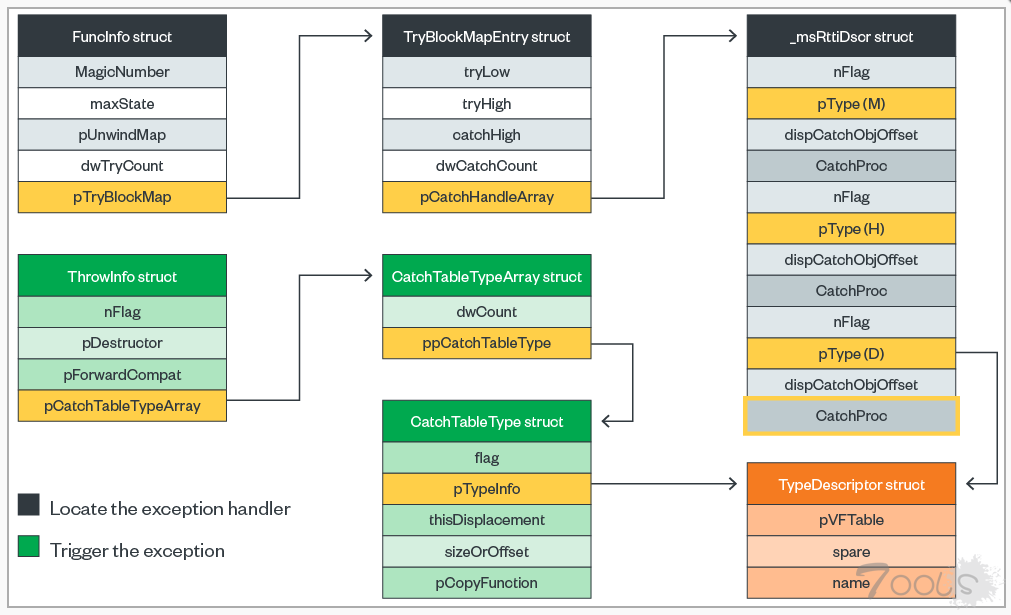

ToneShell 是一个直接加载在内存中的独立后门,通过实现自定义异常处理程序来混淆代码流。

这也可以用作反沙盒机制,因为后门程序不会在调试环境中执行。

C++异常处理的数据工作流

C++

源中异常处理的数据工作流:趋势科技

连接到 C2 后,ToneShell 会发送一个包含受害者 ID 数据的包,然后等待新的指令。

这些命令允许上传、下载和执行文件,为内部网数据交换创建外壳,更改睡眠配置等。

野马熊猫活动

趋势科技表示,最近的这次活动采用了与 Secureworks 在 2022 年 9 月报告的相同的野马熊猫技术、战术和程序 (TTP)。

最新的活动显示出改进的工具集和扩展能力的迹象,这提高了中国黑客收集情报和破坏目标的能力。

今年早些时候,Proofpoint报道称,野马熊猫将业务重点放在欧洲,目标是高级外交官。

大约在同一时间,Secureworks的一份报告发现了一个单独的野马熊猫活动,这次针对的是俄罗斯官员。

评论1次

哎,感觉哪里都不太平