隐藏在熊猫VPN 安装文件里的 SparkRAT 正在散布中

刚刚看到这篇的时候有点咱们自己人干的感觉 。。。所以决定分享一下看看大家什么感觉。。。 【韩】AhnLab 安全应急响应中心(ASEC)最近证实,SparkRAT 包含在熊猫 VPN 程序的安装程序中并正在分发中。SparkRAT 是一种用 Go 语言开发的远程管理工具 (RAT),当安装在用户系统上时,它会执行远程命令、收集有关受感染系统的信息(包括屏幕截图)、控制文件和进程,并下载额外的有效负载。

AhnLab 安全应急响应中心(ASEC)最近证实,SparkRAT 包含在某个 VPN 程序的安装程序中并正在分发中。SparkRAT 是一种用 Go 语言开发的远程管理工具 (RAT),当安装在用户系统上时,它会执行远程命令、收集有关受感染系统的信息(包括屏幕截图)、控制文件和进程,并下载额外的有效负载。

安装程序只有韩语版本,但 VPN 公司的主页提供英语、中文、日语和韩语。根据公告,估计主要在中国有很多人为了流畅上网而安装的案例。事实上,即使在AhnLab Smart Defense (ASD)日志中,中国安装用户确认的安装历史也比国内用户多。

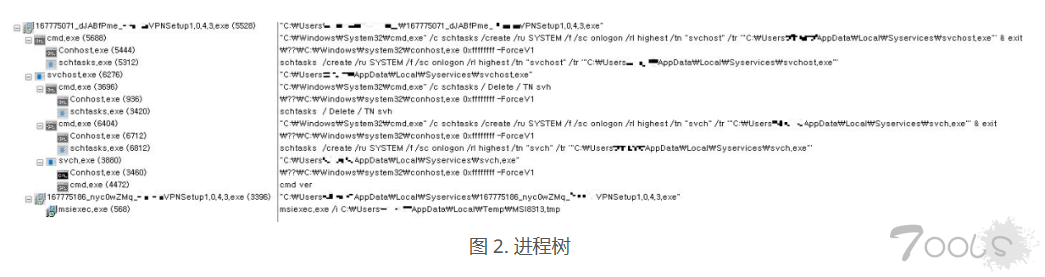

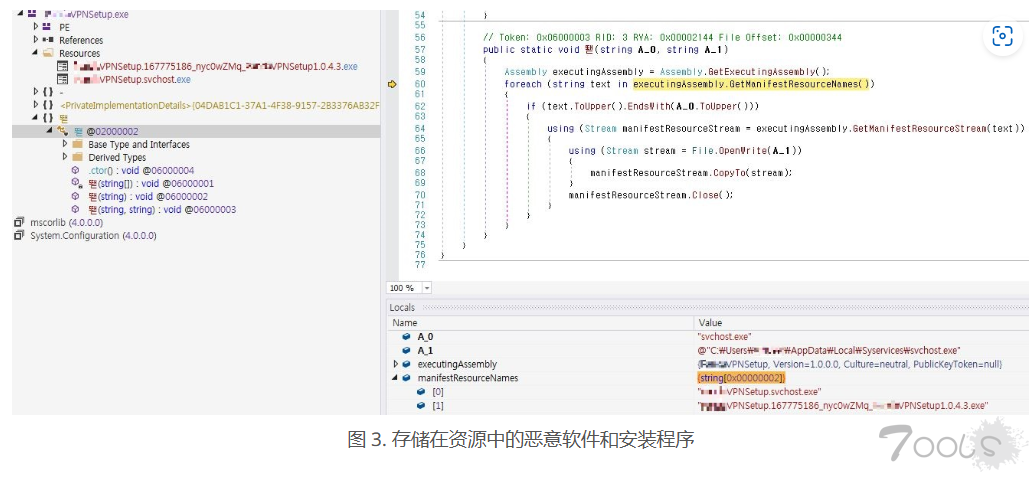

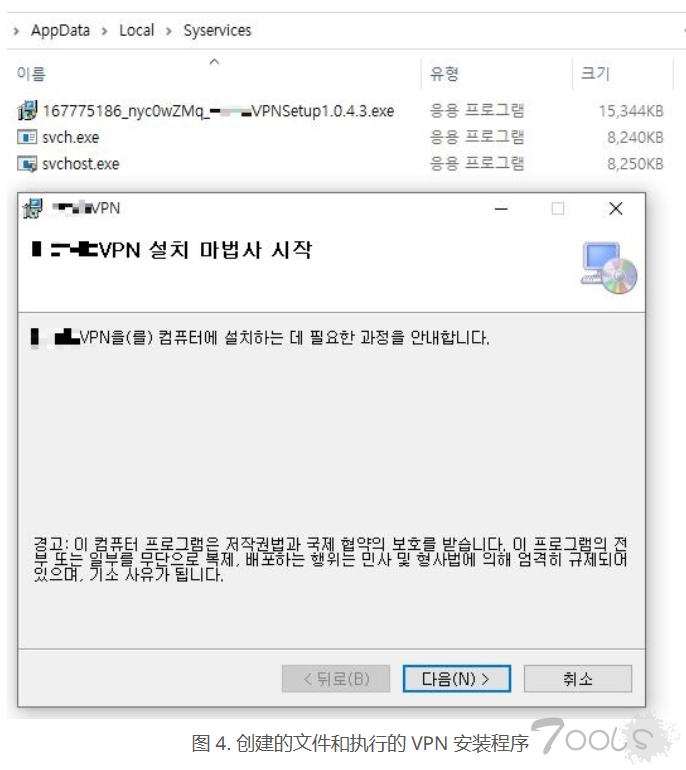

从主页下载的文件不是之前已经确定的安装程序,而是使用.Net制作的dropper恶意软件。Dropper将现有的VPN安装程序和恶意代码存储在资源中,执行时会在%LOCALAPPDATA%\Syservices\svchost.exe路径下创建并执行恶意代码。

作为参考,不仅恶意代码而且现有的VPN安装程序一起被创建和执行,因此用户很难识别出恶意代码已经被安装并且他们认为VPN安装程序已经正常执行。它还将恶意代码注册到任务调度程序,以便即使在重新启动后也可以执行。

以名称“svchost.exe”创建的恶意软件也是一种植入式恶意软件。与上面讨论的 dropper 类似,SparkRAT 包含在资源中,并负责在名为“svch.exe”的同一路径中创建和执行它。

2.星火鼠

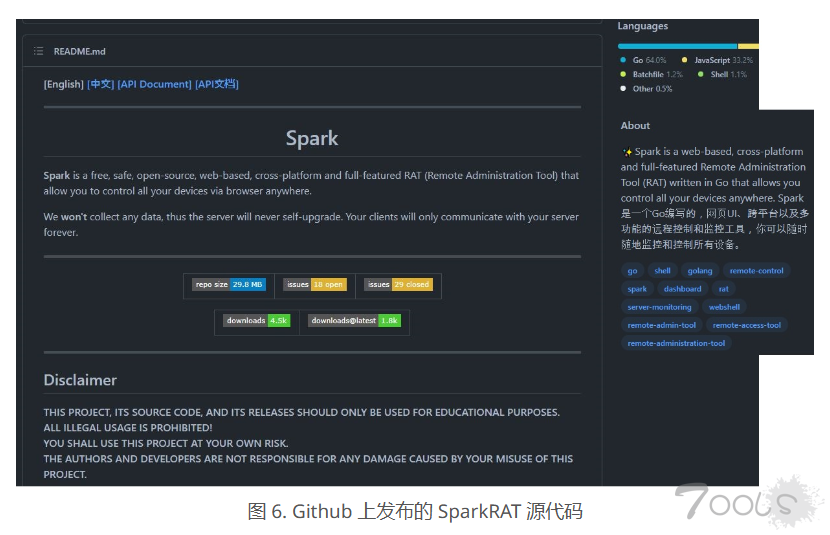

SparkRAT 是一种在 GitHub 上发布的开源 RAT 恶意软件。SparkRAT的特点是使用Go语言开发,与普通的RAT恶意软件一样,提供了命令执行、信息窃取、进程和文件控制等基本功能。

由于Go语言支持多种平台,使用Go语言开发的恶意软件也倾向于不仅支持Windows,还支持Linux和MacOS。SparkRAT同样支持所有三种操作系统,各平台支持的功能分类如下表所示。

另外,SparkRAT的特点是如上图Github页面所示是支持中文的,开发者使用中文也是众所周知的。[1]过去,SentinelOne 介绍了使用 SparkRAT 的 DragonSpark 攻击活动,并假设攻击者能说流利的中文。虽然无法确定攻击者的身份,但本次攻击所使用的 VPN 也是在中国广泛使用的程序。

攻击中使用的SparkRAT没有经过混淆处理,因此仅通过使用的函数名就可以轻松识别。SparkRAT解码初始化函数main.init()中的配置数据,获取C&C地址、端口号等信息。

作为参考,当 ASEC 通过其 ASD 日志检查相关文件时,通过假定为 VPN 的安装程序恶意代码识别出其他恶意代码。推测该恶意软件是同时分发的,其特点是x86架构的SparkRAT。

此外,x64 SparkRAT 使用 https 协议,而 x86 SparkRAT 使用 http,因此可以按如下方式检查未加密的数据包。

3.结论

ASEC 最近确认了 SparkRAT 被包含在 VPN 安装程序中的情况。据推测,攻击者已经入侵了正常使用的 VPN 服务并分发了恶意代码。当用户从网站下载并安装恶意安装程序时,恶意安装程序不仅会安装 SparkRAT,还会安装现有的 VPN 安装程序,因此很难识别恶意代码感染。用户应提前将V3更新至最新版本,防止感染恶意代码。

文件诊断

– Dropper/Win.Agent.C5421402 (2023.05.03.00)

– Trojan/Win.Malware-gen.R557808 (2023.02.11.01)

– Dropper/Win.Agent.C5421380 (2023.05.03.00)

– Trojan/Win.Generic。 C5228761 (2022.08.28.00)

– Dropper/Win.SparkRAT.C5421465 (2023.05.03.01)

– 后门/Win.SparkRAT.C5421466 (2023.05.03.01)

IOC

MD5

– 2e3ce7d90d988e1b0bb7ffce1731b04b:从主页下载的恶意安装程序 (167775071_dJABfPme_[…..]VPNSetup1.0.4.3.exe)

– b571d849c0cb3c7af1cee6990654972b:恶意植入程序由恶意安装程序代码 (svchost.exe)

– 5b78c44262ebcb4ce52e75c331683b5b: SparkRAT x64 (svch.exe)

– a5950704dfa60ba5362ec4a8845c25b2:恶意安装程序 (167780244_4sfjr6so_[…..]vpnsetup1.0.4.3.exe)

– 7923f9e0e28ceecdb34e924f2c04cda0:恶意安装程序 – SparkRAT x86 (1 6 7775071_gbyri71h_167775186_nyc0wzmq_[…..]vpnsetup1.0.4.3.exe) – e4805cbd59fe793c48f6341f3d1e5466

: SparkRAT x86 ( svh.exe)

– 54dd763bca743cbdbdfe709d9ab1d0db: SparkRAT x86 (svh.exe)

C&C

– gwekekccef.webull[.]day:443:SparkRAT x64

– 59.22.167[.]217:34646:SparkRAT x86

评论18次

一眼就被老大看破了,敬

会不会很多破解软件都存在这种后门?

这个没有听说过哎

还好没听说过,自然没用过

这个应该比较小众吧,没听说过

看来小众软件还是要慎重

没怎么听过,不出名吧

用别人的总是有风险的,还是自己掌握爬墙技能比较好。

这应该是小众吧 都没听说过

我身边也都没听过有人用过这个,有没有可能和区域有关?

感觉侥幸,从来没有用过这个。

这应该是小众吧 都没听说过

大佬 可以推荐个比较便宜稳定的tz吗

我去 以前还用过

是哦,他们说大部分都是在中国的韩国人用这个。

吓得我赶紧掏出户口本看了下

哈哈,还是有很多国内网民有用的。

网站被黑了导致替换安装程序为远控,还能自动安装原有的程序使用户没感知到

一眼就被老大看破了,敬

这应该是小众吧 都没听说过

师傅可以推荐个便宜安全的tz吗:?

网站被黑了导致替换安装程序为远控,还能自动安装原有的程序使用户没感知到

我去 以前还用过

是哦,他们说大部分都是在中国的韩国人用这个。

吓得我赶紧掏出户口本看了下

我去 以前还用过

是哦,他们说大部分都是在中国的韩国人用这个。

我去 以前还用过