网络犯罪分子将合法的高级安装程序工具用于加密货币挖矿攻击

网络犯罪分子滥用Advanced Installer工具,在受感染计算机上投放加密货币挖矿恶意软件。攻击者利用该工具打包合法软件安装程序,并注入恶意脚本。受攻击行业包括建筑、工程、制造和娱乐等,以法语用户为目标。攻击利用高性能GPU的需求,最终部署M3_Mini_Rat脚本,下载其他威胁和加密货币挖矿恶意软件。同时,出现利用Google Looker Studio创建虚假加密货币钓鱼网站的新型钓鱼攻击。应加强安全意识和保护措施。

自2021年11月起,一个名为Advanced Installer的用于创建软件包的合法Windows工具被威胁行为者滥用,用于在感染的机器上投放加密货币挖矿恶意软件。

思科塔洛斯研究员Chetan Raghuprasad在一份技术报告中表示:“攻击者利用Advanced Installer打包其他合法软件安装程序,如Adobe Illustrator、Autodesk 3ds Max和SketchUp Pro,并使用Advanced Installer的自定义操作功能使软件安装程序执行恶意脚本。”

被植入木马的应用程序的性质表明,受害者很可能涉及建筑、工程、制造和娱乐等行业。软件安装程序主要使用法语,这表明法语用户成为攻击的目标。

这个攻击活动非常策略,因为这些行业的日常运营依赖于具备高度图形处理单元(GPU)性能的计算机,使其成为加密货币挖矿的有利目标。

思科对发送到攻击者基础设施的DNS请求数据进行的分析显示,受害者的分布范围主要涵盖法国和瑞士,其次是美国、加拿大、阿尔及利亚、瑞典、德国、突尼斯、马达加斯加、新加坡和越南等地的零星感染。

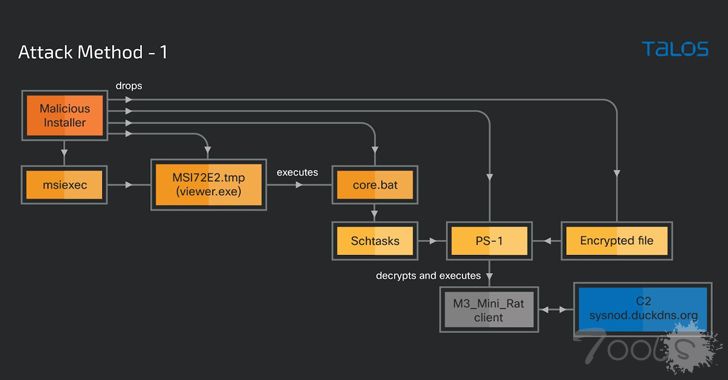

攻击最终导致部署了一个名为M3_Mini_Rat的PowerShell脚本,该脚本很可能充当后门,用于下载和执行其他威胁,以及多个加密货币挖矿恶意软件家族,如PhoenixMiner和lolMiner。

至于初始访问向量,有人怀疑可能使用了搜索引擎优化(SEO)欺诈技术,将植入恶意代码的软件安装程序传递给受害者的机器。

加密货币挖矿攻击

一旦启动安装程序,它将触发一个多阶段的攻击链,释放M3_Mini_Rat客户端存根和挖矿程序二进制文件。

Raghuprasad表示:“M3_Mini_Rat客户端是一个带有远程管理功能的PowerShell脚本,主要用于系统侦察、下载和执行其他恶意二进制文件。”

这个木马旨在与远程服务器联系,尽管目前没有响应,但很难确定可能通过该过程分发的恶意软件的确切性质。

另外两个恶意载荷用于非法利用机器的GPU资源进行加密货币挖矿。PhoenixMiner是一种以太坊加密货币挖矿恶意软件,而lolMiner是一种开源挖矿软件,可以同时挖掘两种虚拟货币。

在另一个滥用合法工具的案例中,Check Point警告称存在一种新型钓鱼攻击,利用Google Looker Studio创建虚假的加密货币钓鱼网站,以绕过保护措施。

安全研究员Jeremy Fuchs表示:“黑客利用它创建假的加密货币页面,旨在窃取资金和凭据。”

“这意味着黑客正在利用谷歌的权威性。电子邮件安全服务将观察所有这些因素,并且有很大的信心认定这不是钓鱼邮件,而且它来合自谷歌。”

评论10次

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

贵在坚持

来了来了,加油发帖

感谢分享

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

加油发新闻贴 福利多多 tubi多多

贵在坚持

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

新人的阅读权限

加油发新闻贴 福利多多 tubi多多

牛的,真的牛啊!

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

两篇有啥特效发生么?

新人的阅读权限

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

两篇有啥特效发生么?

来来来 都是大自然的搬运工

明天再搬一篇 凑够两篇

牛的,感谢大佬分享

来来来 都是大自然的搬运工