法国称俄罗斯国家黑客入侵了许多关键网络

自 2021 年下半年以来,俄罗斯 APT28 黑客组织(又名“Strontium”或“Fancy Bear”)一直以法国政府实体、企业、大学、研究机构和智库为目标。

自 2021 年下半年以来,俄罗斯 APT28 黑客组织(又名“Strontium”或“Fancy Bear”)一直以法国政府实体、企业、大学、研究机构和智库为目标。 该威胁组织被认为是俄罗斯军事情报服务 GRU 的一部分,最近与利用 CVE-2023-38831(WinRAR 中的远程代码执行漏洞)和 CVE-2023-23397(零日特权提升漏洞)有关。在 Microsoft Outlook 中。俄罗斯黑客一直在破坏法国组织关键网络上的外围设备,并不再利用后门来逃避检测。这是根据法国国家信息系统安全局 ANSSI(国家信息系统安全局)最新发布的一份报告得出的,该机构对该网络间谍组织的活动进行了调查。

网络侦察和初始访问ANSSI 绘制了 APT28 的 TTP(技术、策略和程序),报告称该威胁组织使用暴力破解和泄露的数据库,其中包含破坏目标网络上的帐户和 Ubiquiti 路由器的凭据。

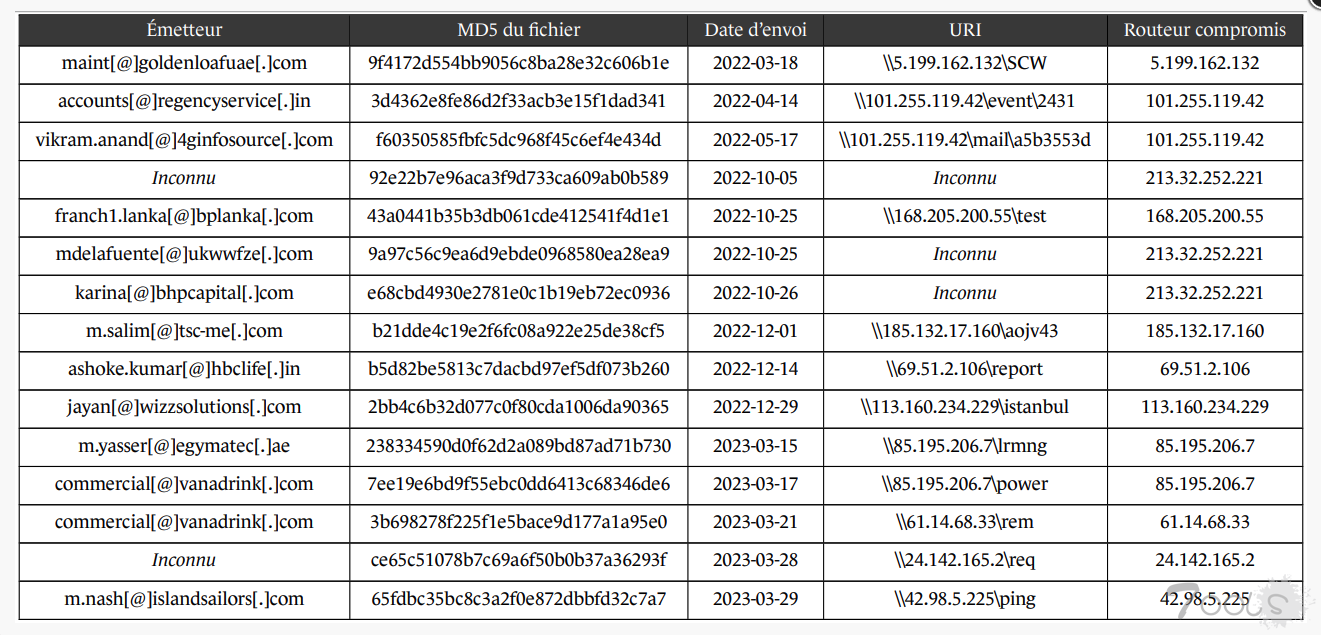

在 2023 年 4 月的一个案例中,攻击者发起了一场网络钓鱼活动,诱骗收件人运行 PowerShell,从而暴露其系统配置、运行进程和其他操作系统详细信息。2022 年 3 月至 2023 年 6 月期间,APT28 向 Outlook 用户发送了电子邮件,利用了当时的零日漏洞(现已追踪为 CVE-2023-23397),首次利用该漏洞的时间比最近报告的时间早了一个月。在此期间,攻击者还利用了 Microsoft Windows 支持诊断工具中的 CVE-2022-30190(又名“Follina”)以及 Roundcube 应用程序中的 CVE-2020-12641、CVE-2020-35730、CVE-2021-44026。攻击第一阶段使用的工具包括Mimikatz密码提取器和reGeorg流量中继工具,以及Mockbin和Mocky开源服务。ANSSI 还报告称,APT28 使用一系列 VPN 客户端,包括 SurfShark、ExpressVPN、ProtonVPN、PureVPN、NordVPN、CactusVPN、WorldVPN 和 VPNSecure。

数据访问和泄露

作为网络间谍组织,数据访问和泄露是 Strontium 运营目标的核心。ANSSI 观察到威胁行为者使用本机实用程序检索身份验证信息并窃取包含敏感信息和信件的电子邮件。具体来说,攻击者利用 CVE-2023-23397 触发从目标帐户到其控制下的服务的 SMB 连接,从而允许检索 NetNTLMv2 身份验证哈希,该哈希也可用于其他服务。 APT28 的命令和控制服务器 (C2) 基础设施依赖于合法的云服务,例如 Microsoft OneDrive 和 Google Drive,从而使交易所不太可能通过流量监控工具发出任何警报。最后,ANSSI 发现了攻击者使用 CredoMap 植入物收集数据的证据,该植入物的目标是受害者 Web 浏览器中存储的信息,例如身份验证 cookie。 Mockbin 和 Pipedream 服务也参与了数据泄露过程。

防御建议

ANSSI 强调全面的安全方法,其中需要评估风险。就 APT28 威胁而言,关注电子邮件安全至关重要。

该机构关于电子邮件安全的主要建议包括:

确保电子邮件交换的安全性和机密性。

使用安全交换平台来防止电子邮件转移或劫持。

最大限度地减少 Web 邮件界面的攻击面并降低来自 Microsoft Exchange 等服务器的风险。

实施检测恶意电子邮件的功能。

评论3次

毕竟量变会引起质变

攻击上钓鱼是不是都要成主流了

好好好好,泰裤了