网络犯罪分子利用V3B(网络钓鱼工具包)攻击欧盟银行客户

该团伙以欧盟银行客户为目标,为诈骗者配备复杂的网络钓鱼工具包V3B。V3B旨在拦截敏感信息,包括凭证和 OTP 代码。攻击者使用各种社交工程策略诱骗受害者透露他们的敏感信息。该工具包通过网络钓鱼即服务 (PhaaS) 模型提供,也可自行托管。 关键词:网络钓鱼、银行业务、电子商务、欺诈情报、欺诈预防、OTP、2FA、QR码、PHOTOTAN、PhaaS、Telegram、暗网

Resecurity安全公司发现了一个网络犯罪团伙,该团伙以欧盟银行客户为目标,为诈骗者配备复杂的网络钓鱼工具包V3B。V3B旨在拦截敏感信息,包括凭证和 OTP 代码。攻击者使用各种社交工程策略诱骗受害者透露他们的敏感信息。该工具包通过网络钓鱼即服务 (PhaaS) 模型提供,也可自行托管。

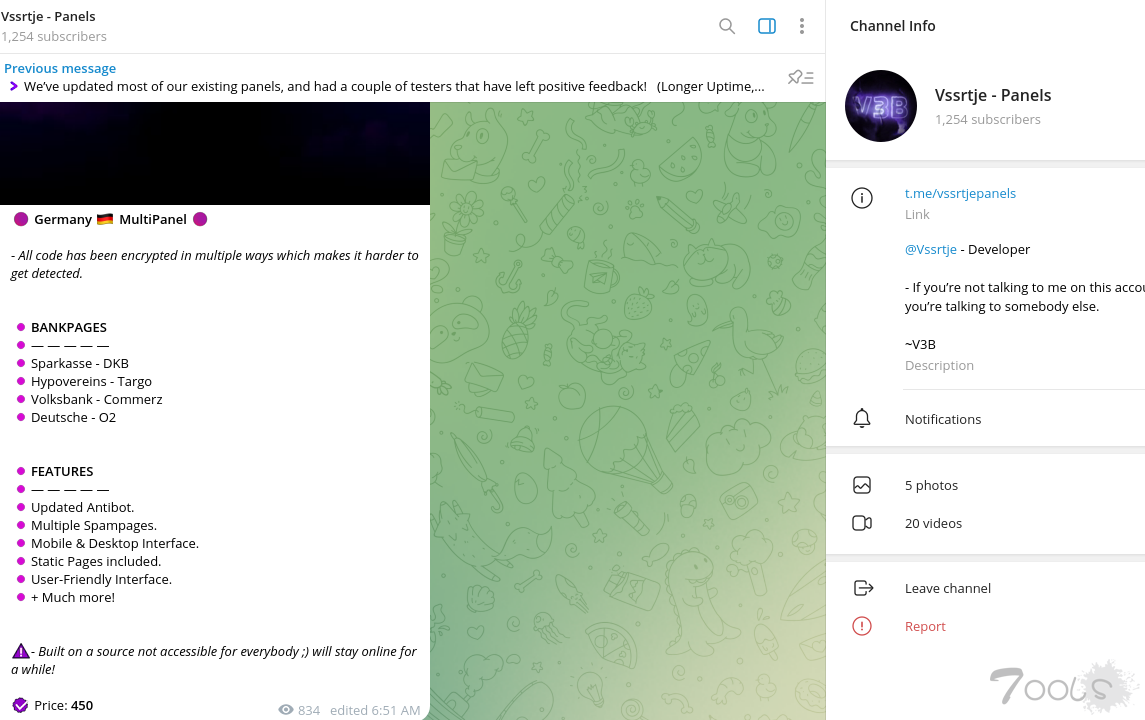

其中一名主要参与者,也被称为“Vssrtje”于 2023 年 3 月开始行动,他在 Telegram 和暗网社区推广名为“V3B”的工具包。此后,他们建立了一个专注于针对欧洲金融机构的客户群。目前,据估计有数百名网络犯罪分子正在使用该工具包进行欺诈,导致受害者的银行账户空空如也。他们的 Telegram 频道拥有超过 1,255 名成员,这一数字是该恶意活动规模和范围的重要指标。

该 Telegram 频道的大多数成员都是老油条了,擅长各种形式的欺诈。 其中包括:

- 社会工程

- SIM 卡交换

- 银行和信用卡欺诈

已发现的威胁行为者主要针对欧盟银行,因为这些银行是他们的首要任务。网络钓鱼活动给欧洲银行客户造成了重大财务损失,估计损失达数百万欧元。不法分子在欧洲国家建立了一个钱骡网络,使他们能够处理被盗的财务数据并促进非法交易。

针对欧盟银行

Resecurity 已获取并分析了多个网络钓鱼工具包,每个工具包都针对特定银行进行定制,其中包括欧盟顶级金融机构:

- 爱尔兰

Allied Irish Banks

- 荷兰

ICS Card

- 芬兰

Nordea、Danske、OP Bank、Aktia、HandelsBank

- 奥地利

Bawag、VolksBank、George、Santander、EasyBank、Volksbank、Dadat、Bank99、Dolomiten、Raiffeissen、Bawag、Spardabank

- 德国

Sparkasse、DKB、Hypovereins、Targo、Volksbank、Commerzbank、Deutsche Bank、O2

- 法国

Epargne、Agricole、Populaire、Bourso、Socgenerale、HSBC、Hello、BNP Paribas、ING Bank、AXA Bank、Credit Agricole、Societe Generale

- 比利时

Fintro、Argenta、BNP、KBC、AXA、Belfius、BPOST、ING

- 希腊

AlphaBank

- 卢森堡

ING

- 意大利

Banco BPM、Poste Italiane

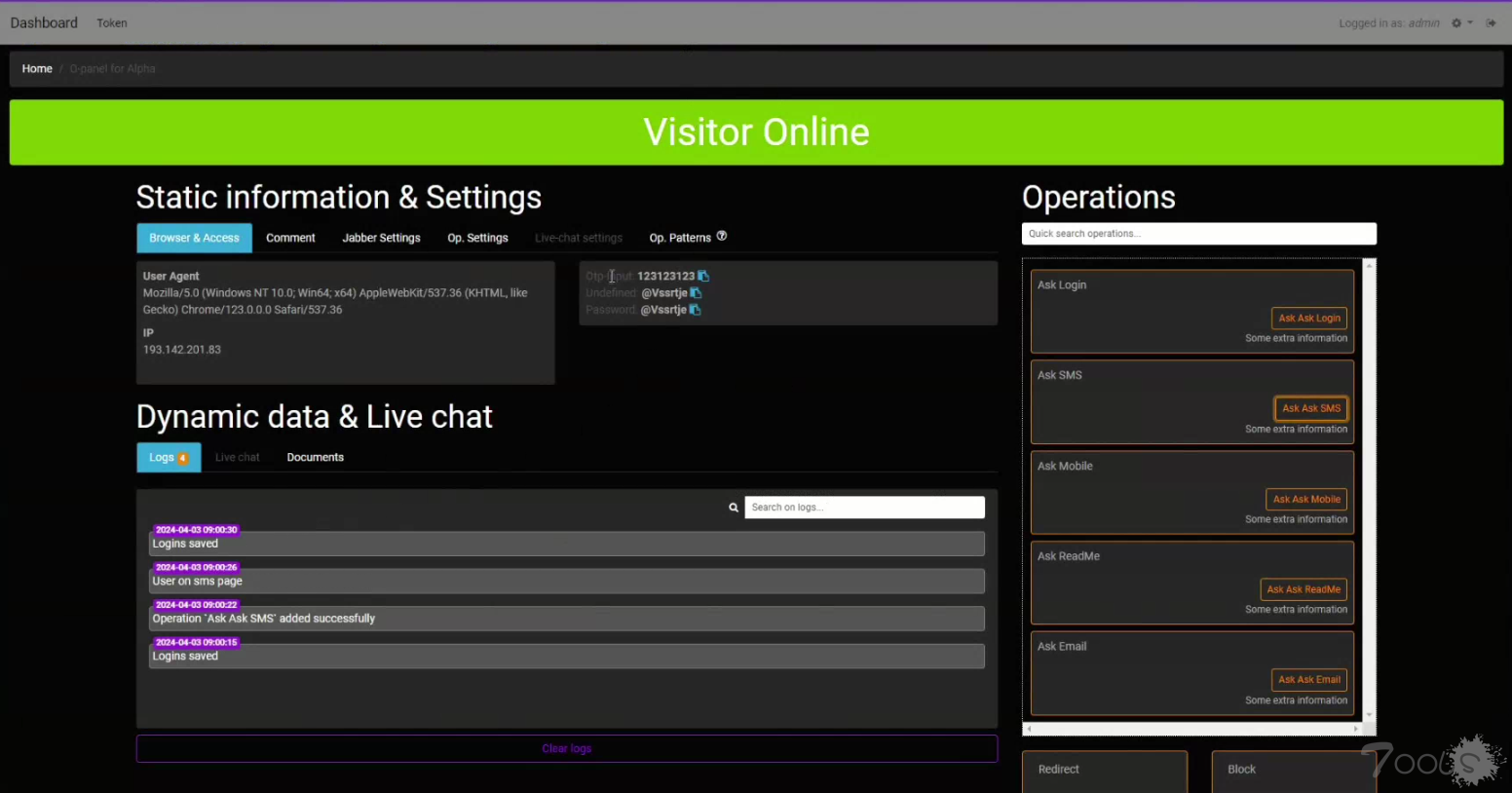

V3B 网络钓鱼工具包支持超过 54 家金融机构,具有定制和本地化的模板的功能,以模仿欧盟网上银行和电子商务系统的身份验证和验证流程。

邪恶的组合 (V3B + UPanel)[/url]

该钓鱼工具包的价格在每月 130 至 450 美元之间,以加密货币支付。费用取决于工具包中包含的具体模块和支持的银行。该钓鱼工具包的作者定期发布更新并添加新功能以逃避检测,例如改进的凭证窃取算法和增强的混淆技术。

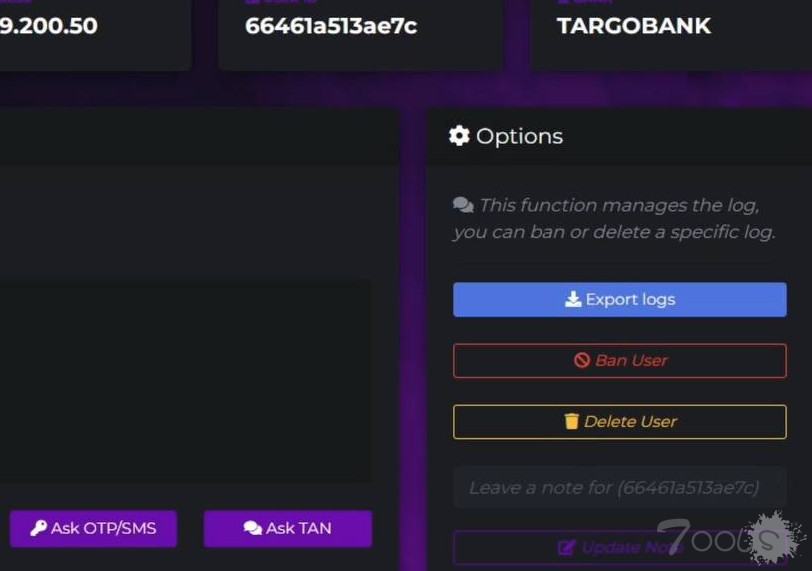

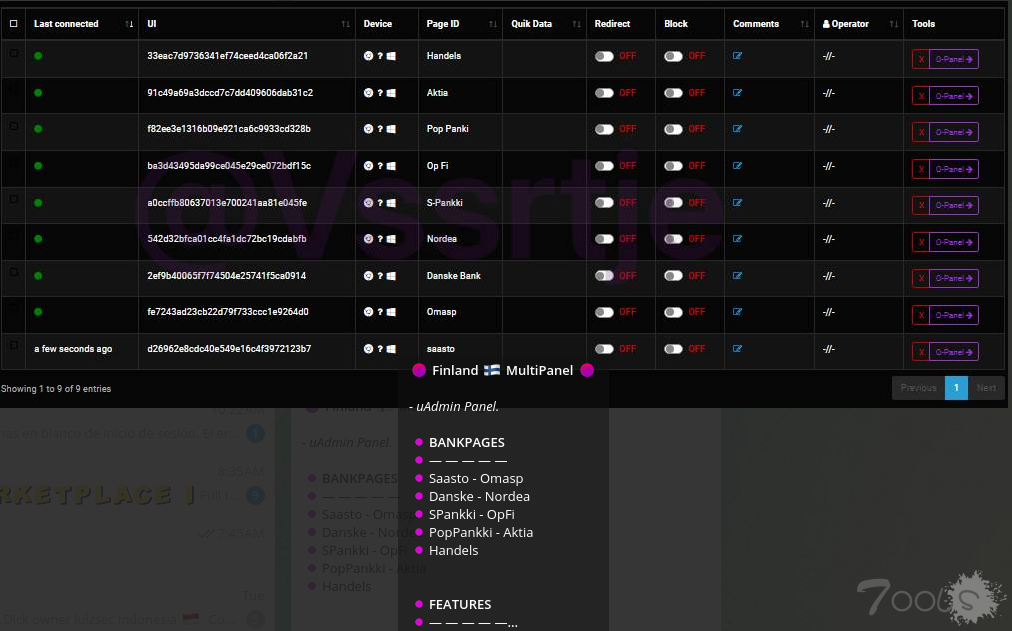

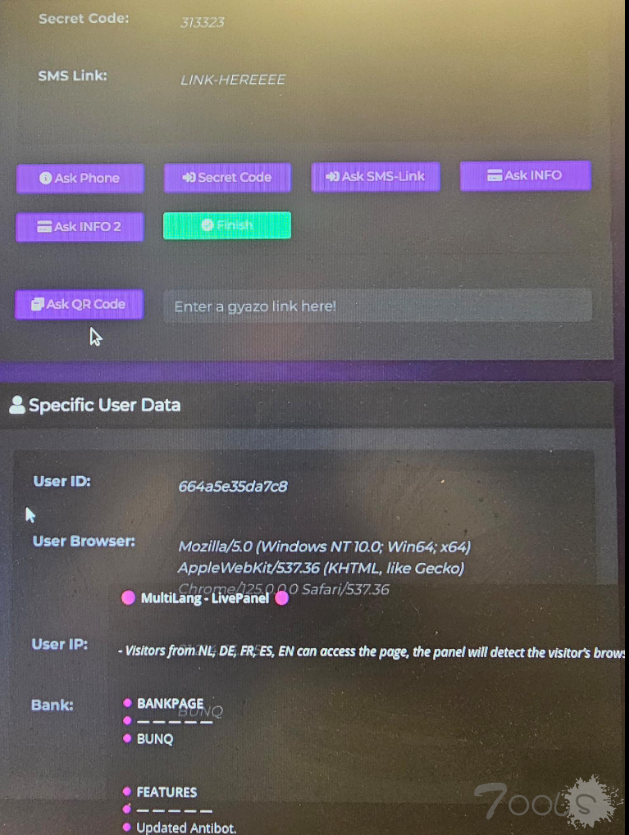

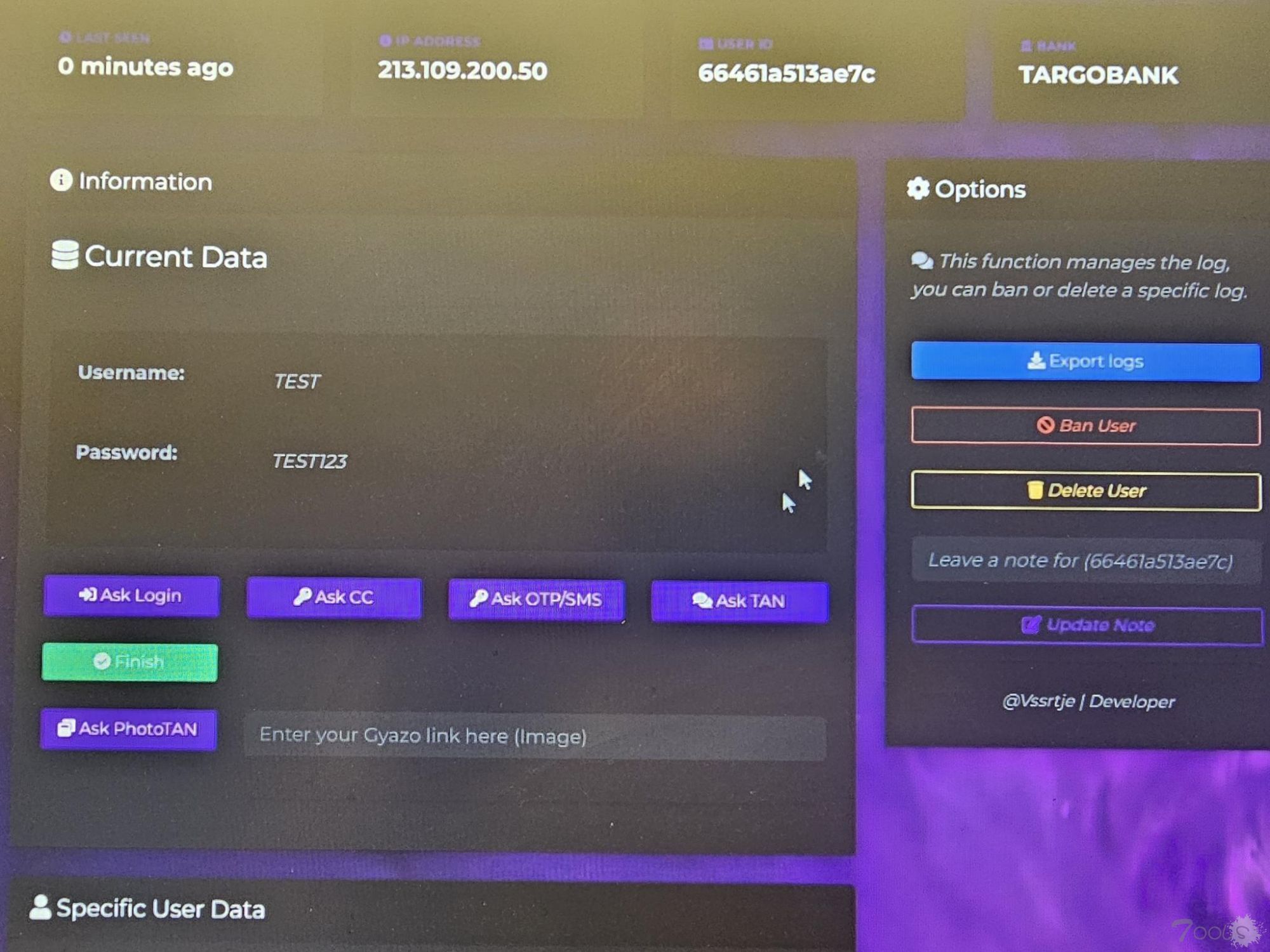

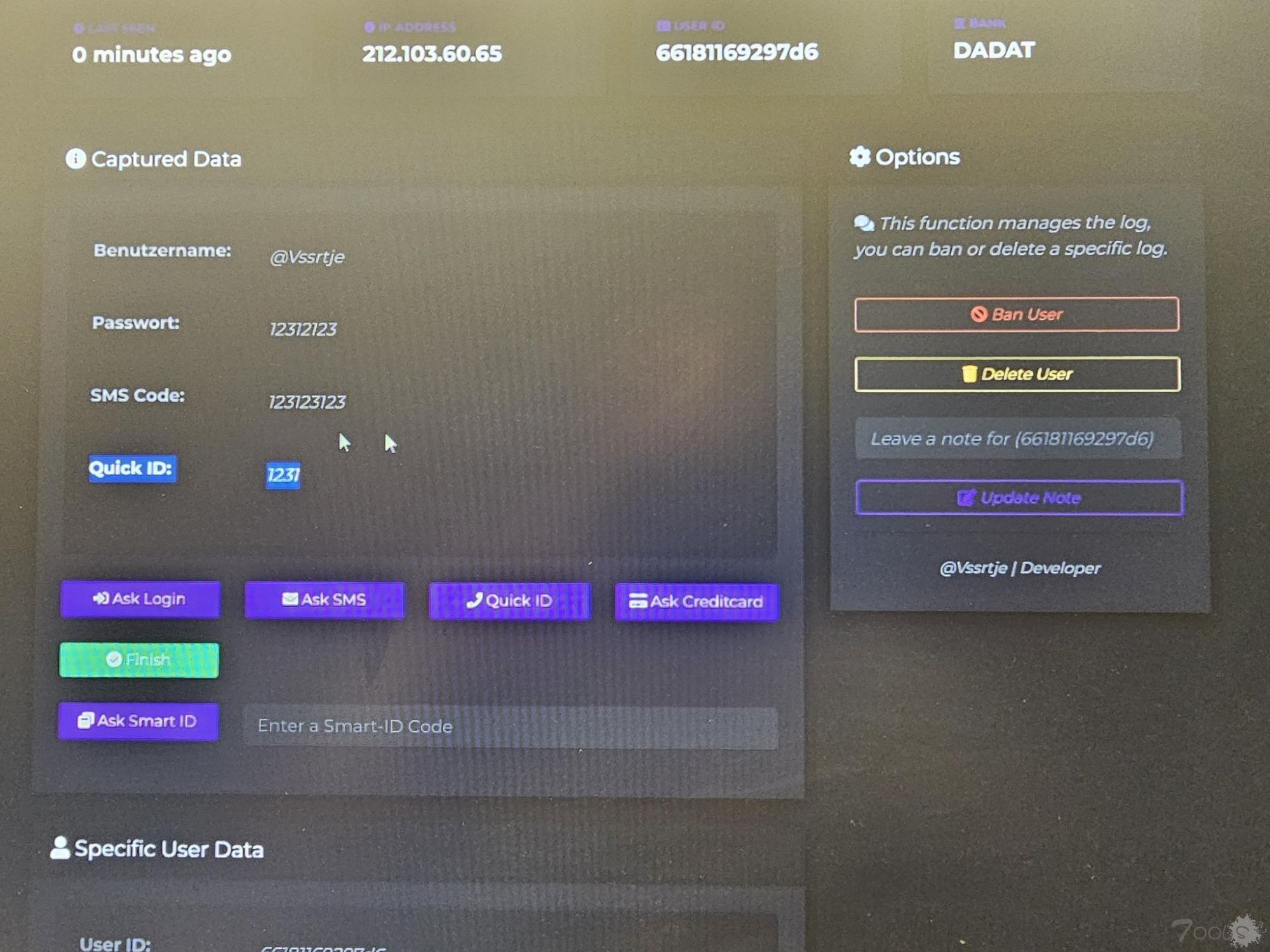

事实上,该钓鱼工具包由两个主要组件组成:基于场景的凭证拦截系统 (V3B) 和模拟网上银行授权页面。管理面板 (uPanel) 使欺诈者能够与受害者互动并获取一次性密码 (OTP) 代码。、

视频演示

主要特征:

•加密代码

实时网络钓鱼工具包的代码通过多种方式进行混淆(通过 JavaScript),以逃避反网络钓鱼系统和搜索引擎的检测,并保护其源代码免受签名分析。

•多国定位

该套件针对多个国家,包括爱尔兰、荷兰、芬兰、奥地利、德国、法国、比利时、希腊、卢森堡和意大利。

•高级功能

该套件包含以下高级功能:更新的令牌+ 反机器人措施+ 移动和桌面界面+ 实时聊天(与受害者)+ OTP/TAN/2FA 支持包括二维码和 PhotoTAN 。

•持久性

该套件建立在具有混淆场景的定制 CMS 上,确保它能够逃避检测并长时间保持在线。

uPanel 可让诈骗者发起 OTP/令牌请求,诱骗受害者输入其代码。然后,诈骗者可以使用这些代码来验证交易。

该网络钓鱼工具包使用 Telegram API 作为通信渠道,将拦截的支付数据传输给欺诈者,提醒他们攻击已成功完成。

该网络钓鱼工具包具有先进的反机器人系统,可以检测并阻止机器人、机器人和安全工具的检测。

该网络钓鱼工具包具有先进的本地化功能,包括多种语言的专业翻译页面,包括芬兰语、法语、意大利语、波兰语和德语。

[url=https://vimeo.com/951992212]视频演示

除了银行之外,该钓鱼工具包还支持 CC 数据拦截。2024 年 2 月左右,攻击者发布了一个支持国际卡服务 (ICS) 的新模块,并将模板本地化为荷兰语:

[url=https://vimeo.com/951991400]视频演示

实时聊天和受害者追踪

该钓鱼工具包包含一个先进的系统,使诈骗者能够实时与受害者互动。在一个这样的例子中,攻击者诱骗受害者输入 PushTAN 代码并触发 SMS OTP 请求,以便从受害者那里收集该代码并申请进一步确认。这种方法被网上银行窃贼广泛用于绕过 OTP 验证。攻击者于 3 月为 Sparkasse(德国)发布了一个支持此类策略的定制模块:

[url=https://vimeo.com/952014391]视频演示

一旦受害者访问钓鱼页面,欺诈者就会立即收到通知。该工具包将生成主动“警告”(访客在线/访客等待),因此他可以触发受害者的特定操作,以利用被盗的访问权限。攻击者发布了一个针对 Alpha Bank(希腊)的新模块,并支持此类策略来操纵受害者的行为,确认了 MyAlpha 代码(OTP):

[[url=https://vimeo.com/952017213]https://vimeo.com/952017213]视频演示

该套件可以触发的事件包括:

- 询问登录

- 询问 SMS/OTP

- 询问 Credit card

- 询问手机号

- 询问电子邮件

- 询问 DOB

- 询问 PhotoTAN

- 询问 SmartID

- 询问二维码

- 显示通知(自定义文本)

- 显示 MFA 应用程序信息(自定义文本)

触发组合可以与受害者进行实时交互,从而允许网络钓鱼工具包策划特定的操作、获得未经授权的访问或促进欺诈交易。

二维码登录劫持

套件中最值得注意的功能之一就是触发生成二维码请求。此功能虽然相对较新,但该功能被网络安全研究人员引入有段时间了。根据英特尔 471研究室的研究,2023 年 7 月,安全研究员 Kuba Gretzky 开发了一款名为 EvilQR 的工具包,为二维码网络钓鱼提供了一种新方法。Gretzky 还因其在 Evilginx 上的工作而闻名,Evilginx 是一种与网络钓鱼结合使用的反向代理,用于窃取会话 cookie。

EvilQR 对允许通过二维码登录的服务执行二维码登录劫持 (QRLJacking) 攻击。许多流行的服务(例如 WhatsApp、Discord 和 TikTok)都提供这种登录形式,因此容易受到此类攻击。二维码是一种动态生成的会话令牌,经用户手机授权后,会与用户的帐户配对。该工具包使用浏览器扩展程序从服务站点抓取这些二维码,然后立即将其传送到钓鱼站点。如果受害者扫描代码,攻击者将立即获得帐户访问权限。该图显示了从 Gretzky 的演示概念验证 (PoC) 视频中收集的一帧,说明了新工具的工作原理。攻击者使用的浏览器扩展程序收集登录二维码并将其上传到右侧的钓鱼页面。如果受害者已登录目标平台并扫描二维码,则会创建动态生成的会话令牌,授权攻击者接管会话。

V3B 套件使用相同的方法,开发者认识到二维码是许多金融服务授权的关键要素。

新方法 - PhotoTAN 和 Smart ID 支持

在所有可用的操作触发器中,最引人注目且特别新颖的是 PhotoTAN 请求。photoTAN 应用程序是一种流行的移动银行身份验证方法,在德国和瑞士拥有大量用户。photoTAN 方法涉及使用单独的设备(即所谓的 photoTAN 设备)来生成 TAN。可以使用 photoTAN 图像生成 TAN。

与二维码类似,该工具包的理念是通过触发事件来接收 PhotoTAN 代码,并要求受害者提供代码。据 Resecurity 称,此功能(询问 PhotoTAN)已在专门针对德国知名银行的 V3B 工具包模块中发现。

Resecurity 还特别观察到欧洲和波罗的海国家的银行系统对Smart ID(通过该套件)的支持,这可能表明欺诈者正在监视银行实施的最新 2FA 技术,并试图利用可能的绕过方法来欺骗受害者。

当然,银行用于客户身份验证的技术可能有所不同。然而,欺诈者已经开始支持替代的 OTP/TAN 验证机制,而不是仅仅依赖传统的基于短信的方法,这一事实可能证实了欺诈预防团队在打击私人和企业客户账户盗用方面将面临的挑战。

意义

网络钓鱼攻击会给组织带来巨大的经济损失。有一个例子是,一家航空航天公司因一次成功的鲸钓攻击而损失了 4700 万美元,黑客冒充首席执行官诱骗员工汇款。例如,在英国,网上银行欺诈损失的年价值达到约 1.597 亿英镑。在加拿大,去年因网络欺诈造成的损失约为 1 亿美元,最常见的诈骗涉及爱情和投资。欧盟庞大的经济和成熟的金融体系使其很容易受到网络犯罪活动和金融欺诈造成的重大损失,估计损失达数亿欧元。

网络犯罪已成为全球重大经济威胁,预计 2023 年损失将达 11.5 万亿美元。联邦调查局、国际货币基金组织和其他组织预测,网络犯罪将继续增加,到 2027 年可能达到 23 万亿美元,这使其成为各种规模组织的主要担忧。暗网上的 V3B 等钓鱼工具包可能会给消费者造成重大经济损失。这些先进的工具可供欺诈者以相对较低的门槛获得,并且可以低价购买,造成数百万美元的损失。

为了有效防止欺诈,银行应保持积极主动的暗网情报收集方式,随时了解 V3B 等工具,并不断更新其策略和控制措施以保护客户。这包括监控暗网中的新工具和技术,以及实施增强的身份验证和验证流程以防止欺诈活动。

IoCs

Resecurity 根据对最近涉及 V3B 网络钓鱼工具包的活动的分析,获取了一份入侵指标 (IOC) 列表。这些宝贵的信息可以帮助安全分析师跟踪和检测与威胁行为者相关的 V3B 网络钓鱼工具包相关活动的新实例和主机。

MD5 哈希值:

9589194ff77c2edb9a2e89765f570c5e

3151764ce732dae8b863e15042ec2ac3

00a1b728410ef6fee05fff9bde46e541

20e77ddc3fe017e1bd711317adc86494

域名:

kundenaktualisierungen[.]cc

icscards-nl[.]com

ics-cards[.]org

verifieer-gegevens[.]com

gemiste-aanmaning[.]com/belasting

redirect-bunq-client[.]ru/account/321/

kontoaktualisierer-nl[.]com/icscard.nl-v1

accounxt.bitvaqvio[.]nl-csdki.com

lnloggen-app[.]online/

app-lnloggen[.]online/authenticatie/inloggen/nl

abnamro.nl-appverifi[.]com/3/jjfosp/o34432fpo/index4.php

nl-appverifi[.]com

valideren-mijn-ics-web1[.]online/sq0.php?session=664483b236193

ics-beveiligde-verificatie[.]com/sqi.php

verifieer-nu[.]com/verificatie/66422f472f10c

nl-bunq-bijwerkerking[.]com

bvstigveriapp[.]online/pay/664130fb17583

reaktivieren-icsservice[.]nl/icscard.nl-v1/ics-log.php

belastingdienst-schuld[.]nl

bltvavo-bevestig.nt8zd3[.]ru

belastingoverzicht[.]info

bunq-app-nl[.]net

bunq-app-nl[.]net/K8IjL9/1M3k/lgn

black-loans7[.]shop

mijni-cs.bezoeknummer0734859938[.]info

https://mijni-cs.bezoeknummer0734859938[.]info/sca/7a970cab144c3e89685550829fe62941/login

bezoeknummer48912543221[.]info

icscardsvoorschriften[.]nl

abn-amro-gobal[.]com

reaktivieren-icsservice[.]nl/icscard.nl-v1/

lcs-valideren[.]online/ics/sca-app/663e0152c96c0

reaktivieren-icscard[.]nl

参考

- 移动设备上的 PhotoTAN 银行业务并不安全

https://www.fau.eu/2016/10/24/header/phototan-banking-on-mobile-devices-is-not-secure/

- 滥用二维码的网络钓鱼电子邮件激增

https://intel471.com/blog/phishing-emails-abusing-qr-codes-surge

- FBI:欺骗和网络钓鱼

https://www.fbi.gov/how-we-can-help-you/scams-and-safety/common-scams-and-crimes/spoofing-and-phishi...

- CISA:识别和报告网络钓鱼

https://www.cisa.gov/secure-our-world/recognize-and-report-phishing

评论6次

下次钓鱼邮件演练就用它了

牛的,没想到还能这么搞

呐,看到没,这就是专业

一般都是看域名,来防止上当受骗。前两天刚看到了一个关于unicode的等价性兼容,不知道能不能结合利用,让域名在视觉效果上也进行伪装?

卧槽 这么骚气的

看到FreeBuf上有一篇bleepingcomputer的新闻觉得很有意思,翻到了Resecurity的原版翻译了一下。