ESET威胁行为研究团队声称 俄罗斯 APT 组织利用零日漏洞 加大了 对欧洲的网络攻击

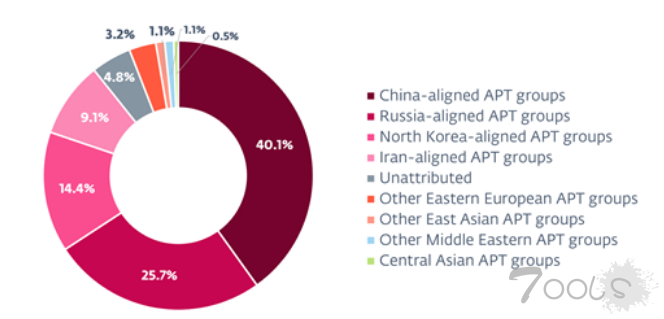

据 ESET 称,2024 年底和 2025 年初的标志是与俄罗斯结盟的黑客组织恶意网络活动的强度增加。 在其 2024 年第 4 季度至 2025 年第 1 季度的 APT 活动报告中,ESET Research 记录了 2024 年 10 月至 2025 年 3 月期间来自朝鲜、伊朗、俄罗斯和其他一些国家/地区的一些主要高级持续威胁 (APT) 组织的活动。

ESET 研究团队观察到,俄罗斯 APT 组织在此期间加强了对乌克兰和欧盟的攻击,利用零日漏洞 继续他们的间谍活动,主要针对欧盟政府和海事部门。

与此同时,朝鲜支持的团体扩大了他们的活动,旨在通过虚假招聘信息和社会工程为政权赚钱。

ESET 观察到的其他主要 APT 活动:

伊朗 APT 组织继续将主要关注中东地区,主要针对以色列制造和工程行业的政府组织和实体。

该报告于 5 月 19 日发布,是 ESET 客户可用数据的快照,通过 ESET 产品收集,并由 ESET 研究人员验证的共享情报。

Fancy Bear、Gamaredon 和 Sandworm 在俄罗斯最前沿

在监测期间,与俄罗斯结盟的威胁行为者,特别是 Fancy Bear、Gamaredon 和 Sandworm 继续他们的激进活动,主要针对乌克兰和欧盟国家。乌克兰的关键基础设施和政府机构遭受了最严重的网络攻击。

据信隶属于俄罗斯联邦安全局 (FSB) 的黑客部门 Gamaredon 仍然是针对乌克兰最多产的行为者。值得注意的是,该组织也被称为 Primitive Bear、UNC530 和 Aqua Blizzard,改进了其恶意软件混淆工具集,并推出了 PteroBox,这是一种利用 Dropbox 的文件窃取程序。

Fancy Bear (APT28) 是一个与俄罗斯军事情报局 (GRU) 有关联的组织,它改进了对 Web 邮件服务中跨站点脚本 (XSS) 漏洞的利用,将其 Operation RoundPress 扩展到包括多个电子邮件服务。该组织,也被称为 Sednit、Pawn Storm、Forest Blizzard 和 Sofacy Group,成功利用了 MDaemon 邮件服务器中的零日漏洞 (CVE-2024-11182) 来攻击乌克兰公司。

与此同时,朝鲜支持的团体扩大了他们的活动,旨在通过虚假招聘信息和社会工程为政权赚钱。

ESET 观察到的其他主要 APT 活动:

伊朗 APT 组织继续将主要关注中东地区,主要针对以色列制造和工程行业的政府组织和实体。

该报告于 5 月 19 日发布,是 ESET 客户可用数据的快照,通过 ESET 产品收集,并由 ESET 研究人员验证的共享情报。

Fancy Bear、Gamaredon 和 Sandworm 在俄罗斯最前沿

在监测期间,与俄罗斯结盟的威胁行为者,特别是 Fancy Bear、Gamaredon 和 Sandworm 继续他们的激进活动,主要针对乌克兰和欧盟国家。乌克兰的关键基础设施和政府机构遭受了最严重的网络攻击。

据信隶属于俄罗斯联邦安全局 (FSB) 的黑客部门 Gamaredon 仍然是针对乌克兰最多产的行为者。值得注意的是,该组织也被称为 Primitive Bear、UNC530 和 Aqua Blizzard,改进了其恶意软件混淆工具集,并推出了 PteroBox,这是一种利用 Dropbox 的文件窃取程序。

Fancy Bear (APT28) 是一个与俄罗斯军事情报局 (GRU) 有关联的组织,它改进了对 Web 邮件服务中跨站点脚本 (XSS) 漏洞的利用,将其 Operation RoundPress 扩展到包括多个电子邮件服务。该组织,也被称为 Sednit、Pawn Storm、Forest Blizzard 和 Sofacy Group,成功利用了 MDaemon 邮件服务器中的零日漏洞 (CVE-2024-11182) 来攻击乌克兰公司。

评论2次

我只查到24年的消息2024年也有报告指出,与俄罗斯有关联的Winter Vivern组织利用Roundcube网络邮件服务器中的XSS漏洞,对位于格鲁吉亚、波兰和乌克兰的超过80个组织发动攻击

ESET 观察到的这些 全球 主要 APT 攻击活动 😃 这些国家的国家队黑客 利用了零日漏洞 攻击趋势 还挺猛的啊。