Obex工具 - 阻止EDR 动态链接库在运行时加载

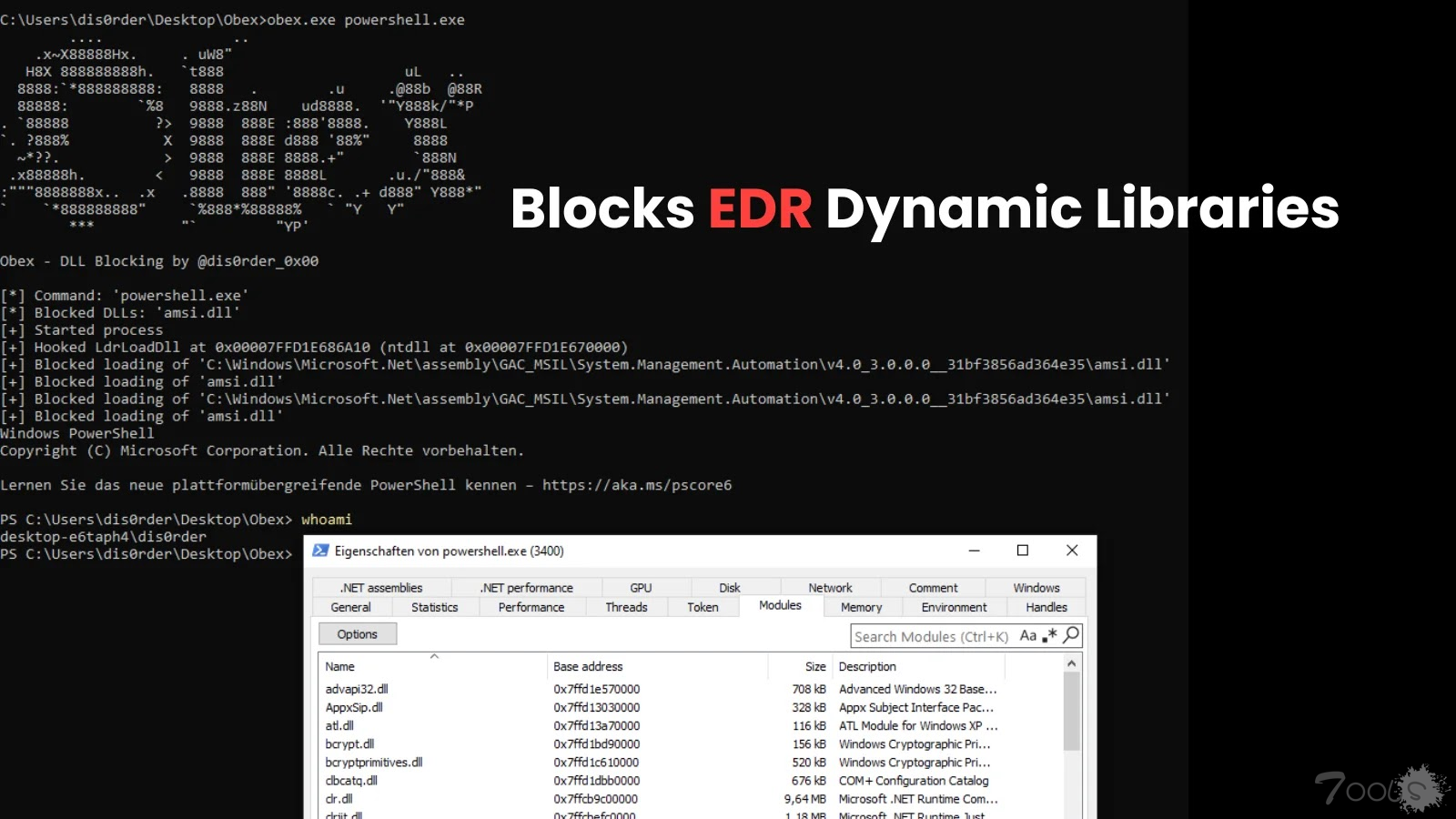

新型工具Obex的PoC已公布,可以防止EDR以及其他的监控解决方案加载动态链接库(DLL)到进程当中。该工具由“dis0rder0x00”创建,可以实现阻止程序在启动以及运行时加载特定的动态链接库。便于恶意软件及红队工具避开安全软件检测。

Obex 工具通过在其调试控制下启动目标应用程序来发挥作用。这使得它能够拦截关键系统操作。具体来说,它会挂钩负责将 DLL 加载到进程中的 `ntdll!LdrLoadDll` 函数。当应用程序尝试加载 DLL 时,Obex 会拦截该调用,并根据可配置的阻止列表检查 DLL 名称。如果 DLL 在阻止列表中,该工具会模拟加载失败的操作,从而阻止该库被注入进程。如果 DLL 不在阻止列表中,则允许正常继续加载过程。这种技术能有效使那些依赖注入自身 DLL 来监控进程行为的安全工具失效。

该工具采用 C 语言编写,无外部依赖,具有轻量便携的特性。默认配置下,Obex 会拦截用于反恶意软件扫描接口的 `amsi.dll` 动态库,但用户也可自定义需要拦截的 DLL 列表。开发者已将该工具开源至 GitHub 平台(/dis0rder0x00/obex),定位为供安全研究人员理解与测试规避方法的技术研究工具。

安全解决方案普遍采用 DLL 注入技术建立用户态钩子,用以监控 API 调用和系统行为。诸如 Obex 这类工具展示了可绕过这些防御机制的技术手段。虽然这类工具对渗透测试人员和红队极具价值,但同样为防御方和安全厂商提供了规避技术的重要参考,有助于其针对复杂威胁开发更具韧性的检测防护策略。

评论0次