开源病毒也是开源?TeamPCP开源蠕虫病毒Shai-Hulud 只需修改C2即可使用

病毒开源也是开源?致力于供应链攻击的 TeamPCP 团队在 GitHub 开源蠕虫病毒 Shai-Hulud,随后还有好心人贡献代码让蠕虫支持 FreeBSD (用户:我可谢谢你)。这个蠕虫病毒只需要简单修改即可部署使用,OX 分析师也确认代码是有效的,与黑客此前发起攻击使用的代码相同。

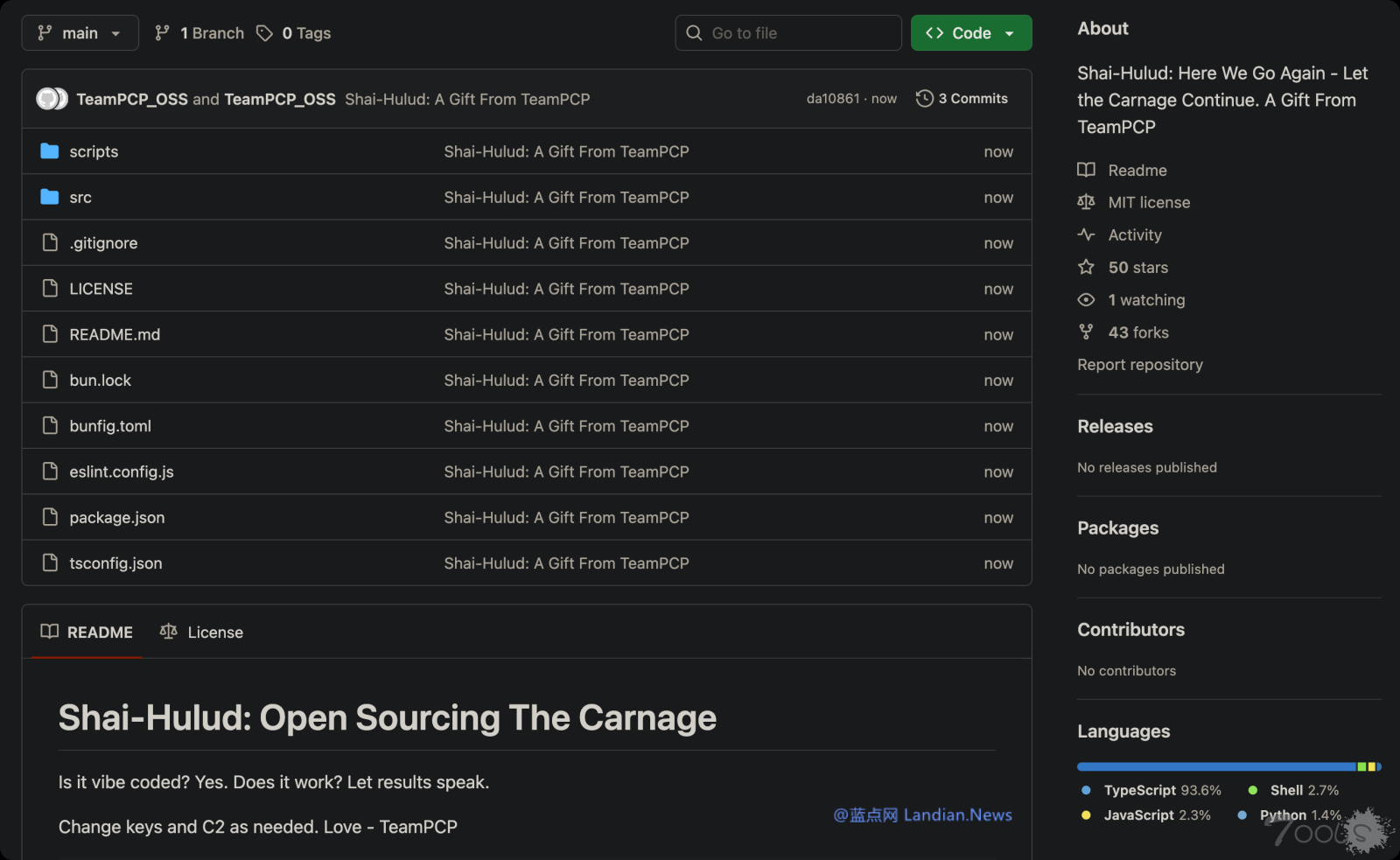

近期成功发起多起供应链攻击的黑客团队 TeamPCP 日前在 GitHub 上开源其使用的蠕虫病毒 Shai-Hulud,安全公司 OX 经过分析后确认开源代码是真实有效的,其代码与这个黑客团伙此前发起攻击时使用的蠕虫病毒代码基本相同。

Shai-Hulud 蠕虫病毒的用途是寻找各类敏感凭据并自动创建和发布恶意代码以复制自身,如果无法达成复制自身的目标,则病毒还会尝试清除本地环境并进行自毁式的破坏性保护,例如将开发环境中的所有重要文件全部删除。

稍微改装下即可使用:

需要说明的是 Shai-Hulud 并不能直接发起攻击,下游黑客需要先通过各类方式例如社会工程学对开发者钓鱼使前置恶意软件进入开发环境,进入开发环境后才能部署 Shai-Hulud 蠕虫病毒,部署后这个蠕虫病毒会自动搜索开发环境中的 AWS、GitHub、Google Cloud、Microsoft Azure 等各类凭证。

获得访问凭证后蠕虫会尝试连接资源并继续感染其他资源,例如开发者清理本地被感染的环境后,没有清理云端环境的各类资源,若运行云端环境中的资源也同样还会被感染 Shai-Hulud 蠕虫病毒。

TeamPCP 发布的这个蠕虫病毒使用方法也非常简单,只需要简单修改 C2 命令和控制服务器并根据需要修改里面的某些键即可,所以预计很快就会有更多黑客利用这部分开源代码发起攻击。

以前也有过类似案例:针对物联网的蠕虫病毒 Mirai 最初就是被开源的,以至于其原始作者都已经被招安后,现在 Mirai 还在互联网上肆虐,大量针对物联网设备的蠕虫病毒都是基于 Mirai 开发或改进的。

还有好心人向蠕虫病毒贡献代码?

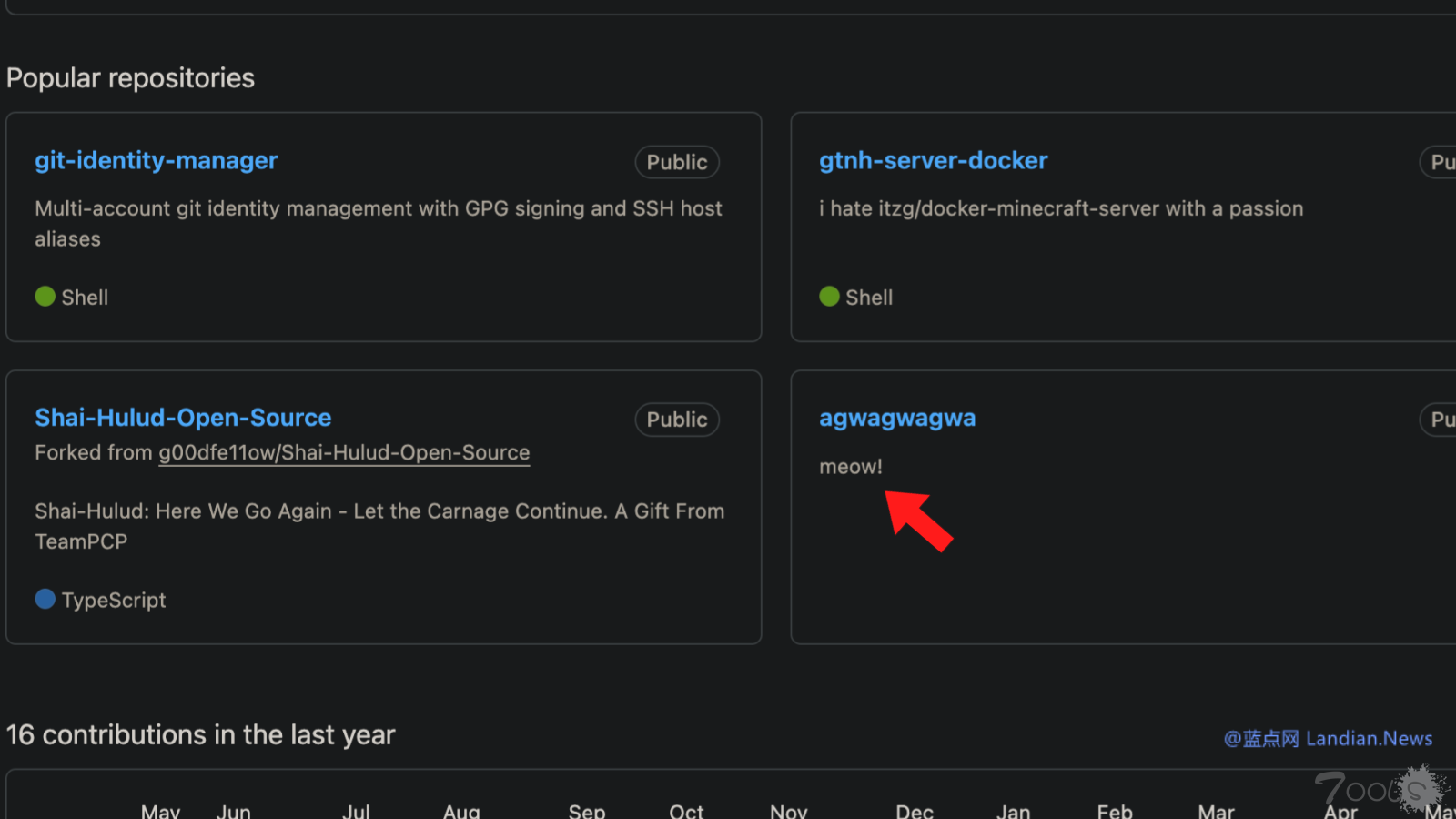

在 TeamPCP 发布 Shai-Hulud 蠕虫病毒的仓库后,有个名为 agwagwagwa 的账户提交 PR,为这个蠕虫病毒新增 FreeBSD 系统的支持,也就是合并代码后 Shai-Hulud 还可以在 FreeBSD 系统上运行。

OX 安全分析师检查后发现,TeamPCP 团队的主题是猫,而提交 PR 的这个账户里有个「喵」,但这个好心人是 TeamPCP 团队成员还是独立的黑客暂时还不清楚,有直接关联的可能性更大。

对于开源发布蠕虫病毒这事儿微软似乎也不是特别抵触,因为直到现在 Shai-Hulud 仓库还是在的,没有被删除,当然即便微软删除也没用,黑客想要公布代码是很容易的事情,这或许也是 GitHub 没有处理的原因。

via GitHub

Shai-Hulud 蠕虫病毒的用途是寻找各类敏感凭据并自动创建和发布恶意代码以复制自身,如果无法达成复制自身的目标,则病毒还会尝试清除本地环境并进行自毁式的破坏性保护,例如将开发环境中的所有重要文件全部删除。

稍微改装下即可使用:

需要说明的是 Shai-Hulud 并不能直接发起攻击,下游黑客需要先通过各类方式例如社会工程学对开发者钓鱼使前置恶意软件进入开发环境,进入开发环境后才能部署 Shai-Hulud 蠕虫病毒,部署后这个蠕虫病毒会自动搜索开发环境中的 AWS、GitHub、Google Cloud、Microsoft Azure 等各类凭证。

获得访问凭证后蠕虫会尝试连接资源并继续感染其他资源,例如开发者清理本地被感染的环境后,没有清理云端环境的各类资源,若运行云端环境中的资源也同样还会被感染 Shai-Hulud 蠕虫病毒。

TeamPCP 发布的这个蠕虫病毒使用方法也非常简单,只需要简单修改 C2 命令和控制服务器并根据需要修改里面的某些键即可,所以预计很快就会有更多黑客利用这部分开源代码发起攻击。

以前也有过类似案例:针对物联网的蠕虫病毒 Mirai 最初就是被开源的,以至于其原始作者都已经被招安后,现在 Mirai 还在互联网上肆虐,大量针对物联网设备的蠕虫病毒都是基于 Mirai 开发或改进的。

还有好心人向蠕虫病毒贡献代码?

在 TeamPCP 发布 Shai-Hulud 蠕虫病毒的仓库后,有个名为 agwagwagwa 的账户提交 PR,为这个蠕虫病毒新增 FreeBSD 系统的支持,也就是合并代码后 Shai-Hulud 还可以在 FreeBSD 系统上运行。

OX 安全分析师检查后发现,TeamPCP 团队的主题是猫,而提交 PR 的这个账户里有个「喵」,但这个好心人是 TeamPCP 团队成员还是独立的黑客暂时还不清楚,有直接关联的可能性更大。

对于开源发布蠕虫病毒这事儿微软似乎也不是特别抵触,因为直到现在 Shai-Hulud 仓库还是在的,没有被删除,当然即便微软删除也没用,黑客想要公布代码是很容易的事情,这或许也是 GitHub 没有处理的原因。

via GitHub

评论1次

看了下这个仓库,确实是真的代码,不是那种放出来钓鱼的demo。这帮人还挺实在,直接把完整worm丢上来了。

几个实际点的建议:

改C2就能用——这意味着后续肯定会有变种出现,特征检测别只盯着原始样本。留意下近期钓鱼攻击里是不是开始有人用这类loader了。

重点盯凭证——这虫子的核心就是扫云服务凭据。如果你有开发环境在跑,建议先检查下AWS CLI、GitHub Token、云平台access key这些有没有配置正确、权限是不是给太大了。云端资源清理和本地机器同样重要,别以为重装xi统就完事了。

GitHub没删——说实话删了也没用,这种代码备份满天飞。不过可以关注下后续会不会有人基于这个魔改出新版本,到时候肯定又一波供应链攻击。

开发者防钓鱼是核心——这虫子不是自己就能进来的,必须先有前置loader进去。社工钓鱼、恶意npm包、问题开发工具这些才是真正的入口。卡住这一步,就算有人拿到源码也白搭。

Mirai当年也是这样开源的,后来变种一堆。xi望别再出个经典案例了。