文章列表

走投无路的渗透最终从社工成功突破

前言闲来无事,准备搞个通用,凑巧有客户需要几个新鲜的CNVD。大概思路就是想办法搞到源码然后代码审计 过程1、定位目标打开fofa随便输一个系统关键字,确定目标近一年1170条资产2、进入后台导出1170条,去重,去掉edu,去掉gov,写nuclei,批量跑一下弱口令发现一个站存在弱口令,进入后台3、系统内想

网络战、勒索软件和远程工作将成为企业目前面临的最大网络威胁

为了让企业及时了解他们目前面临的严重威胁,调研机构为此进行调查以了解影响企业业务安全的主要趋势,并使用这些数据预测在未来几个月看到的重大威胁。知名安全机构 ESET 公司发布的威胁情报指数表明英国相关市场的调查结果,这些调查结果来自 ESET 公司每年三次发布的更精细的威胁指数报告。不断升级

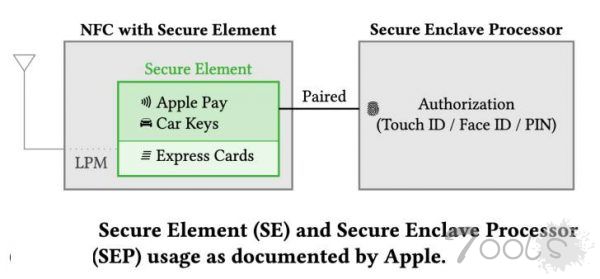

iPhone 曝出新的攻击面,即使关闭也可运行恶意软件

据The Hacker News消息,安全研究人员在对iOS Find My功能进行安全分析时,首次发现了一种全新的攻击面,攻击者可篡改固件并将恶意软件加载到蓝牙芯片上,使该芯片在 iPhone “关闭”时执行。这是一种全新的恶意软件潜在的运行方式,其原理是利用了iOS在“电源储备”低功耗模式 (LPM) 时关机,但蓝牙、

此贴已经删除

一、事件起因某在班上坐在我后面的好哥们突然找我申诉,还请我喝奶茶,我一想,这好事,我得干啊,这我得充分发挥,我这助人为乐的优良品德啊。于是扫码呼,要验证码,我想了想,腾讯这验证真实身份好像也对吗,要手机接验证码,于是输入验证码,即被盗。好家伙,一个搞安全的被盗号了。二、事件经过当

攻击者伪造WhatsApp语音通知来窃取信息

研究人员发现,恶意攻击者在钓鱼活动中伪造了来自 WhatsApp 的语音信息通知,并且利用了合法的域名来传播恶意软件窃取信息。云电子邮件安全公司 Armorblox 的研究人员发现了攻击者针对 Office 365 和 Google Workspace 账户进行攻击的恶意活动,在该活动中使用了与道路安全中心相关的域名来发送电子邮

投稿文章:EmpireCMS安装漏洞getshell代码审计

打开安装文件页面/e/install/index.php,看到需要输入书籍配置信息,通常这里会出现配置文件参数覆盖:搜索phome_关键字,看到数据传入mydbtbpre参数:查看mydbtbpre参数的表单发现没有传递表单,这就说明是使用require或include函数将处理文件源码包含进来了,搜索require函数看到包含了同级目录下的d

天问互联(www.tw369.com) 某产品ERP系统存在任意文件下载

天问互联(www.tw369.com) 某产品ERP系统存在任意文件下载

麦当劳(mcdchina.net) 某分站存在任意用户登录和未授权访问

麦当劳(mcdchina.net) 某分站存在任意用户登录和未授权访问

海尔集团(haier.net) 某分站存在shiro反序列化漏洞

海尔集团(haier.net) 某分站存在shiro反序列化漏洞

美的(midea.com) 某分站存在弱口令

美的(midea.com) 某分站存在弱口令