文章列表

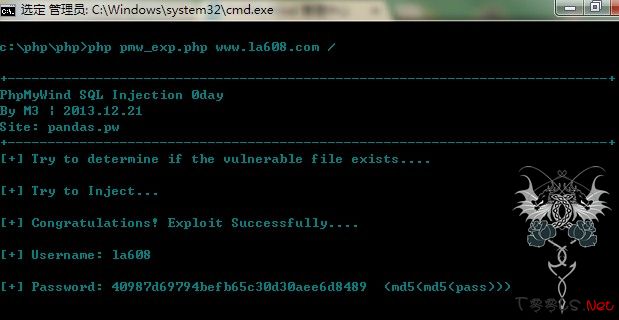

T00ls元旦献礼之一:PhpMyWind SQL Injection 0day

据不完全统计,每到跨年之时就是t00ls各大潜水巨牛发0day之日,在此我先抛个砖。SQL注射1:member.php line:686//确认收货else if($a == 'getgoods'){$r = $dosql->GetOne("SELECT `checkinfo` FROM `#@__goodsorder` WHERE `username`='$c_uname' AND `id`=$id");//注意此处id未初始化,跟踪GetOne方

raspbian下安装与设置openvpn

文章作者:[email protected]信息来源:邪恶八进制信息安全团队(www.eviloctal.com)注:文章首发I.S.T.O信息安全团队,后由原创作者友情提交到邪恶八进制信息安全团队技术讨论组。I.S.T.O版权所有,转载需注明作者。1、更新系统及安装openvpn软件:sudo -s //切换到root权限apt-get update //更新系统

raspberry pi下安装与设置pptp(1723)服务

文章作者:[email protected]信息来源:邪恶八进制信息安全团队(www.eviloctal.com)注:文章首发I.S.T.O信息安全团队,后由原创作者友情提交到邪恶八进制信息安全团队技术讨论组。I.S.T.O版权所有,转载需注明作者。1、MPPE:sudo modprobe ppp-compress-182、下载并安装PPTP服务包:sudo -s //切换到

常见漏洞分析与安全编码

常见脚本漏洞分析与安全编码。一起学习。Build_Security_Codes.swf

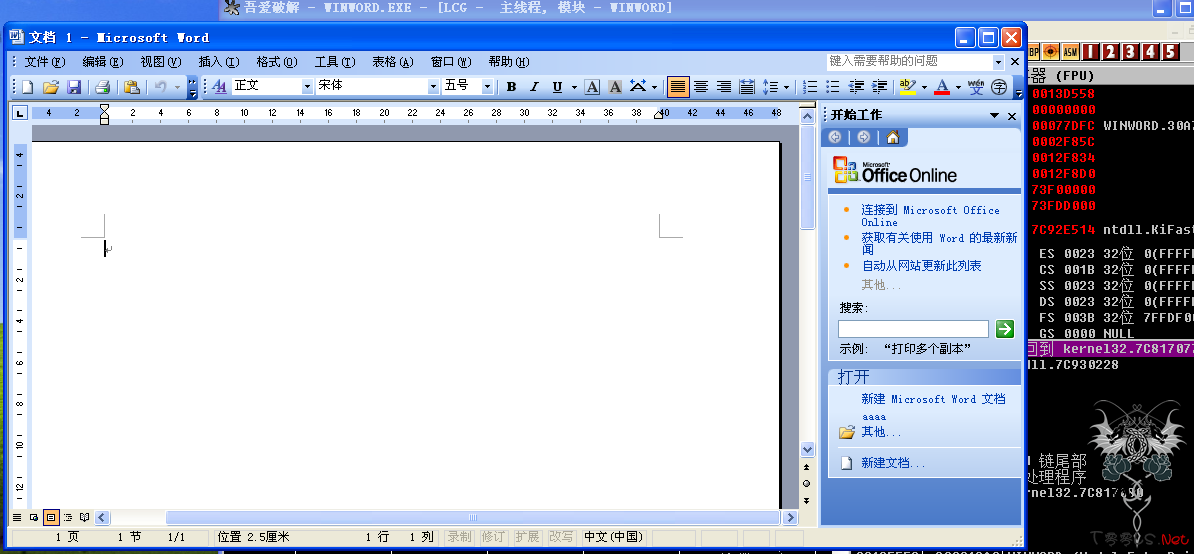

CVE-2010-3333漏洞调试、分析(——适合新手入门)

这是第二次在tools发帖,为了响应管理猿的号召,也为了爱好应用程序安全新手的需要。在此,我初步研究了一下微软3333漏洞的成因,并试着定位到了样本中的shellcode,现在就对这个入门级的漏洞做个简单的分析: 首先,我们还是用OD加载word.exe程序,按F9运行。如图: 图(一) 接下来,我

和讯网(hexun.com)ads分站 URL跳转漏洞

和讯网(hexun.com)ads分站 URL跳转漏洞

5173游戏交易平台(5173.com)passport分站 URL跳转漏洞

5173游戏交易平台(5173.com)passport分站 URL跳转漏洞

IOS7.X 完美越狱

http://evasi0n.com/evasi0n7 太极7-iOS7.X完美越狱 支持所有的iPhone,iPod touch,iPad,和iPad mini. 我们尝试为中国用户做的更多,在这个版本中,我们开始提供全新的手机版 太极助手,让您方便的安装应用,插件,管理手机,以及源。我们将持续更新,提供更完善的服务。支持系统 OS系统版 下载地址 b

MS13-096 画皮 波及微软全系统 秒杀一切杀软

沿用了十多年的安全认证体系,正面临前所未有的挑战! 金山毒霸安全中心,三个月前全球率先发现了一个系统高危漏洞“画皮”,并第一时间提交给微软。该漏洞影响所有Windows系统,病毒木马等恶意程序利用该漏洞可轻松绕过99%的杀毒软件。历时三个月时间,微软终于发布了针对性的安全补丁,并对金山毒

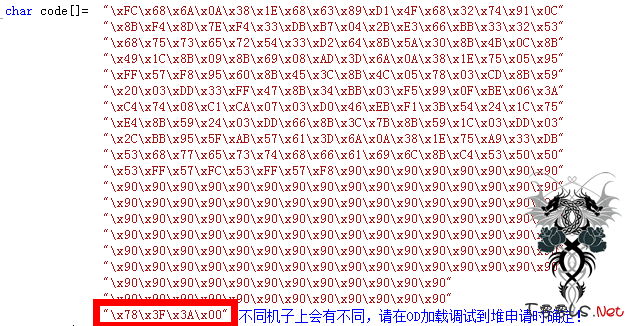

利用堆首绕过微软的safeseh保护机制

设计SafeSEH保护机制的目的,为了防止攻击者通过覆盖堆栈上的异常处理函数句柄,从而控制程序执行流程的攻击。 在突破safeseh的方法有多种,在此简单介绍一下利用堆突破safeseh的方法。 微软在设计SafeSeh机制时,只会检测Seh Handler在不在栈里面而没检查在不在堆里面,所以我们可以利用这