微软披露了两个 Linux 权限提升漏洞,统称为 Nimbuspwn

Microsoft 365 Defender 研究团队发现了两个名为“Nimbuspwn”的 Linux 权限提升漏洞(跟踪为 CVE-2022-29799 和 CVE-2022-29800),攻击者可以利用这些漏洞进行各种恶意活动,包括部署恶意软件。

“这些漏洞可以链接在一起,以获得Linux系统上的root权限,允许攻击者部署有效载荷,如根后门,并通过任意根代码执行执行其他恶意操作,”微软发布的公告中写道。

攻击者可以利用这些漏洞来实现对目标系统的root访问,并通过更复杂的威胁(如勒索软件)进行部署。

这些缺陷存在于称为联网调度程序的 systemd 组件中,该组件是用于 systemd 网络连接状态更改的调度程序守护程序。

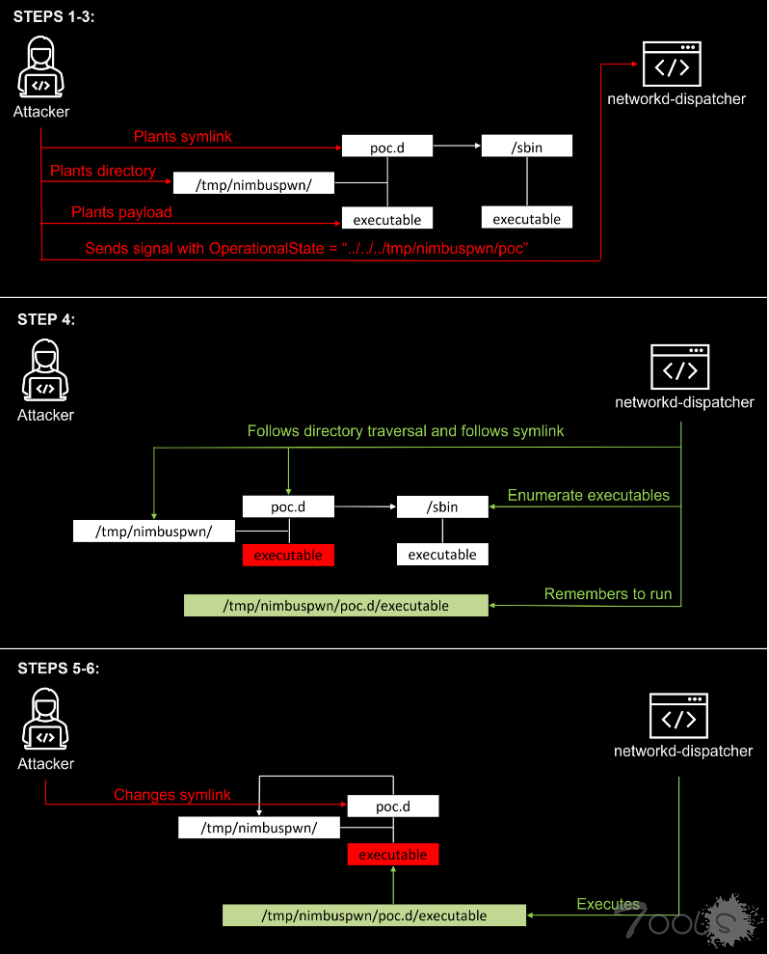

对网络调度程序代码流的审查揭示了多个安全问题,包括目录遍历、符号链接争用和使用时间争用条件问题。

研究人员开始枚举以 root 身份运行并在系统总线上侦听消息的服务,执行代码审查和动态分析。

将问题串联起来,控制着可以发送任意信号的恶意D-Bus服务的攻击者可以在受到破坏的最后一次触摸时部署后门。

研究人员能够开发自己的漏洞利用程序,以root身份运行任意脚本。该漏洞还会将 /bin/sh 复制到 /tmp 目录,将 /tmp/sh 设置为 Set-UID (SUID) 可执行文件,然后调用“/tmp/sh -p”。(“-p”标志是强制 shell 不放弃特权所必需的)

研究人员建议联网调度程序的用户更新他们的安装。

“为了解决潜在的漏洞,Microsoft Defender for Endpoint的端点检测和响应(EDR)功能可以检测利用Nimbuspwn所需的目录遍历攻击。

攻击者可以利用这些漏洞来实现对目标系统的root访问,并通过更复杂的威胁(如勒索软件)进行部署。

这些缺陷存在于称为联网调度程序的 systemd 组件中,该组件是用于 systemd 网络连接状态更改的调度程序守护程序。

对网络调度程序代码流的审查揭示了多个安全问题,包括目录遍历、符号链接争用和使用时间争用条件问题。

研究人员开始枚举以 root 身份运行并在系统总线上侦听消息的服务,执行代码审查和动态分析。

将问题串联起来,控制着可以发送任意信号的恶意D-Bus服务的攻击者可以在受到破坏的最后一次触摸时部署后门。

研究人员能够开发自己的漏洞利用程序,以root身份运行任意脚本。该漏洞还会将 /bin/sh 复制到 /tmp 目录,将 /tmp/sh 设置为 Set-UID (SUID) 可执行文件,然后调用“/tmp/sh -p”。(“-p”标志是强制 shell 不放弃特权所必需的)

研究人员建议联网调度程序的用户更新他们的安装。

“为了解决潜在的漏洞,Microsoft Defender for Endpoint的端点检测和响应(EDR)功能可以检测利用Nimbuspwn所需的目录遍历攻击。

评论0次